Guide de suppression de virus et de logiciels malveillants, instructions de désinstallation.

Qu'est-ce que l'arnaque CrowdStrike ?

CrowdStrike est une société américaine de cybersécurité qui propose des services de sécurité des points d'extrémité, de renseignement sur les menaces et de réponse aux cyberattaques. Le 19 juillet 2024, CrowdStrike a publié une mise à jour pour les systèmes Windows. Malheureusement, cette mise à jour contenait une erreur qui provoquait le plantage des systèmes concernés avec un écran bleu de la mort, créant ainsi une opportunité pour les cybercriminels d'exploiter la situation.

Quel type d'application est ExtraFastApps ?

ExtraFastApps est une application potentiellement indésirable (PUA). Son apparence est pratiquement identique à celle d'une autre application indésirable appelée PC Accelerate. ExtraFastApps prétend offrir des fonctionnalités liées à l'optimisation du système. Cette fausse fonctionnalité est utilisée pour tromper les utilisateurs et les inciter à acheter l'application. Il est pertinent de mentionner que les PUA ont souvent des capacités nuisibles non mentionnées.

Qu'est-ce que searchnukes.com ?

Nous avons inspecté searchnukes.com et découvert qu'il s'agit d'un faux moteur de recherche promu via une extension de navigateur qui fonctionne comme un pirate de navigateur. Les utilisateurs doivent éviter d'utiliser de faux moteurs de recherche et d'ajouter des pirates de navigateur aux navigateurs. Les utilisateurs qui rencontrent searchnukes.com doivent le supprimer ainsi que l'extension associée.

Quel type de logiciel malveillant est ZILLA ?

ZILLA est un ransomware que nous avons découvert lors de l'examen d'échantillons de logiciels malveillants soumis à VirusTotal. Nos recherches ont montré que ZILLA fait partie de la famille Dharma. Une fois dans le système, ZILLA crypte les fichiers, modifie les noms de tous les fichiers cryptés, affiche une fenêtre contextuelle (une note de rançon) et crée un fichier texte nommé "ZILLA-INFO.txt" (une autre note de rançon).

Ce ransomware renomme les fichiers en y ajoutant l'identifiant de la victime, l'adresse électronique filezilla@cock.li et l'extension ".ZILLA". Par exemple, il remplace "1.jpg" par "1.jpg.id-9ECFA84E.[filezilla@cock.li].ZILLA", "2.png" par "2.png.id-9ECFA84E.[filezilla@cock.li].ZILLA", etc.

Quel type de logiciel malveillant est BLUE LOCKER ?

BLUE LOCKER est un ransomware. Les logiciels malveillants de ce type cryptent les fichiers, modifient leur nom et génèrent une demande de rançon. BLUE LOCKER ajoute l'extension ".blue" aux noms de fichiers, par exemple, il renomme "1.jpg" en "1.jpg.blue", "2.jpg" en "2.jpg.blue". Sa note de rançon est un fichier texte nommé "restore_file.txt".

Qu'est-ce que le ransomware PROM ?

PROM est un programme malveillant classé dans la catégorie des rançongiciel. Les systèmes infectés par ce logiciel malveillant voient leurs données cryptées et les utilisateurs reçoivent des demandes de rançon pour des outils de décryptage. En d'autres termes, les fichiers sont rendus inaccessibles et les victimes sont invitées à payer pour récupérer l'accès à leurs données.

Au cours du processus de cryptage, les fichiers concernés sont complétés par l'extension ".PROM[prometheushelp@mail.ch]", qui contient l'adresse électronique des cybercriminels.Par exemple, un fichier initialement nommé "1.jpg" apparaît comme "1.jpg.PROM[prometheushelp@mail.ch]", "2.jpg" comme "2.jpg.PROM[prometheushelp@mail.ch]", et ainsi de suite.

Une fois le processus terminé, les fichiers "RESTORE_FILES_INFO.hta" (fenêtre contextuelle) et "RESTORE_FILES_INFO.txt" sont créés et contiennent des messages de rançon identiques.

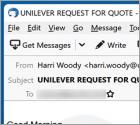

Qu'est-ce que le virus UNILEVER ?

Le virus UNILEVER est classé dans la catégorie des campagnes de spam. Les escrocs envoient des messages électroniques à des centaines (voire des milliers) de personnes dans l'espoir que certaines d'entre elles ouvriront la pièce jointe. Il existe de nombreuses escroqueries similaires, mais celle-ci est utilisée pour propager le virus LokiBot via la pièce jointe. Nous vous recommandons vivement d'ignorer le message et de ne pas ouvrir le fichier joint.

Quel type de logiciel malveillant est RADAR ?

En parcourant les nouvelles soumissions à la plateforme VirusTotal, nos chercheurs ont découvert le ransomware RADAR. Les programmes malveillants de cette classification sont conçus pour crypter des fichiers et demander une rançon pour les décrypter.

Après avoir exécuté un échantillon de RADAR sur notre système de test, il a crypté des fichiers et ajouté à leur nom une chaîne de caractères aléatoire. Par exemple, un fichier initialement intitulé "1.jpg" est devenu "1.jpg.W8M8ePNp".

Une fois ce processus terminé, RADAR a modifié le fond d'écran et créé une note de rançon intitulée "README_FOR_DECRYPT.txt". D'après le message contenu dans le fichier texte, il est évident que ce ransomware vole également des données à des fins de double extorsion.

Qu'est-ce que searchninjapro.com ?

En inspectant searchninjapro.com, nous avons découvert que cette adresse est censée être un moteur de recherche. Cependant, searchninjapro.com est un faux moteur de recherche promu par une extension qui fonctionne comme un pirate de navigateur. Par conséquent, les utilisateurs qui rencontrent searchninjapro.com doivent le supprimer (ainsi que l'extension associée) de leur navigateur.

Quel type de logiciel malveillant est Ursq ?

Ursq est un programme de type ransomware découvert par nos chercheurs lors d'une enquête de routine sur les nouvelles soumissions à la plateforme VirusTotal. Ce programme malveillant fait partie de la famille des ransomwares Makop.

Sur notre système de test, Ursq a crypté des fichiers et en a modifié le nom. Les noms originaux étaient accompagnés d'un identifiant unique, de l'adresse électronique des cybercriminels et d'une extension ".ursq". Par exemple, un fichier initialement intitulé "1.jpg" apparaît sous la forme "1.jpg.[2AF20FA3].[datahelp2022@keemail.me].ursq".

Une fois le processus de chiffrement terminé, un message de demande de rançon intitulé "+README-WARNING+.txt" a été créé.

Plus d'articles...

Page 82 sur 614

<< Début < Précédent 81 82 83 84 85 86 87 88 89 90 Suivant > Fin >>