Instructions de suppression du logiciel malveillant de type voleur Poseidon

Logiciels malveillants spécifiques à MacÉgalement connu sous le nom de: Poseidon maliciel

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de logiciel malveillant est Poseidon ?

Poseidon est un logiciel malveillant de type voleur qui cible les appareils macOS. Ce programme malveillant cherche à acquérir des fichiers, des identifiants de connexion, des cryptomonnaies et d'autres informations sensibles. Au début de l'été 2024, Poseidon a été observé en train de proliférer via des publicités Google malveillantes.

Présentation du logiciel malveillant Poseidon

Comme indiqué dans l'introduction, Poseidon est conçu pour extraire et exfiltrer des données des machines infectées. Le voleur commence par collecter les données pertinentes de l'appareil (par exemple, les informations sur le matériel, le nom de l'appareil, les détails du système d'exploitation, etc.)

Selon le matériel promotionnel du voleur utilisé par ses développeurs, Poseidon possède des capacités personnalisables de capture de fichiers. Il peut obtenir du contenu de Notes, de Photos (à partir de Notes) et de Keychain (le gestionnaire de mots de passe natif de Mac).

Le logiciel malveillant recherche également des données dans les navigateurs, tels que Google Chrome, Safari, Mozilla Firefox, Microsoft Edge, Opera et d'autres navigateurs. Les informations intéressantes peuvent inclure : l'historique de la navigation et des moteurs de recherche, les cookies Internet, les identifiants de connexion au compte (noms d'utilisateur/mots de passe), les détails personnellement identifiables, les numéros de carte de crédit, et ainsi de suite.

En outre, Poseidon peut voler plus de 160 portefeuilles de crypto-monnaies. Il cible également les données associées aux gestionnaires de mots de passe, ainsi que les clients FTP (File Transfer Protocol) et VPN (Virtual Private Network).

Bien que la capacité de voler des configurations VPN soit mentionnée dans le matériel promotionnel, elle n'est pas terminée à l'heure où nous écrivons ces lignes. Poseidon semble être en développement actif - par conséquent, les futures itérations potentielles de ce voleur pourraient inclure un code fini, une liste de cibles plus large, ou des capacités supplémentaires/différentes.

En résumé, la présence d'un logiciel comme Poseidon sur des appareils peut entraîner de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

| Nom | Poseidon maliciel |

| Type de menace | Malware Mac, virus Mac, voleur, virus de vol de mot de passe |

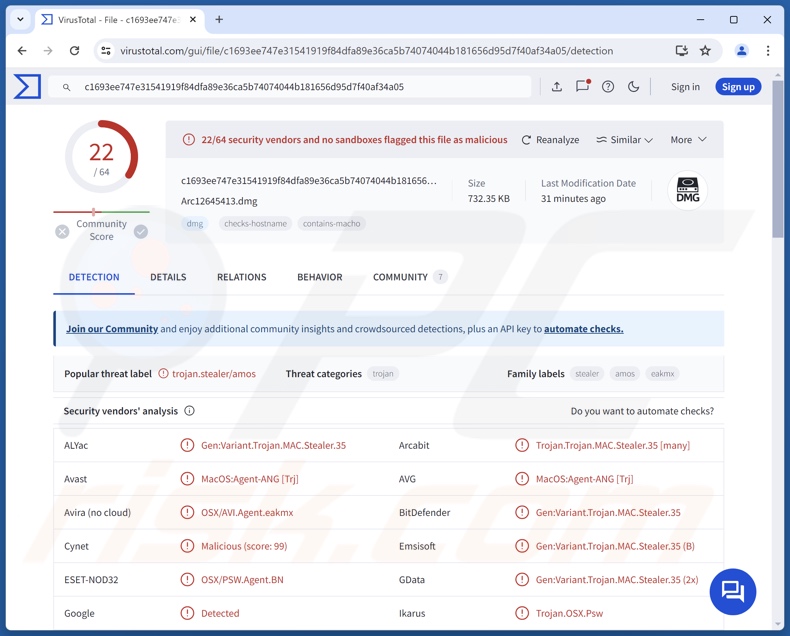

| Noms des détections | Avast (MacOS:Agent-ANG [Trj]), Combo Cleaner (Gen:Variant.Trojan.MAC.Stealer.35), ESET-NOD32 (OSX/PSW.Agent.BN), Kaspersky (UDS:Trojan-PSW.OSX.Amos.v), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Annonces pop-up trompeuses, installateurs de logiciels gratuits (bundling). |

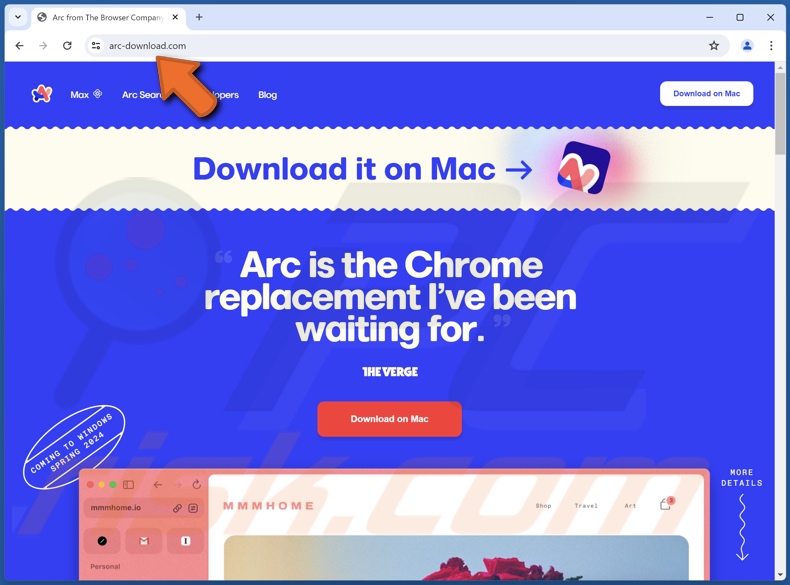

| Domaines connexes | arc-download[.]com ; arcthost[.]org |

| Détections de VirusTotal et adresses IP de service | arc-download[.]com (65.21.179.3) ; arcthost[.]org (94.228.168.245) |

| Dommages | Publicités malveillantes en ligne, pièces jointes infectées, ingénierie sociale, "cracks" de logiciels. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de logiciels malveillants de type voleur

Nous avons écrit sur d'innombrables programmes malveillants ; PureLand, Cuckoo, GoSorry et Realst ne sont que quelques-uns de nos articles les plus récents sur les voleurs spécifiques au Mac. Les logiciels malveillants ciblant l'information peuvent rechercher des détails incroyablement spécifiques ou une grande variété de données.

Cependant, quelles que soient les informations que les logiciels malveillants cherchent à exfiltrer ou s'ils ont des capacités de vol de données, leur présence sur un système menace l'intégrité de l'appareil et la sécurité de l'utilisateur. C'est pourquoi toutes les menaces doivent être éliminées dès qu'elles sont détectées.

Comment Poseidon s'est-il infiltré dans mon ordinateur ?

Poseidon se propage par le biais de la publicité malveillante, en particulier les annonces malveillantes de Google. En fait, les cybercriminels abusent du service de publicité légitime pour afficher des publicités sponsorisées malveillantes dans les premiers résultats du moteur de recherche Google.

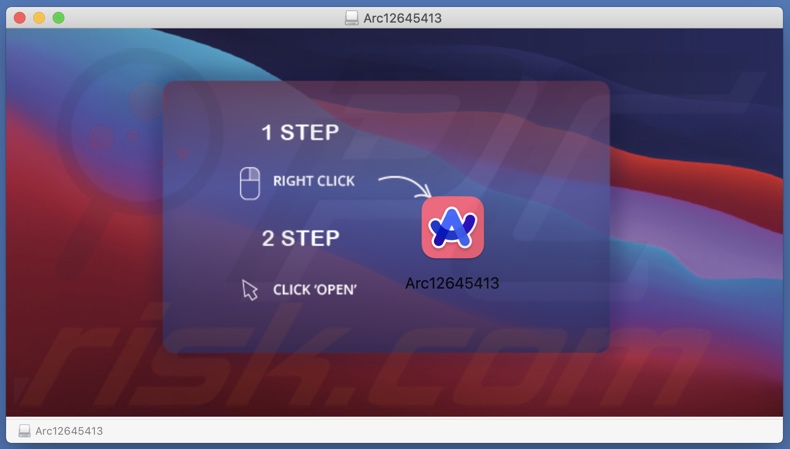

Poseidon est diffusé par le biais de faux sites web faisant la promotion du navigateur Arc. Le programme d'installation téléchargé à partir de ces pages semble authentique, mais il demande aux victimes de faire un "clic droit pour ouvrir" afin de contourner certaines mesures de sécurité.

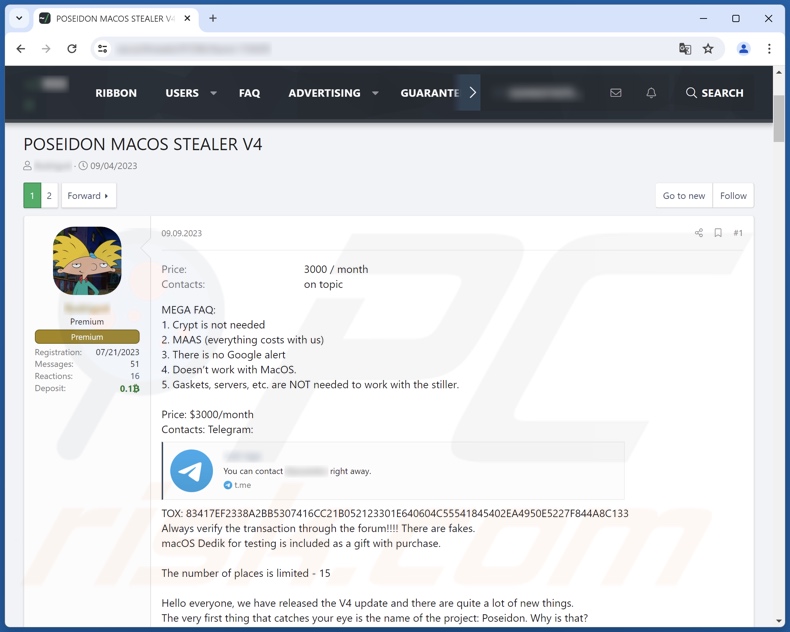

D'autres techniques de distribution sont probables. Les développeurs de Poseidon le proposent à la vente sur des forums de pirates. Il est donc probable que le mode de diffusion de ce voleur dépende des attaquants qui l'utilisent.

En général, les logiciels malveillants sont diffusés par le biais de techniques d'hameçonnage et d'ingénierie sociale. Ces logiciels sont souvent déguisés en programmes légitimes/ordinaires ou en fichiers multimédias, ou regroupés avec ces derniers.

Les méthodes de distribution des logiciels malveillants les plus courantes sont les suivantes : téléchargements "drive-by" (furtifs ou trompeurs), pièces jointes ou liens malveillants dans les spams (courriels, MP/DM, messages sur les médias sociaux, etc.), escroqueries en ligne, publicité malveillante, sources de téléchargement non fiables (sites d'hébergement de logiciels et de fichiers gratuits, réseaux de partage Peer-to-Peer, etc.

De plus, certains programmes malveillants peuvent s'autoproliférer via les réseaux locaux et les périphériques de stockage amovibles (clés USB, disques durs externes, etc.).

Comment éviter l'installation de logiciels malveillants ?

Nous recommandons vivement de ne télécharger que des fichiers provenant de canaux officiels et vérifiés. En outre, nous vous conseillons d'être vigilant lorsque vous naviguez, car les contenus en ligne frauduleux et dangereux semblent généralement authentiques et inoffensifs.

Il est également recommandé d'activer et de mettre à jour les logiciels en utilisant des fonctions/outils légitimes, car ceux obtenus auprès de tiers peuvent contenir des logiciels malveillants. Les courriels et autres messages entrants doivent être traités avec précaution. Les pièces jointes ou les liens présents dans les courriers suspects ou non pertinents ne doivent pas être ouverts, car ils peuvent être malveillants.

Il convient de souligner l'importance de l'installation et de la mise à jour d'un antivirus fiable. Les programmes de sécurité doivent être utilisés pour effectuer des analyses régulières du système et pour éliminer les menaces/problèmes. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

Programme d'installation trompeur faisant proliférer le voleur Poseidon :

Faux site web de promotion du navigateur Arc faisant proliférer Poseidon stealer :

Les développeurs de Poseidon stealer en font la promotion sur les forums de hackers :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide:

Suppression des applications potentiellement indésirables :

Supprimez les applications potentiellement indésirables de votre dossier "Applications" :

Cliquez sur l'icône du Finder. Dans la fenêtre du Finder, sélectionnez "Applications". Dans le dossier des applications, recherchez "MPlayerX", "NicePlayer" ou d'autres applications suspectes et mettez-les à la Corbeille. Après avoir supprimé la ou les applications potentiellement indésirables à l'origine des publicités en ligne, analysez votre Mac pour détecter les composants indésirables restants.

TÉLÉCHARGEZ le programme de suppression des infections malveillantes

Combo Cleaner vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le malware Poseidon, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La suppression d'un logiciel malveillant nécessite rarement un formatage.

Quels sont les principaux problèmes que le malware Poseidon peut causer ?

Les menaces liées à une infection dépendent des fonctionnalités du logiciel malveillant et des objectifs des attaquants. Poseidon est un voleur qui recherche des données vulnérables (identifiants de connexion, cryptomonnaies, etc.). En général, les infections de ce type peuvent entraîner de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

Quel est l'objectif du logiciel malveillant Poseidon ?

Le profit est la principale motivation des infections par des logiciels malveillants. Outre la génération de revenus, les logiciels malveillants peuvent être utilisés pour amuser les cybercriminels, assouvir des rancunes personnelles, perturber des processus (sites, processus, entreprises, etc.), s'engager dans l'hacktivisme et lancer des attaques à caractère politique ou géopolitique.

Comment le logiciel malveillant Poseidon s'est-il infiltré dans mon ordinateur ?

Combo Cleaner me protège-t-il des logiciels malveillants ?

Oui, Combo Cleaner est conçu pour analyser les systèmes et éliminer toutes sortes de menaces. Il est capable de détecter et de supprimer la plupart des infections connues par des logiciels malveillants. Il convient de souligner que les programmes malveillants haut de gamme se cachent généralement au plus profond des systèmes - il est donc primordial d'effectuer une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion