Comment reconnaître les escroqueries du type "I Have Penetrated Your Device's Operating System"

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Qu'est-ce que "I Have Penetrated Your Device's Operating System" ?

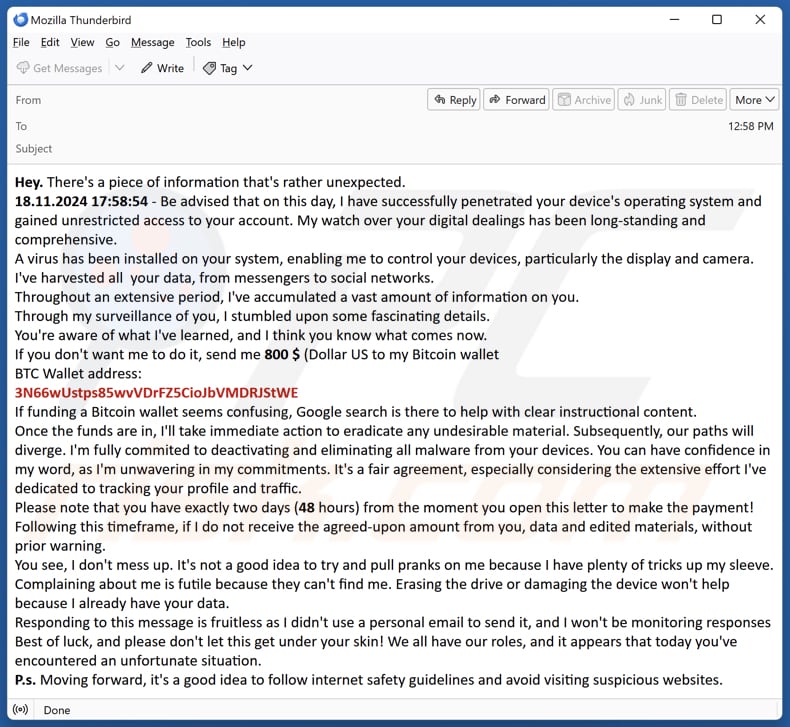

Nous avons examiné cet e-mail et déterminé qu'il était frauduleux. Il prétend qu'un pirate informatique s'est infiltré dans le système d'exploitation du destinataire. Il existe au moins deux versions de cette escroquerie, la menace présumée pouvant être formulée différemment dans les autres variantes. Toutefois, l'objectif de cette escroquerie est d'extorquer de l'argent aux victimes.

En savoir plus sur le courriel frauduleux "J'ai pénétré le système d'exploitation de votre appareil"

Ce courriel frauduleux prétend que l'expéditeur a accédé à l'appareil du destinataire et à ses données personnelles, y compris ses messages et ses comptes de médias sociaux, en installant un logiciel malveillant. L'escroc exige un paiement de 800 dollars en bitcoins pour empêcher la divulgation d'informations privées ou de documents compromettants.

Le courriel menace de prendre d'autres mesures si le paiement n'est pas effectué dans les 48 heures et prévient qu'il ne servira à rien d'essayer d'effacer ou d'endommager l'appareil. L'escroc conseille également au destinataire d'être plus prudent en ligne à l'avenir.

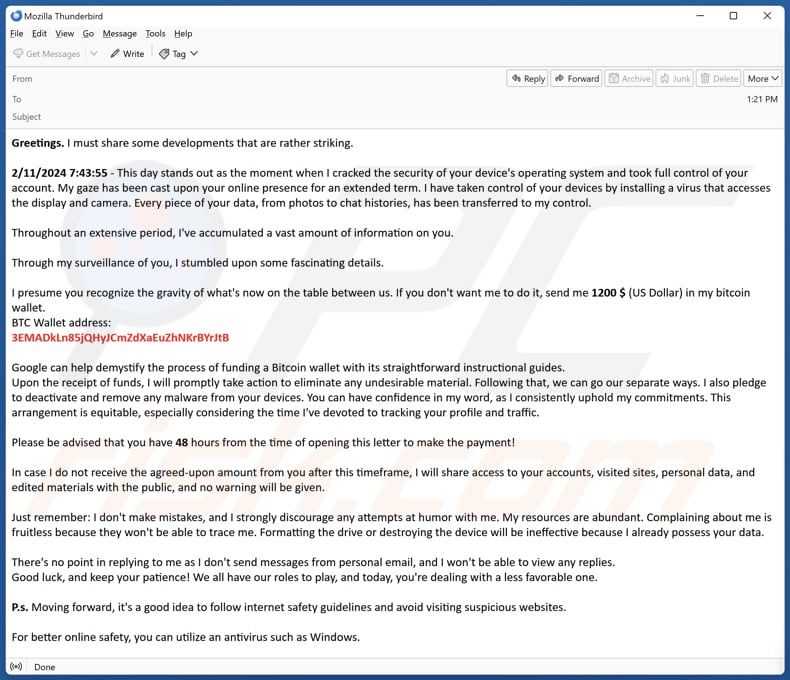

Dans une autre variante de l'e-mail, la différence notable est le montant du paiement, qui s'élève à 1200 dollars. En outre, au moins deux portefeuilles BTC différents (3N66wUstps85wvVDrFZ5CioJbVMDRJStWE et 3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtB) sont fournis dans chaque variante.

Ce type d'e-mail est un exemple classique de tactique utilisée dans les scarewares ou les sextorsions. Dans ce type d'escroquerie, l'escroc tente d'intimider le destinataire pour qu'il verse de l'argent en proférant de fausses menaces. Dans la plupart des cas, l'escroc n'a pas accès à votre appareil ou à vos données.

Cette campagne de spam constitue toutefois une exception. Certains destinataires ont signalé avoir reçu une capture d'écran de leur bureau dans le courriel. Cela suggère que les escrocs pourraient en fait avoir injecté une sorte de logiciel malveillant dans l'ordinateur du destinataire. Même s'il ne s'agit que d'un outil de base conçu pour faire des captures d'écran, les destinataires doivent immédiatement lancer une analyse antivirus pour s'assurer que leur système d'exploitation est sûr.

| Nom | J'ai pénétré le système d'exploitation de votre appareil - Arnaque par courriel |

| Type de menace | Phishing, Scam, Ingénierie sociale, Fraude |

| Fausse déclaration | Le système d'exploitation du destinataire a été pénétré |

| Adresse du Cryptowallet du cybercriminel | 3N66wUstps85wvVDrFZ5CioJbVMDRJStWE, 3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtB |

| Symptômes | Message d'accueil générique, langage urgent, liens suspects, erreurs grammaticales. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte financière, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Courriels frauduleux similaires en général

Les courriels de ce type sont des escroqueries conçues pour effrayer les destinataires et leur extorquer de l'argent en proférant de fausses menaces. Si vous recevez un courriel de ce type, n'y répondez pas et lancez une analyse de sécurité pour vous assurer que votre système est sûr. Méfiez-vous toujours des courriels non sollicités et n'envoyez jamais d'argent ni ne fournissez d'informations personnelles à des expéditeurs inconnus.

Voici quelques exemples d'escroqueries similaires : "Operating System Fell To My Hacking Expertise", "Personal And Digital Security Has Been Breached" et "Is Visiting A More Convenient Way To Reach" Il est important de noter que les courriels frauduleux peuvent également être utilisés pour distribuer des logiciels malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les acteurs de la menace utilisent souvent des pièces jointes ou des liens malveillants dans les courriels pour inciter les utilisateurs à infecter leurs systèmes. Le risque d'infection dépend du type de fichier ouvert. Par exemple, un exécutable peut déclencher une infection immédiate, tandis que des fichiers tels que des documents Word infectés exigent que les utilisateurs activent les macros avant de causer des dommages.

Par ailleurs, en cliquant sur des liens malveillants, les utilisateurs peuvent être dirigés vers des sites web nuisibles, où les logiciels malveillants peuvent être téléchargés automatiquement ou en invitant l'utilisateur à les télécharger. Dans la plupart des cas, les logiciels malveillants ne s'activent que si l'utilisateur interagit avec le fichier ou le lien.

Comment éviter l'installation de logiciels malveillants ?

Mettez régulièrement à jour votre système d'exploitation et vos logiciels, et utilisez un outil de sécurité réputé pour une protection complète. Téléchargez toujours des fichiers et des logiciels à partir de sources fiables, telles que les sites web officiels ou les magasins d'applications, et évitez les plateformes peu fiables telles que les sites web douteux, les réseaux P2P ou les téléchargeurs tiers.

Évitez d'ouvrir les liens ou les fichiers contenus dans des courriels suspects, et ne cliquez pas sur les publicités, les pop-ups ou d'autres contenus sur des sites web non fiables. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans le courrier électronique "J'ai pénétré le système d'exploitation de votre appareil" :

Hey. There's a piece of information that's rather unexpected.

18.11.2024 17:58;54 - Be advised that on this day, I have successfully penetrated your device's operating system and gained unrestricted access to your account. My watch over your digital dealings has been long-standing and comprehensive.

A virus has been installed on your system, enabling me to control your devices, particularly the display and camera. I've harvested all your data, from messengers to social networks.

Throughout an extensive period, I've accumulated a vast amount of information on you.

Through my surveillance of you, I stumbled upon some fascinating details.

You're aware of what I've learned, and I think you know what comes now.

If you don't want me to do it, send me 800 $ (Dollar US to my Bitcoin wallet

BTC Wallet address:

3N66wUstps85wvVDrFZ5CioJbVMDRJStWE

If funding a Bitcoin wallet seems confusing, Google search is there to help with clear instructional content.

Once the funds are in, I'll take immediate action to eradicate any undesirable material. Subsequently, our paths will diverge. I'm fully commited to deactivating and eliminating all malware from your devices. You can have confidence in my word, as I'm unwavering in my commitments. It's a fair agreement, especially considering the extensive effort I've dedicated to tracking your profile and traffic.

Please note that you have exactly two days (48 hours) from the moment you open this letter to make the payment!

Following this timeframe, if I do not receive the agreed-upon amount from you, data and edited materials, without prior warning.

You see, I don't mess up. It's not a good idea to try and pull pranks on me because I have plenty of tricks up my sleeve. Complaining about me is futile because they can't find me. Erasing the drive or damaging the device won't help because I already have your data.

Responding to this message is fruitless as I didn't use a personal email to send it, and I won't be monitoring responses

Best of luck, and please don't let this get under your skin! We all have our roles, and it appears that today you've encountered an unfortunate situation.

P.s. Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

Capture d'écran de la deuxième variante :

Texte de cette variante :

Greetings. I must share some developments that are rather striking.

2/11/2024 7:43:55 - This day stands out as the moment when I cracked the security of your device's operating system and took full control of your account. My gaze has been cast upon your online presence for an extended term. I have taken control of your devices by installing a virus that accesses the display and camera. Every piece of your data, from photos to chat histories, has been transferred to my control.

Throughout an extensive period, I've accumulated a vast amount of information on you.

Through my surveillance of you, I stumbled upon some fascinating details.

I presume you recognize the gravity of what's now on the table between us. If you don't want me to do it, send me 1200 $ (US Dollar) in my bitcoin wallet.

BTC Wallet address:

3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtBGoogle can help demystify the process of funding a Bitcoin wallet with its straightforward instructional guides.

Upon the receipt of funds, I will promptly take action to eliminate any undesirable material. Following that, we can go our separate ways. I also pledge to deactivate and remove any malware from your devices. You can have confidence in my word, as I consistently uphold my commitments. This arrangement is equitable, especially considering the time I've devoted to tracking your profile and traffic.Please be advised that you have 48 hours from the time of opening this letter to make the payment!

In case I do not receive the agreed-upon amount from you after this timeframe, I will share access to your accounts, visited sites, personal data, and edited materials with the public, and no warning will be given.

Just remember: I don't make mistakes, and I strongly discourage any attempts at humor with me. My resources are abundant. Complaining about me is fruitless because they won't be able to trace me. Formatting the drive or destroying the device will be ineffective because I already possess your data.

There's no point in replying to me as I don't send messages from personal email, and I won't be able to view any replies.

Good luck, and keep your patience! We all have our roles to play, and today, you're dealing with a less favorable one.P.s. Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

For better online safety, you can utilize an antivirus such as Windows.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que I Have Penetrated Your Device's Operating System arnaque ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

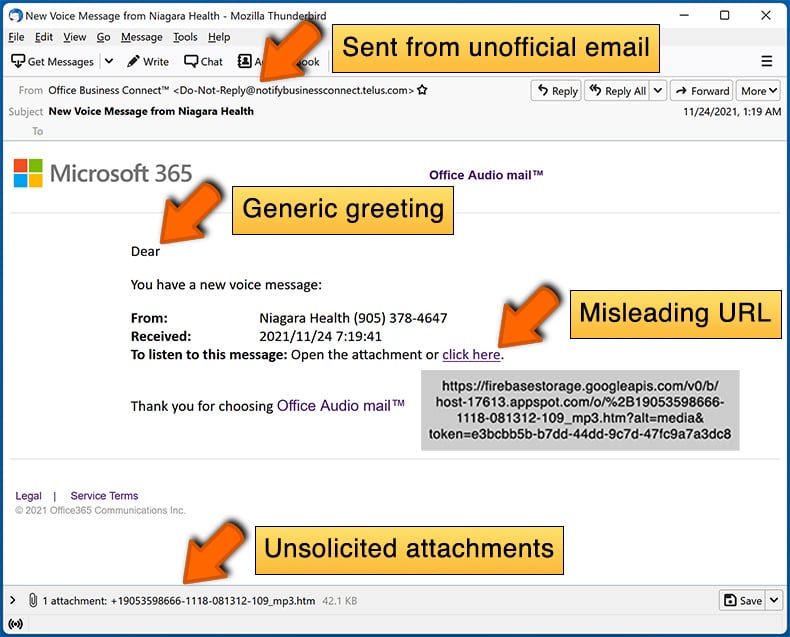

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les escrocs envoient le même courriel à de nombreuses personnes, en espérant que quelqu'un tombe dans le panneau. Ces courriels sont génériques et non personnalisés.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par ce courriel, que dois-je faire ?

En fonction des informations divulguées, mettez immédiatement à jour vos mots de passe, surveillez vos comptes pour détecter toute activité suspecte, informez votre banque ou les autorités compétentes, ou prenez d'autres mesures.

J'ai téléchargé et ouvert un fichier malveillant joint à un courriel, mon ordinateur est-il infecté ?

Le risque dépend du type de fichier. S'il s'agit d'un fichier exécutable, votre ordinateur peut être infecté. En revanche, s'il s'agit d'un document ou d'un fichier similaire et que vous n'avez rien fait d'autre, vous avez peut-être évité l'infection.

Mon ordinateur a-t-il été piraté et l'expéditeur dispose-t-il d'informations ?

En général, toutes les affirmations contenues dans ces courriels sont fausses ou inexactes. Il est donc peu probable que les escrocs aient infecté votre ordinateur ou volé vos informations.

J'ai envoyé des crypto-monnaies à l'adresse indiquée dans ce courriel, puis-je récupérer mon argent ?

Les transactions en crypto-monnaies sont permanentes, de sorte qu'une fois les fonds envoyés, il est généralement impossible de les récupérer (à moins que le destinataire n'accepte de les renvoyer).

J'ai lu l'e-mail mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Le simple fait de lire l'e-mail sans ouvrir les pièces jointes ou cliquer sur les liens n'infecte pas votre ordinateur.

Combo Cleaner supprimera-t-il les logiciels malveillants présents dans les pièces jointes ?

Combo Cleaner peut détecter et supprimer efficacement la plupart des logiciels malveillants connus. Cependant, les menaces avancées se cachent souvent profondément dans le système, ce qui rend une analyse complète du système cruciale pour une suppression complète.

▼ Montrer la discussion