Ne faites pas confiance aux courriels frauduleux du type "Is Visiting A More Convenient Way To Reach"

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Quel type d'e-mail est "Is Visiting A More Convenient Way To Reach" ?

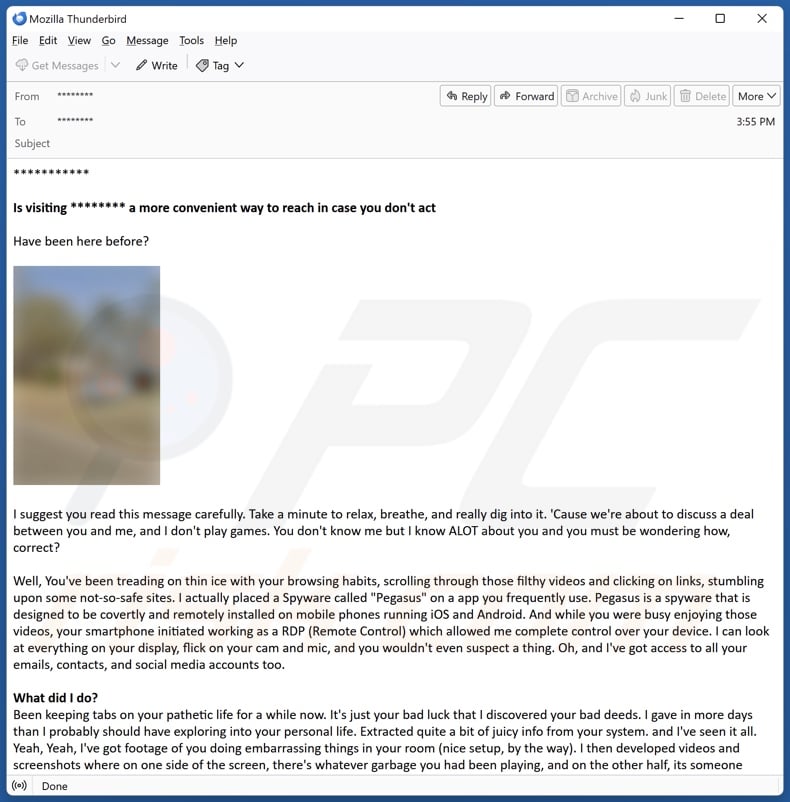

Après avoir lu l'e-mail "Is Visiting A More Convenient Way To Reach", nous avons déterminé qu'il s'agissait d'un spam. Ce courrier fait la promotion d'une escroquerie à la sextorsion.

Il prétend que l'expéditeur a infecté le smartphone du destinataire et qu'il le surveille. En plus d'obtenir des données sensibles, l'expéditeur aurait filmé une vidéo sexuellement explicite du destinataire. Il menace de la divulguer s'il n'est pas payé.

Il convient de souligner que toutes les affirmations de ce courrier indésirable sont fausses. Il ne représente donc aucune menace pour les destinataires.

Aperçu de l'escroquerie par courrier électronique "Is Visiting A More Convenient Way To Reach"

Ce courrier indésirable accuse le destinataire d'avoir de mauvaises habitudes de navigation sur Internet. L'expéditeur prétend avoir infecté une application souvent utilisée par le destinataire avec un logiciel malveillant, qui a ensuite été utilisé pour accéder à son smartphone Apple ou Android.

Le cheval de Troie était utilisé pour surveiller l'utilisateur. Lorsqu'ils naviguent sur des sites web pour adultes, le logiciel malveillant inexistant est utilisé pour enregistrer l'écran et l'utilisateur.

Le destinataire est invité à payer 1950 USD en crypto-monnaie Bitcoin. S'il refuse, la vidéo sexuellement explicite de l'utilisateur sera envoyée à son téléphone, à son courrier électronique et à ses contacts sur les médias sociaux. Vingt-quatre heures à compter de l'ouverture de l'e-mail sont accordées pour se conformer à la demande.

Il convient de rappeler que les informations contenues dans cette lettre sont entièrement fausses. L'expéditeur n'a donc infecté aucun appareil avec des logiciels malveillants et ne dispose pas non plus d'informations sur les destinataires (par exemple, aucune vidéo). Par conséquent, toutes les menaces contenues dans le courrier électronique sont vides de sens.

Les victimes de la campagne "Is Visiting A More Convenient Way To Reach" subissent des pertes financières. Les transactions en crypto-monnaie étant pratiquement intraçables, elles ne peuvent pas être annulées, ce qui signifie que les victimes ne peuvent pas récupérer leurs fonds.

| Nom | "Is Visiting A More Convenient Way To Reach" escroquerie à la sextorsion |

| Type de menace | Phishing, Scam, Ingénierie sociale, Fraude |

| Fausse revendication | Si l'expéditeur du courriel n'est pas payé, une vidéo sexuellement explicite mettant en scène le destinataire sera envoyée à ses contacts. |

| Adresse du Cryptowallet du cybercriminel | 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte financière, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de campagnes de spam de sextorsion

Nous avons écrit sur des milliers de campagnes de spam ; "Malware on Porn Website", "You Are One Of AKind", "Your System Has Been Cracked" et "Internet Is A Dangerous Place" ne sont que quelques-uns de nos articles sur les courriels de sextorsion.

Outre ce type d'escroquerie, le spam est utilisé pour faciliter l'hameçonnage, l'assistance technique, le remboursement, l'héritage, la loterie et d'autres stratagèmes. Le courrier trompeur est également utilisé pour faire proliférer des logiciels malveillants.

Si l'idée reçue selon laquelle ces courriels sont mal rédigés et truffés de fautes de grammaire ou d'orthographe n'est pas fausse, ce n'est pas toujours le cas. Le courrier indésirable peut être rédigé avec compétence et même être déguisé de manière crédible en messages provenant d'entités légitimes (fournisseurs de services, entreprises, institutions, autorités, etc.)

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam font proliférer les logiciels malveillants en distribuant des fichiers malveillants. Ceux-ci peuvent être joints ou liés aux courriels/messages. Ces fichiers se présentent sous différents formats : documents (PDF, Microsoft Office, Microsoft OneNote, etc.), archives (ZIP, RAR, etc.), exécutables (.exe, .run, etc.), JavaScript, etc.

La chaîne de téléchargement/installation du logiciel malveillant est déclenchée dès qu'un tel fichier est ouvert. Certains formats nécessitent une interaction supplémentaire pour déclencher les processus d'infection du système. Par exemple, les fichiers Microsoft Office nécessitent que les utilisateurs activent les macro-commandes (c'est-à-dire l'édition/le contenu), tandis que les documents OneNote nécessitent qu'ils cliquent sur des liens/fichiers intégrés.

Comment éviter l'installation de logiciels malveillants ?

Il est essentiel de faire preuve de prudence avec les courriels, DMs/PMs, SMS et autres messages entrants. Il est déconseillé d'ouvrir les pièces jointes ou les liens trouvés dans des courriers douteux/irréprochables, car ils peuvent être malveillants.

Il convient de préciser que les logiciels malveillants ne se propagent pas uniquement par le biais du courrier indésirable. C'est pourquoi nous vous recommandons d'être prudent lors de votre navigation, car Internet regorge de contenus frauduleux et dangereux bien déguisés.

Il est également recommandé de ne télécharger qu'à partir de sources officielles et dignes de confiance. En outre, tous les programmes doivent être activés et mis à jour à l'aide de fonctions/outils légitimes, car les outils illégaux d'activation de produits ("cracking") et les outils de mise à jour tiers peuvent contenir des logiciels malveillants.

Il est primordial, pour l'intégrité de l'appareil et la sécurité de l'utilisateur, qu'un antivirus fiable soit installé et tenu à jour. Le logiciel de sécurité doit être utilisé pour effectuer des analyses régulières du système et pour supprimer les menaces et les problèmes. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans la lettre de spam "Is Visiting A More Convenient Way To Reach" :

***********

Is visiting ******** a more convenient way to reach in case you don't act

Have been here before?

I suggest you read this message carefully. Take a minute to relax, breathe, and really dig into it. 'Cause we're about to discuss a deal between you and me, and I don't play games. You don't know me but I know ALOT about you and you must be wondering how, correct?

Well, You've been treading on thin ice with your browsing habits, scrolling through those filthy videos and clicking on links, stumbling upon some not-so-safe sites. I actually placed a Spyware called "Pegasus" on a app you frequently use. Pegasus is a spyware that is designed to be covertly and remotely installed on mobile phones running iOS and Android. And while you were busy enjoying those videos, your smartphone initiated working as a RDP (Remote Control) which allowed me complete control over your device. I can look at everything on your display, flick on your cam and mic, and you wouldn't even suspect a thing. Oh, and I've got access to all your emails, contacts, and social media accounts too.What did I do?

Been keeping tabs on your pathetic life for a while now. It's just your bad luck that I discovered your bad deeds. I gave in more days than I probably should have exploring into your personal life. Extracted quite a bit of juicy info from your system. and I've seen it all. Yeah, Yeah, I've got footage of you doing embarrassing things in your room (nice setup, by the way). I then developed videos and screenshots where on one side of the screen, there's whatever garbage you had been playing, and on the other half, its someone jerking off.

With simply a click, I can send this garbage to every single of your contacts.

What should you do?

I see you are getting anxious, but let's get real. In good faith, I want to wipe the slate clean, and allow you to continue with your life and forget you ever existed. I am about to offer you two options. Either ignore this warning (bad for you and your family) or pay me a small amount. Let us examine those two options in details.

Alternative one is to turn a deaf ear my e mail. Let us see what will happen if you opt this option. I will send your video to all of your contacts. The video was lit, and I can't even fathom the humiliation you'll endure when your colleagues, friends, and fam check it out. But hey, that's life, ain't it? Don't be playing the victim

Wise Second Option is to pay me, and be confidential about it. We'll call it my "privacy charges". Lets discuss what happens if you opt this choice. Your dirty secret will remain private. I'll destroy all the data and evidence once you send payment. You have to make the payment via Bitcoin only. Pay attention, I'm telling you straight:'We gotta make a deal'. I want you to know Im coming at you with good intentions. My promises are non-negotiable.

Transfer Amount: USD 1950

My BTC Address: 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC

Or, (Here's your Bitcoin QR code, you can scan it):

Let me tell ya, it's peanuts for your tranquility.

Important: You got one day to sort this out. (I've a unique pixel within this e-mail, and right now I know that you have read this email message). My system will catch that Bitcoin payment and wipe out all the dirt I got on you. Don't even think about replying to this, it's pointless. The email and wallet are custom-made for you, untraceable. I don't make mistakes, Robert. If I suspect that you've shared or discussed this email with anyone abu, these or view is any se geting sept your contacts. And don't even think about tuming off

Honestly, those online tips about covering your camera aren't as useless as they seem.

Don't dwell on it. Take it as a little lesson and keep your guard up in the future.

Apparition du spam "Is Visiting A More Convenient Way To Reach" (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que "Is Visiting A More Convenient Way To Reach" escroquerie à la sextorsion ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

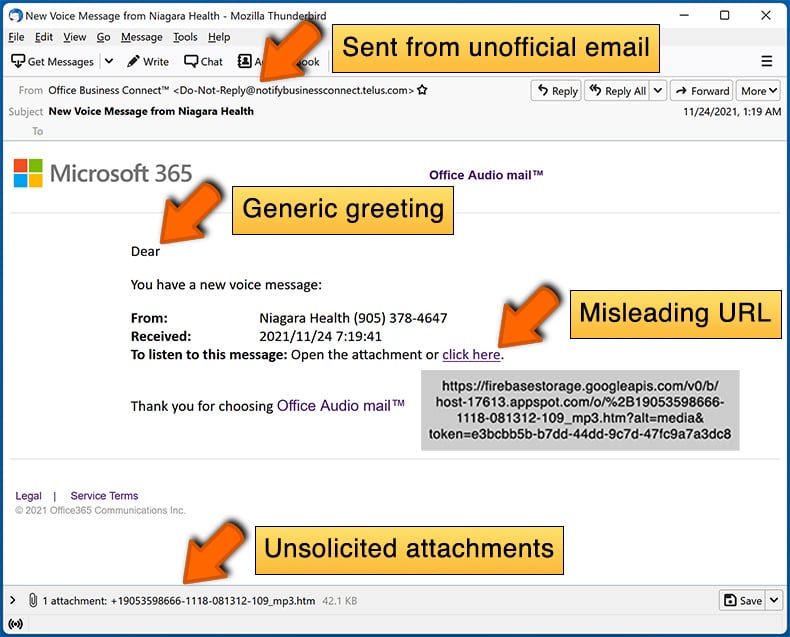

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les courriers électroniques non sollicités ne sont pas personnels, même s'ils contiennent des informations concernant les destinataires. Si de telles informations sont présentes, il est probable qu'elles aient été obtenues par le biais de sources accessibles au public ou d'escroqueries par hameçonnage. Les cybercriminels distribuent ce courrier dans le cadre de campagnes à grande échelle, ce qui explique que des milliers d'utilisateurs reçoivent des courriels identiques (ou très similaires).

Mon ordinateur a-t-il été piraté et l'expéditeur dispose-t-il d'informations ?

Non, toutes les affirmations contenues dans l'e-mail "Is Visiting A More Convenient Way To Reach" sont fausses. Cela signifie que vos appareils n'ont pas été infectés par l'expéditeur et qu'ils ne possèdent aucune de vos informations (y compris les enregistrements compromettants). Ce courriel ne présente donc aucune menace.

Comment les cybercriminels ont-ils obtenu mon mot de passe ?

Dans certains cas, les cybercriminels utilisent les comptes de courrier électronique des destinataires pour leur envoyer des messages frauduleux, afin de donner une impression de légitimité à leurs fausses affirmations. Les mots de passe des comptes sont le plus souvent obtenus par le biais d'escroqueries par hameçonnage. Il est peu probable que ces données aient été obtenues à la suite d'une violation de données de votre part ou de la part d'un fournisseur de services.

J'ai envoyé des crypto-monnaies à l'adresse indiquée dans cet e-mail, puis-je récupérer mon argent ?

Non, les transactions en crypto-monnaie ne peuvent pas être annulées en raison de leur nature quasiment intraçable. Par conséquent, les victimes d'escroqueries telles que cet e-mail intitulé "Is Visiting A More Convenient Way To Reach" ne peuvent pas récupérer leurs fonds.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par un courriel de spam, que dois-je faire ?

Si vous avez fourni vos identifiants de connexion, changez les mots de passe de tous les comptes potentiellement compromis et informez-en immédiatement le service d'assistance officiel. Si les informations divulguées sont d'une autre nature personnelle (par exemple, les détails de la carte d'identité, les numéros de carte de crédit, etc.), contactez immédiatement les autorités compétentes.

J'ai lu un courrier indésirable mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Non, l'ouverture ou la lecture d'un courriel ne présente aucun risque d'infection. Les appareils sont infectés lorsque des pièces jointes ou des liens malveillants sont ouverts ou cliqués.

J'ai téléchargé et ouvert un fichier joint à un courriel de spam, mon ordinateur est-il infecté ?

Si le fichier ouvert était un exécutable (.exe, .run, etc.), il est fort probable que oui - votre appareil a été compromis. Cependant, vous auriez pu éviter l'infection s'il s'agissait d'un document (.doc, .xls, .one, .pdf, etc.). Ces formats peuvent nécessiter une interaction supplémentaire de la part de l'utilisateur pour déclencher les processus d'infection du système (par exemple, activer les macros, cliquer sur le contenu intégré, etc.)

Combo Cleaner supprime-t-il les logiciels malveillants présents dans les pièces jointes des courriers électroniques ?

Oui, Combo Cleaner est capable de détecter et de supprimer pratiquement tous les logiciels malveillants connus. Il convient de souligner qu'il est essentiel d'effectuer une analyse complète du système, car les programmes malveillants haut de gamme se cachent généralement en profondeur dans les systèmes.

▼ Montrer la discussion