Comment reconnaître les escroqueries du type "Operating System Fell To My Hacking Expertise"

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Qu'est-ce que le message "Operating System Fell To My Hacking Expertise" ?

Nous avons examiné ce courriel et appris qu'il s'agit d'une fausse lettre d'un pirate informatique affirmant que l'ordinateur du destinataire a été piraté et infecté, et que des informations "intrigantes" ont été obtenues. L'objectif de l'escroc derrière ce courriel est de soutirer de l'argent à des destinataires peu méfiants. Ce courriel doit être ignoré, car toutes ses affirmations sont fausses.

En savoir plus sur l'e-mail d'escroquerie "Le système d'exploitation a succombé à mon expertise en matière de piratage"

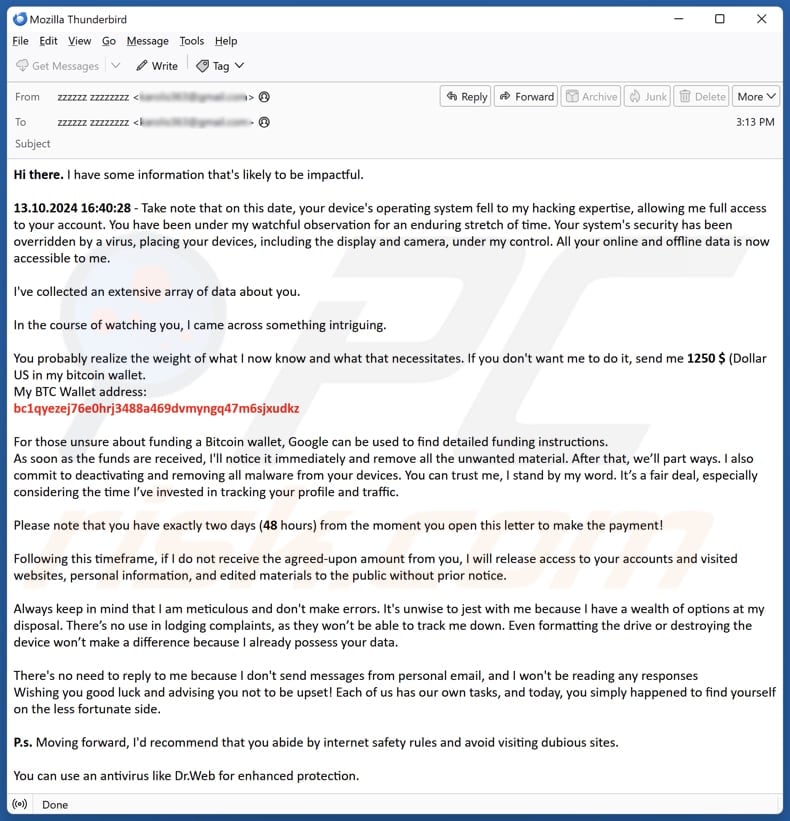

Il existe deux versions (au moins) de ce courriel. Dans la première, l'e-mail menace le destinataire en affirmant que l'expéditeur a piraté son appareil et accédé à ses données personnelles, y compris l'appareil photo et l'écran. L'expéditeur exige un paiement de 1 250 dollars en bitcoins et promet de supprimer toutes les données collectées et les logiciels malveillants dès réception.

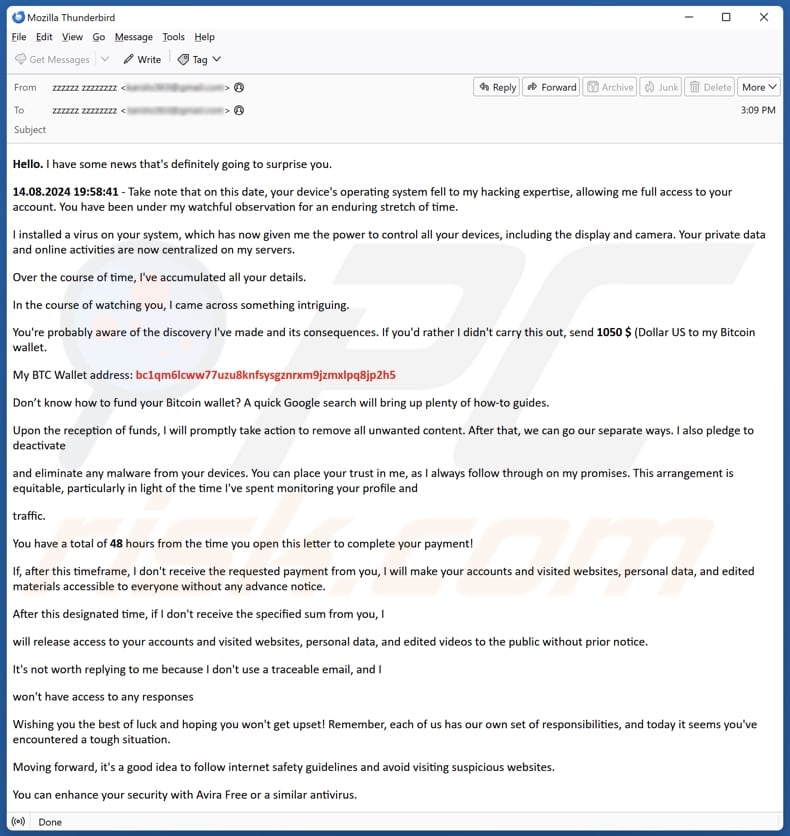

Le courriel prévient que si le paiement n'est pas effectué dans les 48 heures, l'expéditeur publiera (divulguera) les informations privées de la victime en ligne. Dans une autre version, la principale différence est que l'expéditeur demande 1 050 dollars en bitcoins. De plus, les deux courriels contiennent des adresses de portefeuilles BTC différentes.

Les destinataires doivent ignorer ces courriels et ne jamais payer les escrocs. Les transactions en crypto-monnaies sont irréversibles, ce qui signifie qu'une fois le paiement effectué, il ne peut être récupéré. En d'autres termes, les victimes n'ont aucun recours pour récupérer leurs fonds en crypto-monnaies.

Il est également important de ne pas fournir d'informations aux escrocs. Ils pourraient les utiliser à des fins malveillantes (par exemple, usurpation d'identité, accès à des comptes personnels, transactions ou achats frauduleux, etc.)

| Nom | Système d'exploitation tombé dans l'escroquerie par courriel de mon expertise en matière de piratage |

| Type de menace | Phishing, Scam, Ingénierie sociale, Fraude |

| Fausse déclaration | L'ordinateur du destinataire a été piraté et infecté |

| Adresse du Cryptowallet du cybercriminel | bc1qyezej76e0hrj3488a469dvmyngq47m6sjxudkz, bc1qm6lcww77uzu8knfsysgznrxm9jzmxlpq8jp2h5 |

| Déguisement | Lettre d'un pirate informatique |

| Méthodes de distribution | Courriels trompeurs. |

| Dommages | Perte d'informations privées sensibles, perte financière, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Courriels frauduleux similaires en général

Ces courriels frauduleux sont communément appelés courriels d'extorsion ou de sextorsion. Ils comportent souvent des menaces de divulgation d'informations compromettantes ou de données personnelles, à moins qu'une rançon ne soit payée. Les menaces contenues dans ces courriels sont fausses. Les fraudeurs à l'origine de ces courriels n'ont pas accès à des ordinateurs ou à des comptes, et n'ont pas obtenu d'informations sensibles ou de documents humiliants.

Voici quelques exemples d'escroqueries similaires: "I've Got Access To Your Smartphone", "Is Visiting A More Convenient Way To Reach" et "Malware On Porn Website". Les cybercriminels peuvent utiliser le courrier électronique non seulement pour soutirer de l'argent ou des informations, mais aussi pour diffuser des logiciels malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les ordinateurs peuvent être infectés par courrier électronique par le biais de pièces jointes ou de liens malveillants. Lorsqu'un utilisateur ouvre une pièce jointe infectée, telle qu'un document ou un fichier exécutable, il peut lancer un logiciel malveillant qui compromet le système. Cependant, tous les fichiers malveillants ne peuvent pas infecter les ordinateurs immédiatement après leur ouverture. Par exemple, les documents MS Office infectés exécutent généralement des logiciels malveillants lorsque les utilisateurs activent les commandes macros.

Les courriels frauduleux peuvent également contenir des liens qui dirigent les utilisateurs vers des sites web frauduleux, où ils risquent de télécharger à leur insu des logiciels nuisibles. En outre, ces liens peuvent conduire les utilisateurs vers des sites web conçus pour déclencher le téléchargement automatique de logiciels malveillants.

Comment éviter l'installation de logiciels malveillants ?

Examinez toujours attentivement les courriels avant d'ouvrir les pièces jointes ou de cliquer sur les liens, en particulier s'ils proviennent d'expéditeurs inconnus ou s'ils semblent hors de propos ou suspects. Soyez prudent lorsque vous cliquez sur des publicités, des pop-ups, des boutons ou des liens sur des sites web douteux, car ils peuvent conduire à des téléchargements nuisibles. Téléchargez des logiciels et des fichiers à partir de sources fiables, telles que les sites web officiels et les boutiques d'applications réputées.

Évitez d'utiliser des logiciels piratés, des outils de piratage ou des générateurs de clés. En outre, mettez régulièrement à jour votre système d'exploitation et vos applications afin de garantir la sécurité de votre système. Enfin, envisagez d'utiliser un programme antivirus fiable. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans la lettre électronique "Le système d'exploitation a succombé à mon expertise en matière de piratage" :

Hi there. I have some information that's likely to be impactful.

13.10.2024 16:40:28 - Take note that on this date, your device's operating system fell to my hacking expertise, allowing me full access to your account. You have been under my watchful observation for an enduring stretch of time. Your system's security has been overridden by a virus, placing your devices, including the display and camera, under my control. All your online and offline data is now accessible to me.

I've collected an extensive array of data about you.

In the course of watching you, I came across something intriguing.

You probably realize the weight of what I now know and what that necessitates. If you don't want me to do it, send me 1250 $ (Dollar US in my bitcoin wallet.

My BTC Wallet address:

bc1qyezej76e0hrj3488a469dvmyngq47m6sjxudkzFor those unsure about funding a Bitcoin wallet, Google can be used to find detailed funding instructions.

As soon as the funds are received, I'll notice it immediately and remove all the unwanted material. After that, we’ll part ways. I also commit to deactivating and removing all malware from your devices. You can trust me, I stand by my word. It’s a fair deal, especially considering the time I’ve invested in tracking your profile and traffic.Please note that you have exactly two days (48 hours) from the moment you open this letter to make the payment!

Following this timeframe, if I do not receive the agreed-upon amount from you, I will release access to your accounts and visited websites, personal information, and edited materials to the public without prior notice.

Always keep in mind that I am meticulous and don't make errors. It's unwise to jest with me because I have a wealth of options at my disposal. There’s no use in lodging complaints, as they won’t be able to track me down. Even formatting the drive or destroying the device won’t make a difference because I already possess your data.

There's no need to reply to me because I don't send messages from personal email, and I won't be reading any responses

Wishing you good luck and advising you not to be upset! Each of us has our own tasks, and today, you simply happened to find yourself on the less fortunate side.P.s. Moving forward, I'd recommend that you abide by internet safety rules and avoid visiting dubious sites.

You can use an antivirus like Dr.Web for enhanced protection.

Capture d'écran de la deuxième variante :

Texte de cet e-mail :

Hello. I have some news that's definitely going to surprise you.

14.08.2024 19:58:41 - Take note that on this date, your device's operating system fell to my hacking expertise, allowing me full access to your account. You have been under my watchful observation for an enduring stretch of time.

I installed a virus on your system, which has now given me the power to control all your devices, including the display and camera. Your private data and online activities are now centralized on my servers.

Over the course of time, I've accumulated all your details.

In the course of watching you, I came across something intriguing.

You're probably aware of the discovery I've made and its consequences. If you'd rather I didn't carry this out, send 1050 $ (Dollar US to my Bitcoin wallet.

My BTC Wallet address: bc1qm6lcww77uzu8knfsysgznrxm9jzmxlpq8jp2h5

Don’t know how to fund your Bitcoin wallet? A quick Google search will bring up plenty of how-to guides.

Upon the reception of funds, I will promptly take action to remove all unwanted content. After that, we can go our separate ways. I also pledge to deactivate

and eliminate any malware from your devices. You can place your trust in me, as I always follow through on my promises. This arrangement is equitable, particularly in light of the time I've spent monitoring your profile and

traffic.

You have a total of 48 hours from the time you open this letter to complete your payment!

If, after this timeframe, I don't receive the requested payment from you, I will make your accounts and visited websites, personal data, and edited materials accessible to everyone without any advance notice.

After this designated time, if I don't receive the specified sum from you, I

will release access to your accounts and visited websites, personal data, and edited videos to the public without prior notice.

It's not worth replying to me because I don't use a traceable email, and I

won't have access to any responses

Wishing you the best of luck and hoping you won't get upset! Remember, each of us has our own set of responsibilities, and today it seems you've encountered a tough situation.

Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

You can enhance your security with Avira Free or a similar antivirus.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Operating System Fell To My Hacking Expertise escroquerie à l'extorsion ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

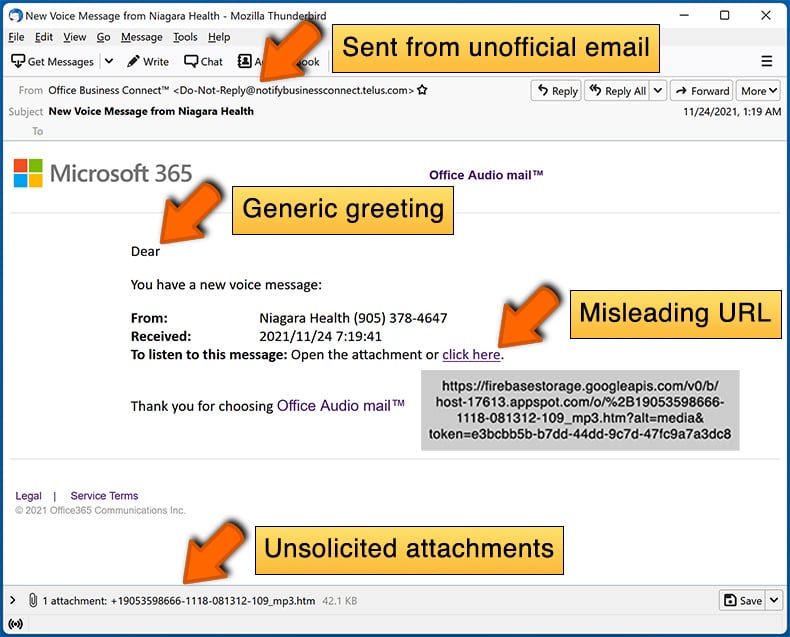

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu cet e-mail ?

Vous avez probablement reçu cet e-mail parce que votre adresse électronique a été obtenue à la suite d'une violation de données, vendue sur le dark web ou d'une autre manière. Les escrocs envoient souvent les mêmes courriels à des adresses aléatoires, en espérant qu'au moins une petite partie des destinataires s'intéresseront à leurs messages.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par ce courriel, que dois-je faire ?

Si vous avez fourni des informations d'identification pour un compte, changez immédiatement tous les mots de passe. Si vous avez communiqué d'autres informations personnelles, telles que des données de carte de crédit ou de carte d'identité, contactez les autorités compétentes (par exemple, votre banque ou la police) dès que possible.

J'ai téléchargé et ouvert un fichier malveillant joint à un courriel, mon ordinateur est-il infecté ?

L'infection d'un appareil peut dépendre du type de fichier qui a été ouvert. Les fichiers exécutables (tels que .exe ou .run) sont généralement infectés dès leur lancement. Les fichiers de documents (tels que .doc, .xls ou .pdf) nécessitent souvent des étapes supplémentaires pour déclencher l'installation d'un logiciel malveillant, comme l'activation de macro-commandes.

Mon ordinateur a-t-il vraiment été piraté et l'expéditeur dispose-t-il d'informations ?

Non, toutes les affirmations contenues dans ces courriels sont généralement fausses. Les escrocs ne possèdent pas d'informations ou d'autres documents et n'ont pas installé de logiciels malveillants sur les ordinateurs.

J'ai envoyé des crypto-monnaies à l'adresse indiquée dans ce courriel, puis-je récupérer mon argent ?

De telles transactions sont pratiquement impossibles à tracer, ce qui signifie que vous ne pourrez pas récupérer vos fonds.

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

La simple lecture d'un courriel ne présente pas de risque d'infection. Les appareils ne peuvent être compromis que lorsque des pièces jointes malveillantes sont ouvertes ou que des liens nuisibles sont cliqués.

Combo Cleaner supprimera-t-il les logiciels malveillants présents dans les pièces jointes ?

Oui, Combo Cleaner peut détecter et supprimer efficacement presque tous les logiciels malveillants connus. Les logiciels malveillants avancés se dissimulent souvent dans les profondeurs du système, c'est pourquoi il est fortement conseillé d'effectuer une analyse complète du système pour une protection complète.

▼ Montrer la discussion