Comment éviter de se faire piéger par de faux e-mails de Pfizer

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Qu'est-ce que l'escroquerie "Pfizer Supply" ?

Après examen, nous avons déterminé qu'il s'agit d'une escroquerie impliquant plusieurs variantes du courrier électronique et des pièces jointes trompeuses. Il s'agit d'une campagne d'hameçonnage lancée par des escrocs dans le but d'inciter des destinataires peu méfiants à fournir des informations personnelles et (ou) à effectuer des paiements. Les destinataires ne doivent donc pas répondre aux faux courriels décrits dans notre article.

En savoir plus sur la campagne de phishing "Pfizer Supply"

Cette campagne de phishing suit un schéma dans lequel les escrocs se font passer pour une société réputée (Pfizer) et demandent au destinataire de fournir un devis ou de livrer certains produits. Ces courriels fournissent un produit particulier ou une série de produits, ainsi qu'un code unique. Ils contiennent également une adresse électronique de contact et une pièce jointe.

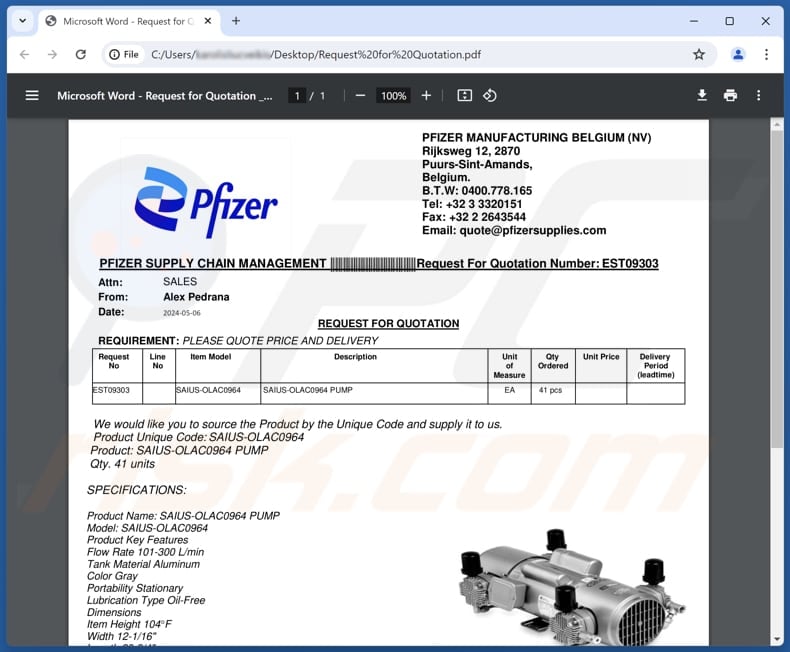

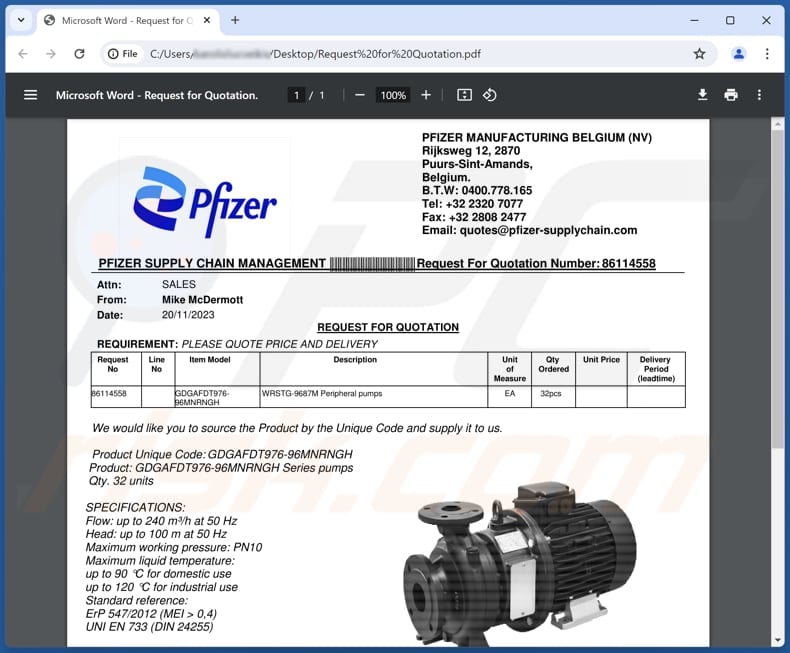

Le fichier joint à ces courriels (du moins à certains d'entre eux) est un fichier PDF déguisé en demande de devis. En outre, ces courriels contiennent des numéros de téléphone, le nom (et la profession) de l'expéditeur supposé et l'adresse de l'entreprise. Les faux documents joints contiennent le logo de Pfizer et d'autres éléments qui les font passer pour des demandes de devis légitimes.

Certains détails de ces courriels et des fichiers joints varient, mais leur objectif est le même : faire croire aux destinataires qu'ils ont reçu une demande de devis de la société Pfizer (un développeur et producteur légitime de médicaments et de vaccins). Dans ces courriels, les destinataires sont encouragés à envoyer le document reçu à l'adresse électronique fournie.

Lorsqu'ils sont contactés, les escrocs à l'origine de ces faux courriels peuvent essayer d'obtenir des informations sensibles telles que des données de carte de crédit, de carte d'identité, des identifiants de connexion ou d'autres détails. Ils peuvent également tenter de convaincre les destinataires de payer de faux frais d'expédition, d'administration ou autres. Dans l'ensemble, le but ultime de cette campagne de phishing est probablement d'exploiter les destinataires à des fins financières ou de voler des informations sensibles.

| Nom | Escroquerie par courriel de Pfizer Supply |

| Type de menace | Phishing, Scam, Ingénierie sociale, Fraude |

| Fausse demande | Le fichier joint contient une demande de devis |

| Déguisement | Lettre de Pfizer |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte financière, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Courriels frauduleux similaires en général

En général, les courriels de phishing se font passer pour des entreprises réputées comme Pfizer et incitent les destinataires à agir rapidement. Ils visent à inciter les destinataires à fournir des informations sensibles ou à effectuer des transactions, ce qui peut entraîner des pertes financières, un vol d'identité ou d'autres problèmes. En outre, les courriels d'hameçonnage contiennent souvent des liens vers des pages ou des pièces jointes trompeuses (par exemple, de faux documents).

Voici quelques exemples de courriels d'hameçonnage : "Crédit Agricole", "Erreur dans votre serveur de messagerie IMAP/POP3", "Mise à jour de la boîte aux lettres"... Il est important de noter que les liens et les fichiers contenus dans ces courriels peuvent être malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Lorsque les acteurs de la menace cherchent à diffuser des logiciels malveillants par courrier électronique, ils envoient des liens ou des pièces jointes malveillants. L'ouverture de ces liens ou de ces fichiers peut permettre aux logiciels malveillants de s'infiltrer dans les systèmes. Il s'agit souvent d'inciter les utilisateurs à prendre des mesures telles que l'ouverture de fichiers hébergés sur des pages non fiables ou l'activation de macro-commandes dans des documents MS Office malveillants.

Toutefois, les ordinateurs ne peuvent être infectés par le biais du courrier électronique que si les utilisateurs ouvrent des fichiers ou des pages malveillants. Les acteurs de la menace utilisent généralement des documents MS Office, des PDF, des archives, des exécutables, des fichiers ISO et des fichiers de script malveillants pour inciter les utilisateurs à exécuter des logiciels malveillants.

Comment éviter l'installation de logiciels malveillants ?

Examinez attentivement les courriels avant d'accéder à des fichiers ou à des liens, en particulier ceux qui figurent dans des courriels inattendus provenant de sources inconnues. Évitez de télécharger des logiciels piratés, des outils de craquage, des générateurs de clés et des programmes similaires. Faites confiance aux sites web officiels et aux magasins d'applications pour le téléchargement de logiciels et de fichiers.

Ne faites pas confiance aux publicités, aux fenêtres pop-up ou aux boutons sur les sites web suspects, y compris les notifications provenant de ces pages. Maintenez votre système d'exploitation et les programmes installés à jour et utilisez un antivirus ou un outil anti-malware fiable pour assurer la sécurité de votre ordinateur. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

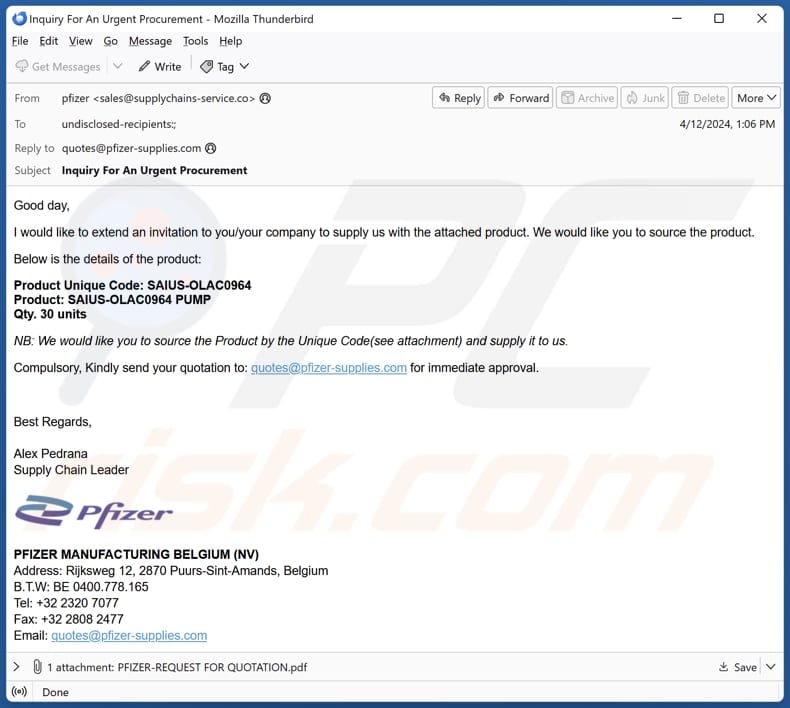

Texte présenté dans la lettre électronique "Pfizer Supply" (première capture d'écran) :

Subject: Inquiry For An Urgent Procurement

Good day,

I would like to extend an invitation to you/your company to supply us with the attached product. We would like you to source the product.

Below is the details of the product:

Product Unique Code: SAIUS-OLAC0964

Product: SAIUS-OLAC0964 PUMP

Qty. 30 unitsNB: We would like you to source the Product by the Unique Code(see attachment) and supply it to us.

Compulsory, Kindly send your quotation to: quotes@pfizer-supplies.com for immediate approval.

Best Regards,Alex Pedrana

Supply Chain LeaderPFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W: BE 0400.778.165Tel: +32 2320 7077

Fax: +32 2808 2477Email : quotes@pfizer-supplies.com

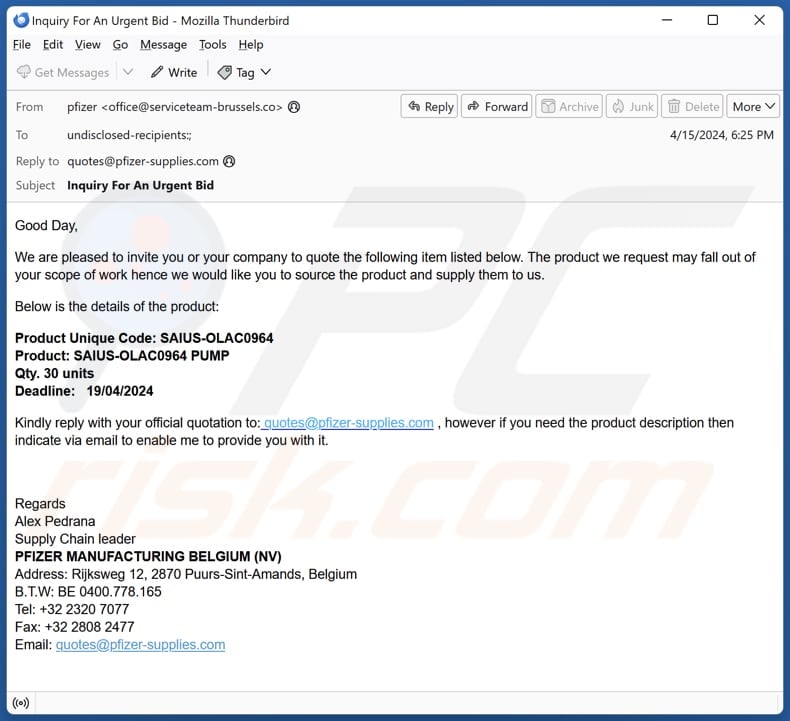

Deuxième variante de l'e-mail :

Texte de ce courriel :

Subject: Inquiry For An Urgent Bid

Good Day,

We are pleased to invite you or your company to quote the following item listed below. The product we request may fall out of your scope of work hence we would like you to source the product and supply them to us.

Below is the details of the product:

Product Unique Code: SAIUS-OLAC0964

Product: SAIUS-OLAC0964 PUMP

Qty. 30 units

Deadline: 19/04/2024Kindly reply with your official quotation to: quotes@pfizer-supplies.com , however if you need the product description then indicate via email to enable me to provide you with it.

Regards

Alex Pedrana

Supply Chain leader

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W: BE 0400.778.165Tel: +32 2320 7077

Fax: +32 2808 2477Email : quotes@pfizer-supplies.com

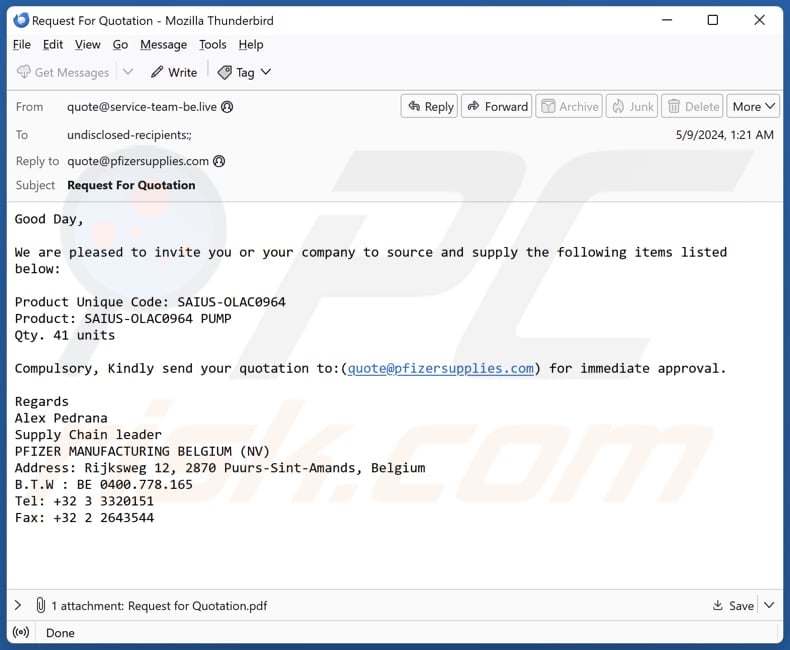

Troisième variante de l'e-mail :

Texte de ce courriel :

Subject: Request For Quotation

Good Day,

We are pleased to invite you or your company to source and supply the following items listed below:

Product Unique Code: SAIUS-OLAC0964

Product: SAIUS-OLAC0964 PUMP

Qty. 41 unitsCompulsory, Kindly send your quotation to:(quote@pfizersupplies.com) for immediate approval.

Regards

Alex Pedrana

Supply Chain leader

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W : BE 0400.778.165Tel : +32 3 3320151

Fax : +32 2 2643544

Le fichier joint à cet e-mail :

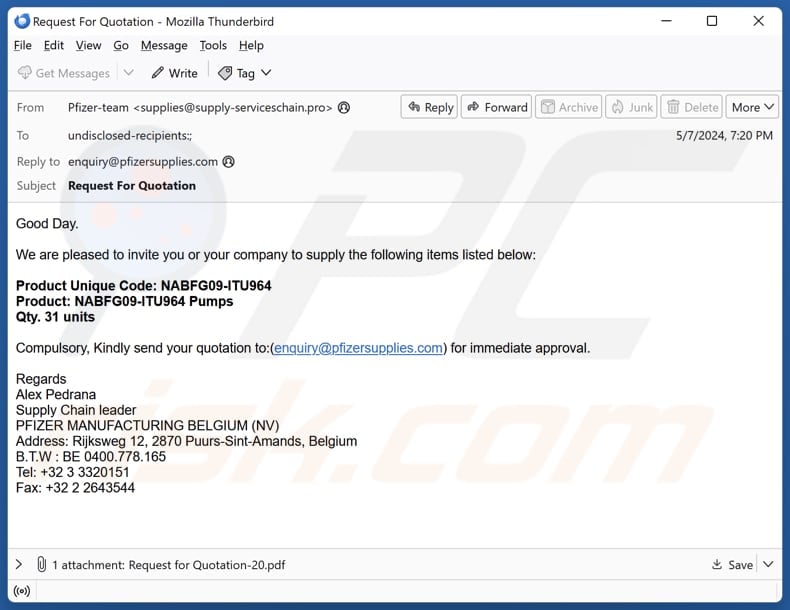

Quatrième variante de l'e-mail :

Texte de cet e-mail :

Subject: Request For Quotation

Good Day.

We are pleased to invite you or your company to supply the following items listed below:

Product Unique Code: NABFG09-ITU964

Product: NABFG09-ITU964 Pumps

Qty. 31 units

Compulsory, Kindly send your quotation to:(enquiry@pfizersupplies.com) for immediate approval.Regards

Alex Pedrana

Supply Chain leader

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W : BE 0400.778.165Tel : +32 3 3320151

Fax : +32 2 2643544

Fichier joint à cet e-mail :

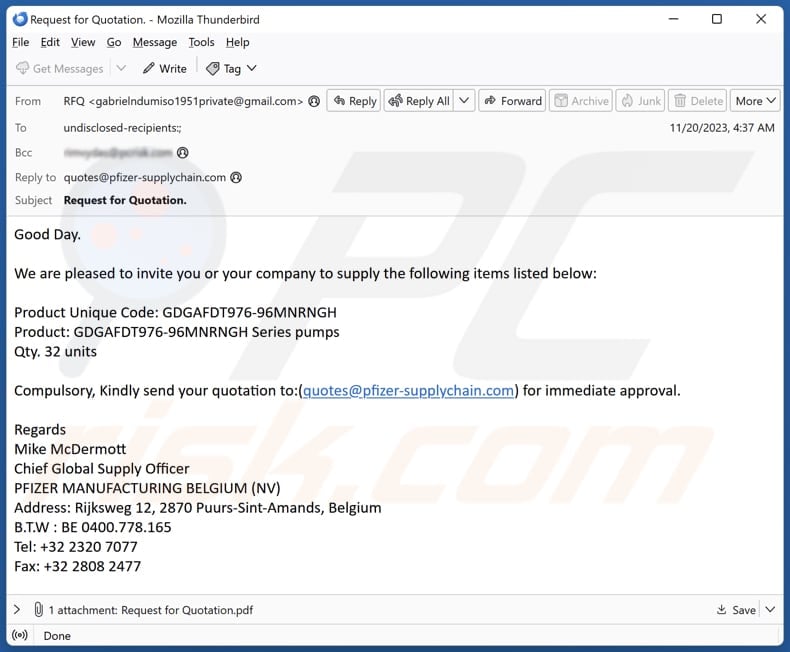

Cinquième variante de l'e-mail :

Texte de ce courriel :

Subject: Request for Quotation.

Good Day.We are pleased to invite you or your company to supply the following items listed below:

Product Unique Code: GDGAFDT976-96MNRNGH

Product: GDGAFDT976-96MNRNGH Series pumps

Qty. 32 units

Compulsory, Kindly send your quotation to:(quotes@pfizer-supplychain.com) for immediate approval.Regards

Mike McDermott

Chief Global Supply Officer

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W : BE 0400.778.165Tel : +32 2320 7077

Fax : +32 2808 2477

Fichier joint à cet e-mail :

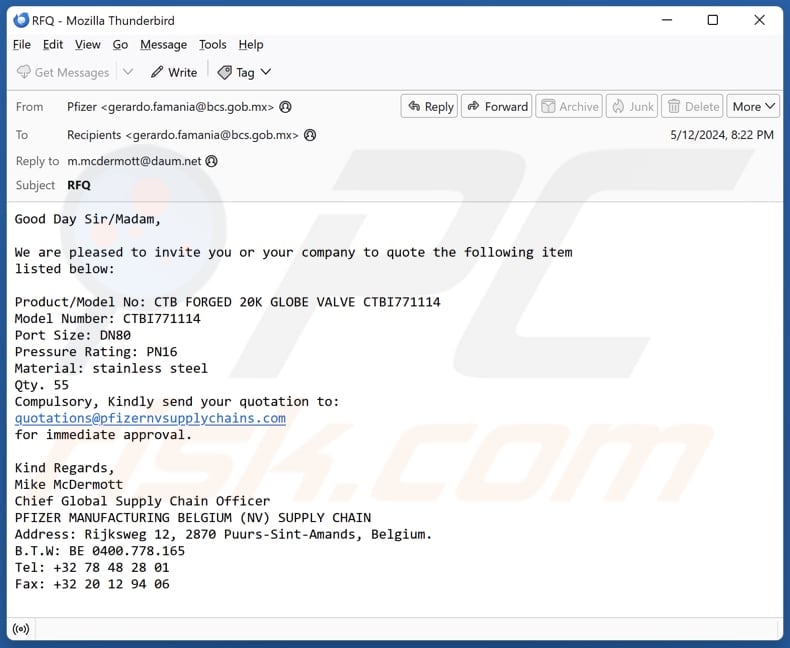

Sixième variante de l'e-mail :

Texte de ce courriel :

Subject: RFQ

Good Day Sir/Madam,

We are pleased to invite you or your company to quote the following item

listed below:Product/Model No: CTB FORGED 20K GLOBE VALVE CTBI771114

Model Number: CTBI771114

Port Size: DN80

Pressure Rating: PN16

Material: stainless steel

Qty. 55

Compulsory, Kindly send your quotation to:

quotations@pfizernvsupplychains.com

for immediate approval.Kind Regards,

Mike McDermott

Chief Global Supply Chain Officer

PFIZER MANUFACTURING BELGIUM (NV) SUPPLY CHAIN

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium.

B.T.W: BE 0400.778.165Tel : +32 78 48 28 01

Fax : +32 20 12 94 06

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Pfizer Supply campagne de phishing ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

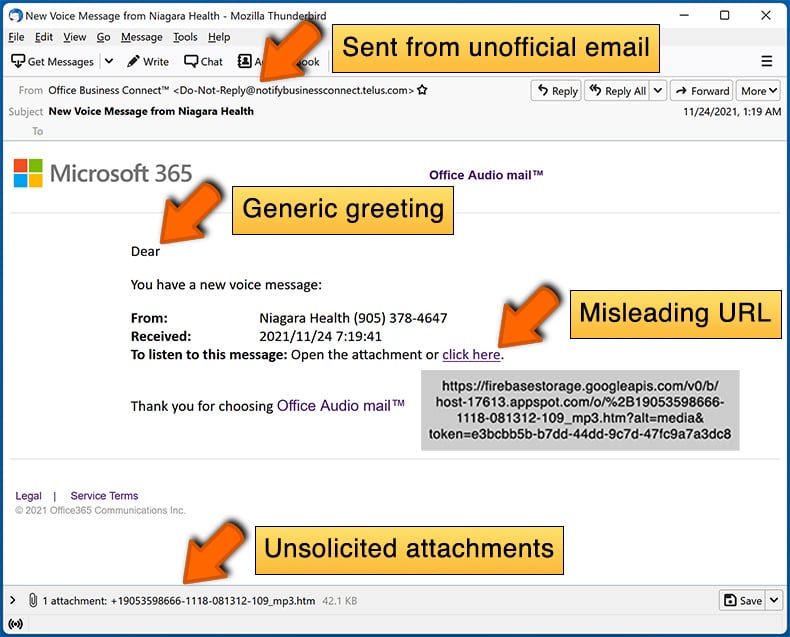

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

En règle générale, les escrocs se procurent des adresses électroniques à partir de violations de données, d'annuaires publics ou du dark web. Ils envoient des courriels identiques à tous les destinataires, sans fournir d'informations personnalisées (par exemple, des noms ou des prénoms).

J'ai fourni mes informations personnelles lorsque j'ai été piégé par ce courriel, que dois-je faire ?

Changez les mots de passe de tous les comptes auxquels les escrocs ont pu accéder. En outre, informez les autorités compétentes, telles que votre fournisseur de courrier électronique, votre banque ou les forces de l'ordre, de la tentative d'hameçonnage.

J'ai téléchargé et ouvert un fichier malveillant joint à un courriel, mon ordinateur est-il infecté ?

La probabilité d'infiltration d'un logiciel malveillant dépend du type de fichier. S'il s'agit d'un fichier exécutable, le risque est élevé. En revanche, s'il s'agit de fichiers de documents tels que des PDF ou des documents Word, vous avez une chance d'éviter l'infiltration de logiciels malveillants. Les fichiers joints aux courriels décrits dans notre article ne sont pas malveillants.

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe. Mon ordinateur est-il infecté ?

La lecture des courriels ne pose généralement aucun problème. Les logiciels malveillants ne peuvent pas s'infiltrer dans les systèmes sans que le destinataire n'ouvre les pièces jointes ou les liens malveillants.

Combo Cleaner supprimera-t-il les logiciels malveillants présents dans les pièces jointes ?

Combo Cleaner est capable de trouver et d'éliminer presque tous les logiciels malveillants reconnus. Cependant, il est essentiel de comprendre que les logiciels malveillants avancés peuvent se cacher profondément dans votre système. Il est donc nécessaire d'effectuer une analyse complète du système pour garantir une détection et une suppression complètes.

▼ Montrer la discussion