Guide de suppression de virus et de logiciels malveillants, instructions de désinstallation.

Quel type de maliciel est Goldoson ?

Goldoson est un maliciel Android qui compile une liste des applications installées et enregistre l'historique des appareils Wi-Fi et Bluetooth, y compris les emplacements GPS à proximité. En outre, le logiciel comprend une fonction qui lui permet de pratiquer la fraude publicitaire en cliquant sur des publicités en arrière-plan, à l'insu de l'utilisateur et sans son approbation.

Quel type d'application est RichExts ?

Après avoir analysé l'application RichExts, nous avons déterminé qu'il s'agit d'une extension de navigateur conçue pour prendre le contrôle des navigateurs web (les détourner). L'application modifie les paramètres du navigateur pour pousser de force un faux moteur de recherche (sweetrnd.net). En outre, RichExts possède la capacité d'accéder à certaines données.

Qu'est-ce que Interesting Facts ?

Alors qu'ils inspectaient des sites Web trompeurs soutenant des logiciels, nos chercheurs en ont découvert un qui faisait la promotion de l'extension de navigateur Interesting Facts. Ce logiciel promet d'afficher de brefs faits intéressants du monde entier.

Cependant, il modifie également les paramètres du navigateur pour promouvoir le faux moteur de recherche search.interestfact.com. En outre, cette extension espionne les activités de navigation des utilisateurs. Ce comportement classe Interesting Facts dans la catégorie des pirates de navigateur.

Quel type d'application est ChatSAI ?

En examinant l'application ChatSAI, notre équipe a découvert qu'elle fonctionne comme un pirate de navigateur. L'objectif de cette application est de forcer les utilisateurs à utiliser chatsai.nextjourneyai.com - un faux moteur de recherche. ChatSAI y parvient en modifiant les paramètres du navigateur web. Il convient de noter que les utilisateurs ont tendance à télécharger et à ajouter des pirates de navigateur par inadvertance.

Quel type de maliciel est Chameleon ?

Chameleon est le nom d'un cheval de Troie ciblant les systèmes d'exploitation Android. Ce maliciel est capable de voler des informations (avec un accent particulier sur les données bancaires) et d'effectuer diverses autres activités malveillantes.

Chameleon existe depuis au moins janvier 2023 et, à l'heure où nous écrivons ces lignes, il cible presque exclusivement les utilisateurs australiens et polonais. Ce programme malveillant s'infiltre principalement dans les systèmes sous l'apparence de navigateurs légitimes ou d'applications de crypto-monnaie, bancaires, de chatbot et autres.

Quel type de maliciel est CrossLock ?

En analysant des échantillons de maliciels soumis au site VirusTotal, notre équipe a découvert une variante de rançongiciels baptisée CrossLock. L'objectif de CrossLock est de bloquer l'accès aux données en les chiffrant. En outre, CrossLock ajoute l'extension ".crlk" aux noms de tous les fichiers chiffrés et crée le fichier "---CrossLock_readme_To_Decrypt---.txt" (une note de rançon).

Voici un exemple de la façon dont le rançongiciel CrossLock renomme les fichiers : il remplace "1.jpg" par "1.jpg.crlk", "2.png" par "2.png.crlk", et ainsi de suite.

Qu'est-ce que le rançongiciel SDK ?

En enquêtant sur les nouvelles soumissions à VirusTotal, nos chercheurs on découvert le rançongiciel SDK. Ce programme malveillant fait partie de la famille des rançongiciels Phobos.

Après avoir exécuté un échantillon du rançongiciel SDK sur notre système de test, il a chiffré des fichiers et modifié leurs noms. Les titres originaux ont été complétés par un identifiant unique attribué à la victime, l'adresse courriel des cybercriminels et une extension ".SDK". Ainsi, un fichier initialement nommé "1.jpg" est devenu "1.jpg.id[9ECFA84E-3449].[sdk@africamail.com].SDK".

Une fois ce processus terminé, le rançongiciel a créé des notes de rançon dans une fenêtre pop-up ("info.hta") et un fichier texte ("info.txt").

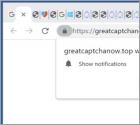

Quel type de page est greatcaptchanow[.]top ?

Greatcaptchanow[.]top et les variantes de ce domaine ainsi que celles qui y sont liées (par exemple, greatcaptchasnow[.]top, etc.) appartiennent à des sites web frauduleux, que nous avons découverts lors d'une inspection de routine de sites non fiables.

Ces pages sont conçues pour héberger des contenus douteux et promouvoir le spam de notification du navigateur. En outre, elles peuvent rediriger les visiteurs vers d'autres sites web (probablement douteux/malveillants). La plupart des utilisateurs accèdent à des pages web telles que greatcaptchanow[.]top par le biais de redirections causées par des sites qui utilisent des réseaux publicitaires malhonnêtes.

Qu'est-ce que le rançongiciel LockBit ?

LockBit est le nom d'un rançongiciel ciblant les systèmes d'exploitation Mac (OS). Il est associé au gang des rançongiciels Lockbit - les développeurs de LockBit, LockBit 2.0, LockBit 3.0, et de diverses autres variantes. Les maliciels susmentionnés ciblent les serveurs Windows, Linux, et les serveurs VMware ESXi.

À l'heure où nous écrivons ces lignes, LockBit (Mac) est le premier rançongiciel connu pour MacOS développé par un grand gang de cybercriminels. Toutefois, l'échantillon que nous avons étudié est encore en cours de développement et a été publié pour être testé.

Généralement, les rançongiciels fonctionnent en chiffrant les fichiers des victimes afin d'exiger un paiement pour le déchiffrement. Cette version de LockBit a très peu de chances d'atteindre son objectif. Tout d'abord, sa signature invalide est détectée comme non fiable par les OS, et le rançongiciel a tendance à planter lors de l'exécution manuelle. Toutefois, il convient de mentionner que de futures variantes potentielles pourraient être capables de crypter avec succès des appareils Mac.

Quel type de maliciel est Domino ?

Domino est un type de maliciel utilisé par des cybercriminels dès la fin février 2023 pour diffuser soit le voleur d'informations Project Nemesis, soit Cobalt Strike Cobalt Strike. Les auteurs atteignent leurs objectifs en utilisant une porte dérobée et un chargeur Domino. La campagne Domino se propage par le biais de diverses méthodes telles que l'hameçonnage.

Plus d'articles...

Page 171 sur 614

<< Début < Précédent 171 172 173 174 175 176 177 178 179 180 Suivant > Fin >>