Comment supprimer le maliciel Chameleon d'un appareil Android ?

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Quel type de maliciel est Chameleon ?

Chameleon est le nom d'un cheval de Troie ciblant les systèmes d'exploitation Android. Ce maliciel est capable de voler des informations (avec un accent particulier sur les données bancaires) et d'effectuer diverses autres activités malveillantes.

Chameleon existe depuis au moins janvier 2023 et, à l'heure où nous écrivons ces lignes, il cible presque exclusivement les utilisateurs australiens et polonais. Ce programme malveillant s'infiltre principalement dans les systèmes sous l'apparence de navigateurs légitimes ou d'applications de crypto-monnaie, bancaires, de chatbot et autres.

Vue d'ensemble du maliciel Chameleon

Chameleon a tout d'un cheval de Troie bancaire, même si des indices suggèrent que ce maliciel est encore en cours de développement.

Comme la plupart des chevaux de Troie bancaires, Chameleon abuse des services d'accessibilité d'Android pour mener à bien ses activités. Ces services sont conçus pour fournir une aide supplémentaire aux utilisateurs qui en ont besoin. Les services d'accessibilité ont de nombreuses fonctions, par exemple la lecture de l'écran, la simulation de l'écran tactile et du clavier, la confirmation ou l'infirmation des choix, etc. Par conséquent, les maliciels qui utilisent les services d'accessibilité d'Android ont la possibilité d'accéder à toutes leurs fonctionnalités et de les utiliser.

Si ces services ne sont pas déjà activés, Chameleon (déguisé en application authentique ou à l'apparence légitime) demande l'autorisation de les utiliser. Ensuite, le programme malveillant commence ses opérations en recueillant les données de l'appareil, par exemple le modèle de l'appareil, la version du système d'exploitation, la géolocalisation, etc.

Le maliciel Caméléon dispose de plusieurs fonctionnalités. Il peut obtenir des données en enregistrant les frappes au clavier via les services d'accessibilité d'Android. Cette capacité peut être utilisée pour obtenir à peu près n'importe quelle information tapée ; en outre, le cheval de Troie cible les données de verrouillage de l'appareil (par exemple, le mot de passe, le schéma de balayage, le code PIN, etc.).

Ce programme vole également les cookies internet. Chameleon peut ouvrir un site légitime (par exemple, CoinSpot) et, pendant que l'utilisateur interagit avec la page, le maliciel obtient ses cookies en arrière-plan.

Le cheval de Troie vérifie également la liste des applications installées et - si une application ciblée est trouvée - il télécharge une page d'hameçonnage HTML d'apparence identique, qui se superpose au logiciel réel. Cette technique est généralement utilisée pour simuler des pages de connexion afin d'obtenir les identifiants de connexion des victimes.

Chameleon est connu pour infiltrer des systèmes déguisés en IKO - une application bancaire polonaise ; on peut donc affirmer que le maliciel cible les identifiants associés à cette banque.

Outre les attaques par superposition, Chameleon peut intercepter et voler des SMS, ce qui signifie qu'il peut obtenir des OTP (Mots de Passes à usage unique) et des codes 2FA/MFA (Authentification à deux ou plusieurs facteurs) envoyés par messages texte.

Ce maliciel emploie des techniques anti-analyse et de garantie de persistance, ces dernières incluant la prévention de la désinstallation et la désactivation de Google Play Protect.

Chameleon peut également télécharger et exécuter des charges utiles. Cette capacité implique qu'il pourrait être utilisé pour infiltrer d'autres programmes ou composants malveillants dans un appareil compromis. En théorie, cette fonctionnalité peut être utilisée pour introduire à peu près n'importe quel type de maliciel dans un système (par exemple, des chevaux de Troie, des rançongiciels, etc.) – cependant, il y a généralement certaines limitations sur le contenu qui peut être téléchargé/installé.

Comme indiqué précédemment, Chameleon était en cours de développement au moment de la recherche. Les développeurs de maliciels améliorent souvent leurs créations ; par conséquent, les futures itérations potentielles de ce cheval de Troie pourraient avoir des capacités supplémentaires/autres.

En résumé, la présence d'un logiciel comme Chameleon sur des appareils peut entraîner de multiples infections du système, de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

Si vous pensez que votre appareil Android est infecté par Chameleon (ou un autre maliciel), effectuez une analyse complète du système à l'aide d'un antivirus et supprimez la menace sans tarder.

| Nom | Cheval de Troie Bancaire Chameleon |

| Type de Menace | Maliciel Android, Application malicieuse. |

| Noms de Détection | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.BankBot.14465), ESET-NOD32 (Une variante de Android/TrojanDropper.Agent), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Hqwar.), Symantec (Trojan.Gen.MBT), Liste complète (VirusTotal) |

| Symptômes | L'appareil fonctionne lentement, les paramètres du système sont modifiés sans l'autorisation de l'utilisateur, des applications douteuses apparaissent, l'utilisation des données et de la batterie augmente considérablement, les navigateurs sont redirigés vers des sites web douteux, des publicités intrusives sont diffusées. |

| Méthodes de Distribution | Courriels et pièces jointes infectés, publicités en ligne malveillantes, ingénierie sociale, applications trompeuses, sites web frauduleux. |

| Dommages | Vol d'informations personnelles (messages privés, identifiants/mots de passe, etc.), baisse des performances de l'appareil, épuisement rapide de la batterie, baisse de la vitesse internet, pertes massives de données, pertes monétaires, vol d'identité (des applications malveillantes peuvent abuser des applications de communication). |

| Suppression du Maliciel (Android) | Pour éliminer les infections par des maliciels, nos chercheurs en sécurité recommandent de scanner votre appareil Android avec un logiciel anti-maliciel légitime. Nous recommandonso Avast, Bitdefender, ESET ou Malwarebytes. |

Exemples de chevaux de Troie bancaires

Nous avons analysé d'innombrables programmes malveillants ciblant les appareils Android ; Nexus, TgToxic, PixPirate, et Hook ne sont que quelques exemples de chevaux de Troie bancaires conçus pour infecter ce système d'exploitation.

Les logiciels malveillants peuvent avoir un large éventail de fonctionnalités qui peuvent être combinées de différentes manières. Toutefois, quel que soit le mode de fonctionnement des maliciels, leur présence sur un système menace l'intégrité de l'appareil et la sécurité de l'utilisateur. C'est pourquoi toutes les menaces doivent être éliminées dès qu'elles sont détectées.

Comment Chameleon s'est-il infiltré dans mon appareil ?

Les maliciels se propagent principalement à l'aide de techniques d'hameçonnage et d'ingénierie sociale. Ces logiciels sont souvent présentés comme des programmes/médias ordinaires ou regroupés avec.

Dans le cas de Chameleon, ce cheval de Troie a été observé en train d'infiltrer des appareils sous l'apparence (et/ou en utilisant simplement les icônes) des applications suivantes : IKO banking, Australian governmental agencies, CoinSpot, Google Chrome, Bitcoin, ChatGPT, etc. Ces fausses applications ont été distribuées par le biais de pièces jointes dans des messages de spam sur Discord, Bitbucket, et divers sites compromis.

Cependant, il est important de mentionner que Chameleon peut également être distribué par d'autres méthodes. Les techniques de distribution les plus répandues sont les suivantes : téléchargements "drive-by" (furtifs ou trompeurs), escroqueries en ligne, pièces jointes ou liens malveillants dans des courriers indésirables (courriels, MP/DM, SMS, etc.), publicité malveillante, sources de téléchargement non fiables (sites d'hébergement de logiciels et de fichiers gratuits, réseaux de partage Peer-to-Peer, etc.), logiciels piratés et outils illégaux d'activation de programmes ("cracking"), fausses mises à jour, etc.

Comment éviter l'installation de maliciels ?

Nous vous recommandons vivement de faire preuve de prudence lorsque vous naviguez, car les contenus en ligne frauduleux et malveillants semblent généralement inoffensifs. Les courriels/messages entrants doivent également être abordés avec prudence. Les pièces jointes/liens trouvés dans les courriers suspects ne doivent pas être ouverts, car ils peuvent être virulents.

En outre, tous les téléchargements doivent être effectués à partir de canaux officiels et vérifiés. Nous conseillons également d'activer et de mettre à jour les programmes en utilisant des fonctions/outils légitimes, car ceux acquis auprès de tiers peuvent contenir des maliciels.

Il est primordial d'installer un antivirus réputé et de le tenir à jour. Un logiciel de sécurité doit être utilisé pour effectuer des analyses régulières du système et pour supprimer les menaces/problèmes détectés.

Icônes utilisées par le maliciel Chameleon (source images - Cyble) :

![]()

Menu rapide :

- Introduction

- Comment supprimer l'historique de navigation dans le navigateur web Chrome ?

- Comment désactiver les notifications du navigateur dans le navigateur web Chrome ?

- Comment réinitialiser le navigateur web Chrome ?

- Comment supprimer l'historique de navigation du navigateur web Firefox ?

- Comment désactiver les notifications du navigateur dans le navigateur web Firefox ?

- Comment réinitialiser le navigateur web Firefox ?

- Comment désinstaller les applications potentiellement indésirables et/ou malveillantes ?

- Comment démarrer l'appareil Android en "mode sans échec" ?

- Comment vérifier l'utilisation de la batterie de diverses applications ?

- Comment vérifier l'utilisation des données de diverses applications ?

- Comment installer les dernières mises à jour logicielles ?

- Comment réinitialiser le système à son état par défaut ?

- Comment désactiver les applications qui ont des privilèges d'administrateur ?

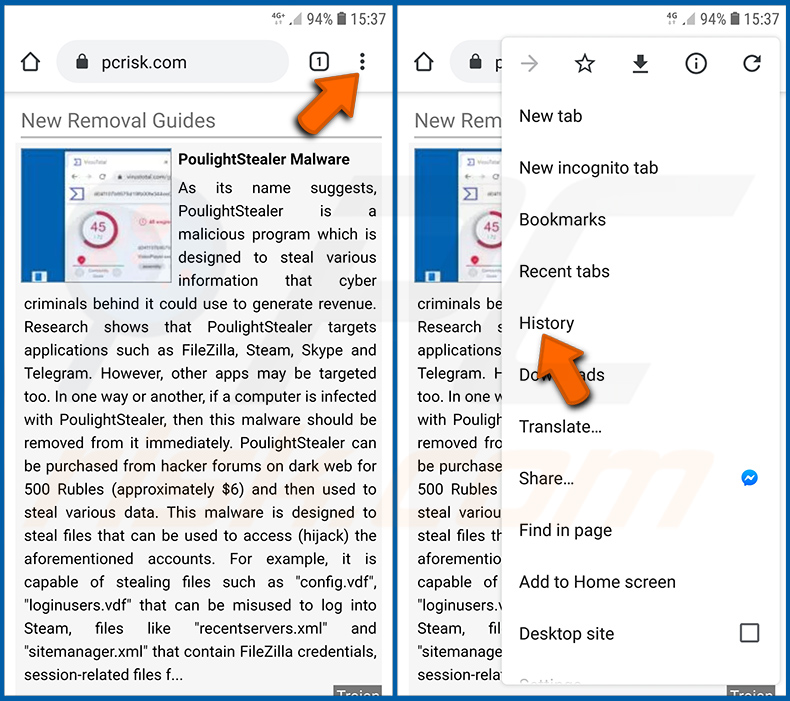

Supprimer l'historique de navigation du navigateur Web Chrome :

Cliquez sur le bouton "Menu" (trois points dans le coins supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant ouvert.

Cliquez sur "Effacer les données de navigation", sélectionnez l'onglet "AVANCE", choisissez la plage de temps et les types de données que vous souhaitez supprimer et cliquez sur "Effacer les données".

[Retour à la Table des Matières]

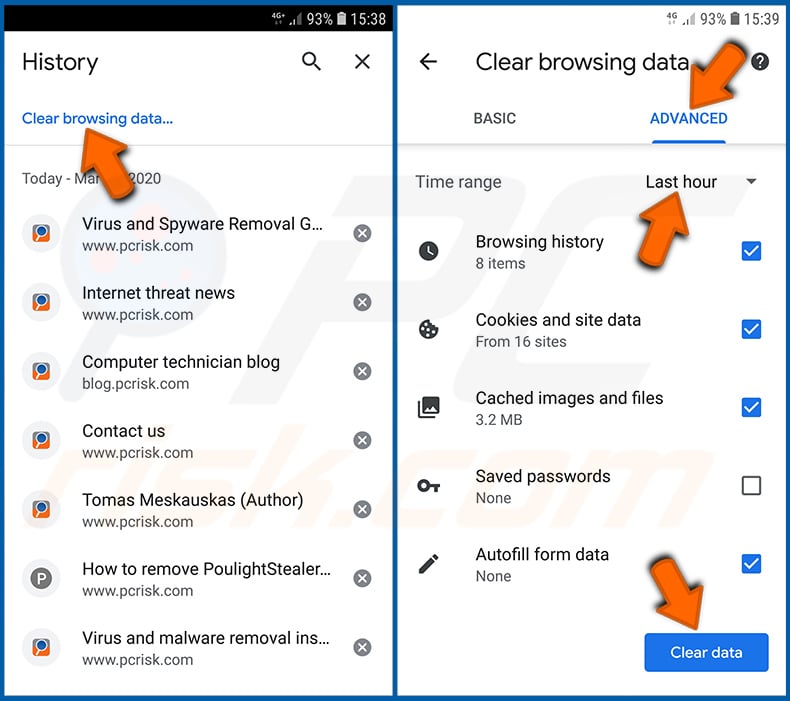

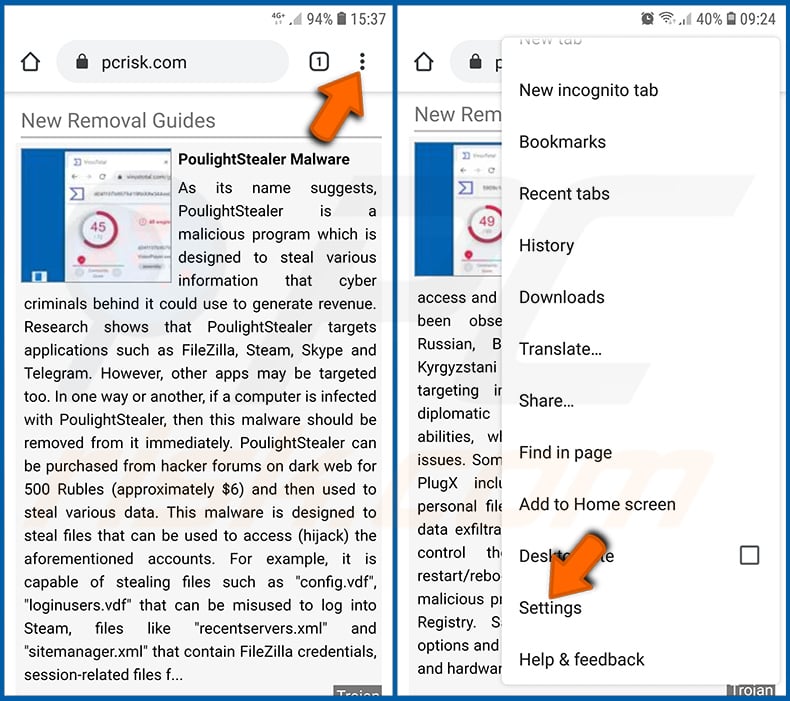

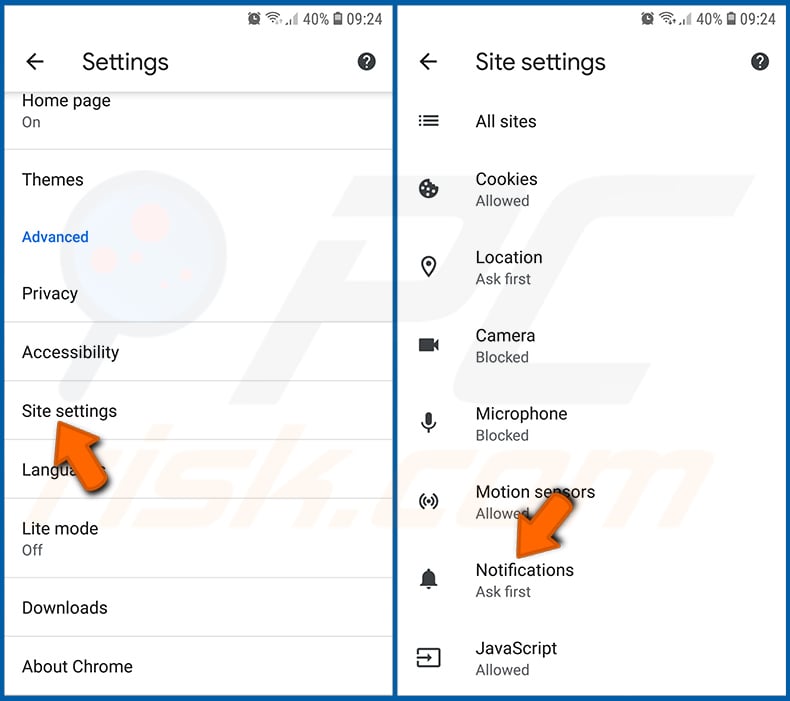

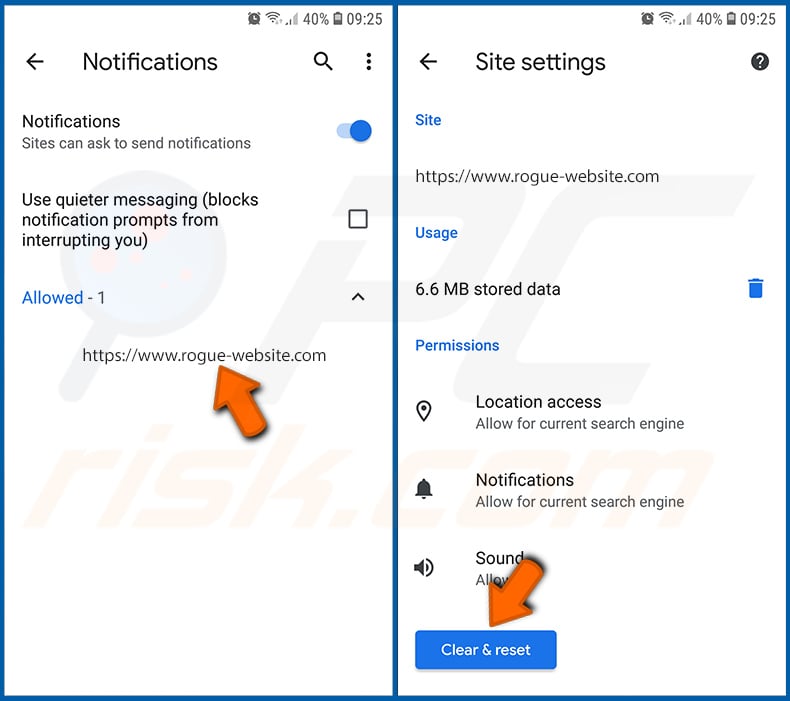

Désactivez les notifications du navigateur dans le navigateur web Chrome :

Cliquez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Paramètres" dans le menu déroulant ouvert.

Faites défiler vers le bas jusqu'à ce que vous trouviez l'option "Paramètres du site" et cliquez dessus. Faites défiler vers le bas jusqu'à ce que vous trouviez l'option "Notifications" et cliquez dessus.

Trouvez les sites Web qui envoient des notifications de navigateur, appuyez dessus et cliquez sur "Effacer et réinitialiser". Cela supprimera les autorisations accordées à ces sites Web pour envoyer des notifications. Cependant, une fois que vous visitez à nouveau le même site, il peut demander une nouvelle autorisation. Vous pouvez choisir d’accorder ces autorisations ou non (si vous choisissez de refuser, le site Web ira dans la section "Bloqué" et ne vous demandera plus l’autorisation).

[Retour à la Table des Matières]

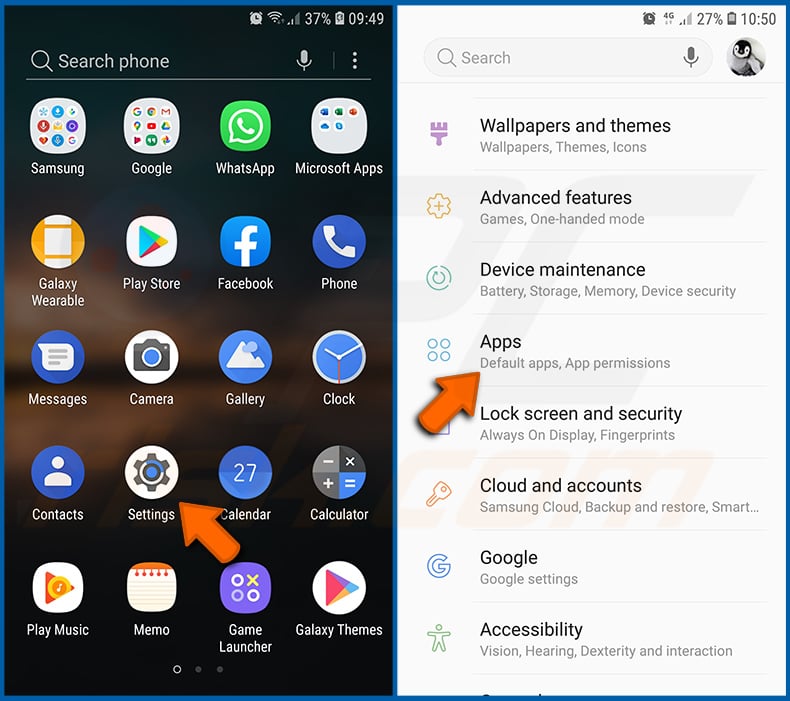

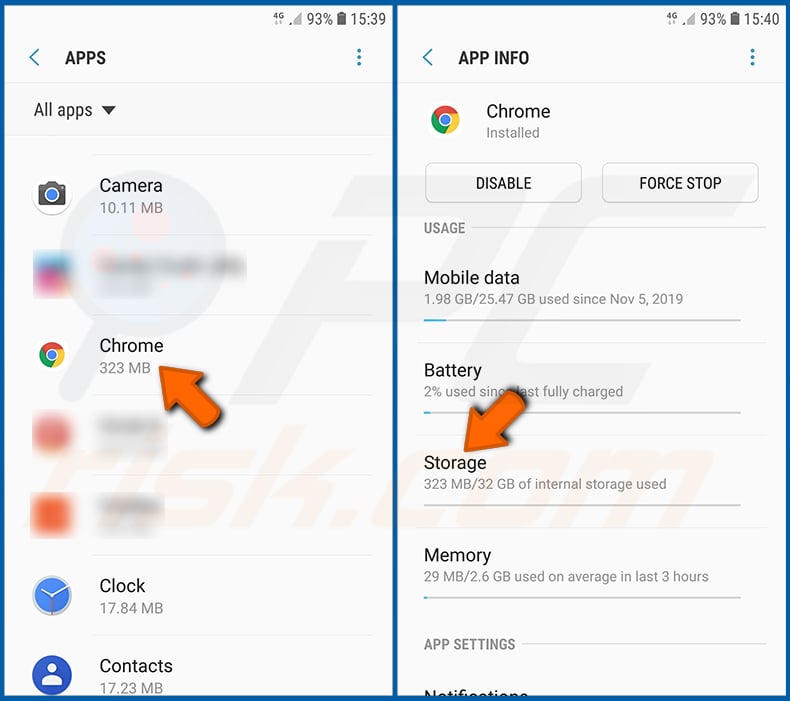

Réinitialisez le navigateur web Chrome :

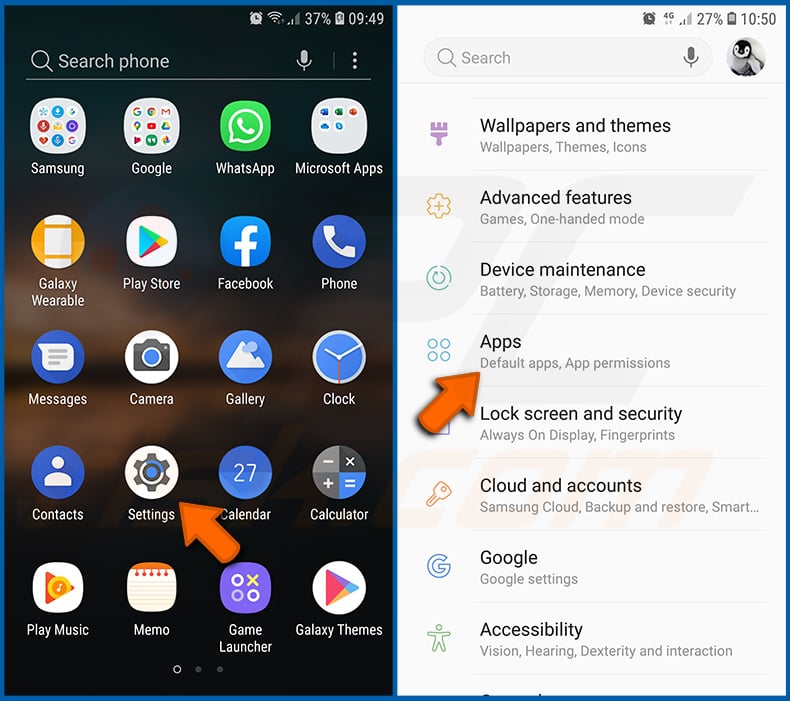

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous trouviez "Applications" et cliquez dessus.

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Chrome", sélectionnez-la et appuyez sur l'option "Stockage".

Cliquez sur "GERER LE STOCKAGE", puis sur "EFFACER TOUTES LES DONNEES" et confirmez l'action en appuyant sur "OK". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l’historique de navigation, les paramètres non par défaut et d’autres données seront supprimés. Vous devrez également vous reconnecter à tous les sites Web.

[Retour à la Table des Matières]

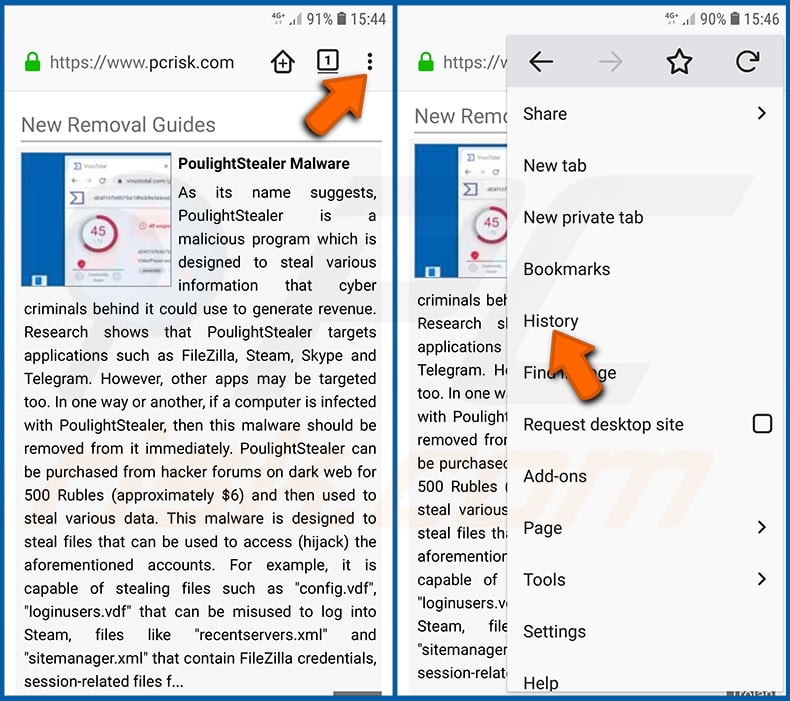

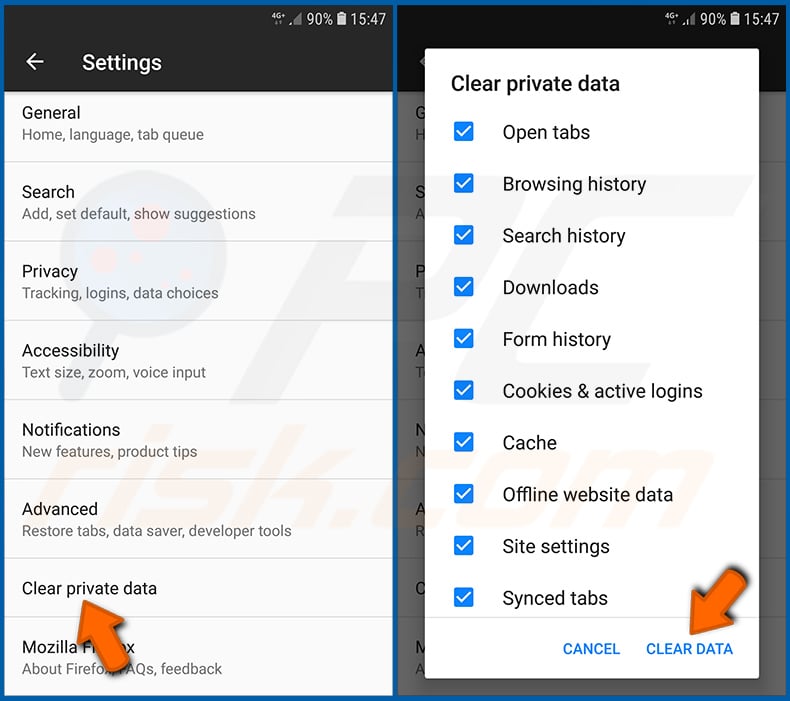

Supprimer l’historique de navigation du navigateur Web Firefox :

Cliquez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant ouvert.

Faite défiler vers le bas juqu'à trouver "Effacer les données privées" et cliquez dessus. Sélectionnez les types de données que vous souhaitez supprimer et appuyez sur "EFFACER LES DONNEES".

[Retour à la Table des Matières]

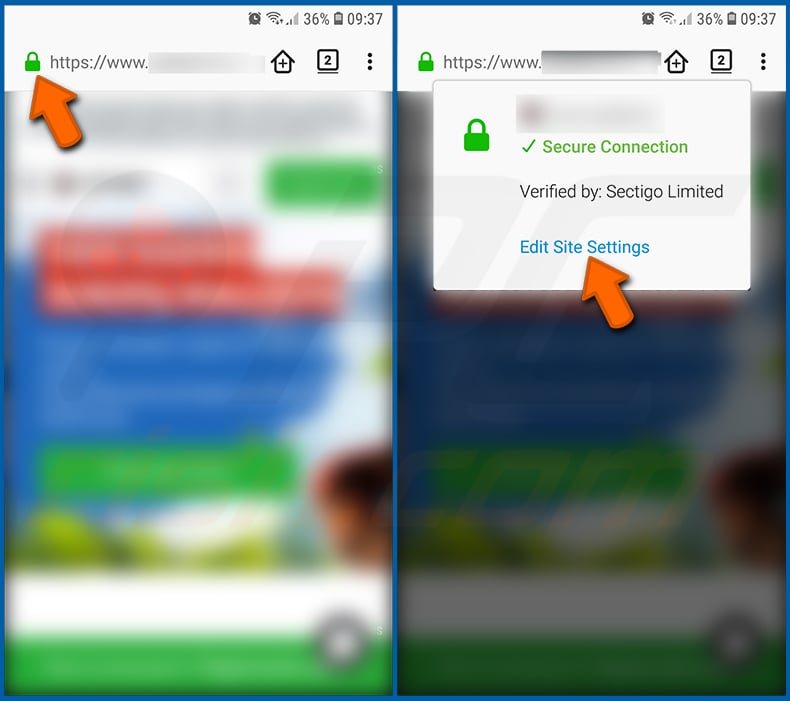

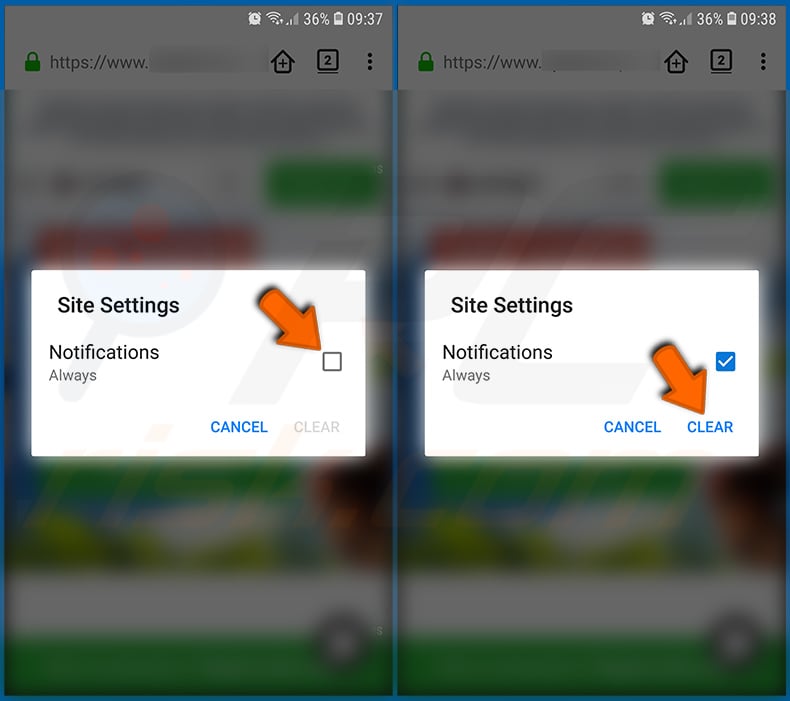

Désactivez les notifications du navigateur dans le navigateur web Firefox :

Visitez le site web qui envoie les notifications du navigateur, appuyez sur l'icône affichée à gauche de la barre d'URL (l'icône ne sera pas nécessairement un "Vérrou") et sélectionnez "Modifiez les paramètres du site".

Dans la fenêtre pop-up ouverte, optez pour l'option "Notifications" et cliquez sur "EFFACER".

[Retour à la Table des Matières]

Réinitialisez le navigateur web Firefox :

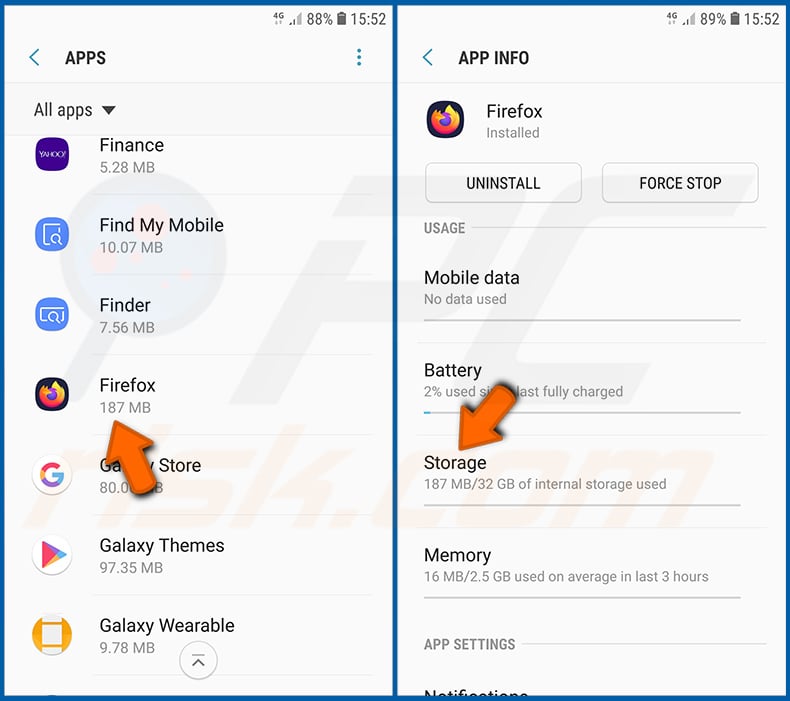

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous trouviez "Applications" et cliquez dessus.

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Firefox", sélectionnez-la et cliquez sur l'option "Stockage".

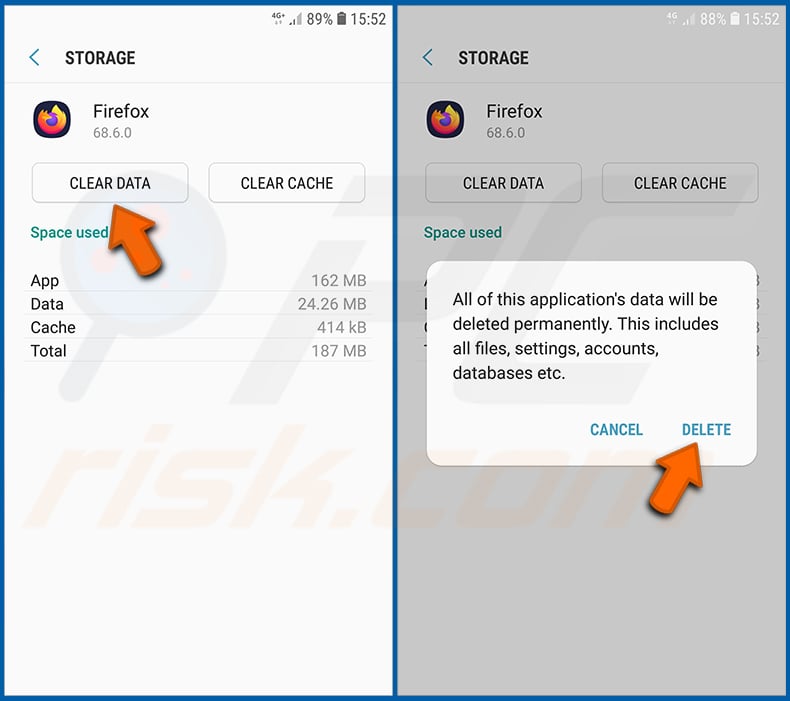

Appuyez sur "EFFACER LES DONNÉES" et confirmez l’action en appuyant sur "SUPPRIMER". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l’historique de navigation, les paramètres non par défaut et d’autres données seront supprimés. Vous devrez également vous reconnecter à tous les sites Web.

[Retour à la Table des Matières]

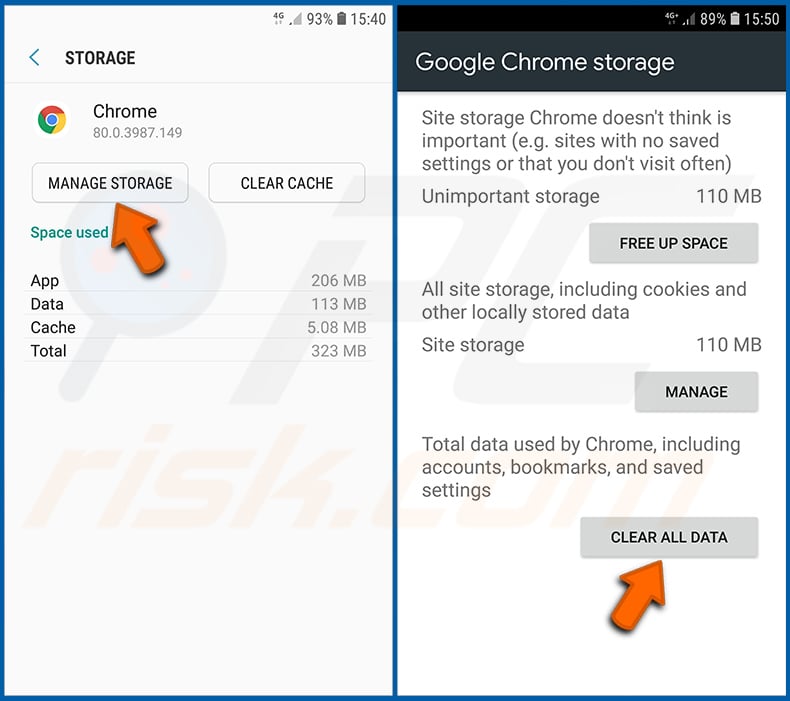

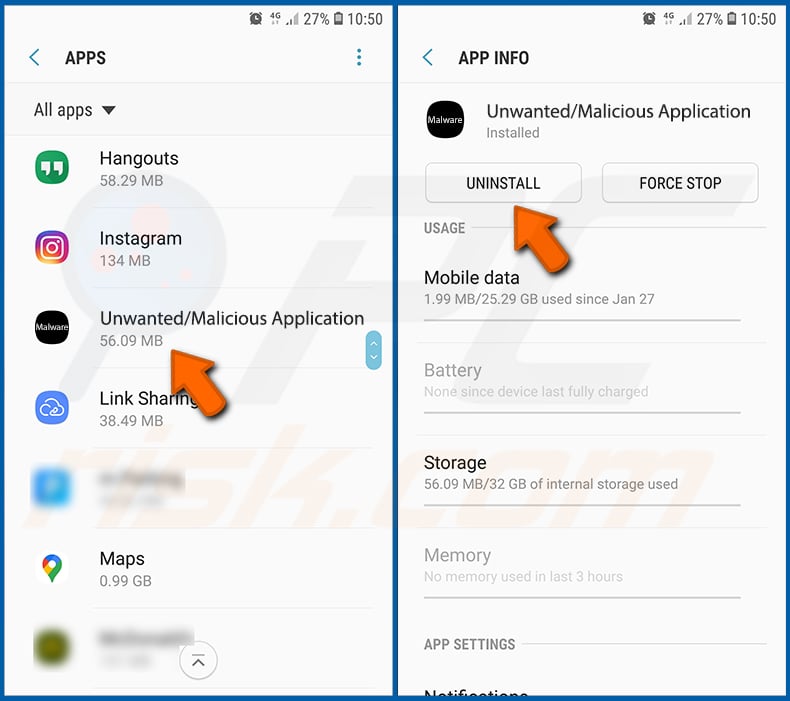

Désinstallation des applications potentiellement indésirables et/ou malveillantes :

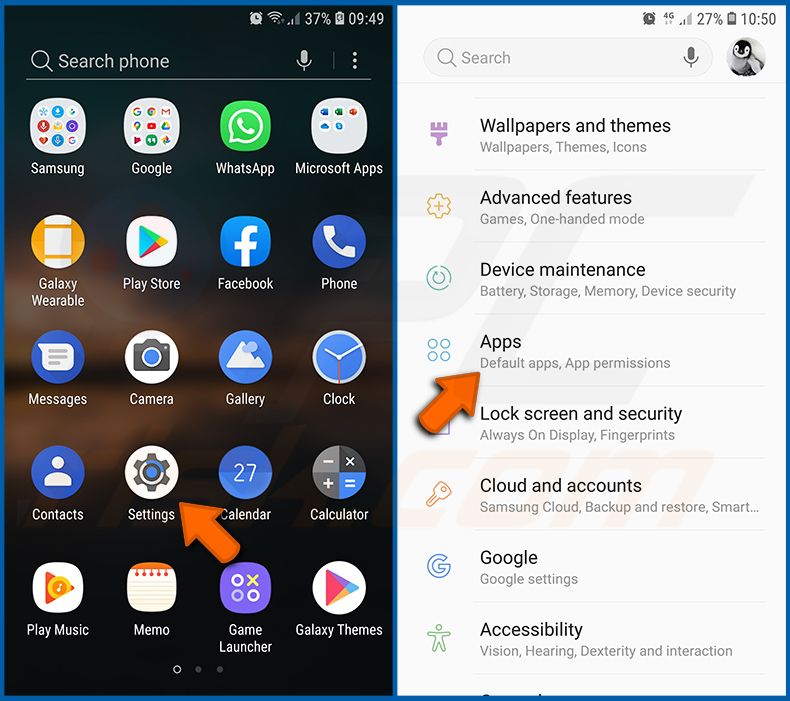

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous trouviez "Applications" et cliquez dessus.

Faites défiler vers le bas jusqu’à ce que vous trouviez une application potentiellement indésirable et/ou malveillante, sélectionnez-la et appuyez sur "Désinstaller". Si, pour une raison quelconque, vous ne parvenez pas à supprimer l’application sélectionnée (par exemple, un message d’erreur vous est présenté), vous devriez essayer d’utiliser le "Mode sans échec".

[Retour à la Table des Matières]

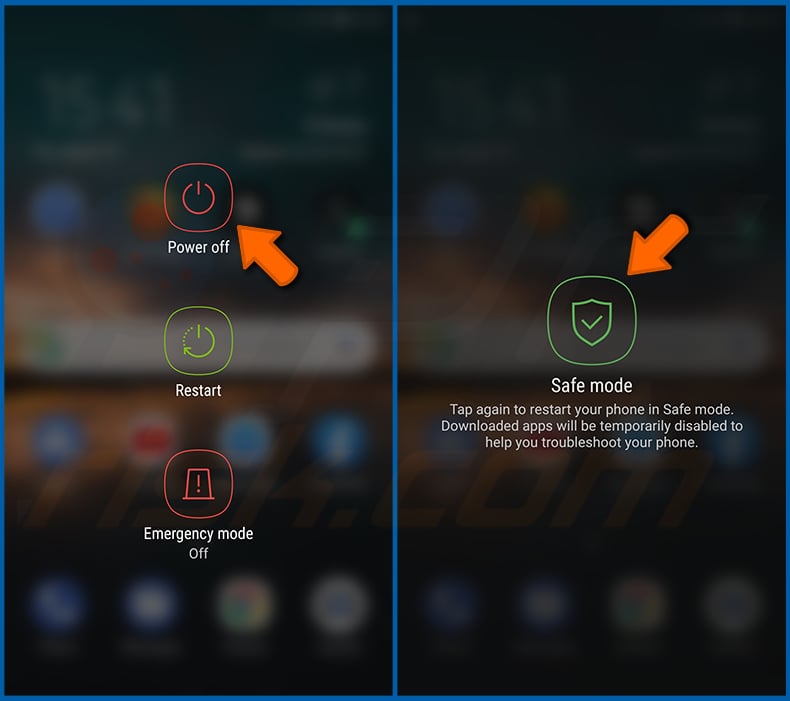

Démarrez l'appareil Android en "Mode sans échec" :

Le "Mode sans échec" du système d’exploitation Android désactive temporairement l’exécution de toutes les applications tierces. L’utilisation de ce mode est un bon moyen de diagnostiquer et de résoudre divers problèmes (par exemple, supprimer les applications malveillantes qui empêchent les utilisateurs de le faire lorsque l’appareil fonctionne "normalement").

Appuyez sur le bouton "Power" et maintenez-le enfoncé jusqu'à ce que vous trouviez l'écran "Eteindre". Appuyez sur l'icône "Eteindre" et maintenez-la enfoncée. Après quelques secondes, l'option "Mode sans échec" apparaitra et vous pourrez l'exécuter en rédémarrant l'appareil.

[Retour à la Table des Matières]

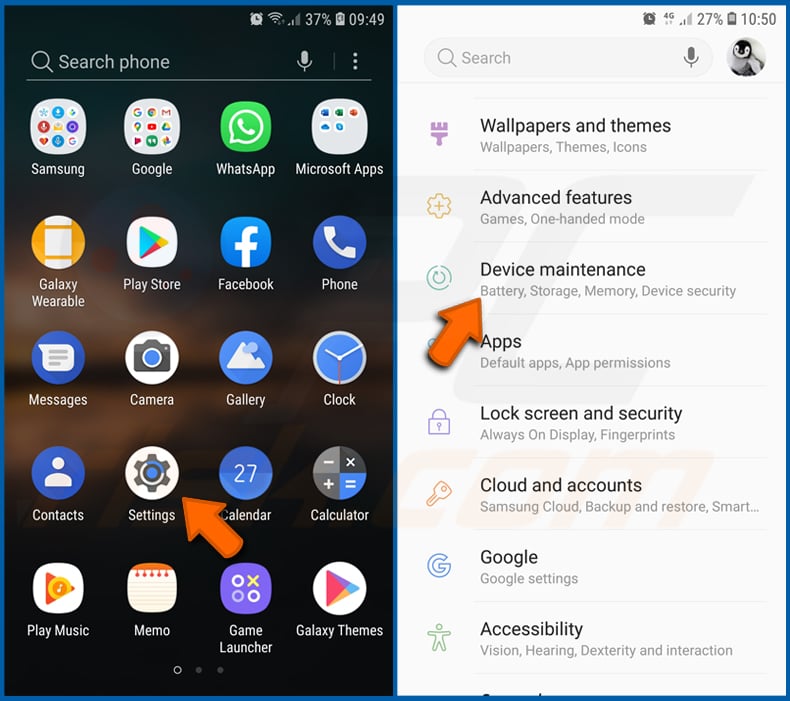

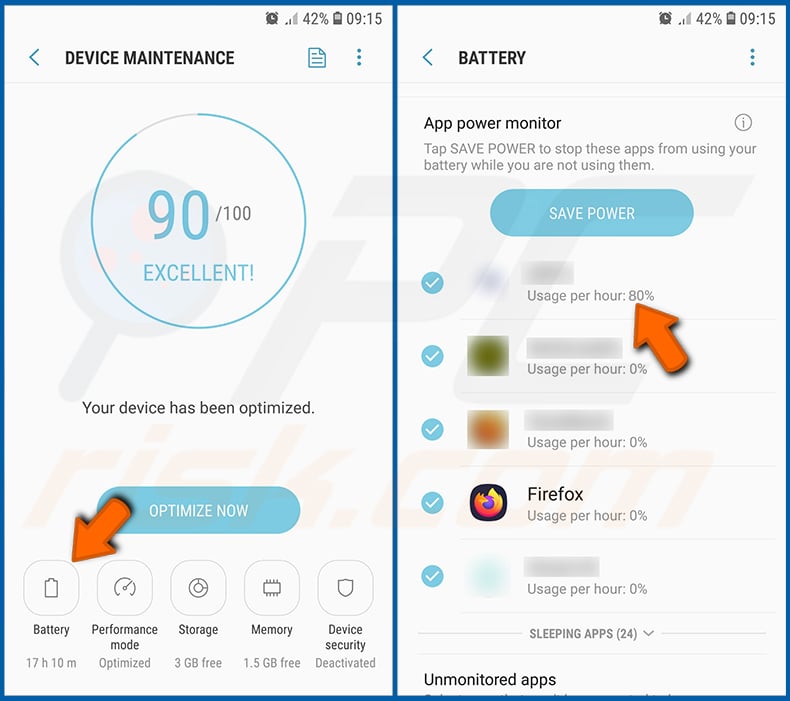

Vérifiez l’utilisation de la batterie de diverses applications :

Allez dans "Paramètres", faites défiler vers le bas juqu'à ce que vous trouviez "Maintenance de l'appareil" et appuyez dessus.

Cliquez sur "Batterie" et vérifiez l’utilisation de chaque application. Les applications légitimes/authentiques sont conçues pour consommer le moins d’énergie possible afin d’offrir la meilleure expérience utilisateur et d’économiser de l’énergie. Par conséquent, une utilisation élevée de la batterie peut indiquer que l’application est malveillante.

[Retour à la Table des Matières]

Vérifiez l’utilisation des données de diverses applications :

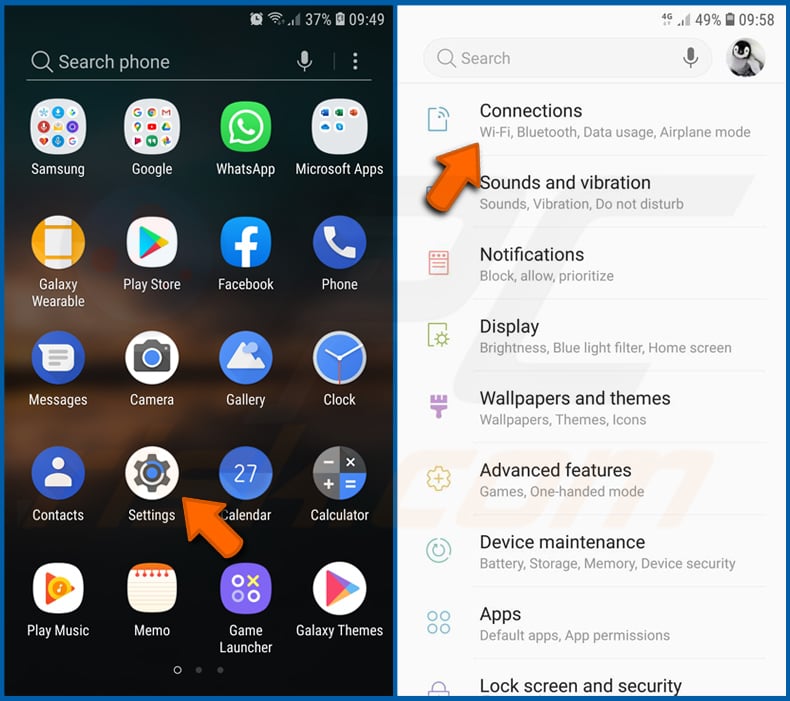

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous trouviez "Connexions" et appuyez dessus.

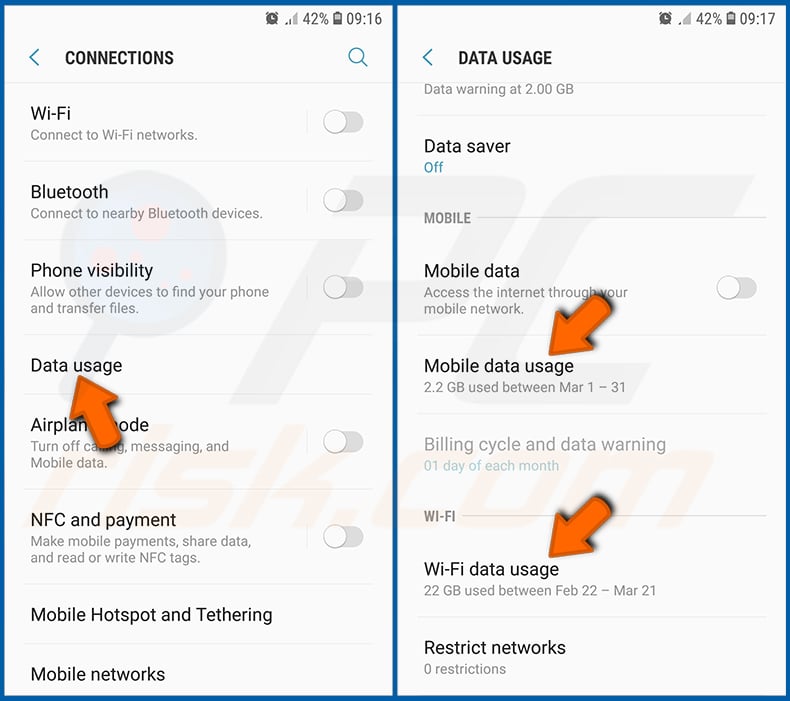

Faites défiler vers le bas jusqu’à ce que vous trouviez "Utilisation des données" et sélectionnez cette option. Comme pour la batterie, les applications légitimes/authentiques sont conçues pour minimiser autant que possible l’utilisation des données. Cela signifie qu’une utilisation massive de données peut indiquer la présence d’une application malveillante. Notez que certaines applications malveillantes peuvent être conçues pour fonctionner lorsque l’appareil est connecté au réseau sans fil uniquement. Pour cette raison, vous devez vérifier l’utilisation des données mobiles et Wi-Fi.

Si vous trouvez une application qui utilise beaucoup de données même si vous ne l’utilisez jamais, alors nous vous conseillons fortement de la désinstaller dès que possible.

[Retour à la Table des Matières]

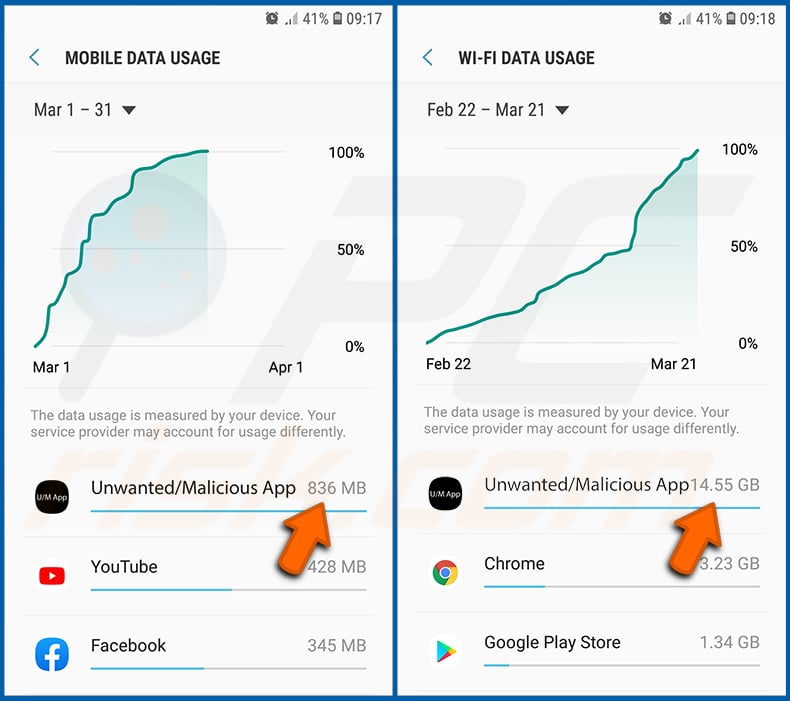

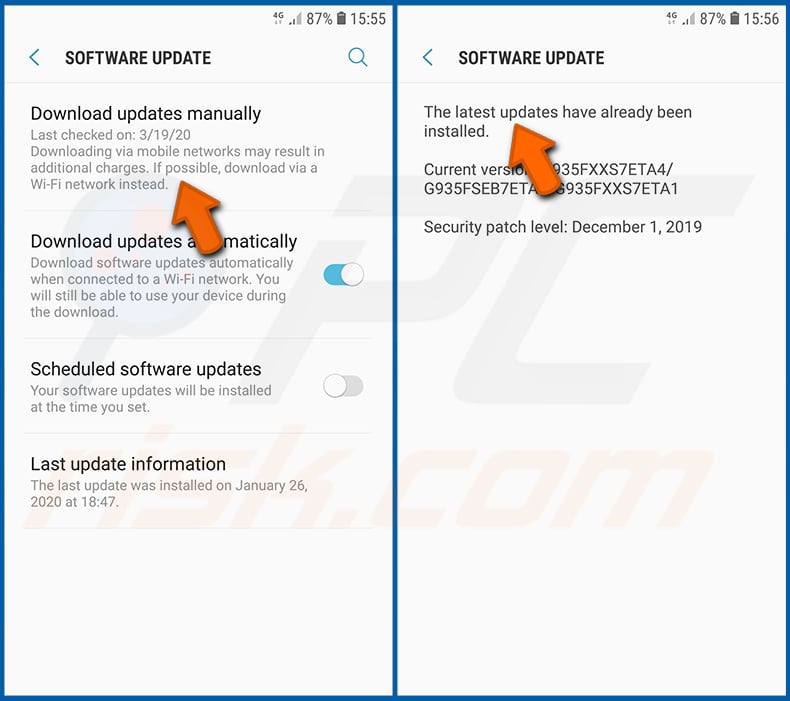

Installez les dernières mises à jour logicielles :

Garder le logiciel à jour est une bonne pratique en matière de sécurité des appareils. Les fabricants d’appareils publient continuellement divers correctifs de sécurité et mises à jour Android afin de corriger les erreurs et les bogues dont les cybercriminels peuvent abuser. Un système obsolète est beaucoup plus vulnérable, c’est pourquoi vous devez toujours vous assurer que le logiciel de votre appareil est à jour.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous trouviez "Mise à jour du logiciel" et cliquez dessus.

Cliquez sur "Télécharger les mises à jour manuellement" et vérifiez si des mises à jours sont disponibles. Si c'est la cas, installez-les immédiatement. Nous vous recommandons également d'activer l'option "Télécharger les mises à jours automatiquement" - cela permettra au système de vous avertir lorsqu'une mise à jour est publiée et/ou de l'installer automatiquement.

[Retour à la Table des Matières]

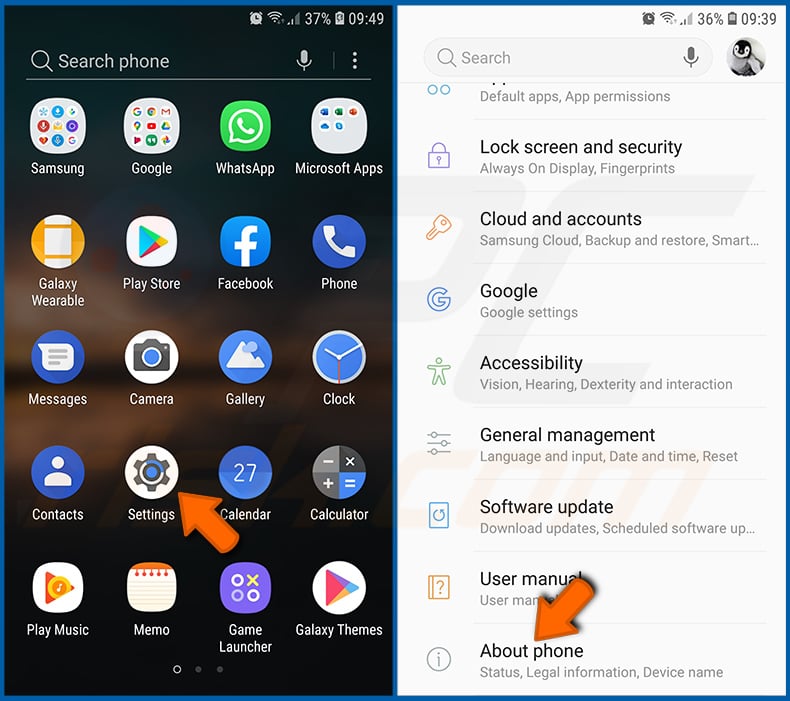

Rénitialisez le système à son état par défaut :

Effectuer une "réinitialisation d’usine" est un bon moyen de supprimer toutes les applications indésirables, de restaurer les paramètres par défaut du système et de nettoyer l’appareil en général. Cependant, vous devez garder à l’esprit que toutes les données de l’appareil seront supprimées, y compris les photos, les fichiers vidéo/audio, les numéros de téléphone (stockés dans l’appareil, pas la carte SIM), les messages SMS, etc. En d’autres termes, l’appareil sera restauré à son état primitif.

Vous pouvez également restaurer les paramètres système de base et/ou simplement les paramètres réseau.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à trouver "A propos du téléphone" et cliquez dessus.

Faites défiler vers le bas jusqu’à ce que vous trouviez "Réinitialiser" et appuyez dessus. Maintenant, choisissez l’action que vous souhaitez effectuer :

"Réinitialiser les paramètres" - restaurez tous les paramètres système par défaut ;

"Réinitialisez les paramètres réseau" - restaurez tous les paramètres liés au réseau par défaut ;

"Réinitialisation des donnée d'usine" - reinitialisez l'ensemble du système et supprimez complètement toutes les données stockées ;

[Retour à la Table des Matières]

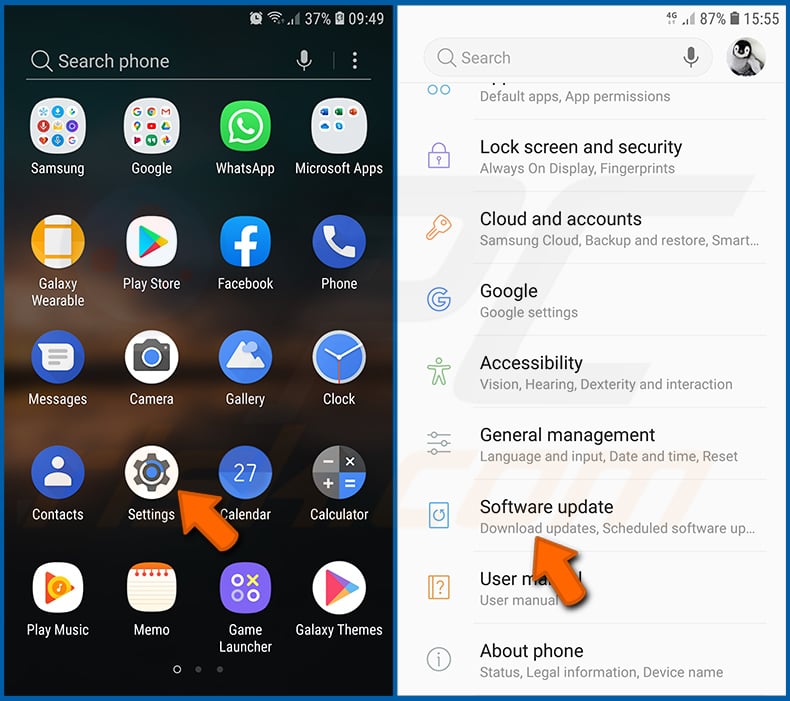

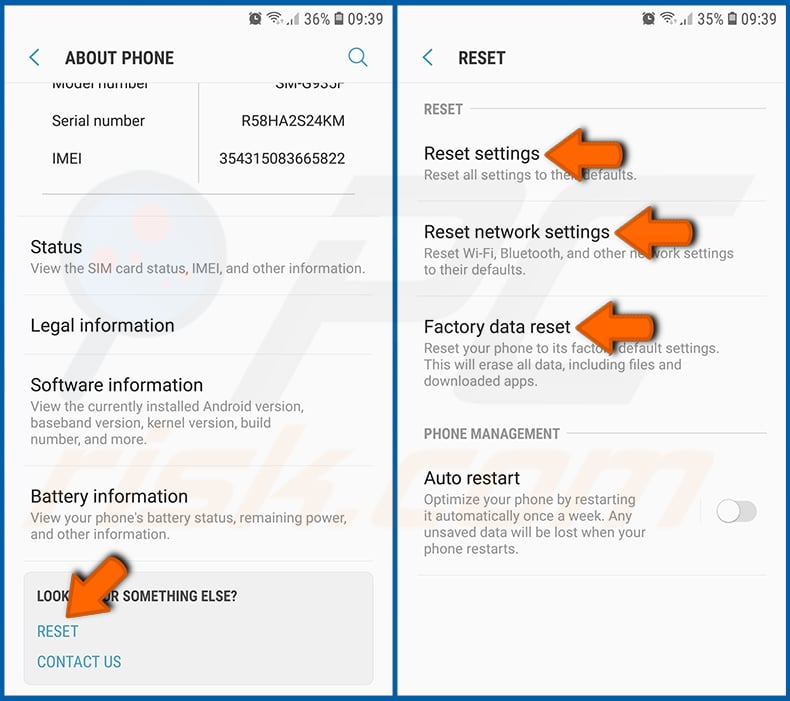

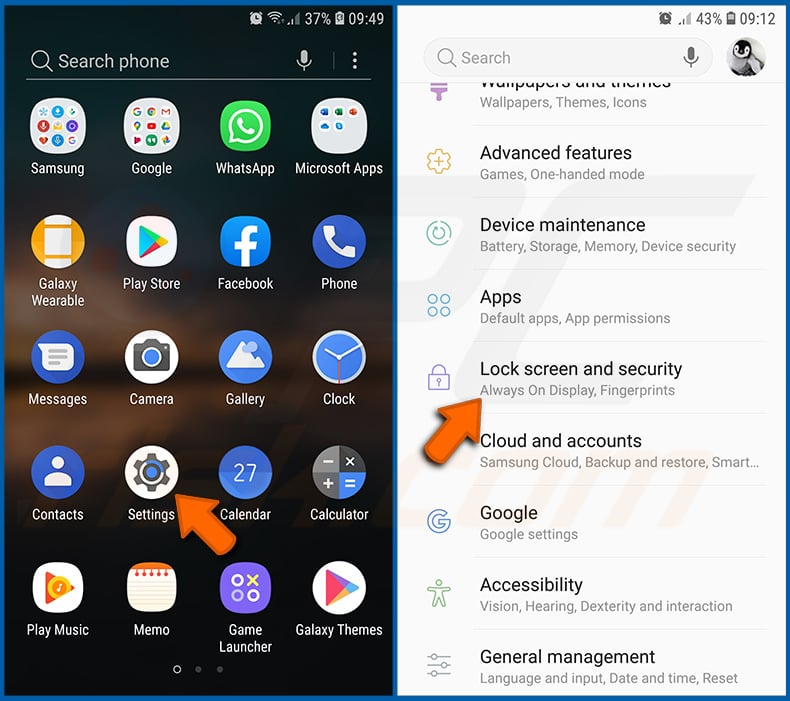

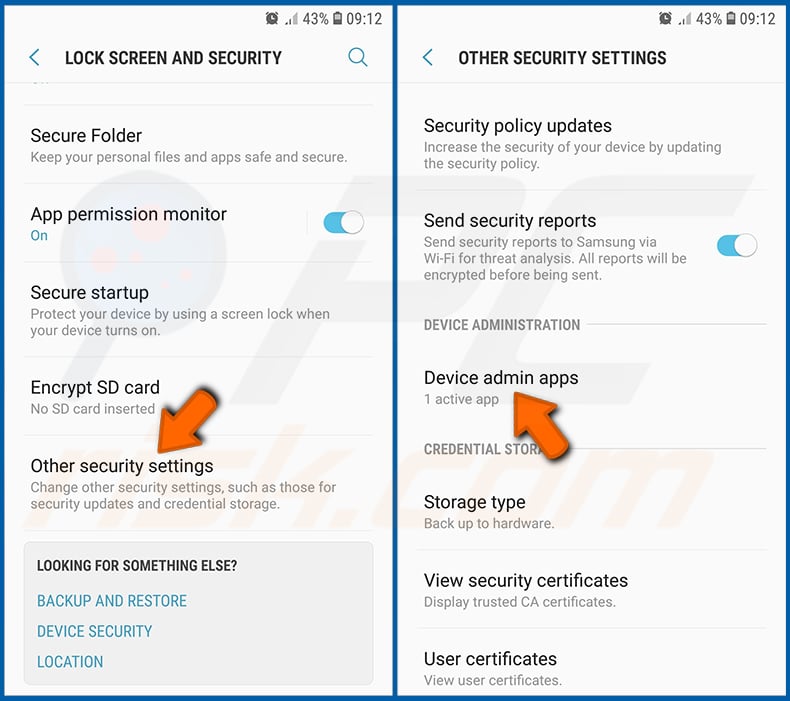

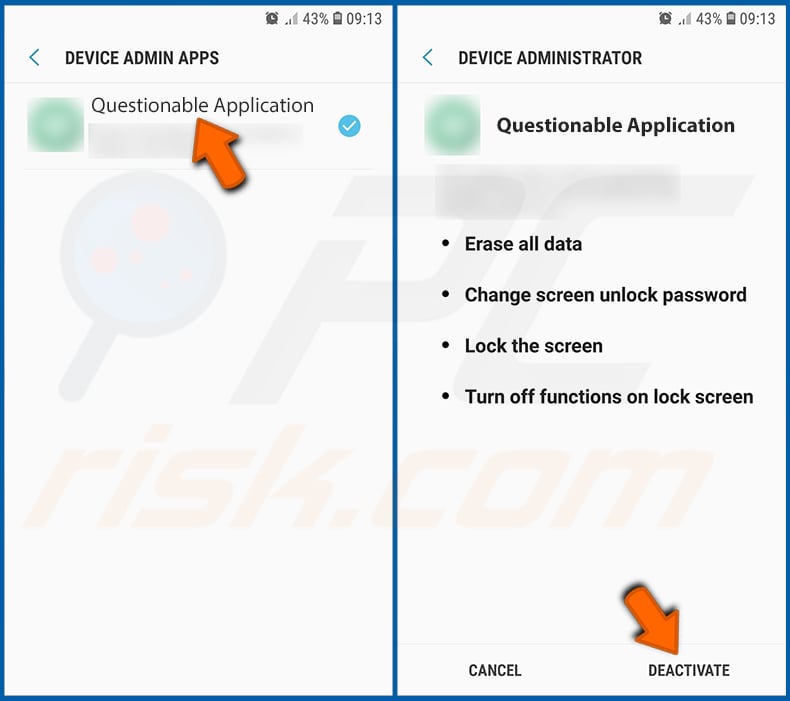

Désactivez les applications disposant de privilèges d’administrateur :

Si une application malveillante obtient des privilèges de niveau administrateur, elle peut sérieusement endommager le système. Pour conserver l’appareil aussi sûr que possible, vous devez toujours vérifier quelles applications ont de tels privilèges et désactiver celles qui ne devraient pas.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à trouver "Vérrouillez l'écran et la sécurité" et cliquez dessus.

Faites défiler vers le bas jusqu'à trouver "Autres paramètres de sécurité", appuyez dessus et ensuite sur "Applications d'administration de l'appareil".

Identifiez les applications qui ne doivent pas avoir de privilèges d’administrateur, appuyez dessus, puis appuyez sur "DÉSACTIVER".

Foire Aux Questions (FAQ)

Mon appareil Android est infecté par le maliciel Chameleon, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La plupart des programmes malveillants peuvent être supprimés sans avoir recours au formatage.

Quels sont les plus gros problèmes que le maliciel Chameleon peut causer ?

Chameleon possède de multiples capacités de vol de données (en particulier d'informations bancaires) et peut infecter les appareils avec du contenu malveillant supplémentaire. En règle générale, les maliciels de ce type peuvent provoquer de multiples infections du système, de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

Quel est l'objectif du maliciel Chameleon ?

Les maliciels sont principalement utilisés pour générer des revenus. Toutefois, les cybercriminels peuvent également utiliser ces logiciels pour s'amuser, se livrer à des vengeances personnelles, perturber des processus (sites web, services, entreprises, etc.), voire lancer des attaques à caractère politique ou géopolitique.

Comment le maliciel Chameleon s'est-il infiltré dans mon appareil Android ?

Chameleon a été observé par le biais de pièces jointes de messages de spam Discord, de Bitbucket et de sites compromis. Ce maliciel s'infiltre dans les systèmes soit déguisé en, soit en utilisant les icônes des apps suivantes : Agences gouvernementales australiennes, banque polonaise IKO, Chrome, Bitcoin, ChatGPT, etc.

Toutefois, il convient de mentionner que d'autres techniques de distribution ne sont pas improbables. Les maliciels se propagent principalement par le biais de téléchargements "drive-by", de publicités malveillantes, de courriels/messages de spam, d'escroqueries en ligne, de sources de téléchargement douteuses (par exemple, sites web de freeware et de tiers, réseaux de partage P2P, etc.), d'outils d'activation de programmes illégaux ("cracks") et de fausses mises à jour.

▼ Montrer la discussion