Cheval de Troie GootKit

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Guide de suppression du virus GootKit

Qu'est-ce que GootKit?

GootKit est un programme informatique malveillant de type cheval de Troie, également connu sous le nom de Trojan.GootKit. Comme beaucoup d'autres chevaux de Troie, celui-ci est conçu pour voler diverses informations personnelles et confidentielles. Une fois installé, il agit aussi comme porte arrière: il permet aux cybercriminels d’accéder à un ordinateur à distance et de le contrôler (par exemple, télécharger des fichiers additionnels sur un ordinateur infecté). Assez souvent, GootKit est distribué à l’aide d’un autre programme de type cheval de Troie appelé Emotet.

Le cheval de Troie GootKit est surtout écrit en JavaScript. L'un des exemples d'identification de ce processus consiste à rechercher un processus en cours d'exécution dans le Gestionnaire des tâches nommé "Standinstrument" (32 bits ou 64 bits). Cependant, il pourrait aussi utiliser un autre nom. Les programmes de type cheval de Troie utilisent habituellement des noms qui ne semblent pas suspects. GootKit cible principalement les comptes bancaires, ce qui signifie que le vol d’informations personnelles / confidentielles (informations de compte) reliées aux opérations bancaires peut causer des pertes financières significatives à ses victimes. Cependant, il est possible que cela cause également d'autres problèmes (tels que le téléchargement et l'installation d'autres infections). Comme nous l'avons mentionné dans notre introduction, ce cheval de Troie est distribué en utilisant autre programme de type Cheval de Troie, Emotet. S'il est installé, il prolifèrent non seulement les infections, telles que GootKit, mais collecte également des informations sensibles (également reliées aux opérations bancaires) et peut entraîner des problèmes de vie privée et / ou des pertes financières. Si vous pensez que votre ordinateur est infecté par GootKit (Trojan.GootKit), Emotet ou un autre programme malicieux similaire, nous vous recommandons vivement de scanner votre système avec un outil antivirus ou anti logiciel espion de bonne réputation et d'éliminer immédiatement les menaces détectées.

| Nom | Virus GootKit |

| Type de menace | Cheval de troie, virus de vol de mot de passe, logiciel malveillant bancaire, logiciel espion |

| Symptômes | Les chevaux de Troie sont conçus pour infiltrer furtivement l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de Distribution | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels de crackage. |

| Dommage | Renseignements bancaires volés, mots de passe, vol d'identité, ordinateur de la victime ajouté à un botnet. |

| Suppression | Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Il existe plusieurs chevaux de Troie qui sont capables de voler des données, en ouvrant des portes arrières ou en causant d'autres problèmes, voici certains exemples Adwind, Pony et TrickBot (incluant également le Cheval de Troie Emotet susmentionné). Les infections informatiques de ce type pourraient être conçues pour performer différentes actions, la plus part d'entre elles sont capables de causer de sérieux problèmes. Pour cette raison, leurs suppression est essentielle.

Comment GootKit a-t-il infiltré mon ordinateur?

Typiquement, les cybers criminels prolifèrent le Cheval de Troie GootKit en utilisant les campagnes de pourriels tels que Emergency Exit Map. La plupart des campagnes de pourriles de ce type infectent les ordinateurs via un lien web ou une pièce jointe. D'une manière ou d'une autre, l'ouverture du lien ou de la pièce jointe mène au téléchargement et à l'installation d'un programme malicieux tel que GootKit ou d'une autre infection informatique à haut risque. Les pièces jointes présentées sont souvent des documents Microsoft Office (Word, Excel, etc.), des fichiers PDF ou des fichiers d’archive (tels que ZIP, RAR), des fichiers exécutables (.exe), etc. Si, par exemple, une pièce jointe téléchargée et ouverte est un document MS Office, il vous sera alors demandé d'activer les macro-commandes. En autorisant ces commandes, vous autorisez le téléchargement et l'installation de logiciels malveillants. Des règles similaires s'appliquent à d'autres types de pièces jointes malicieuses présentées - elles doivent être ouvertes en premier.

Comment éviter l'installation de logiciels malveillants?

Pour protéger un système contre les programmes malicieux tels que les chevaux de Troie ou d'autres infections, nous vous recommandons de naviguer sur le web avec prudence. N'ouvrez pas les pièces jointes ni les liens présentés dans les courriels provenant d'adresses suspectes, inconnues ou non fiables. Les cybercriminels considèrent ces courriels comme légitimes et importants, mais ils ne sont généralement pas pertinents pour leur destinataire. Le meilleur moyen de protéger votre ordinateur est d’ignorer ces courriels. Téléchargez des logiciels en utilisant des sources fiables et officielles (sites Web), évitez d’utiliser des logiciels de téléchargement, des installateurs, des réseaux pairs-à-pairsde tierces parties tels que des clients torrent, eMule, etc. Les cybercriminels peuvent utiliser des outils de ce type pour amener les gens à télécharger et à installer des infections au lieu du logiciel attendu. Ils utilisent souvent ces outils pour présenter leurs logiciels malveillants sous forme de programmes / fichiers légitimes. Ayez une suite antivirus ou anti logiciel anti espion d'installée et activée. Ces outils sont généralement capables de détecter et de supprimer diverses menaces (chevaux de Troie et autres infections) avant que le système . Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d’effectuer une analyse avec Combo Cleaner afin d’éliminer automatiquement les logiciels malveillants infiltrés.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que GootKit?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant GootKit.

- ÉTAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement le logiciel malveillant?

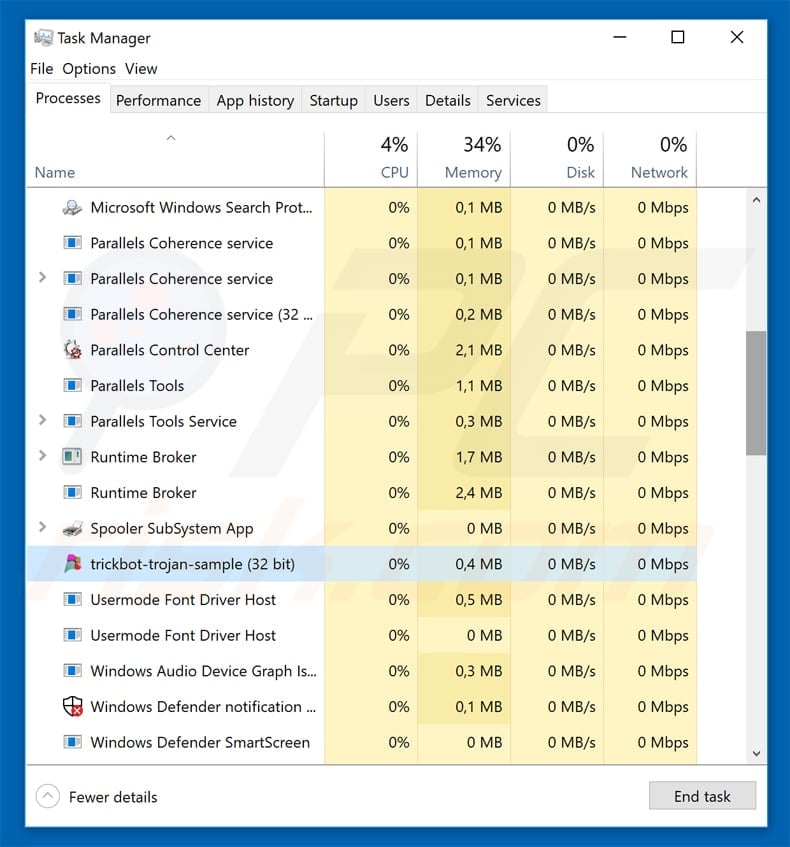

La suppression manuelle d'un logiciel malveillant est une tâche compliquée - habituellement il est mieux de permettre à un antivirus ou à des programmes antivirus de faire cela automatiquement. Pour supprimer ce logiciel malveillant nous recommandons en utilisant Combo Cleaner. Si vous souhaitez supprimer le logiciel malveillant manuellement, la première étape est d'identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple d'un programme suspect fonctionnant sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes fonctionnant sur votre ordinateur, par exemple, en utilisant le gestionnaire de tâches, et avez identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

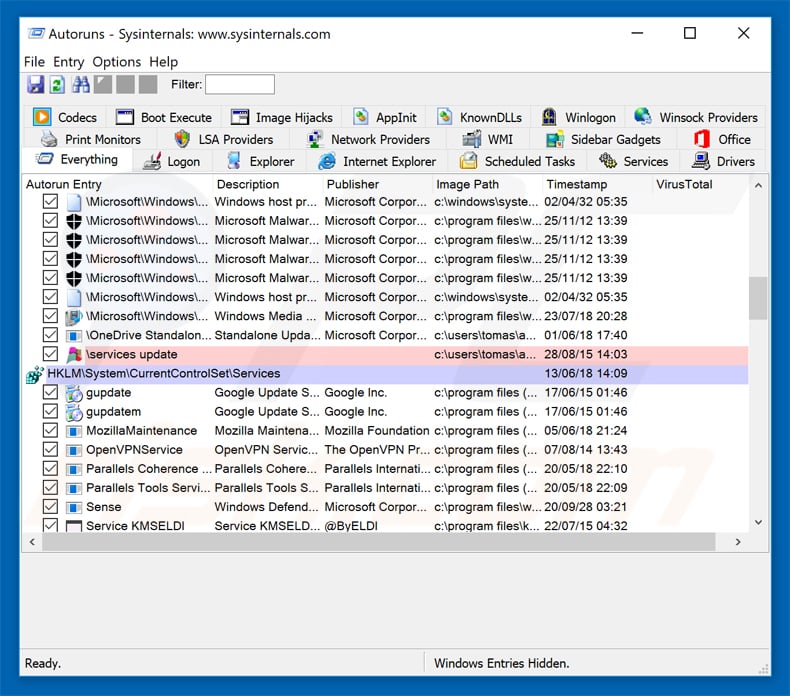

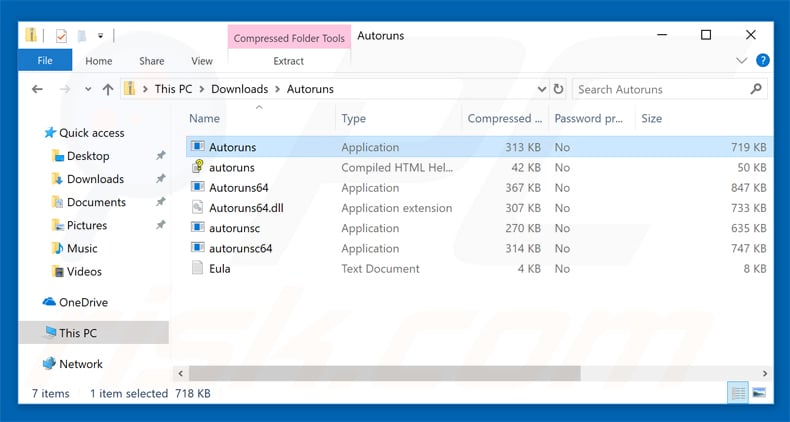

Télécharger un programme appelé Autoruns. Ce programme affiche des applications au démarrage, le Registre et les emplacements des fichiers systèmes:

Télécharger un programme appelé Autoruns. Ce programme affiche des applications au démarrage, le Registre et les emplacements des fichiers systèmes:

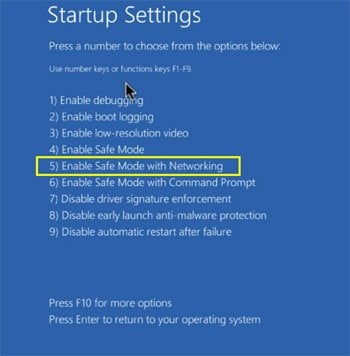

Redémarrer votre ordinateur en Mode sans échec:

Redémarrer votre ordinateur en Mode sans échec:

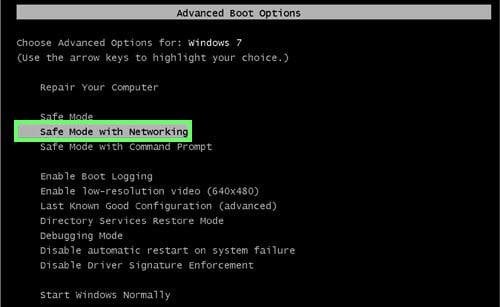

Utilisateurs de Windows XP et de Windows 7: Démarrer votre ordinateur en Mode sans échec, Cliquer Démarrer, Cliquer Redémarrer, Cliquer OK. Durant le processus de redémarrage de votre ordinateur presser la touche F8 sur votre clavier plusieurs fois jusqu'à ce que vous voyiez le menu Options Avancées de Windows, Ensuite sélectionnez le mode Sans échec en réseau à partir de la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec en réseau" :

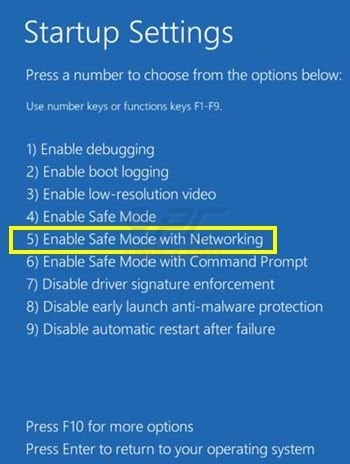

Utilisateurs de Windows 8: Démarrer Windows 8 en Mode Sans Échec en réseau: Allez dans l'écran de démarrage de Windows 8, taper Avancé, dans les résultats de recherche sélectionner Paramètres. Cliquer sur les options de démarrage avancées, dans la fenêtre de PC ouverte ''Paramètres généraux du PC'' sélectionner Démarrage avancé. Cliquer sur le bouton ''Redémarrer maintenant''. Votre ordinateur redémarrera maintenant avec un ''menu des options de démarrage avancées''. Cliquer sur le bouton ''Dépannage'', ensuite cliquer sur le bouton ''options avancées''. Dans l'écran des options avancées cliquer sur ''Paramètres de démarrage''. Votre PC redémarrera avec un écran Paramètres de démarrage''. Presser ''5'' pour démarrer dans le Mode Sans Échec en Réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec en réseau" :

Utilisateurs de Windows 10 : Cliquer le logo Windows et sélectionner l'icône Mise en marche/Éteindre. Dans le menu ouvert cliquer ''Redémarrer'' tandis que vous tenez le bouton ''Majuscule'' sur votre clavier. Dans la fenêtre ''choisissez une option'' cliqué sur ''Dépannage'', ensuite sélectionner ''Options avancées''. Dans le menu options avancées sélectionner ''Paramètres de Démarrage'' et cliquer le bouton ''Redémarrer''. Dans la fenêtre suivante vous devriez cliquer le bouton ''F5'' sur votre clavier. Cela redémarrera le système d'exploitation en mode sans échec en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec en réseau" :

Extraire l'archive téléchargée et exécuter Autoruns.exe file.

Extraire l'archive téléchargée et exécuter Autoruns.exe file.

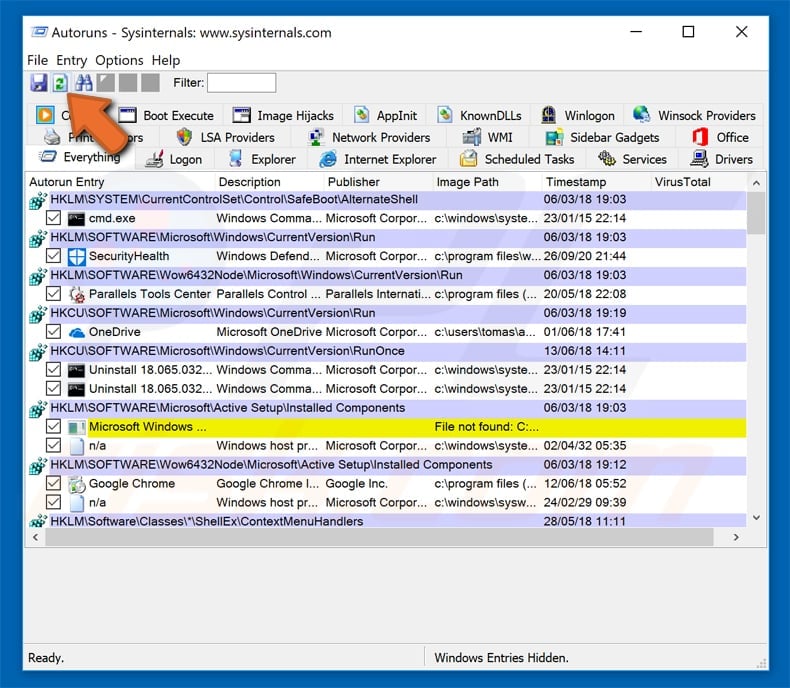

Dans l'application Autoruns cliquez ''Options'' dans le haut, et décochez les options ''Cacher les Emplacements Vides'' et ''Cacher les Entrées Windows''. Après cette procédure cliquez l'icône ''Actualiser''.

Dans l'application Autoruns cliquez ''Options'' dans le haut, et décochez les options ''Cacher les Emplacements Vides'' et ''Cacher les Entrées Windows''. Après cette procédure cliquez l'icône ''Actualiser''.

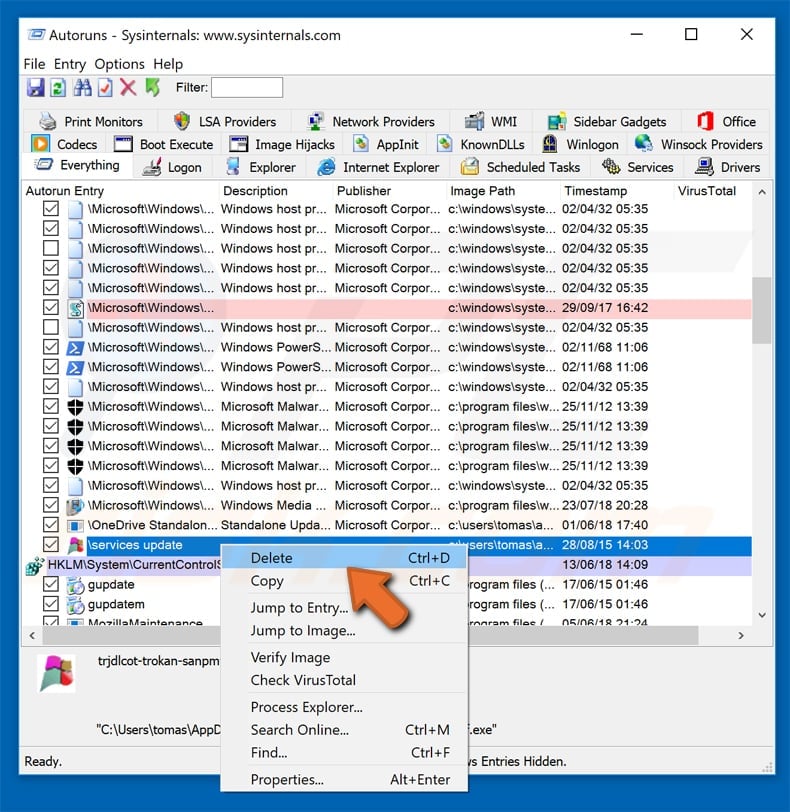

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous voulez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous voulez éliminer.

Vous devriez écrire son chemin complet et son nom. Notez que certains logiciels malveillants masquent les noms des processus sous les noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de votre souris sur son nom et choisissez "Supprimer".

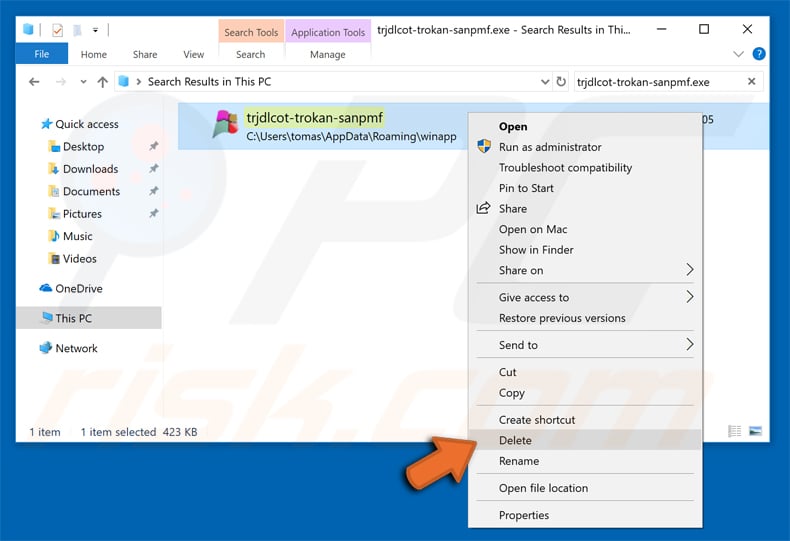

Après avoir supprimé le logiciel malveillant via l'application Autoruns (cela garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du logiciel malveillant, supprimez-le.

Redémarrez votre ordinateur en mode normal. Suite à ces étapes vous devriez avoir éliminé tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous n'avez pas ces compétences, laissez la suppression des logiciels malveillants aux programmes antivirus et anti-logiciels malveillants. Ces étapes peuvent ne pas fonctionner avec les infections de logiciels malveillants avancées. Comme toujours, il vaut mieux prévenir les infections que d'essayer de supprimer les logiciels malveillants plus tard. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus.

Pour vous assurez que votre ordinateur est libre de toute infection de logiciels malveillants nous vous recommandons de le scanner avec Combo Cleaner.

▼ Montrer la discussion