Virus Coinhive

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Instructions de suppression de Coinhive

Qu'est-ce que Coinhive?

Coinhive est un outil de service permettant aux développeurs d’injecter aux sites web des scripts qui emploi l’ordinateur de la victime pou exécuter la crypto devise Monero L’idée derrière Coinhive est légitime et le service en lui-même n’est pas dommageable, cependant, certains développeurs de sites web qui emploient ce service deviennent avides et profitent du système, la crypto devise est exécutée sans le consentement de l’utilisateur et l’utilisation des ressources du système n’est pas limitée par lui. Comme résultat, ces personnes utilisent souvent mal 100% des ressources du système sans permission.

Les développeurs de Coinhive fournissent une API JavaScript qui peut être injectée sur n'importe quel site. Unw fois que le visiteur a ouvert le site, le script commence immédiatement à employer les ressources du système pour exécuter la crypto devise. Tel que mentionné ci-dessus, l’idée est légitime – les développeurs ont un moyen additionnel de monétiser leurs sites, cependant, certains criminels n’ont pas de limite. Il y a divers cas dans lesquels le service Coinhive était mal utilisé. Par exemple, les cybers criminels piratent des sites web légitimes et leurs injectent le script Coinhive. Il y a aussi divers sites web (que les utilisateurs visitent souvent inadvertamment) qui utilisent aussi Coinhive. Les criminels les injectent avec des scripts qui empêchent la fermeture des onglets de navigation/fenêtres, ils font ceci pour que les utilisateurs restent sur la page aussi longtemps que possible. Noter que Coinhive fournit une fonction qui permet aux développeurs de limiter l’utilisation des ressources du système, cependant, les criminels suppriment cette limite, car plus de ressources sont utilisées, plus y a de crypto devise qui est exécutée. JavaScript est bon pour faire l’utilisation des ressources du CPU. Donc, parce que la limite est supprimée, l’utilisation du CPU augmente à 100% et le système devient inutilisable. En plus, le système pourrait planter (ce qui mènerait possiblement à la perte permanente des données) et le CPU peut surchauffer. En résumé, le service Coinhive est légitime, mais on n’en abuse souvent. Donc, du point de vue de l’utilisateur Coinhive n’est pas digne de confiance ou sécuritaire.

Tel que mentionné, les utilisateurs visitent souvent inadvertamment des sites web malicieux – ils y sont redirigés par des programmes potentiellement indésirables de types logiciels de publicité (PPI). Ces programmes emploient des outils pour délivrer des bannières, des pop-up, et d’autres publicités intrusives. Une publicité pop-up c’est essentiellement une nouvelle fenêtre de navigateur dans laquelle un site web spécifique est ouvert. Toutes les publicités affichées peuvent potentiellement mener à des sites qui utilisent Coinhive. De cette façon, les développeurs publicisent les sites web malicieux en utilisant les publicités intrusives. En plus, les applications de types logiciels de publicité sont susceptibles de rassembler des informations reliées à l’activité de navigation internet de l’utilisateur. Les données collectées pourraient contenir des détails privés que les développeurs partagent plus tard avec de tierces parties (potentiellement, des cybers criminels). La recherche montre que ces personnes utilisent mal les informations privées pour générer des revenus – c’est un comportement qui mener à de sérieux problèmes de vie privée ou même au vol d’identité. Donc, la présence pourrait d’une application suivant les données sur votre système mener à de sérieux problèmes de vie privée ou même au vol d’identité. Tous les PPI de types logiciels de publicité doivent être éliminés immédiatement.

| Nom | Coinhive malware |

| Type de menace | Adware, Publicités non désirées, Virus Pop-up |

| Symptômes | Voir des publicités qui ne proviennent pas des sites que vous consultez. Annonces pop-up intrusives. Diminution de la vitesse de navigation sur Internet. |

| Méthodes de Distribution | Publicités pop-up trompeuses, installateurs de logiciels gratuits (bundling), faux installateurs de lecteurs flash. |

| Dommage | Diminution des performances de l'ordinateur, suivi du navigateur - problèmes de confidentialité, infections possibles de logiciels malveillants supplémentaires. |

| Suppression | Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

La plus part des applications de types logiciels de publicité sont virtuellement identiques. Ces programmes offrent des ‘’fonctions utiles’’ qui donnent seulement l’impression de légitimité et cela trompent les utilisateurs qui les installent. Après l’infiltration, cependant, ils ne délivrent aucune valeur aux utilisateurs réguliers. ils ont comme but de générer des revenus pour les développeurs, de délivrer des publicités intrusives, et d’enregistrer des données sensibles.

Comment les programmes potentiellement indésirables se sont-ils installés sur mon ordinateur?

Pour proliférer les applications de types logiciels de publicité en utilisant les publicités intrusives susmentionnées et une méthode de marketing décevante appelée ‘’empaquetage’’. Les publicités intrusives mènent à des sites web malicieux et exécutent des scripts qui téléchargent et installent des logiciels malveillants/PPI. ‘’L’empaquetage’’ est l’installation secrète de programmes potentiellement indésirables avec les applications/logiciels réguliers. Les développeurs cachent les applications ‘’combinées’’ sous diverses sections (ex. paramètres ‘’Personnalisé/Avancé’’ des processus de téléchargement ou d’installation. De plus, plusieurs utilisateurs cliquent sur les publicités intrusives et sautent des étapes de téléchargement/d’installation. Ce comportement mène souvent à l’installation involontaire de programmes potentiellement indésirables. De cette façon, les utilisateurs exposent leurs systèmes à des risques de diverses d’infections et compromettent leurs vies privées.

Comment éviter l'installation d'applications potentiellement indésirables?

Les raisons principales des infections informatiques sont de piètres connaissances et un comportement imprudent – la clef de la sécurité informatique c’est la prudence. Donc, pour prévenir l’infiltration du système par les PPI, soyez très prudent quand vous naviguez sur internet et spécialement quand vous téléchargez/installez un logiciel. Les criminels s’assurent les publicités intrusives paraissent légitimes et, ainsi, il est extrêmement difficile de déterminer si elles sont authentiques. Une fois qu’on a cliquer sur une, cependant, on est redirigé vers des sites suspects tels que les jeux de hasard, les sites web de rencontre pour adultes, de la pornographie ou sur d’autres qui diminuent significativement la performance du système. Si vous rencontrez ces redirections, supprimer immédiatement toutes les applications douteuses et les plug-ins de navigateur douteux. Rappelez-vous aussi d’analyser attentivement chaque étape des dialogues de téléchargement/d’installation. Désactivez tous les programmes additionnels inclus et décliner les offres de les télécharger /installer. Nous recommandons aussi que vous téléchargiez vos applications à partir de sources officielles seulement, en utilisant les liens de téléchargements directs. Les téléchargements/installateurs de tierces parties sont monétisés en utilisant la méthode ‘’d’empaquetage’’ et, donc, ces outils ne devraient pas être utilisés. Avoir une suite antivirus/anti logiciel espion légitime est aussi essentiel.

Usage du CPU de l'ordinateur une fois qu'un site web est contenant le script ouvert Coinhive

Exemple d'un site web qui utilise le script de Coinhive :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Coinhive?

- ÉTAPE 1. Désinstallation des applications décevantes en utilisant le Panneau de Configuration,

- ÉTAPE 2. Suppression du logiciel de publicité dans Internet Explorer.

- ÉTAPE 3. Suppression des extensions escrocs dans Google Chrome.

- ÉTAPE 4. Remove potentially unwanted plug-ins from Mozilla Firefox.

- ÉTAPE 5. Suppression des extensions escrocs dans Safari.

- ÉTAPE 6. Suppression des plug-ins escrocs dans Microsoft Edge.

Suppression des programmes potentiellement indésirables :

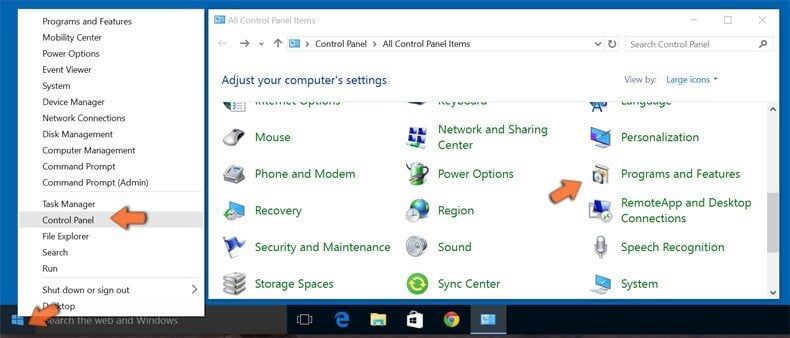

Utilisateurs de Windows 10:

Cliquez droite dans le coin gauche en bas de l'écran, sélectionnez le Panneau de Configuration. Dans la fenêtre ouverte choisissez Désinstallez un Programme.

Utilisateurs de Windows 7:

Cliquez Démarrer ("Logo de Windows" dans le coin inférieur gauche de votre bureau), choisissez Panneau de configuration. Trouver Programmes et cliquez Désinstaller un programme.

Utilisateurs de macOS (OSX):

Cliquer Localisateur, dans la fenêtre ouverte sélectionner Applications. Glisser l’application du dossier Applications à la Corbeille (localisé sur votre Dock), ensuite cliquer droite sur l’cône de la Corbeille et sélectionner Vider la Corbeille.

Dans la fenêtre de désinstallation des programmes: rechercher tous les programmes potentiellement indésirables, sélectionnez ces entrées et cliquez ''Désinstaller'' ou ''Supprimer''.

Dans la fenêtre de désinstallation des programmes: rechercher tous les programmes potentiellement indésirables, sélectionnez ces entrées et cliquez ''Désinstaller'' ou ''Supprimer''.

Après avoir désinstallé le programme potentiellement indésirable, scanner votre ordinateur pour trouver des composants restants non désirés ou des infections possibles de logiciels malveillants. Pour scanner votre ordinateur, utilisez un logiciel de suppression de logiciel malveillant recommandé.

Suppression des extensions escrocs dans les navigateurs internet :

Vidéo montrant comment supprimer les ajouts de navigateur potentiellement indésirables :

Suppression des ajouts malicieux dans Internet Explorer:

Suppression des ajouts malicieux dans Internet Explorer:

Cliquer l'icône ''roue'’ ![]() (dans le coin droit dans Internet Explorer), sélectionner ''Gestion des ajouts''. Rechercher toutes les extensions de navigateur suspectes récemment-installées, sélectionnez ces entrées et cliquez ''Supprimer''.

(dans le coin droit dans Internet Explorer), sélectionner ''Gestion des ajouts''. Rechercher toutes les extensions de navigateur suspectes récemment-installées, sélectionnez ces entrées et cliquez ''Supprimer''.

Méthode optionnelle:

Si vous continuez à avoir des problèmes avec la suppression des coinhive malware, restaurer les paramètres d'Internet Explorer à défaut.

Utilisateurs de Windows XP: Cliquer Démarrer cliquer Exécuter, dans la fenêtre ouverte taper inetcpl.cpl. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

Utilisateurs de Windows Vista et Windows 7: Cliquer le logo de Windows, dans la boîte de recherche au démarrage taper inetcpl.cpl et clique entrée. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

Utilisateurs de Windows 8: Ouvrez Internet Explorer et cliquez l'icône roue. Sélectionnez Options Internet.

Dans la fenêtre ouverte, sélectionnez l'onglet Avancé.

Cliquez le bouton Restaurer.

Confirmez que vous souhaitez restaurer les paramètres d'Internet Explorer à défaut en cliquant sur le bouton Restaurer.

Suppression des extensions malicieuses dans Google Chrome:

Suppression des extensions malicieuses dans Google Chrome:

Cliquez l'icône du menu Chrome ![]() (dans le coin supérieur droit dans Google Chrome), sélectionnez "Plus d'Outils" et cliquez sur "Extensions". Trouver tous les ajouts suspects récemment-installés, sélectionnez ces entrées et cliquez sur l'icône de la corbeille.

(dans le coin supérieur droit dans Google Chrome), sélectionnez "Plus d'Outils" et cliquez sur "Extensions". Trouver tous les ajouts suspects récemment-installés, sélectionnez ces entrées et cliquez sur l'icône de la corbeille.

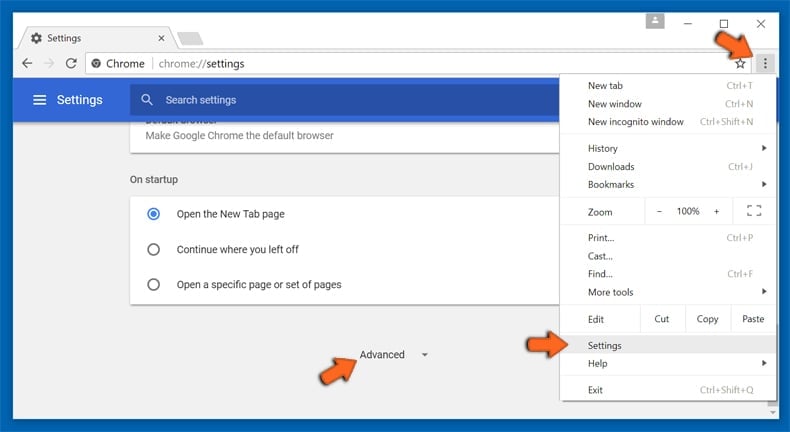

Méthode optionnelle :

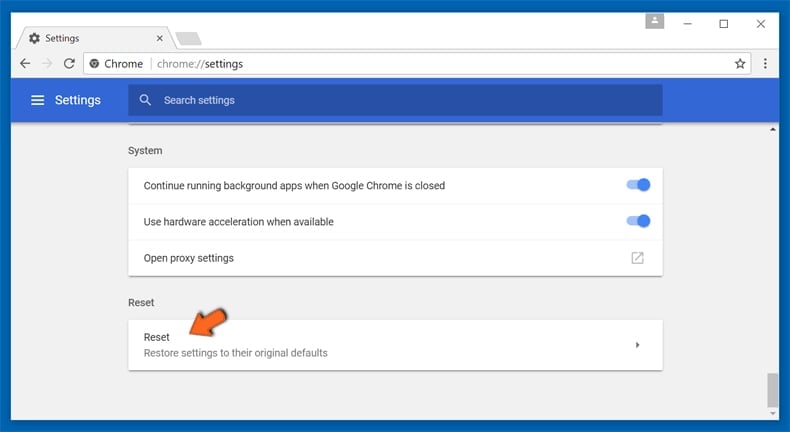

Si vous continuez à avoir des problèmes avec le coinhive malware, restaurez les paramètres de votre navigateur Google Chrome. Cliquer 'icône du menu Chromel ![]() (dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

(dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

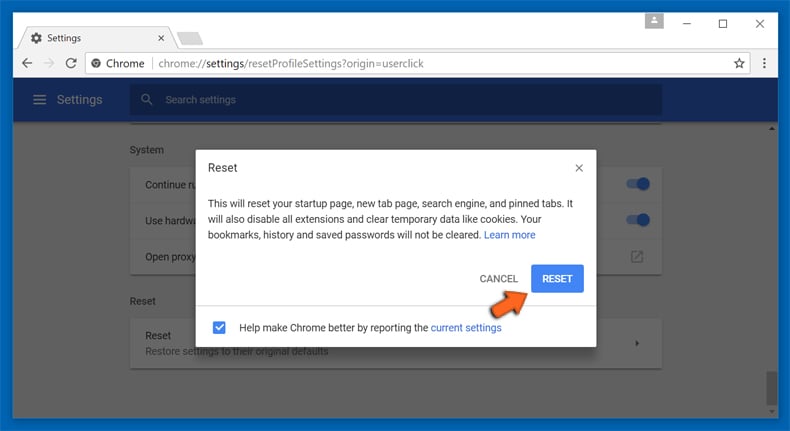

Après avoir fait défiler vers le bas de l'écran, cliquer le bouton Restaurer (Restaurer les paramètres à défaut) .

Dans la fenêtre ouverte, confirmer que vous voulez restaurer les paramètres par défaut de Google Chrome e cliquant le bouton Restaurer.

Suppression des plug-ins malicieux dans Mozilla Firefox:

Suppression des plug-ins malicieux dans Mozilla Firefox:

Cliquez le menu Firefox![]() (dans le coin supérieur droit de la fenêtre principale), sélectionnez "Ajouts." Cliquez sur "Extensions" dans la fenêtre ouverte, supprimez tous les plug-ins de navigateur suspects récemment-installés.

(dans le coin supérieur droit de la fenêtre principale), sélectionnez "Ajouts." Cliquez sur "Extensions" dans la fenêtre ouverte, supprimez tous les plug-ins de navigateur suspects récemment-installés.

Méthode optionnelle:

Les utilisateurs d'ordinateur qui ont des problèmes avec la suppression des coinhive malware peuvent restaurer leurs paramètres de Mozilla Firefox.

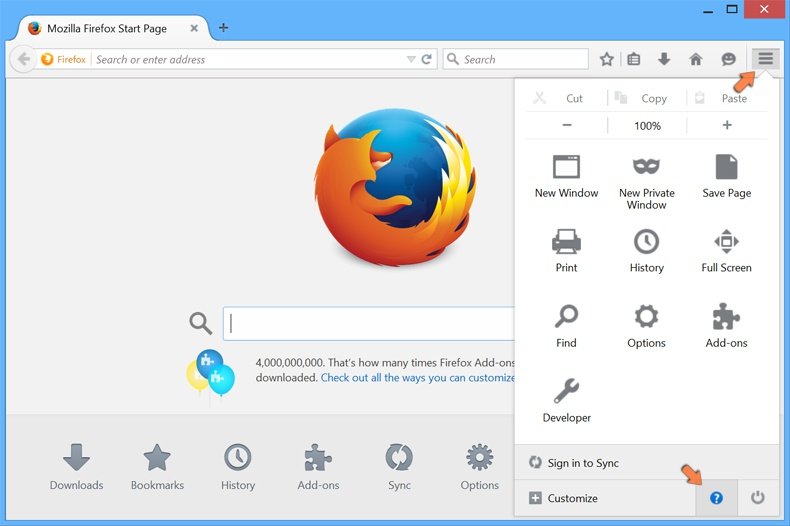

Ouvrez Mozilla FireFox, dans le haut à gauche dans la fenêtre principale cliquer sur le menu Firefox, ![]() dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide,

dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide, ![]()

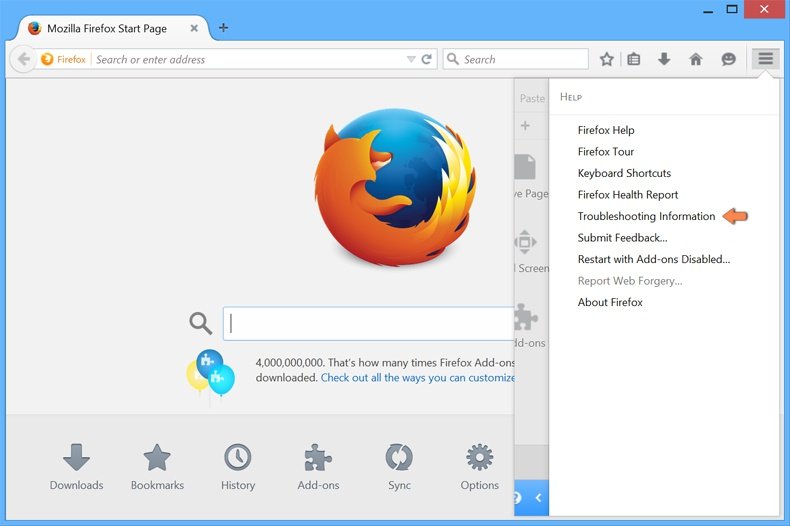

Sélectionnez Information de Dépannage.

Sélectionnez Information de Dépannage.

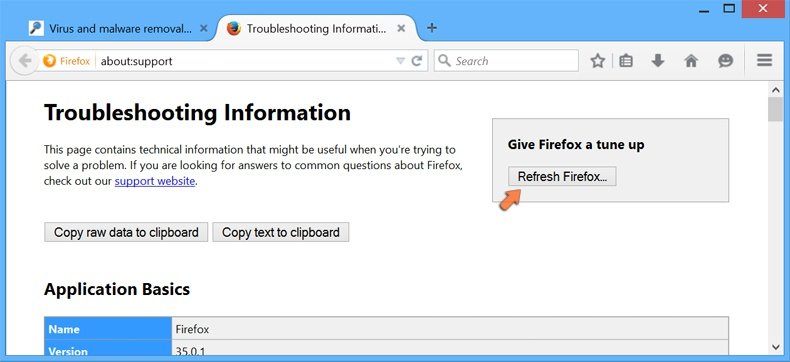

Dans la fenêtre ouverte cliquez sur le bouton Restaurer Firefox.

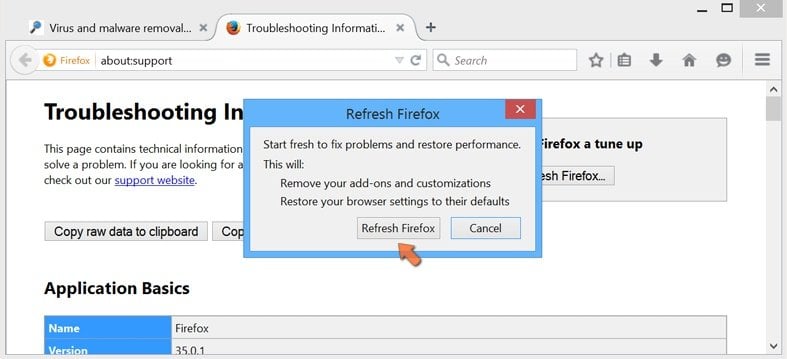

Dans la fenêtre ouverte, confirmez que vous voulez restaurer les paramètres de Mozilla Firefox à défaut en cliquant sur le bouton Restaurer.

Supprimer les extensions malicieuses de Safari:

Supprimer les extensions malicieuses de Safari:

Assurez-vous que votre navigateur Safari est actif, cliquer le menu Safari, et sélectionner Préférences....

Dans la fenêtre ouverte cliquer Extensions, trouver toutes les extensions suspicieuses récemment installées, sélectionner-les et cliquer Désinstaller.

Méthode optionnelle:

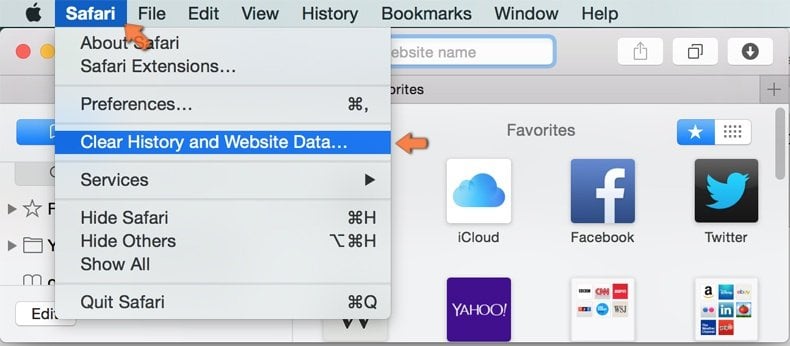

Assurez-vous que votre navigateur Safari est actif et cliquer sur le menu Safari. À partir du menu déroulant sélectionner Supprimer l’historique et les données des sites web...

Dans la fenêtre ouverte sélectionner tout l’historique et cliquer le bouton Supprimer l’historique.

Supprimer les extensions malveillantes de Microsoft Edge :

Supprimer les extensions malveillantes de Microsoft Edge :

Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

(dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

Méthode optionnelle :

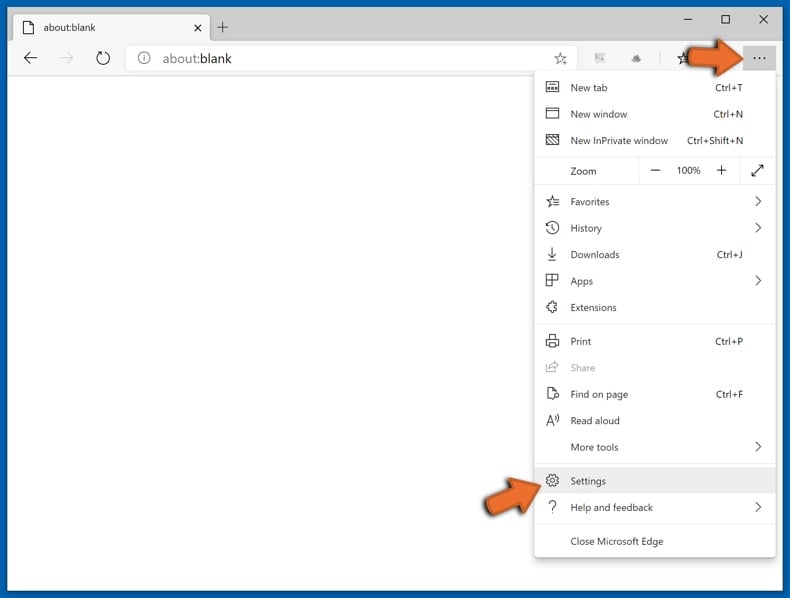

Si vous continuez à avoir des problèmes avec la suppression de coinhive malware, réinitialisez les paramètres de votre navigateur Microsoft Edge. Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

(dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

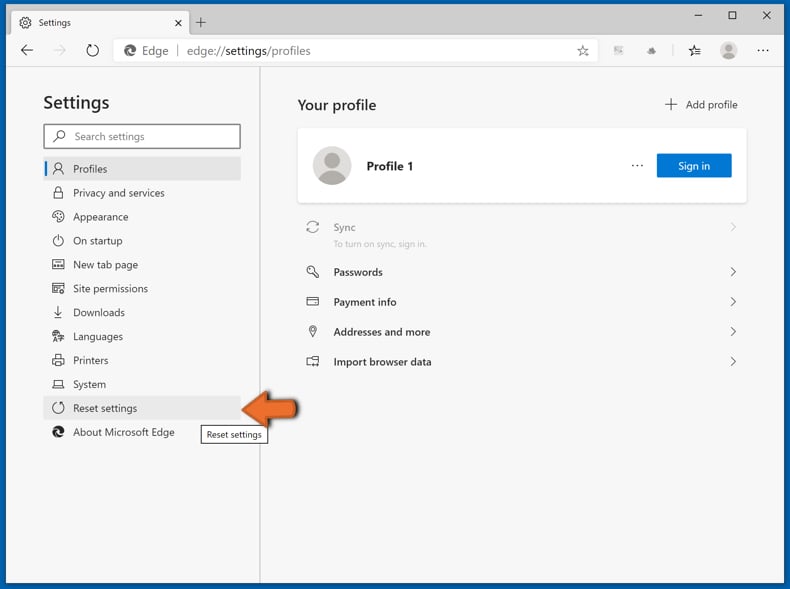

Dans le menu ouvert des paramètres, sélectionnez Rétablir les paramètres.

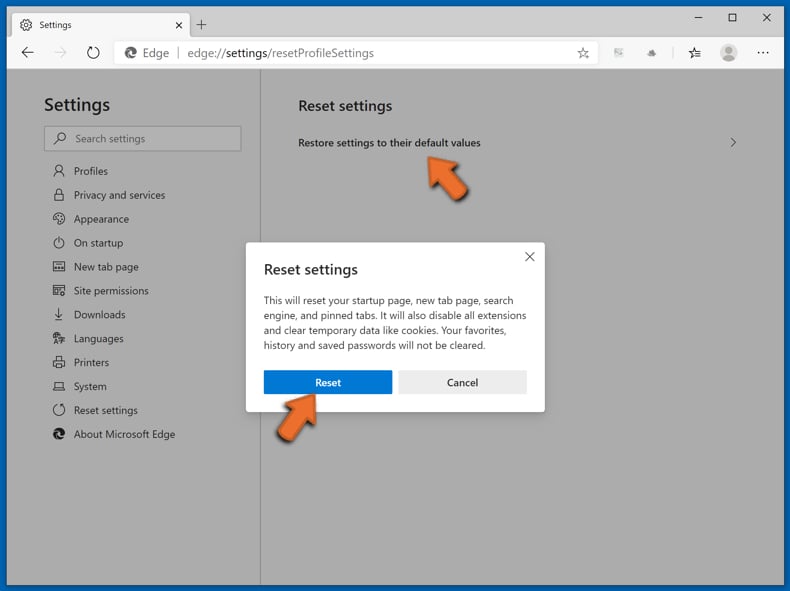

Sélectionnez Rétablir la valeur par défaut de tous les paramètres. Dans la fenêtre ouverte, confirmez que vous souhaitez rétablir les paramètres par défaut de Microsoft Edge en cliquant sur le bouton Réinitialiser.

- Si cela ne vous a pas aidé, suivez ces instructions alternatives qui expliquent comment réinitialiser le navigateur Microsoft Edge.

Résumé:

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Aide pour la suppression:

Si vous éprouvez des problèmes tandis que vous essayez de supprimer coinhive malware de votre ordinateur, s'il vous plaît demander de l'aide dans notre forum de suppression de logiciel malveillant.

Publier un commentaire:

Si vous avez de l'information additionnelle sur coinhive malware ou sa suppression s'il vous plaît partagez vos connaissances dans la section commentaires ci-dessous.

Source: https://www.pcrisk.com/removal-guides/12449-coinhive-virus

▼ Montrer la discussion