Évitez de vous faire escroquer par des courriels prétendant que votre système a été infecté par RDP

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Quel type d'e-mail est "Your System Was Breached By Remote Desktop Protocol" ?

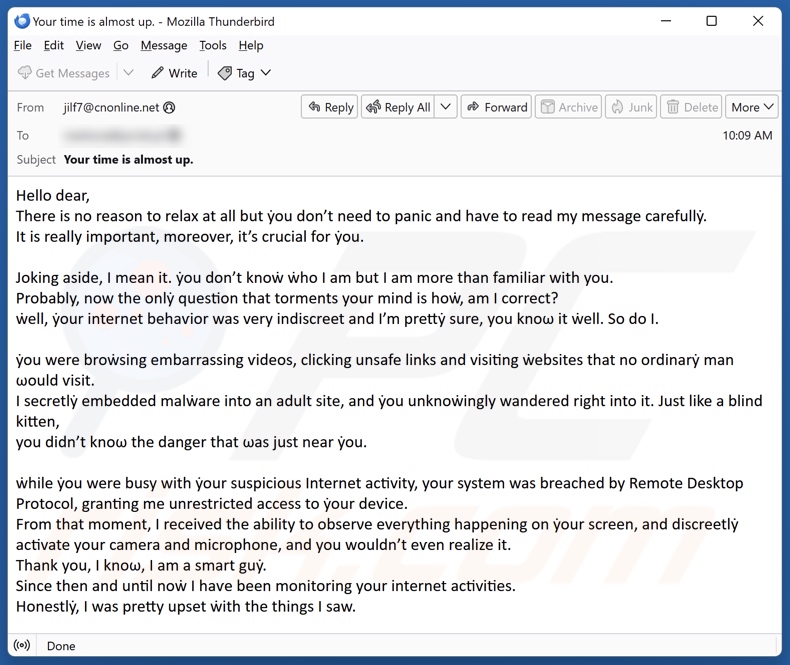

Après avoir lu ce spam intitulé "Your System Was Breached By Remote Desktop Protocol", nous avons déterminé qu'il s'agissait d'une escroquerie à la sextorsion.

Dans ce type de messages, les escrocs prétendent avoir infecté les appareils des destinataires et enregistré une vidéo compromettante d'eux en train de regarder des contenus pour adultes. Ils demandent ensuite aux destinataires de payer les expéditeurs pour éviter que les enregistrements ne soient divulgués.

Il convient de souligner que toutes les allégations contenues dans les courriels d'escroquerie à la sextorsion sont fausses ; par conséquent, ce courrier ne représente aucune menace pour les destinataires.

Vue d'ensemble de l'escroquerie par courriel "Votre système a été violé par le protocole de bureau à distance"

Le courrier indésirable dont l'objet est "Votre temps est presque écoulé" (peut varier) informe le destinataire que son appareil a été infecté lorsqu'il a visité un site web compromis hébergeant du contenu destiné aux adultes. L'infection a été facilitée par le protocole RDP (Remote Desktop Protocol).

Le logiciel malveillant infiltré a été utilisé pour surveiller l'activité de navigation de la victime et collecter des données. Le logiciel a également été utilisé pour enregistrer des séquences audio/vidéo via le microphone et la caméra de l'utilisateur et prendre des instantanés de son écran pendant qu'il regardait de la pornographie.

Les séquences et les captures d'écran ont été montées dans une vidéo qui est censée être en possession de l'expéditeur. Le message demande au destinataire de payer 990 USD en crypto-monnaie Bitcoin, et s'il ignore ces exigences, la vidéo sera envoyée à ses contacts (y compris sa famille, ses amis, ses collègues, etc.).

Comme indiqué dans l'introduction, les informations contenues dans cet e-mail sont fausses. Cela signifie qu'aucun des appareils du destinataire n'a été infecté par l'expéditeur et qu'il ne possède aucune séquence compromettante. Cet e-mail de spam ne constitue donc pas une menace réelle.

Il est pertinent de mentionner que le fait de payer les escrocs qui pratiquent la sextorsion entraîne des pertes financières irréparables, car les transactions en crypto-monnaie ne peuvent pas être annulées en raison de leur nature quasiment intraçable.

| Nom | "Your System Was Breached By Remote Desktop Protocol" escroquerie à la sextorsion |

| Type de menace | Phishing, Scam, Ingénierie sociale, Fraude |

| Fausse revendication | L'expéditeur a réalisé une vidéo explicite à l'aide d'un logiciel malveillant et l'enverra aux contacts du destinataire s'il n'est pas payé. |

| Adresse du Cryptowallet du cybercriminel | 1KKo7QtKcWwFLXEiRh8xmGGv3MbBjn7LzC (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte financière, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de campagnes de sextorsion

Nous avons écrit sur des milliers de campagnes de spam; "I've Got Access To Your Smartphone", "Is Visiting A More Convenient Way To Reach", "Malware On Porn Website" et "You Are One Of A Kind" ne sont que quelques-uns de nos articles sur les courriels de sextorsion.

Diverses escroqueries sont endossées par le biais du courrier indésirable, notamment l'hameçonnage, les frais d'avance, l'assistance technique, la loterie, le remboursement, etc. Ces courriels sont également utilisés pour distribuer toutes sortes de logiciels malveillants.

Les messages de spam sont souvent mal rédigés et truffés de fautes de grammaire ou d'orthographe, mais ils peuvent être bien conçus et même être déguisés de manière crédible en messages provenant d'entités authentiques (entreprises, organisations, fournisseurs de services, autorités, etc.)

En raison de la prévalence de ce type de courrier et de sa qualité, nous recommandons vivement d'être vigilant à l'égard des courriels, MP/DM, SMS et autres messages entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam diffusent des logiciels malveillants par le biais de fichiers malveillants distribués sous forme de pièces jointes ou de liens de téléchargement. Ces fichiers peuvent être des archives (RAR, ZIP, etc.), des exécutables (.exe, .run, etc.), des documents (PDF, Microsoft Office, Microsoft OneNote, etc.), du JavaScript, etc.

Dès qu'un fichier infectieux est ouvert, la chaîne d'infection est déclenchée. Certains formats nécessitent une interaction supplémentaire pour déclencher le téléchargement/l'installation de logiciels malveillants. Par exemple, les fichiers Microsoft Office nécessitent que les utilisateurs activent les macro-commandes (c'est-à-dire l'édition/le contenu), tandis que les documents OneNote nécessitent qu'ils cliquent sur des liens ou des fichiers intégrés.

Comment éviter l'installation de logiciels malveillants ?

Il est important de faire preuve de prudence à l'égard des courriels, DMs/PMs, SMS et autres messages entrants. Les pièces jointes et les liens peuvent être nocifs ou malveillants - par conséquent, n'ouvrez pas/cliquez sur ceux découverts dans des messages suspects/irréprochables.

Il convient de mentionner que les logiciels malveillants sont distribués à l'aide de diverses techniques. Soyez donc prudent lorsque vous naviguez sur Internet, qui regorge de contenus trompeurs et dangereux.

En outre, ne téléchargez qu'à partir de sources officielles et dignes de confiance. Activez et mettez à jour les logiciels en utilisant des fonctions/outils légitimes, car les outils illégaux d'activation de produits ("cracking") et les mises à jour de tiers peuvent contenir des logiciels malveillants.

Il est essentiel, pour la sécurité des appareils et des utilisateurs, qu'un antivirus fiable soit installé et tenu à jour. Le logiciel de sécurité doit être utilisé pour effectuer des analyses régulières du système et pour supprimer les menaces et les problèmes détectés. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans la lettre de spam "Your System Was Breached By Remote Desktop Protocol" (Votre système a été violé par le protocole de bureau à distance) :

Subject: Your time is almost up.

Hello dear,

There is no reason to relax at all but you don’t need to panic and have to read my message carefully.

It is really important, moreover, it’s crucial for you.

Joking aside, I mean it. you don’t know who I am but I am more than familiar with you.

Probably, now the only question that torments your mind is how, am I correct?

well, your internet behavior was very indiscreet and I’m pretty sure, you know it well. So do I.

you were browsing embarrassing videos, clicking unsafe links and visiting websites that no ordinary man would visit.

I secretly embedded malware into an adult site, and you unknowingly wandered right into it. Just like a blind kitten,

you didn’t know the danger that was just near you.

while you were busy with your suspicious Internet activity, your system was breached by Remote Desktop Protocol, granting me unrestricted access to your device.

From that moment, I received the ability to observe everything happening on your screen, and discreetly activate your camera and microphone, and you wouldn’t even realize it.

Thank you, I know, I am a smart guy.

Since then and until now I have been monitoring your internet activities.

Honestly, I was pretty upset with the things I saw.I was daring to delve far beyond into your digital footprint-call it excessive curiosity, if you will.

The result? An extensive stash of sensitive data extracted from your device, every corner of your web activity examined with scientific precision.

To make matters more... intriguing, I’ve saved these recordings-clips that capture you partaking in, let’s say, pretty controversial moments within the privacy of your home.

These videos and snapshots are damningly clear: one side reveals the content you were watching, and the other...

well, it features you in situations we both know you wouldn’t want to be published for public viewing.

Suffice it to say, I have all the pieces of the puzzle-images, recordings, and details of the far too vivid pictures.

Pictures you definitely wouldn’t want anyone else to see.

However, with just a single click, I could reveal this to every contact you have-no exceptions, no filters.

Now you are hoping for a rescue, I understand. But let me be clear: don’t expect any mercy or second chances from me.

Now, here’s the deal: I’m offering you a way out. Two choices, and what happens next depends entirely on your decision.Option One: Pretend this message doesn’t exist. Ignore me, and you’ll quickly discover the consequences of that choice.

The video will be shared with your entire network. your colleagues, friends, and family will have front-row seats to a spectacle you’d rather they never saw.

Imagine their reactions. Holy shit, what an embarrassment! well, actions have consequences. Don’t play the victim-this is on you.

Option Two: Pay me to keep this matter buried.

Consider it a privacy fee-a small price to ensure your secrets remain where they belong: hidden.

Here’s how it works: once I receive the payment, I’ll erase everything. No leaks. No traces. your life continues as if nothing ever happened. The payment must be made in cryptocurrency-no exceptions.

I’m aiming for a resolution that works for us both, but let me emphasize: my terms are final and non-negotiable.

990 USD to my Bitcoin address below (remove any spaces): 1KKo 7QtKcW wFLXEiRh 8xmGG v3MbBjn 7LzC

Apparition de l'e-mail de spam "Your System Was Breached By Remote Desktop Protocol" (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que "Your System Was Breached By Remote Desktop Protocol" escroquerie à la sextorsion ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

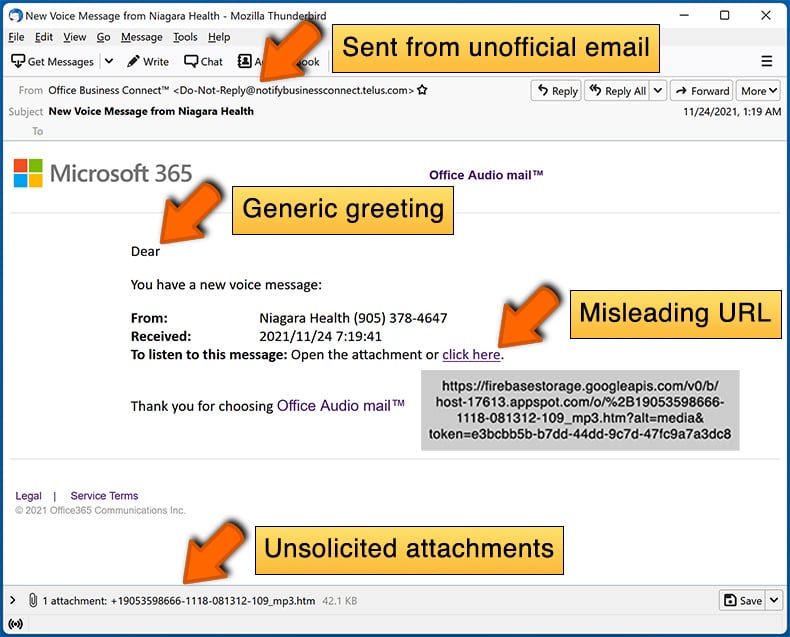

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Indépendamment des informations pertinentes qu'ils peuvent contenir, les courriers électroniques non sollicités n'ont rien de personnel. Des milliers d'utilisateurs reçoivent des messages identiques ou extrêmement similaires, car les cybercriminels les envoient dans le cadre de campagnes massives dans l'espoir qu'au moins certains destinataires tomberont dans le piège de leurs escroqueries.

Mon ordinateur a-t-il vraiment été piraté et l'expéditeur dispose-t-il d'informations ?

Non, toutes les affirmations contenues dans les courriels d'escroquerie à la sextorsion sont fausses. Cela signifie que l'expéditeur n'a pas infecté votre appareil avec un logiciel malveillant et qu'il n'a pas non plus en sa possession de contenu compromettant vous concernant.

Comment les cybercriminels ont-ils obtenu mon mot de passe ?

Des courriers électroniques non sollicités peuvent être envoyés à partir du compte du destinataire afin de créer une impression de légitimité (par exemple, pour renforcer les fausses allégations de piratage de l'appareil de la victime). Les identifiants de connexion peuvent être obtenus par le biais d'escroqueries par hameçonnage. Ces escroqueries impliquent des sites ou des fichiers généralement déguisés en pages de connexion qui peuvent enregistrer les informations saisies ; elles sont souvent promues dans le cadre de campagnes de spam. Le scénario le moins probable est que des cybercriminels acquièrent les informations d'identification à la suite d'une violation de données chez vous ou chez un fournisseur de services.

J'ai envoyé des crypto-monnaies à l'adresse indiquée dans cet e-mail, puis-je récupérer mon argent ?

Non, ces transactions ne peuvent pas être annulées en raison de leur nature quasiment intraçable. Par conséquent, les victimes de courriers frauduleux tels que "Your System Was Breached By Remote Desktop Protocol" (Votre système a été violé par un protocole de bureau à distance) ne peuvent pas récupérer leurs fonds.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par un courriel de spam, que dois-je faire ?

Si vous avez divulgué vos identifiants de connexion, changez immédiatement les mots de passe de tous les comptes potentiellement exposés et informez-en le service d'assistance officiel. Toutefois, si vous avez fourni d'autres données privées (par exemple, les détails de votre carte d'identité, les scans de votre passeport, les numéros de votre carte de crédit, etc.), contactez les autorités compétentes sans délai.

J'ai lu un pourriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Non, la simple lecture d'un courriel ne constitue pas un risque d'infection. Les systèmes sont compromis lorsque des pièces jointes ou des liens malveillants sont ouverts ou cliqués.

J'ai téléchargé et ouvert un fichier joint à un courriel de spam, mon ordinateur est-il infecté ?

Si le fichier ouvert était un exécutable, il est fort probable que votre appareil soit infecté. Toutefois, vous auriez pu éviter cela s'il s'agissait d'un document. Ces formats peuvent nécessiter des actions supplémentaires pour commencer à télécharger/installer des logiciels malveillants (par exemple, activer les macro-commandes, cliquer sur le contenu intégré, etc.)

Combo Cleaner supprime-t-il les logiciels malveillants présents dans les pièces jointes des courriers électroniques ?

Oui, Combo Cleaner peut détecter et supprimer pratiquement tous les logiciels malveillants connus. Notez que les logiciels malveillants haut de gamme ont tendance à se cacher profondément dans les systèmes - il est donc primordial d'effectuer une analyse complète du système.

▼ Montrer la discussion