Comment éliminer WmRAT des systèmes compromis

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Quel type de logiciel malveillant est WmRAT ?

WmRAT est un logiciel malveillant qui fonctionne comme un cheval de Troie d'accès à distance (RAT) standard. Ce RAT est écrit en C++ et peut effectuer de nombreuses activités malveillantes. WmRAT a été utilisé par des cybercriminels pour cibler les secteurs de l'administration, de l'énergie, des télécommunications, de la défense et de l'ingénierie en Europe, au Moyen-Orient, en Afrique et dans la région Asie-Pacifique.

En savoir plus sur WmRAT

WmRAT est un cheval de Troie d'accès à distance capable de contrôler les systèmes compromis. Ce logiciel malveillant permet aux cybercriminels d'effectuer toute une série d'actions malveillantes, notamment de lire et de voler des fichiers, de faire des résumés détaillés du système et de récupérer des informations de géolocalisation.

Il prend également en charge des commandes lui permettant d'effectuer des captures d'écran, de répertorier les fichiers dans les répertoires avec des horodatages et de récupérer des informations sur la taille du disque pour les fichiers et les dossiers. En outre, WmRAT est capable d'exécuter des commandes dans le CMD ou PowerShell du système, ce qui le rend encore plus dangereux.

En outre, WmRAT peut écrire dans des flux de fichiers, décrypter les chemins d'accès aux fichiers fournis par son serveur de commande et de contrôle (C2) et gérer son propre redémarrage ou arrêt. Ces capacités font de WmRAT un outil puissant pour toute une série d'activités malveillantes. Les victimes d'infections par WmRAT peuvent être confrontées à de graves conséquences.

Des captures d'écran du système de la victime peuvent révéler des activités ou des informations confidentielles. Les données volées peuvent entraîner des pertes financières, un chantage ou une atteinte à la réputation. La capacité d'exécuter des commandes via la ligne de commande ou PowerShell peut conduire à une plus grande compromission du système, y compris l'injection de logiciels malveillants supplémentaires.

Dans l'ensemble, les capacités de WmRAT en font une menace importante pour les individus et les organisations.

| Nom | WmRAT Troie d'accès à distance |

| Type de menace | Trojan d'administration à distance |

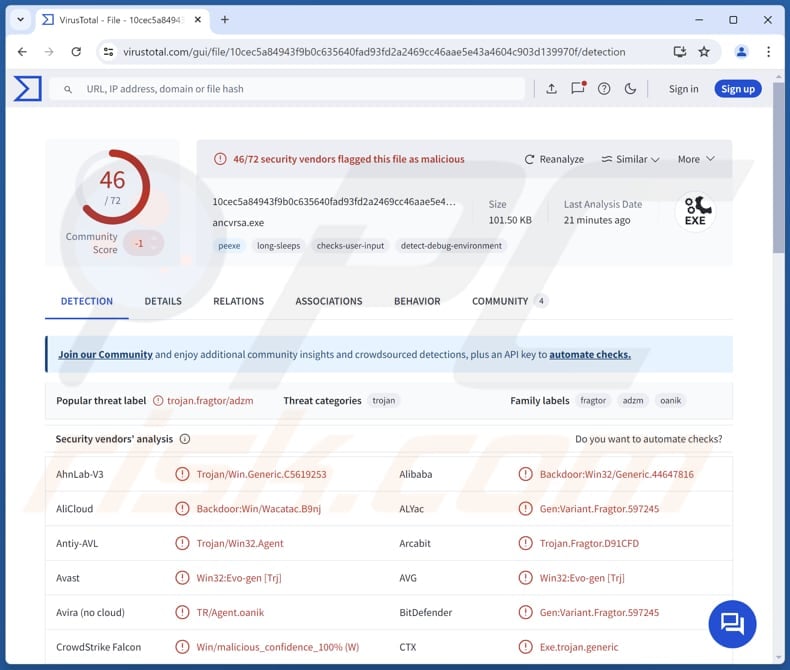

| Noms de détection | Avast (Win32:Evo-gen [Trj]), Combo Cleaner (Gen:Variant.Fragtor.597245), ESET-NOD32 (Une variante de Win32/Agent.ADZM), Kaspersky (HEUR:Backdoor.Win32.Generic), Microsoft (Trojan:Win32/Alevaul!rfn), Liste complète (VirusTotal) |

| Symptômes | Les chevaux de Troie d'accès à distance sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, ingénierie sociale. |

| Dommages possibles | Vol d'informations, usurpation d'identité, pertes financières, infections supplémentaires. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Conclusion

En conclusion, WmRAT est un puissant cheval de Troie d'accès à distance qui permet aux cybercriminels de voler des données sensibles, de perturber les opérations et de prendre le contrôle des systèmes infectés. Ses capacités en font une menace sérieuse pour la vie privée et la sécurité. Les victimes peuvent subir d'importants préjudices financiers et de réputation, ce qui souligne l'importance de mesures de sécurité solides pour prévenir de telles infections.

D'autres exemples de RAT sont PowerRAT, BlotchyQuasar, et ElizaRAT.

Comment WmRAT s'est-il infiltré dans mon ordinateur ?

WmRAT se propage par le biais de courriels d'hameçonnage, généralement destinés à des organisations du secteur public. L'e-mail contient une archive RAR avec différents fichiers, dont un faux document PDF, un raccourci qui ressemble à un PDF et un code malveillant caché dans des flux de données alternatifs NTFS (ADS).

Lorsque la victime ouvre le fichier RAR, elle pense consulter un document inoffensif. Cependant, le code caché exécute un script PowerShell qui crée une tâche programmée sur l'ordinateur de la victime. Cette tâche se connecte à un serveur contrôlé par l'attaquant pour télécharger et exécuter WmRAT.

Comment éviter l'installation de logiciels malveillants ?

Téléchargez des applications et des fichiers à partir de sources fiables, comme les sites web officiels ou les magasins d'applications. Évitez d'utiliser des logiciels piratés ou de télécharger des fichiers à partir de pages suspectes, de téléchargeurs tiers, de réseaux P2P, etc. Soyez prudent avec les courriels inattendus, en particulier ceux provenant d'expéditeurs inconnus et contenant des liens ou des pièces jointes.

Ne cliquez pas sur les fenêtres pop-up, les publicités ou les liens figurant sur des sites web peu fiables, et n'autorisez jamais des sites peu fiables à vous envoyer des notifications. Assurez-vous que votre système d'exploitation et vos logiciels sont toujours à jour. Installez un logiciel de sécurité réputé pour détecter et éliminer les menaces, et effectuez des analyses régulières pour protéger votre ordinateur.

Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Document PDF leurre distribuant WmRAT (source : proofpoint.com) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que WmRAT ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant WmRAT.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre avec les étapes suivantes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que vous voyiez le menu des options avancées de Windows, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8: Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux de l'ordinateur", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu qui s'ouvre, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Notez son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-programmes malveillants.

Ces mesures peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le logiciel malveillant WmRAT. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, il n'est pas nécessaire de formater votre ordinateur. Les logiciels malveillants tels que WmRAT peuvent généralement être supprimés efficacement à l'aide d'un logiciel de sécurité fiable, tel que Combo Cleaner.

Quels sont les principaux problèmes causés par les logiciels malveillants ?

Les logiciels malveillants peuvent entraîner le vol de données, des dysfonctionnements du système, des pertes financières et l'usurpation d'identité. Ils peuvent également permettre un accès non autorisé à des informations privées, perturber les opérations commerciales et ouvrir la porte à d'autres menaces telles que les rançongiciels.

Quel est l'objectif du logiciel malveillant WmRAT ?

L'objectif du logiciel malveillant WmRAT est de fournir aux cybercriminels un accès et un contrôle à distance sur les systèmes infectés. Il leur permet de voler des données sensibles, de surveiller l'activité du système, de faire des captures d'écran, d'exécuter des commandes et de recueillir des informations sur les fichiers et les répertoires.

Comment WmRAT s'est-il infiltré dans mon ordinateur ?

WmRAT est distribué par courrier électronique (spearphishing), souvent à destination des organisations du secteur public. Le courriel contient une archive RAR avec des fichiers tels qu'un faux PDF et un code malveillant caché dans des flux de données NTFS alternatifs. Lorsque la victime ouvre l'archive, le code exécute un script PowerShell qui met en place une tâche programmée pour se connecter à un serveur contrôlé par l'attaquant et télécharger WmRAT.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Oui, Combo Cleaner est capable de détecter et de supprimer la plupart des infections par des logiciels malveillants connus. Cependant, les logiciels malveillants avancés peuvent se cacher profondément dans le système, c'est pourquoi il est essentiel d'effectuer une analyse complète du système pour une suppression complète.

▼ Montrer la discussion