Suppression du logiciel malveillant de type porte dérobée BugSleep

de TroieÉgalement connu sous le nom de: BugSleep maliciel

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de logiciel malveillant est BugSleep ?

BugSleep est le nom d'un logiciel malveillant de type porte dérobée. Les logiciels malveillants de cette catégorie sont généralement utilisés dans les phases initiales de l'infection pour préparer les systèmes à une infiltration ultérieure ou pour recueillir des données de base. BugSleep peut exécuter un certain nombre de commandes sur les appareils et manipuler les fichiers des victimes.

Ce logiciel malveillant est une porte dérobée personnalisée qui existe depuis au moins le printemps 2024. Il est utilisé par un acteur de la menace appelé "MuddyWater"; ce groupe est associé au ministère du Renseignement de la République islamique d'Iran (MOIS). BugSleep a été observé pour la première fois lors d'une attaque contre une entreprise basée en Israël.

Aperçu du logiciel malveillant BugSleep

BugSleep possède des fonctions d'anti-détection et d'anti-analyse, y compris la détection lorsqu'il est exécuté dans un environnement sandbox. Après l'infiltration, ce backdoor prend des mesures pour assurer sa persistance. Il se définit comme une tâche programmée, se répétant toutes les trente minutes. Le programme malveillant peut également entrer en mode veille, et certaines versions peuvent modifier ce temps d'inactivité.

En outre, BugSleep peut injecter son shellcode dans des processus légitimes, tels que PowerShell, Microsoft Edge, Google Chrome, Opera, AnyDesk et OneDrive. Ce programme peut exécuter des commandes et gérer des fichiers en les écrivant et en les téléchargeant (en les volant).

Les développeurs de logiciels malveillants améliorent généralement leurs logiciels et leurs méthodes, et tout porte à croire que BugSleep est en cours de développement. Cette porte dérobée a fait l'objet d'une suppression de bogues (défauts) et comprend du code inutilisé. Par conséquent, les futures itérations potentielles de BugSleep pourraient être plus rationalisées ou inclure des fonctionnalités supplémentaires/différentes.

En résumé, la présence d'un logiciel comme BugSleep sur des appareils peut entraîner de multiples infections du système, de graves problèmes de protection de la vie privée, des pertes financières et des vols d'identité.

Il convient de mentionner que les logiciels malveillants utilisés contre des cibles très sensibles (comme l'a été BugSleep) peuvent représenter des menaces encore plus importantes.

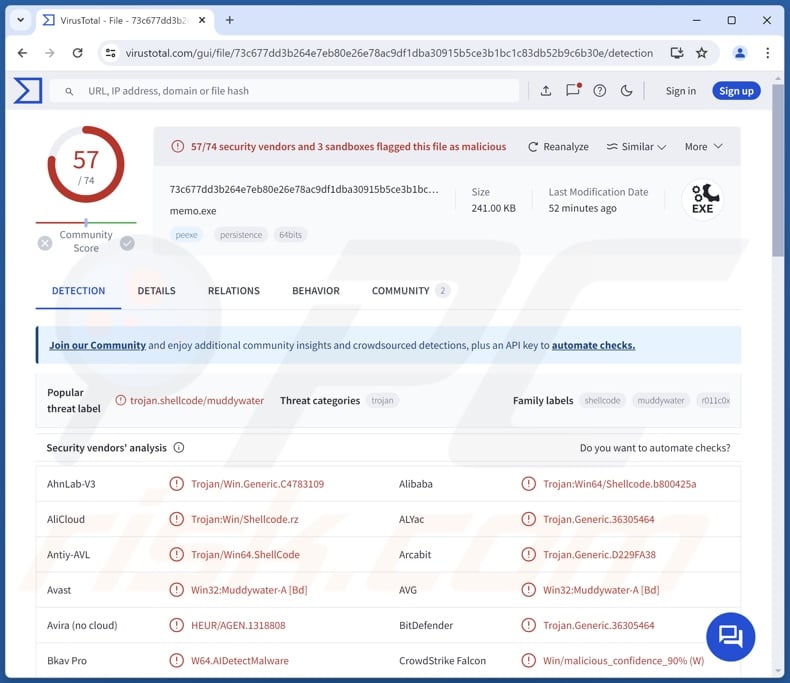

| Nom | BugSleep maliciel |

| Type de menace | Cheval de Troie, Porte dérobée |

| Noms de détection | Avast (Win32:Muddywater-A [Bd]), Combo Cleaner (Trojan.Generic.36305464), ESET-NOD32 (Une variante de Win64/Agent.YM), Kaspersky (Trojan.Win64.Shellcode.rc), Microsoft (Trojan:Win64/Donut.C!MTB), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un réseau de zombies. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de logiciels malveillants de type porte dérobée

Warmcookie, NICECURL, TAMECAT, MadMxShel, et XRed sont quelques-uns de nos articles les plus récents sur les logiciels malveillants de type porte dérobée.

Comme nous l'avons mentionné dans l'introduction, ce type de logiciel est généralement mis en œuvre lors des phases initiales de l'infection. Ces programmes peuvent être utilisés pour préparer les systèmes, repérer les vulnérabilités, assurer la persistance, la reconnaissance et même télécharger/installer d'autres programmes ou contenus malveillants.

Il convient de souligner que, quel que soit le mode de fonctionnement des logiciels malveillants, leur présence sur un système menace l'intégrité de l'appareil et la sécurité de l'utilisateur. Par conséquent, toutes les menaces doivent être éliminées dès qu'elles sont détectées.

Comment BugSleep s'est-il infiltré dans mon ordinateur ?

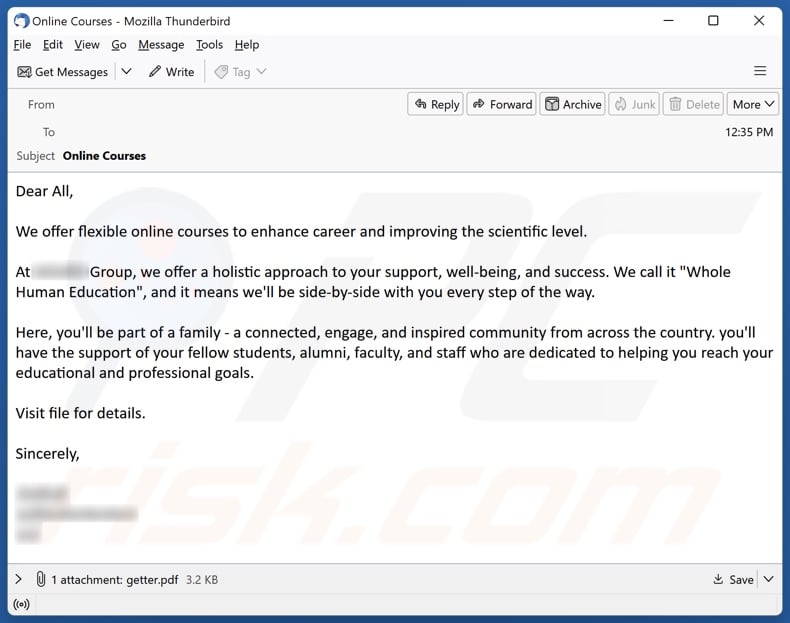

BugSleep a été distribué par le biais de campagnes de spam (malspam). Il s'agit d'une pratique courante pour le groupe de menace "MuddyWater", qui est affilié au MOIS. Le BugSleep a été utilisé pour cibler une entreprise israélienne.

MuddyWater est incroyablement actif au Moyen-Orient, mais il a également mené des campagnes dans des pays en dehors de cette région. Le groupe a utilisé des leurres ciblés et génériques dans son malspam. Cet acteur de la menace a tenté d'infecter des réseaux associés à des compagnies aériennes, des agences de voyage, des organes de presse, des municipalités (Israël) et d'autres entités.

Au minimum, les courriels leurres nommaient les organisations ciblées, mais ils variaient dans leurs thèmes (par exemple, des logiciels spécifiques à l'industrie, des cours en ligne, des webinaires, etc.) Les appâts ont également été réutilisés : le même modèle a été utilisé dans une campagne en Arabie saoudite et contre une société israélienne (cette dernière diffusant BugSleep).

MuddyWater a envoyé des spams rédigés dans les langues locales et en anglais. En règle générale, les malspams sont envoyés à l'aide de comptes de messagerie volés et liés à la cible.

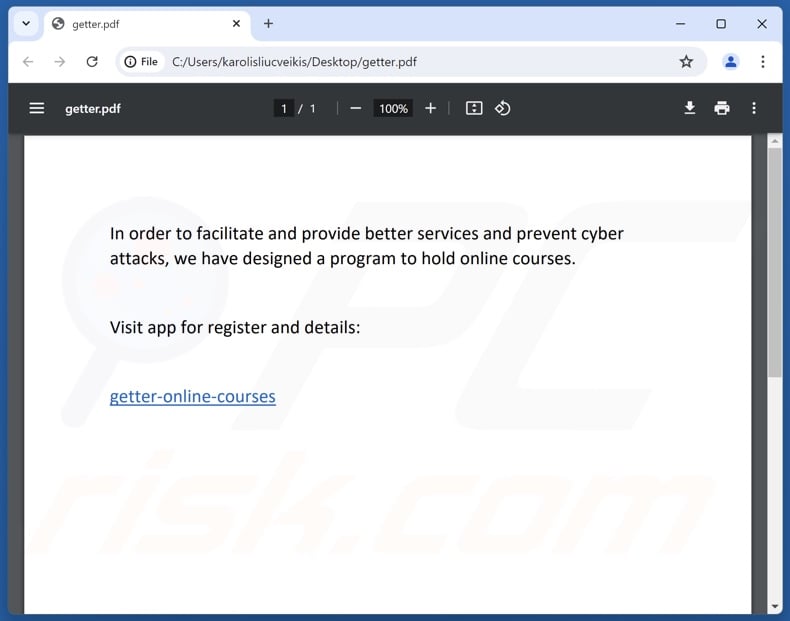

Pour développer la campagne de prolifération de BugSleep, les courriels comprenaient une pièce jointe au format PDF contenant un lien qui conduisait au téléchargement d'une archive ZIP. Ce fichier a été hébergé en abusant du service de partage de fichiers Egnyte.

Egnyte est largement utilisé dans les entreprises pour partager des fichiers via le Web. Le groupe de menace en question a utilisé des sous-domaines Egnyte qui incorporent les noms d'entités ciblées, et lorsqu'une page web est ouverte, elle peut suivre le mode de dénomination utilisé par la cible et inclure l'expéditeur approprié.

L'archive téléchargée contient l'exécutable de BugSleep. Ce logiciel malveillant peut alors s'auto-injecter dans des processus authentiques et exécuter des activités liées à la persistance avant de se connecter à son serveur C&C (commande et contrôle).

Cependant, BugSleep pourrait être distribué en s'appuyant sur d'autres méthodes. Les cybercriminels s'appuient principalement sur des tactiques d'hameçonnage et d'ingénierie sociale pour diffuser des logiciels malveillants. Les programmes malveillants sont généralement déguisés ou regroupés avec du contenu normal.

Les fichiers virulents se présentent sous différents formats : archives (ZIP, RAR, etc.), exécutables (.exe, .run, etc.), documents (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc. Une fois qu'un fichier malveillant est exécuté, lancé ou ouvert d'une autre manière (par exemple en cliquant sur des liens/fichiers intégrés, en activant des macros, etc.

Les techniques de distribution les plus répandues sont les suivantes : pièces jointes ou liens malveillants dans les spams (courriels, DMs/PMs, etc.), téléchargements "drive-by" (furtifs ou trompeurs), escroqueries en ligne, publicité malveillante, sources de téléchargement suspectes (sites de freeware et de tiers, réseaux de partage P2P, etc.

De plus, certains programmes malveillants peuvent s'autoproliférer via les réseaux locaux et les périphériques de stockage amovibles (disques durs externes, clés USB, etc.).

Comment éviter l'installation de logiciels malveillants ?

Nous vous recommandons vivement d'aborder les courriels et autres messages entrants avec prudence. N'ouvrez pas les pièces jointes ou les liens contenus dans des courriers douteux ou non pertinents, car ils peuvent être malveillants. En outre, soyez vigilant lorsque vous naviguez, car les contenus en ligne frauduleux et dangereux semblent généralement authentiques et inoffensifs.

Il est également recommandé de ne télécharger qu'à partir de canaux officiels et vérifiés. Nous conseillons d'activer et de mettre à jour les programmes en utilisant les fonctions/outils fournis par des développeurs légitimes, car ceux acquis auprès de tiers peuvent contenir des logiciels malveillants.

Pour la sécurité de l'appareil et de l'utilisateur, il est primordial d'installer et de tenir à jour un logiciel antivirus réputé. Ce logiciel doit être utilisé pour effectuer des analyses régulières du système et pour éliminer les menaces et les problèmes. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

Capture d'écran d'un courriel de spam diffusant le logiciel malveillant de porte dérobée BugSleep :

Texte présenté dans cette lettre électronique :

Subject: Online Courses

Dear All,

We offer flexible online courses to enhance career and improving the scientific level.

At - Group, we offer a holistic approach to your support, well-being, and success. We call it "Whole Human Education", and it means we'll be side-by-side with you every step of the way.

Here, you'll be part of a family - a connected, engage, and inspired community from across the country. you'll have the support of your fellow students, alumni, faculty, and staff who are dedicated to helping you reach your educational and professional goals.

Visit file for details.

Sincerely,-

Capture d'écran de la pièce jointe malveillante proliférant dans BugSleep ("getter.pdf") :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que BugSleep ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant BugSleep.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre avec les étapes suivantes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que vous voyiez le menu des options avancées de Windows, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8: Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux de l'ordinateur", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu qui s'ouvre, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-programmes malveillants.

Ces mesures peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le logiciel malveillant BugSleep. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La suppression d'un logiciel malveillant nécessite rarement des mesures aussi radicales.

Quels sont les principaux problèmes que le logiciel malveillant BugSleep peut causer ?

Les dangers d'une infection dépendent des fonctionnalités du malware et du mode opératoire des cybercriminels. BugSleep est un programme de type backdoor capable d'assurer sa persistance, d'exécuter des commandes et de voler des fichiers.

En général, de telles infections peuvent entraîner des infections multiples du système, de graves problèmes de confidentialité, des pertes financières et des vols d'identité. Il convient de noter que BugSleep a été utilisé contre des cibles très sensibles - et les attaques de ce type peuvent représenter des menaces plus importantes.

Quel est l'objectif du logiciel malveillant BugSleep ?

Les logiciels malveillants sont principalement utilisés pour générer des revenus. Cependant, les cybercriminels peuvent également utiliser des programmes malveillants pour s'amuser, se livrer à des vendettas personnelles, perturber des processus (sites web, services, entreprises, organisations, etc.), s'engager dans l'hacktivisme et lancer des attaques motivées par des considérations politiques/géopolitiques.

Il est pertinent de mentionner que BugSleep est associé au ministère iranien du renseignement et de la sécurité (MOIS), ce qui suggère de solides motivations géopolitiques.

Comment le logiciel malveillant BugSleep s'est-il infiltré dans mon ordinateur ?

BugSleep a été distribué par le biais de malspam (campagnes de spam malveillantes). D'autres méthodes de prolifération ne sont pas improbables.

Les logiciels malveillants se propagent principalement par le biais de téléchargements "drive-by", d'escroqueries en ligne, de publicités malveillantes, de sources de téléchargement non fiables (par exemple, les sites web d'hébergement de fichiers gratuits et freeware, les réseaux de partage P2P, etc. Certains programmes malveillants peuvent même s'autoproliférer via les réseaux locaux et les périphériques de stockage amovibles.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Oui, Combo Cleaner est capable de détecter et d'éliminer presque toutes les infections connues par des logiciels malveillants. Il convient de souligner qu'il est primordial d'effectuer une analyse complète du système, car les logiciels malveillants haut de gamme se cachent généralement au plus profond des systèmes.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion