Instructions de suppression du logiciel malveillant de type backdoor Warmcookie

de TroieÉgalement connu sous le nom de: Warmcookie virus

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de logiciel malveillant est Warmcookie ?

Warmcookie est le nom d'un logiciel malveillant de type porte dérobée. Les programmes malveillants de cette catégorie sont conçus pour ouvrir une "porte dérobée" sur les systèmes compromis, l'objectif étant de provoquer une nouvelle infection (c'est-à-dire de télécharger/installer d'autres logiciels malveillants).

Warmcookie existe depuis au moins le printemps 2024, avec des versions plus anciennes soupçonnées d'avoir été publiées encore plus tôt. À l'heure où nous écrivons ces lignes, cette porte dérobée est activement diffusée par le biais de campagnes de spam ciblées.

Aperçu du logiciel malveillant Warmcookie

Les capacités de Warmcookie ne sont pas très étendues, ce qui n'est pas rare pour les portes dérobées puisque leur but est de servir de point d'entrée initial dans un réseau ciblé. Warmcookie possède des fonctions anti-analyse, notamment anti-débogage et détection lorsqu'il est lancé dans des environnements de bac à sable. La porte dérobée peut escalader ses privilèges et assurer sa persistance en programmant son exécution toutes les dix minutes.

Une fois l'infiltration réussie, Warmcookie collecte dans un premier temps les informations nécessaires à l'identification de la machine infectée : numéro de série du volume, domaine DNS, nom de l'appareil et nom d'utilisateur. Les données recueillies sont ensuite envoyées au serveur C&C (commande et contrôle) des attaquants, qui est codé en dur dans le logiciel malveillant.

Dans un deuxième temps, Warmcookie cherche à extraire des informations supplémentaires et commence à utiliser les fonctionnalités à sa disposition. Le programme cherche à obtenir des informations sur le processeur, l'adresse IP de la victime et une liste des logiciels installés (y compris le nom, la version et la date d'installation).

Warmcookie peut exécuter des commandes sur les systèmes infectés. Il peut lire des fichiers, faire des captures d'écran et télécharger des fichiers sur des appareils compromis. Ce dernier point est l'objectif principal de Warmcookie, car c'est ainsi qu'il provoque d'autres infections.

En théorie, les portes dérobées peuvent infiltrer à peu près n'importe quel type de logiciel malveillant dans les systèmes ; cependant, dans la pratique, ces programmes ont tendance à fonctionner dans certaines limites. Pour développer les logiciels malveillants qui pourraient être installés plus loin, l'infection pourrait culminer sous la forme d'un virus troyen.

Le terme "cheval de Troie" est un terme générique qui englobe une variété de programmes malveillants qui incluent (mais ne sont pas limités à) : des chargeurs/téléchargeurs qui installent des logiciels malveillants supplémentaires, des injecteurs qui injectent du code malveillant dans les processus/programmes, des voleurs qui extraient des données des systèmes et des applications, des logiciels espions qui enregistrent des données (par exemple, des captures d'écran, des flux de données sur les bureaux), ), les grabbers qui téléchargent des fichiers à partir d'appareils, les keyloggers qui enregistrent les frappes au clavier, les clippers qui remplacent le contenu du presse-papiers, etc.

Les rançongiciels sont également des logiciels malveillants très répandus. Ce logiciel malveillant crypte les fichiers et/ou verrouille les écrans des appareils afin de demander une rançon pour le décryptage ou la récupération de l'accès. Il est pertinent de mentionner que les ransomwares utilisés contre les entreprises ont souvent recours à une double tactique d'extorsion : les informations sensibles sont volées sur les appareils et les victimes sont forcées de se conformer aux demandes de rançon sous la menace d'une fuite de données.

Il convient également de noter que les développeurs de logiciels malveillants améliorent généralement leurs logiciels et leurs méthodes. Par conséquent, les futures variantes potentielles pourraient être plus rationalisées ou avoir des capacités supplémentaires/différentes.

En résumé, la présence d'un logiciel comme Warmcookie sur des appareils peut entraîner de multiples infections du système, des pertes de données, de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

| Nom | Warmcookie virus |

| Type de menace | Cheval de Troie, Porte dérobée |

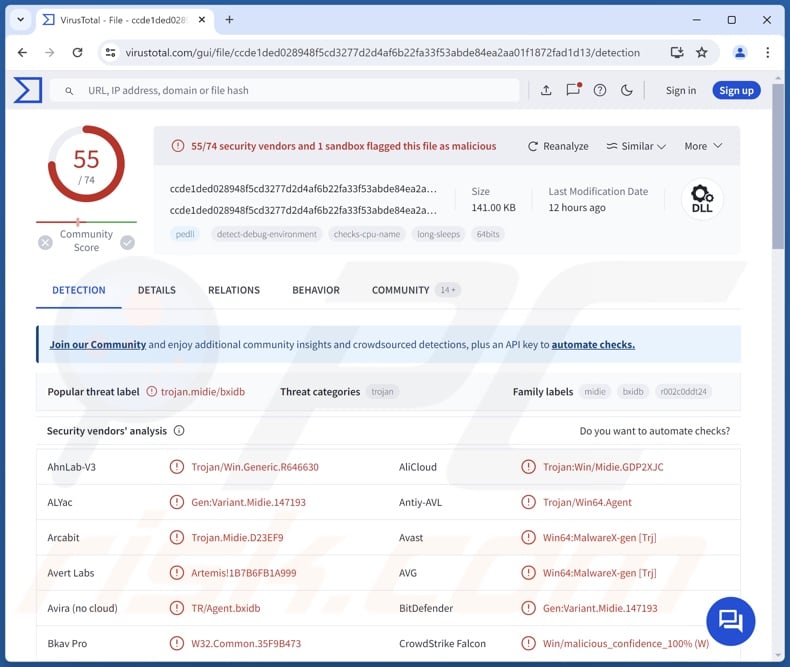

| Noms de détection | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Midie.147193), ESET-NOD32 (Win64/Agent.DTJ), Kaspersky (HEUR:Trojan.Win64.Agent.gen), Microsoft (Trojan:Win64/Midie.GXZ!MTB), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un réseau de zombies. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de logiciels malveillants de type porte dérobée

Nous avons écrit sur des milliers de programmes malveillants ; NICECURL, TAMECAT, MadMxShell, XRed, GoBear et SPICA ne sont que quelques-uns de nos articles sur les portes dérobées.

Les logiciels malveillants peuvent être très polyvalents ou avoir un objectif incroyablement étroit. Cependant, quel que soit le mode de fonctionnement d'un programme malveillant, sa présence sur un appareil menace la sécurité du système et de l'utilisateur. Il est donc primordial d'éliminer toutes les menaces dès qu'elles sont détectées.

Comment Warmcookie s'est-il infiltré dans mon ordinateur ?

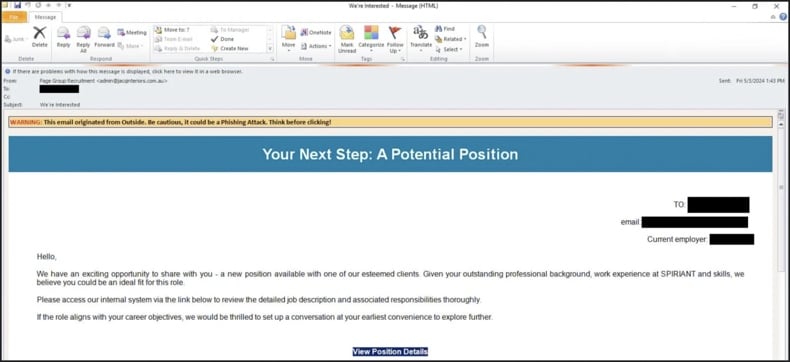

Au moment de la recherche, Warmcookie a proliféré par le biais d'e-mails de spam ciblés. Les lettres contenaient des appâts liés à des offres d'emploi et de travail. Elles se faisaient passer pour des messages provenant de cabinets de recrutement existants et s'adressaient aux victimes en utilisant leurs noms réels, en indiquant leur lieu d'emploi actuel, leur poste et d'autres informations similaires.

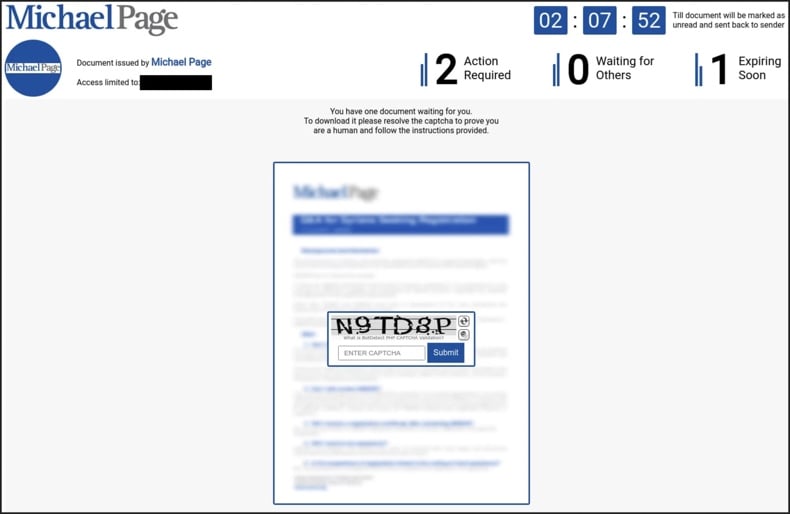

Les destinataires étaient incités à cliquer sur un lien dans le courriel qui était censé mener à un système interne dans lequel ils pouvaient examiner l'offre d'emploi. Ce faisant, ils ont été redirigés vers un site compromis (généralement hébergé sur des domaines réputés) et ont atterri sur un site web malveillant.

La page d'atterrissage se présentait comme la suite du leurre de recrutement initial et contenait des informations associées à la victime et pertinentes pour elle. Ce site invitait le visiteur à télécharger le document (détaillant le poste proposé), et pour ce faire, il lui était demandé de passer un test CAPTCHA.

Une fois le test terminé, la victime a téléchargé un fichier JavaScript obscurci. Ce fichier exécute un script PowerShell destiné à infecter les systèmes avec Warmcookie.

Actuellement, ces campagnes sont actives et très bien entretenues. Le courrier indésirable est distribué sur une base quotidienne ou hebdomadaire ; de même, les sites web de la chaîne de redirection et les pages de renvoi sont mis à jour presque chaque semaine, ce qui réduit les chances de détection lorsque la réputation d'une page augmente.

Il convient de mentionner que Warmcookie peut se propager en utilisant différents leurres, techniques de distribution et chaînes d'infection.

L'hameçonnage et l'ingénierie sociale jouent un rôle crucial dans la distribution des logiciels malveillants. Les programmes malveillants sont généralement déguisés ou regroupés avec des logiciels ou des fichiers multimédias ordinaires. Outre JavaScript, les fichiers infectieux peuvent se présenter sous forme d'archives (ZIP, RAR, etc.), d'exécutables (.exe, .run, etc.), de documents (Microsoft Office, Microsoft OneNote, PDF, etc.) et d'autres formats.

Les méthodes de prolifération des logiciels malveillants les plus couramment utilisées sont les suivantes : pièces jointes/liens malveillants dans les spams (par exemple, les courriels, les DM/PM, les SMS, les messages sur les médias sociaux/forums, etc, ), les escroqueries en ligne, la publicité malveillante, les programmes/médias piratés, les outils illégaux d'activation de logiciels ("cracks") et les fausses mises à jour.

En outre, certains programmes malveillants peuvent se propager via les réseaux locaux et les périphériques de stockage amovibles (disques durs externes, clés USB, etc.).

Comment éviter l'installation de logiciels malveillants ?

Nous vous recommandons vivement de faire preuve de prudence à l'égard des courriels, DMs/PMs, SMS et autres messages entrants. Les pièces jointes ou les liens contenus dans des courriers douteux ou non pertinents ne doivent pas être ouverts, car ils peuvent être malveillants. Il est également recommandé d'être prudent lors de la navigation, car les contenus en ligne falsifiés et dangereux semblent généralement authentiques et inoffensifs.

En outre, tous les téléchargements doivent être effectués à partir de canaux officiels et vérifiés. Nous conseillons d'activer et de mettre à jour les programmes en utilisant des fonctions/outils légitimes, car ceux acquis auprès de tiers peuvent contenir des logiciels malveillants.

Il est essentiel, pour la sécurité de l'appareil et de l'utilisateur, qu'un antivirus fiable soit installé et tenu à jour. Un logiciel de sécurité doit être utilisé pour effectuer des analyses régulières du système et pour éliminer les menaces et les problèmes détectés. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

Spam proliférant le malware Warmcookie (source de l'image - Elastic) :

Texte présenté dans ce courriel :

We're Interested

Your Next Step: A Potential Position

Hello,

We have an exciting opportunity to share with you - a new position available with one of our esteemed clients. Given your outstanding professional background, work experience at SPIRIANT and skills, we believe you could be an ideal fit for this role.

Please access our internal system via the link below to review the detailed job description and associated responsibilities thoroughly.

If the role aligns with your career objecties, we would be thrilled to set up a conversation at your earliest convenience to explore further.

View Position Details

Site web malveillant (promu via des courriers électroniques non sollicités) diffusant Warmcookie (source de l'image - Elastic) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide:

- Qu'est-ce que Warmcookie ?

- ÉTAPE 1. Suppression manuelle du malware Warmcookie.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous pouvez poursuivre avec les étapes suivantes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que vous voyiez le menu des options avancées de Windows, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8: Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux de l'ordinateur", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu qui s'ouvre, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-malware.

Ces mesures peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le logiciel malveillant Warmcookie. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La suppression des logiciels malveillants nécessite rarement un formatage.

Quels sont les principaux problèmes que le logiciel malveillant Warmcookie peut causer ?

Les dangers posés par une infection dépendent des capacités du logiciel malveillant et des objectifs des cybercriminels. Les menaces associées à Warmcookie sont variables, car ce programme est une porte dérobée - un logiciel malveillant conçu pour provoquer des infections en chaîne (c'est-à-dire pour infiltrer d'autres logiciels malveillants). En général, les infections à haut risque sont liées à la perte de données, à de graves problèmes de confidentialité, à des pertes financières et à l'usurpation d'identité.

Quel est l'objectif du logiciel malveillant Warmcookie ?

Les logiciels malveillants sont principalement utilisés à des fins lucratives. Cependant, les cybercriminels peuvent également utiliser ces logiciels pour s'amuser, réaliser des rancunes personnelles, perturber des processus (par exemple, des sites, des services, des entreprises, etc.), s'engager dans l'hacktivisme et lancer des attaques motivées par des considérations politiques/géopolitiques.

Comment le logiciel malveillant Warmcookie s'est-il infiltré dans mon ordinateur ?

Warmcookie a été activement diffusé par le biais de campagnes de spam ciblées. Outre le spam, d'autres méthodes de prolifération des logiciels malveillants sont largement utilisées, notamment les téléchargements "drive-by", les escroqueries en ligne, la publicité malveillante, les sources de téléchargement suspectes (par exemple, les sites de freeware et de tiers, les réseaux de partage P2P, etc. Certains programmes malveillants peuvent s'autoproliférer via les réseaux locaux et les périphériques de stockage amovibles.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Oui, Combo Cleaner est conçu pour analyser les ordinateurs et éliminer tous les types de menaces. Il peut détecter et supprimer la plupart des infections connues par des logiciels malveillants. Il convient de souligner que l'exécution d'une analyse complète du système est cruciale, car les logiciels malveillants sophistiqués ont tendance à se cacher profondément dans les systèmes.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion