Comment supprimer le logiciel malveillant Phemedrone de votre ordinateur

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Quel type de logiciel malveillant est Phemedrone ?

Phemedrone est un voleur d'informations codé en langage de programmation C#. Ce logiciel malveillant est conçu pour recueillir des informations sur le système, capturer des fichiers et voler des données à partir de navigateurs et d'applications web. Les utilisateurs qui pensent que leur ordinateur est infecté par Phemedrone doivent immédiatement supprimer le logiciel malveillant.

En savoir plus sur Phemedrone

Le voleur Phemedrone est conçu pour fonctionner sur les systèmes x32 et x64. Il utilise un hôte HTTP pour envoyer tous les journaux, ce qui permet à l'attaquant de collecter les informations volées à distance. Le logiciel malveillant est équipé de fonctions configurables anti-analyse, anti-machine virtuelle, anti-débogueur et mutex pour échapper à la détection.

Il est capable de s'emparer de diverses données sensibles, notamment des cookies, des mots de passe, des données de remplissage automatique et des détails de cartes de crédit à partir de navigateurs basés sur Chromium et Gecko. Il peut également s'emparer de sessions sur des plateformes populaires telles que Telegram, Steam et Discord. En outre, il peut voler des fichiers à partir des systèmes infectés.

En outre, Phemedrone peut collecter des informations sensibles à partir de portefeuilles cryptographiques et fournir des informations détaillées sur le système, notamment sur le matériel, la géolocalisation et le système d'exploitation, et même réaliser des captures d'écran. Il collecte toutes les données directement dans la mémoire, sans s'appuyer sur des bibliothèques externes.

Les victimes de Phemedrone peuvent rencontrer plusieurs problèmes en raison des activités de ce voleur d'informations. Il peut s'agir d'un accès non autorisé à leurs données sensibles, telles que les mots de passe, les informations sur les cartes de crédit et les portefeuilles de crypto-monnaies, ce qui peut conduire à une usurpation d'identité, à des pertes financières et à une mauvaise utilisation potentielle des comptes personnels.

La capacité du logiciel malveillant à recueillir des informations sur le système et à effectuer des captures d'écran peut compromettre la confidentialité et exposer des données sensibles à des parties non autorisées. En outre, les fonctions anti-détection de Phemedrone le rendent difficile à détecter et à supprimer, ce qui prolonge l'impact potentiel sur le système de la victime et augmente le risque de vol continu de données.

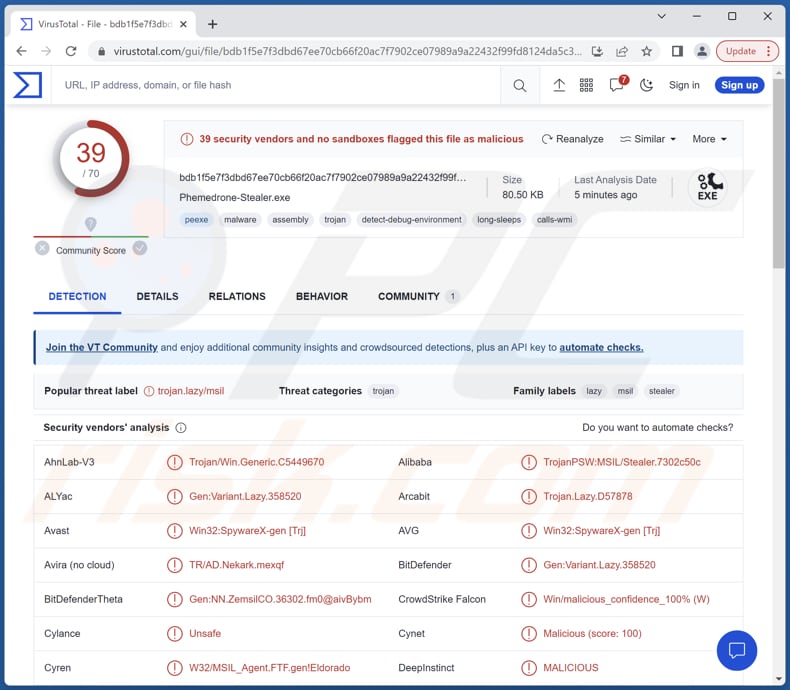

| Nom | Phemedrone voleur d'informations |

| Type de menace | Voleur d'informations |

| Noms de détection | Avast (Win32:SpywareX-gen [Trj]), Combo Cleaner (Gen:Variant.Lazy.358520), ESET-NOD32 (Une variante de MSIL/Spy.Agent.ENP), Kaspersky (HEUR:Trojan-PSW.MSIL.Stealer.gen), Microsoft (Trojan:MSIL/FormBook.CD!MTB), Liste complète (VirusTotal) |

| Symptômes | Il est courant que les voleurs d'informations soient conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, perte d'accès à des comptes en ligne, pertes financières et autres problèmes. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Les voleurs d'informations en général

Les voleurs d'informations, y compris Phemedrone et les logiciels malveillants similaires, présentent plusieurs caractéristiques communes. Ils sont conçus pour collecter des informations sensibles à partir de systèmes compromis, telles que des mots de passe, des données financières et des informations personnelles. Ils utilisent souvent des techniques pour échapper à la détection, telles que les fonctionnalités anti-virus ou anti-machine virtuelle.

Les voleurs d'informations ont généralement la capacité d'exfiltrer les données volées vers des serveurs distants contrôlés par des acteurs de la menace. En outre, ils ciblent souvent des applications et des navigateurs populaires afin de maximiser les chances de capturer des informations précieuses auprès des victimes. Meduza Stealer, ThirdEye Stealer et RedEnergy Stealer sont des exemples de voleurs différents.

Comment Phemedrone s'est-il infiltré dans mon ordinateur ?

Les utilisateurs peuvent infecter leur ordinateur de différentes manières. L'une des méthodes les plus courantes consiste à télécharger et à exécuter des fichiers malveillants ou des pièces jointes, comme des pièces jointes à des courriels infectés ou des fichiers téléchargés à partir de sources non fiables. La visite de sites web compromis ou malveillants et le fait de cliquer sur des liens ou des publicités trompeuses peuvent également conduire à des infections par des logiciels malveillants.

En outre, les logiciels obsolètes ou les systèmes d'exploitation dont les vulnérabilités n'ont pas été corrigées peuvent être exploités par des pirates pour obtenir un accès non autorisé et infecter le système.

Comment éviter l'installation de logiciels malveillants ?

Maintenez votre système d'exploitation et vos programmes à jour avec les derniers correctifs de sécurité, car les logiciels malveillants peuvent exploiter les vulnérabilités. Soyez prudent lorsque vous ouvrez des pièces jointes à des courriels ou que vous cliquez sur des liens, surtout s'ils proviennent de sources inconnues ou suspectes. Utilisez un logiciel antivirus réputé et maintenez-le à jour pour rechercher et supprimer les logiciels malveillants.

En outre, soyez attentif aux pages que vous visitez et ne téléchargez des logiciels qu'à partir de sources officielles et fiables (par exemple, des sites officiels et des magasins vérifiés). Ne faites pas confiance aux publicités apparaissant sur des sites web suspects. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Image utilisée pour promouvoir Phemedrone :

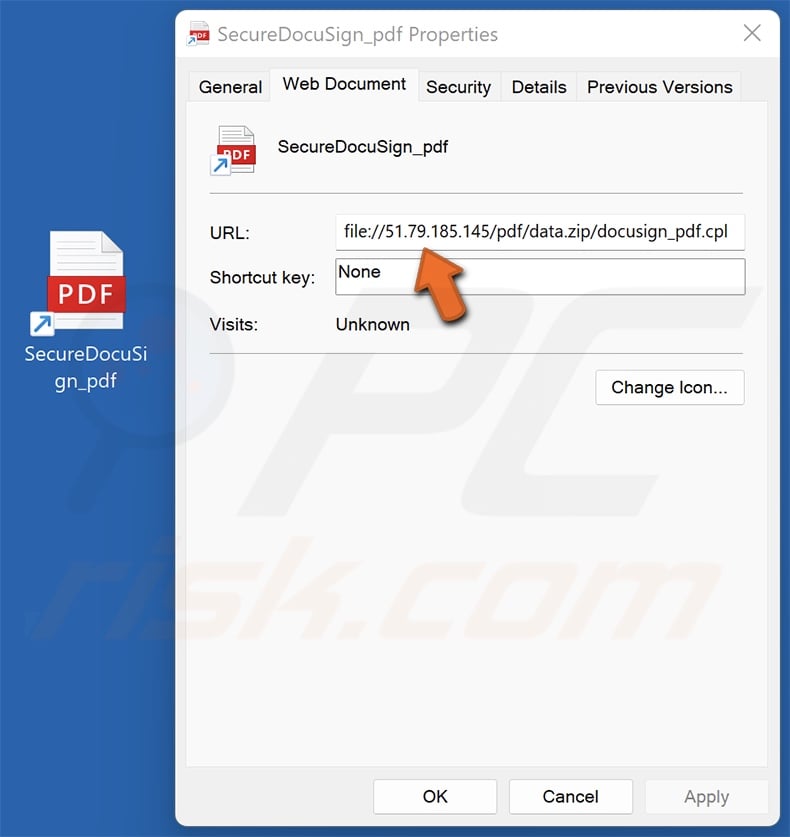

Mise à jour du 16 janvier 2024 - une nouvelle technique a été observée pour diffuser le voleur Phemedrone. Elle implique l'exploitation d'une vulnérabilité (répertoriée sous le nom de CVE-2023-36025), qui affecte le SmartScreen de Microsoft. Cette vulnérabilité permet à des fichiers de raccourcis Internet (.URL) spécialement conçus d'infiltrer des logiciels malveillants tout en évitant d'être détectés par SmartScreen. Bien que des correctifs aient été publiés pour remédier à ce problème, de nombreuses machines restent vulnérables.

Pour en savoir plus sur l'une des chaînes d'infection connues de Phemedrone exploitant la CVE-2023-36025, les fichiers .URL malveillants ont été hébergés sur Discord, FileTransfer.io et d'autres services. Il est probable qu'un raccourcissement d'URL soit utilisé.

Une fois ouvert, une connexion est établie avec le serveur des cybercriminels à partir duquel un élément du panneau de configuration de Windows (.CPL) est téléchargé et exécuté. Cette opération devrait être empêchée par Microsoft SmartScreen, mais le processus est intentionnellement conçu pour échapper à la détection.

En outre, des fichiers .DLL sont téléchargés et exécutés ; ils utilisent PowerShell pour obtenir (à partir de GitHub) et lancer l'étape suivante de l'attaque. Il comprend un chargeur PowerShell bien obscurci, qui télécharge une archive ZIP à partir de GitHub.

Celle-ci contient WerFaultSecure.exe, un binaire Windows légitime, et deux fichiers malveillants. L'un est utilisé pour la technique de chargement latéral de DLL, tandis que l'autre est un chargeur pour une autre étape. L'infection culmine avec l'infiltration de Phemedrone dans le système.

Capture d'écran d'un fichier de raccourci proliférant Phemedrone à l'aide de l'exploit décrit précédemment :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Phemedrone ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant Phemedrone.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre avec les étapes suivantes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que vous voyiez le menu des options avancées de Windows, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8: Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux de l'ordinateur", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu qui s'ouvre, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Notez son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-programmes malveillants.

Ces mesures peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le logiciel malveillant Phemedrone. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Le formatage doit être envisagé en dernier recours si d'autres méthodes, telles que l'utilisation d'un logiciel antivirus comme Combo Cleaner, n'ont pas permis de supprimer le logiciel malveillant.

Quels sont les principaux problèmes que peuvent causer les logiciels malveillants ?

Les logiciels malveillants peuvent entraîner des violations de données, compromettant des informations sensibles et personnelles telles que des données financières, des mots de passe, etc. En outre, les logiciels malveillants peuvent perturber le fonctionnement du système, entraînant des pannes, un ralentissement des performances et des pertes de données. Enfin, il peut faciliter l'accès non autorisé au système infecté, ce qui permet aux cybercriminels de contrôler l'appareil compromis et de lancer éventuellement d'autres attaques.

Quel est l'objectif de Phemedrone ?

Phemedrone, un logiciel malveillant voleur d'informations, vise à collecter des données sensibles sur les systèmes infectés. Il cherche à collecter différents types d'informations, comme les détails du système, les fichiers, les données des navigateurs web et des applications, les cookies, les mots de passe, les données de remplissage automatique, les détails des cartes de crédit et même les informations de session de plateformes spécifiques comme Telegram, Steam et Discord.

Comment un logiciel malveillant s'est-il infiltré dans mon ordinateur ?

Les méthodes les plus courantes consistent à cliquer sur des liens malveillants ou à télécharger des fichiers infectés à partir de sources non fiables, à ouvrir des pièces jointes provenant d'expéditeurs inconnus ou suspects, à visiter des sites web compromis ou malveillants, ou à exploiter les vulnérabilités de logiciels ou de systèmes d'exploitation obsolètes. En outre, les logiciels malveillants peuvent se propager par le biais d'appareils externes infectés, tels que des clés USB, ou par des attaques en réseau ciblant des systèmes non protégés ou mal sécurisés.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Combo Cleaner détecte et supprime efficacement la quasi-totalité des infections connues par des logiciels malveillants. Les logiciels malveillants sophistiqués se cachent souvent profondément dans le système. Il est donc essentiel de procéder à une analyse complète du système pour garantir la détection et l'éradication de ces logiciels malveillants haut de gamme.

▼ Montrer la discussion