Comment identifier les courriels frauduleux du type "I Want To Get Straight To The Point"

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Qu'est-ce que "I Want To Get Straight To The Point"?

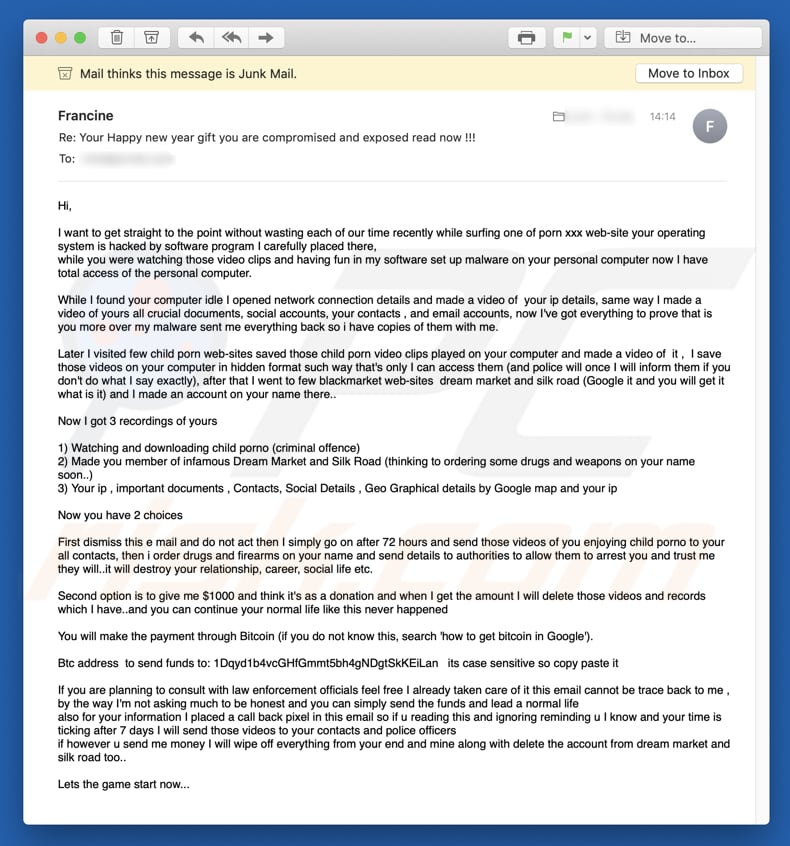

"I Want To Get Straight To The Point" est une campagne de spam que les escrocs utilisent pour inciter les gens à leur transférer de l'argent. Pour ce faire, ils prétendent avoir enregistré une vidéo compromettante ou commandé de la drogue et des armes en utilisant le nom du destinataire et des informations personnelles volées.

En envoyant cet e-mail, ils essaient de faire chanter les gens en menaçant de faire proliférer la vidéo enregistrée et de causer d'autres problèmes si leur demande de rançon n'est pas satisfaite. Nous vous recommandons vivement d'ignorer cet e-mail et les autres e-mails similaires.

"I Want To Get Straight To The Point" aperçu de la campagne de spam

Les escrocs qui diffusent ce courriel prétendent avoir placé un logiciel malveillant sur un site web pour adultes récemment visité par le destinataire du courriel. Ils affirment également que la visite de ce site web a entraîné l'installation du logiciel malveillant susmentionné, permettant ainsi aux cybercriminels d'accéder à l'ordinateur de l'utilisateur.

Ils ont apparemment utilisé ce programme pour enregistrer diverses informations sur le système de l'utilisateur, telles que l'adresse IP et les détails du compte social et du compte de courrier électronique. En outre, ils affirment que les escrocs ont utilisé l'ordinateur du destinataire pour visiter des sites pédopornographiques, qu'ils ont sauvegardé ces vidéos et qu'ils ont enregistré une vidéo du destinataire à l'aide de sa webcam.

Les cybercriminels ajoutent qu'ils ont utilisé ces vidéos pour en créer une autre : une vidéo combinée (éditée) du destinataire regardant la pornographie enfantine. Ils affirment également avoir utilisé le nom du destinataire, créé un compte sur Dream Market et Silk Road, et passé des commandes illégales (armes et stupéfiants).

Pour garder le silence sur ces prétendues actions, les escrocs exigent un paiement de 1000 dollars dans les 72 heures en utilisant l'adresse du portefeuille Bitcoin fournie. Dans le cas contraire, la vidéo éditée sera envoyée à tous les contacts volés et les informations sur les commandes illégales seront transmises aux autorités.

Si leurs demandes sont satisfaites, ils promettent de supprimer toutes les vidéos, les informations volées et les comptes créés. Aucune de ces affirmations ne doit être prise au sérieux. La meilleure solution consiste à ignorer l'e-mail "I Want To Get Straight To The Point".

| Nom | I Want To Get Straight To The Point escroquerie par courriel |

| Type de menace | Phishing, escroquerie, ingénierie sociale, fraude |

| Fausse revendication | Les appareils des destinataires ont été infectés et utilisés pour enregistrer des vidéos compromettantes, qui seront divulguées à leurs contacts à moins que l'expéditeur ne soit payé. |

| Adresses de crypto-monnaies de cybercriminels | 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan, bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7, bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55 |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, pertes financières, usurpation d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de campagnes similaires

Il existe de nombreuses campagnes de spam similaires, notamment "I Know * Is One Of Your Pass", "THIS IS NOT A JOKE", "Yоu May Not Know Mе", et ainsi de suite. La plupart des courriels de ce type sont envoyés pour inciter les gens à envoyer de l'argent aux escrocs.

Généralement, les escrocs prétendent avoir infecté des ordinateurs, enregistré des vidéos, etc., et menacent de nuire aux personnes de diverses manières (fuite de vidéos, de photos, etc.) s'ils ne reçoivent pas le paiement de la rançon (généralement par le biais d'une crypto-monnaie).

De nombreuses autres campagnes de spam infiltrent les ordinateurs avec des infections informatiques à haut risque telles que LokiBot, TrickBot, Emotet, AZORult, et Adwind. Ces courriels contiennent généralement des pièces jointes ou des liens vers des sites web qui, une fois ouverts, téléchargent et installent des programmes malveillants.

Les pièces jointes présentées sont souvent des fichiers exécutables (.exe), des fichiers d'archive (ZIP, RAR et autres), des documents PDF ou Microsoft Office, etc. Ces pièces jointes sont utilisées pour infecter les ordinateurs avec des logiciels malveillants qui volent des données personnelles telles que les identifiants, les mots de passe, les coordonnées bancaires, etc.

Les utilisateurs dont les ordinateurs sont infectés par ces programmes rencontrent souvent des problèmes tels que des pertes financières, des problèmes de sécurité de navigation, de confidentialité, etc. Certains programmes malveillants peuvent être conçus pour faire proliférer d'autres infections telles que ransomware.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam incitent les gens à infecter leur ordinateur, mais uniquement s'ils ouvrent les pièces jointes ou les liens présentés. Par conséquent, les campagnes de spam ne peuvent pas infecter les ordinateurs sans l'intervention manuelle du destinataire du courrier électronique. Par exemple, si la pièce jointe est un document Microsoft Office, si elle est ouverte, elle demandera l'autorisation d'activer les macro-commandes.

Leur activation autorise la pièce jointe à télécharger et à installer un programme malveillant. Des règles similaires s'appliquent aux fichiers d'autres types : les fichiers d'archive doivent d'abord être extraits et leur contenu ouvert/exécuté, etc.

Comment éviter l'installation de logiciels malveillants ?

Si un courriel n'est pas pertinent ou est envoyé à partir d'une adresse suspecte ou inconnue et qu'il contient une pièce jointe ou un lien vers un site web, ne l'ouvrez pas. En outre, évitez d'utiliser des téléchargeurs ou des installateurs tiers, des sites web non officiels/indignes de confiance, des réseaux peer-to-peer (torrents, eMule, etc.) et d'autres sources similaires pour télécharger des fichiers ou des logiciels. Utilisez les sites web officiels et les liens de téléchargement direct.

Soyez prudent lors de l'installation de logiciels : vérifiez tous les paramètres "personnalisés", "avancés" et autres paramètres similaires de la configuration d'installation/de téléchargement - les configurations peuvent être utilisées pour distribuer des applications non désirées, susceptibles de provoquer des infections informatiques. Mettez à jour les logiciels à l'aide d'outils ou de fonctions implémentées fournis par les développeurs officiels de logiciels.

Les programmes de mise à jour non officiels de tiers téléchargent et installent souvent des programmes malveillants au lieu des mises à jour attendues. N'utilisez pas d'outils de piratage de logiciels, car les cybercriminels s'en servent souvent pour distribuer des logiciels malveillants.

Utilisez les versions 2010 ou ultérieures de Microsoft Office - elles disposent du mode "Protected View" qui empêche les pièces jointes téléchargées de télécharger et d'installer des infections informatiques. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans le message électronique "I Want To Get Straight To The Point" :

Subject: Your Happy new year gift you are compromised and exposed read now !!!

Hi,I want to get straight to the point without wasting each of our time recently while surfing one of porn xxx web-site your operating system is hacked by software program I carefully placed there,

while you were watching those video clips and having fun in my software set up malware on your personal computer now I have total access of the personal computer.While I found your computer idle I opened network connection details and made a video of your ip details, same way I made a video of yours all crucial documents, social accounts, your contacts , and email accounts, now I've got everything to prove that is you more over my malware sent me everything back so i have copies of them with me.

Later I visited few child porn web-sites saved those child porn video clips played on your computer and made a video of it , I save those videos on your computer in hidden format such way that's only I can access them (and police will once I will inform them if you don't do what I say exactly), after that I went to few blackmarket web-sites dream market and silk road (Google it and you will get it what is it) and I made an account on your name there..

Now I got 3 recordings of yours

1) Watching and downloading child porno (criminal offence)

2) Made you member of infamous Dream Market and Silk Road (thinking to ordering some drugs and weapons on your name soon..)

3) Your ip , important documents , Contacts, Social Details , Geo Graphical details by Google map and your ipNow you have 2 choices

First dismiss this e mail and do not act then I simply go on after 72 hours and send those videos of you enjoying child porno to your all contacts, then i order drugs and firearms on your name and send details to authorities to allow them to arrest you and trust me they will..it will destroy your relationship, career, social life etc.

Second option is to give me $1000 and think it's as a donation and when I get the amount I will delete those videos and records which I have..and you can continue your normal life like this never happened

You will make the payment through Bitcoin (if you do not know this, search 'how to get bitcoin in Google').

Btc address to send funds to: 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan its case sensitive so copy paste it

If you are planning to consult with law enforcement officials feel free I already taken care of it this email cannot be trace back to me , by the way I'm not asking much to be honest and you can simply send the funds and lead a normal life

also for your information I placed a call back pixel in this email so if u reading this and ignoring reminding u I know and your time is ticking after 7 days I will send those videos to your contacts and police officers

if however u send me money I will wipe off everything from your end and mine along with delete the account from dream market and silk road too..Lets the game start now...

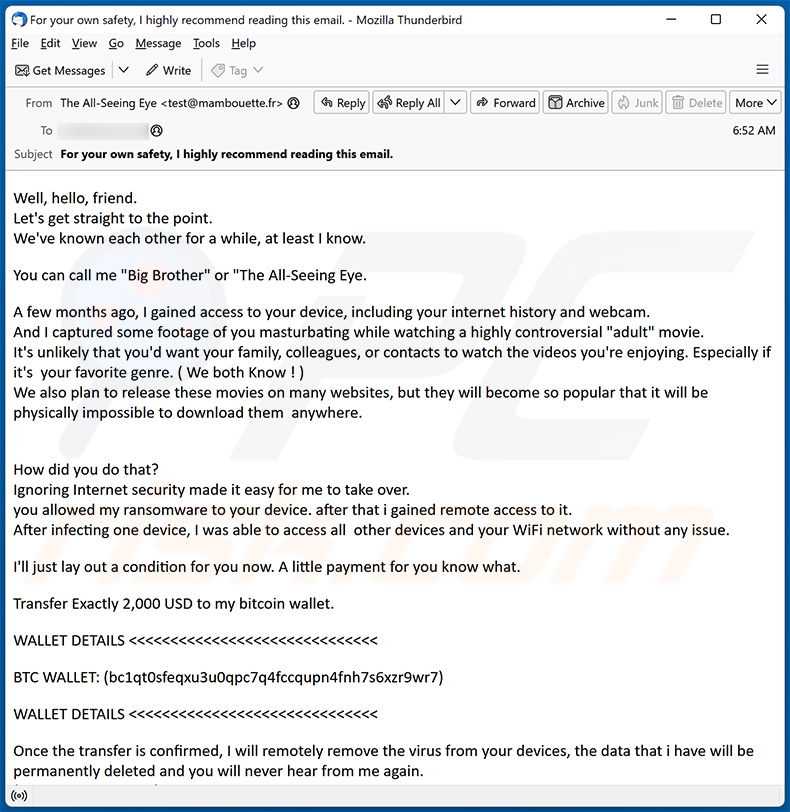

Autre exemple d'un courriel provenant de la campagne de spam "I Want To Get Straight To The Point" (Je veux aller droit au but) :

Texte présenté à l'intérieur :

Subject: For your own safety, I highly recommend reading this email.

Well, hello, friend.

Let's get straight to the point.

We've known each other for a while, at least I know.You can call me "Big Brother" or "The All-Seeing Eye.

A few months ago, I gained access to your device, including your internet history and webcam.

And I captured some footage of you masturbating while watching a highly controversial "adult" movie.

It's unlikely that you'd want your family, colleagues, or contacts to watch the videos you're enjoying. Especially if it's your favorite genre. ( We both Know ! )

We also plan to release these movies on many websites, but they will become so popular that it will be physically impossible to download them anywhere.

How did you do that?

Ignoring Internet security made it easy for me to take over.

you allowed my ransomware to your device. after that i gained remote access to it.

After infecting one device, I was able to access all other devices and your WiFi network without any issue.I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

BTC WALLET: (bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7)

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

( You Have My Word )Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown.

If you've never dealt with cryptocurrency before, it's super easy - search for "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy using "Bitcoin ATM".

Here's what you shouldn't do:

Don't reply to my email. It was sent from a disposable e-mail account.

Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data.

Do not attempt to reinstall your system or factory reset your device.

First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences.

Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet.

Anyway, let's make this a win-win situation.

I always keep my word, unless I'm being tricked.

Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

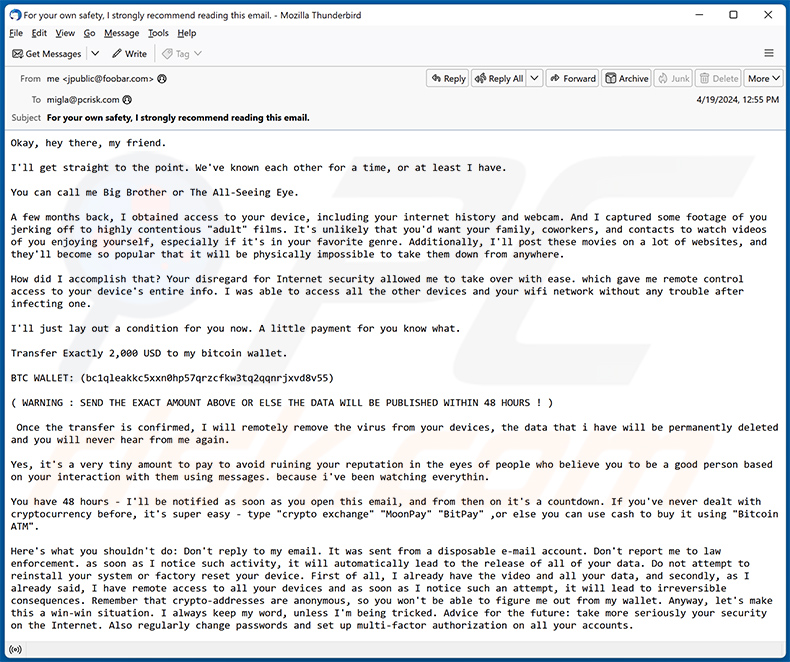

Encore un exemple d'e-mail provenant de la campagne de spam "I Want To Get Straight To The Point" (Je veux aller droit au but) :

Texte présenté à l'intérieur :

Subject: For your own safety, I strongly recommend reading this email.

Okay, hey there, my friend.

I'll get straight to the point. We've known each other for a time, or at least I have.

You can call me Big Brother or The All-Seeing Eye.

A few months back, I obtained access to your device, including your internet history and webcam. And I captured some footage of you jerking off to highly contentious "adult" films. It's unlikely that you'd want your family, coworkers, and contacts to watch videos of you enjoying yourself, especially if it's in your favorite genre. Additionally, I'll post these movies on a lot of websites, and they'll become so popular that it will be physically impossible to take them down from anywhere.

How did I accomplish that? Your disregard for Internet security allowed me to take over with ease. which gave me remote control access to your device's entire info. I was able to access all the other devices and your wifi network without any trouble after infecting one.

I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

BTC WALLET: (bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55)

( WARNING : SEND THE EXACT AMOUNT ABOVE OR ELSE THE DATA WILL BE PUBLISHED WITHIN 48 HOURS ! )

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown. If you've never dealt with cryptocurrency before, it's super easy - type "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy it using "Bitcoin ATM".

Here's what you shouldn't do: Don't reply to my email. It was sent from a disposable e-mail account. Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data. Do not attempt to reinstall your system or factory reset your device. First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences. Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet. Anyway, let's make this a win-win situation. I always keep my word, unless I'm being tricked. Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que I Want To Get Straight To The Point spam ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

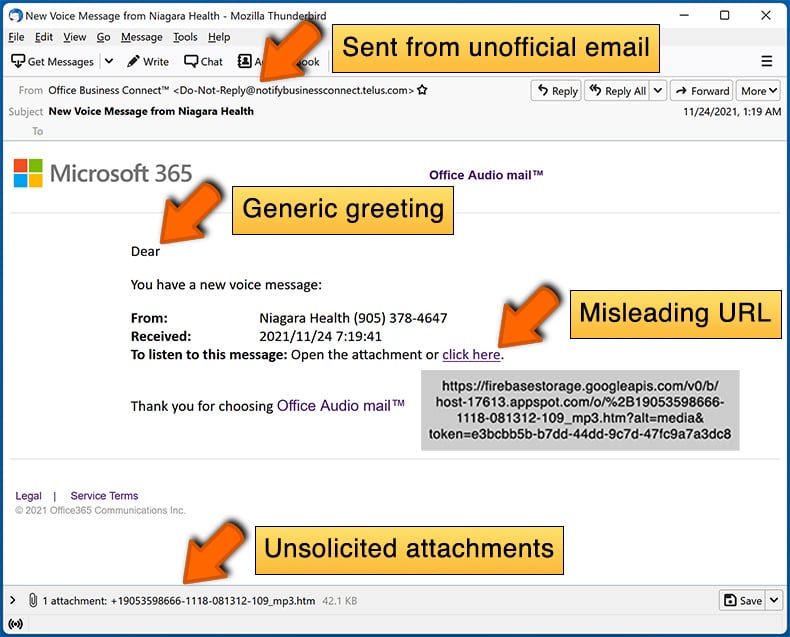

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les escrocs envoient des courriels en masse dans l'espoir de trouver des cibles vulnérables qui pourraient tomber dans leur piège. Ils utilisent souvent des tactiques telles que le phishing ou l'usurpation d'identité pour tromper les destinataires. Les escrocs obtiennent des adresses électroniques par divers moyens, comme l'achat de listes auprès de courtiers en données, la récupération de sites web ou l'exploitation de failles de sécurité.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par cet e-mail, que dois-je faire ?

Contactez immédiatement les autorités, changez de mot de passe (si nécessaire) et soyez prudent face à d'autres communications ou demandes.

J'ai téléchargé et ouvert un fichier malveillant joint à cet e-mail. Mon ordinateur est-il infecté ?

Le risque d'infection de votre ordinateur dépend du type de fichiers que vous utilisez. Les fichiers exécutables (.exe) ou les fichiers scripts (.js, .vbs) infectés par des logiciels malveillants présentent un risque élevé lorsqu'ils sont activés. En revanche, les documents ou les fichiers multimédias présentent généralement un risque d'infection plus faible.

Mon ordinateur a-t-il été piraté et l'expéditeur dispose-t-il d'informations ?

Il est très probable que votre ordinateur n'ait pas été piraté, mais l'expéditeur peut disposer de certaines de vos informations, éventuellement à partir de bases de données ayant fait l'objet d'une fuite.

J'ai envoyé des crypto-monnaies à l'adresse indiquée dans cet e-mail, puis-je récupérer mon argent ?

Malheureusement, les transactions en crypto-monnaie sont irréversibles, il est donc peu probable que vous puissiez récupérer les fonds envoyés à un escroc. Il est essentiel d'être prudent et de vérifier la légitimité des demandes avant d'envoyer des crypto-monnaies.

J'ai lu l'e-mail mais je n'ai pas ouvert la pièce jointe. Mon ordinateur est-il infecté ?

Le simple fait d'ouvrir un courriel ne présente aucun risque. En règle générale, les ordinateurs ne peuvent pas être infectés par le biais du courrier électronique, sauf si des pièces jointes ou des liens malveillants sont ouverts.

Combo Cleaner supprimera-t-il les infections par des logiciels malveillants présents dans les pièces jointes des courriers électroniques ?

Combo Cleaner peut détecter et supprimer presque tous les logiciels malveillants connus. Comme les logiciels malveillants sophistiqués se cachent souvent profondément dans le système, il est important d'effectuer une analyse complète du système pour supprimer les logiciels malveillants cachés.

▼ Montrer la discussion