Évitez de perdre votre compte à cause de faux courriels "Products On LinkedIn".

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Quel type d'email est "Products On LinkedIn" ?

Après inspection, nous avons déterminé que l'e-mail "Products On LinkedIn" est un spam. La lettre est présentée comme une demande d'achat potentiel. L'objectif de ce courrier est de tromper les destinataires en les incitant à divulguer les informations d'identification de leur compte de messagerie à un site d'hameçonnage, phishing.

Aperçu de l'escroquerie par courriel "Products On LinkedIn"

L'e-mail de spam ayant pour objet "Request for quotation of the following Items" (peut varier) demande au destinataire de fournir le meilleur prix pour les produits énumérés ci-dessous. Il convient de souligner que cette demande d'achat est fausse et que ce courrier n'est associé à aucune personnalité publique réelle, LinkedIn, ni à aucune autre entité légitime.

Cette lettre soutient une fausse page de connexion qui utilise un faux avis comme appât - "Ce système d'information est la propriété de Gmail. Nous conseillons à tous les utilisateurs de vérifier leur compte de messagerie pour des raisons de sécurité. En continuant à utiliser le système, vous indiquez que vous avez pris connaissance de ces conditions d'utilisation et que vous les acceptez".

Les informations d'identification saisies sur cette page web sont enregistrées et envoyées à des cybercriminels. Le risque dépasse la perte d'un courriel, car ces comptes sont généralement utilisés pour enregistrer d'autres contenus. Les escrocs peuvent donc être en mesure d'accéder aux comptes et plates-formes liés.

Pour élargir les possibilités d'utilisation abusive, les criminels peuvent voler l'identité des propriétaires de comptes (par exemple, courriels, réseaux sociaux, médias sociaux, messageries, etc.) et demander à leurs contacts/amis/suivants des prêts ou des dons, promouvoir des escroqueries et faire proliférer des logiciels malveillants.

De plus, les comptes financiers volés (par exemple, banque en ligne, transfert d'argent, commerce électronique, portefeuilles numériques, etc.) peuvent être utilisés pour effectuer des transactions frauduleuses et des achats en ligne.

En résumé, en faisant confiance à un courriel du type "Products On LinkedIn", les utilisateurs peuvent être confrontés à de graves problèmes de confidentialité, à des pertes financières, voire à une usurpation d'identité.

Si vous avez déjà divulgué les informations d'identification de votre compte, changez immédiatement les mots de passe de tous les comptes éventuellement exposés et contactez leur service d'assistance officiel.

| Nom | "Products On LinkedIn" Courriel d'hameçonnage |

| Type de menace | Phishing, escroquerie, ingénierie sociale, fraude |

| Fausse revendication | Le destinataire est prié de fournir une offre de prix. |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, pertes financières, usurpation d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de campagnes de spam par hameçonnage

"Standard Bank IT3(b) Policy", "Confirm Bank Account", "Giveaway Of Lottery Winnings", "SSL (Secure Sockets Layer) Encryption", et "Lack Of Mailbox Bandwidth" ne sont que quelques exemples de campagnes d'hameçonnage sur lesquelles nous avons récemment enquêté. Ce courrier vise le plus souvent les identifiants de connexion, les données personnelles identifiables et les informations financières.

Cependant, les courriels trompeurs sont utilisés pour promouvoir diverses escroqueries et même pour diffuser des logiciels malveillants. En raison de l'ampleur et de la qualité des spams, nous vous recommandons vivement de faire preuve de prudence lorsque vous recevez des courriels, des MP/DM, des SMS et d'autres messages.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les logiciels malveillants sont généralement distribués par le biais du courrier indésirable. Les courriels/messages peuvent contenir des fichiers infectieux en pièces jointes ou des liens de téléchargement. Les fichiers peuvent être des archives (ZIP, RAR, etc.), des exécutables (.exe, .run, etc.), des documents (Microsoft Office, Microsoft OneNote, PDF, etc.), du JavaScript, etc.

Une fois ouvert, un fichier virulent déclenche la chaîne de téléchargement/installation du logiciel malveillant. Toutefois, certains formats nécessitent une interaction supplémentaire pour lancer ces processus. Par exemple, les fichiers Microsoft Office nécessitent que les utilisateurs activent macro-commandes (c'est-à-dire, (c'est-à-dire l'édition/le contenu), tandis que documents OneNote les obligent à cliquer sur des liens ou des fichiers incorporés.

Comment éviter l'installation de logiciels malveillants ?

Il est essentiel de traiter les courriels et autres messages entrants avec précaution. Il est déconseillé d'ouvrir les pièces jointes ou les liens présents dans les courriers suspects ou non pertinents, car ils peuvent être infectieux.

Il convient de préciser que les logiciels malveillants ne se propagent pas uniquement par le biais du courrier indésirable. Nous vous recommandons donc d'être vigilant lors de votre navigation, car les contenus en ligne frauduleux et malveillants semblent généralement inoffensifs.

En outre, tous les téléchargements doivent être effectués à partir de canaux officiels et fiables. Il est également recommandé d'activer et de mettre à jour les programmes en utilisant les fonctions/outils fournis par les développeurs légitimes, car les outils d'activation illégaux ("cracks") et les mises à jour de tiers peuvent contenir des logiciels malveillants.

Il est primordial pour la sécurité de l'appareil et de l'utilisateur qu'un antivirus fiable soit installé et tenu à jour. Le logiciel de sécurité doit être utilisé pour effectuer des analyses régulières du système et pour supprimer les menaces et les problèmes détectés. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans la lettre de spam "Products On LinkedIn" :

Subject: Request for quotation of the following Items

Hi ********,

Please give me your best price for the below products on LinkedIn network. looking forward to doing business with you

Ms. Lisa Lee

(Purchase Manager Win Lee Co., Ltd.)

Wi Lee Co., Ltd

Hailianchuangye Yuan Binhai Industrial Area, Shuitou Town, Nanan, Fujian China

TEL: 86 557 223089345 FAX: 86 86 557 223089345

View order Accept Invitation

Unsubscribe | Help

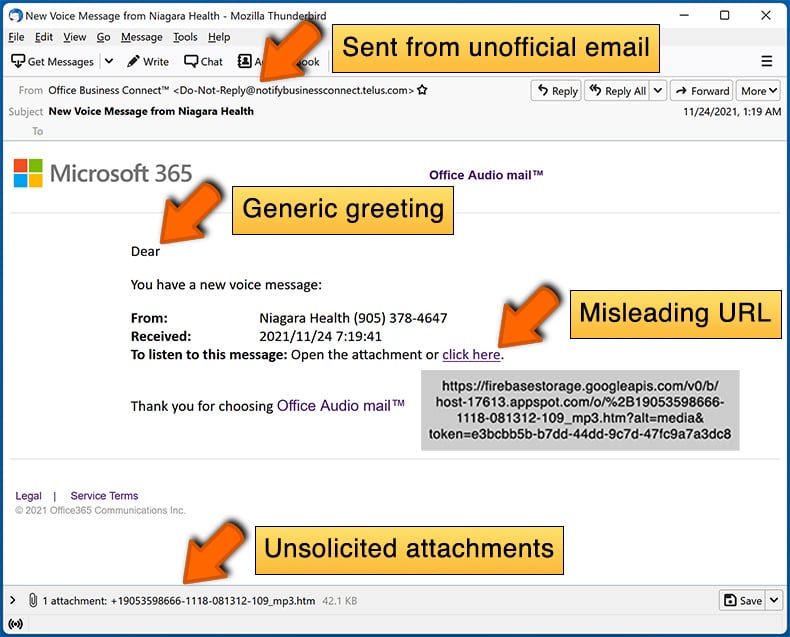

Capture d'écran du site web de phishing promu par la campagne de spam "Products On LinkedIn" :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que "Products On LinkedIn" Courriel d'hameçonnage ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Indépendamment des détails pertinents qu'ils peuvent contenir, les courriers électroniques non sollicités ne sont pas personnels. Ce courrier est distribué dans le cadre d'opérations à grande échelle - des milliers d'utilisateurs reçoivent donc des messages identiques (ou incroyablement similaires).

J'ai fourni mes informations personnelles lorsque j'ai été piégé par cet e-mail de spam, que dois-je faire ?

Si vous avez divulgué vos identifiants de connexion, changez les mots de passe de tous les comptes potentiellement compromis et informez sans délai leur support officiel. Et si les informations fournies étaient d'une autre nature personnelle (par exemple, les détails de la carte d'identité, les numéros de carte de crédit, etc.), contactez immédiatement les autorités compétentes.

J'ai lu un spam mais je n'ai pas ouvert la pièce jointe. Mon ordinateur est-il infecté ?

Non, le simple fait d'ouvrir ou de lire un courriel est inoffensif. Les appareils sont infectés lorsque des pièces jointes ou des liens malveillants sont ouverts/cliqués.

J'ai téléchargé et ouvert un fichier joint à un courrier électronique non sollicité. Mon ordinateur est-il infecté ?

Si le fichier ouvert était un exécutable (.exe, .run, etc.), il est fort probable que le système soit compromis. Cependant, vous auriez pu éviter l'infection s'il s'agissait d'un document (.doc, .xls, .pdf, etc.). Ces formats peuvent nécessiter une interaction supplémentaire de l'utilisateur (par exemple, l'activation de macro-commandes, un clic sur le contenu incorporé, etc.

Combo Cleaner supprime-t-il les logiciels malveillants présents dans les pièces jointes des courriers électroniques ?

Oui, Combo Cleaner est capable de détecter et d'éliminer presque tous les logiciels malveillants connus. Notez qu'il est essentiel d'effectuer une analyse complète du système, car les logiciels malveillants sophistiqués se cachent généralement au cœur des systèmes.

▼ Montrer la discussion