Comment supprimer le RAT Xeno des ordinateurs infectés

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Quel type de maliciel est Xeno ?

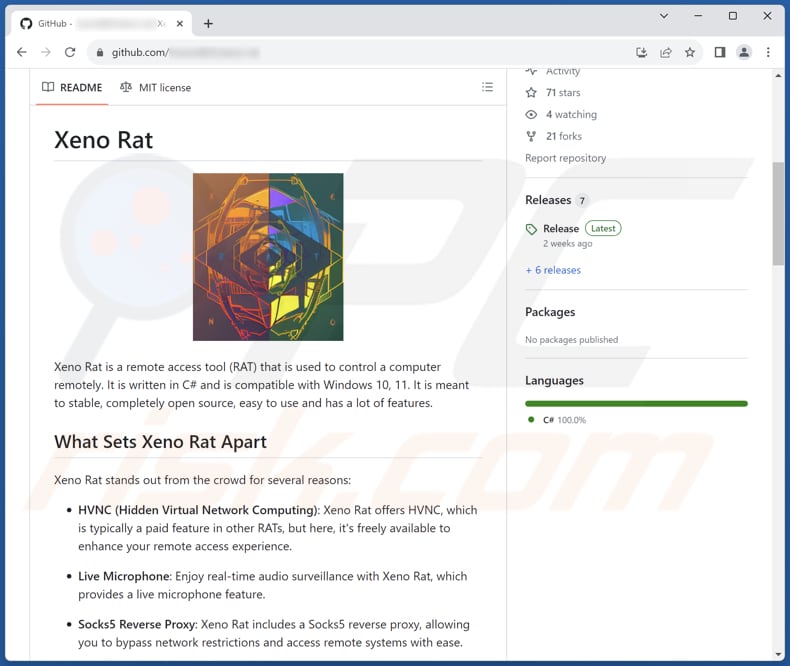

Xeno est un cheval de Troie d'accès à distance (RAT) sophistiqué qui donne aux opérateurs (acteurs de la menace) le pouvoir de contrôler les ordinateurs à distance. Il est écrit en langage de programmation C# et conçu pour fonctionner de manière transparente sur les systèmes d'exploitation Windows 10 et 11. Les victimes doivent le supprimer des systèmes infectés dès que possible.

En savoir plus sur Xeno

Le RAT Xeno dispose d'une fonction de chat, facilitant la communication entre l'attaquant et la victime. En outre, il intègre une fonction Bluescreen (BSoD), introduisant un élément perturbateur qui permet à l'attaquant de provoquer des pannes de système.

La fonctionnalité de boîte de messages du RAT Xeno sert d'outil pour afficher des boîtes de dialogue (par exemple, des fenêtres pop-up contenant des messages). Le RAT offre également aux attaquants des options telles que l'activation/désactivation de l'écran et l'ouverture/fermeture du tiroir de CD, ce qui ajoute un élément ludique tout en affirmant le contrôle du système compromis.

En outre, Xeno possède des capacités de surveillance, intégrant le Hidden Virtual Network Computing (HVNC) pour une observation et un contrôle discrets du bureau de la victime. Sa fonction de webcam permet d'activer à distance la caméra du système cible, tandis que la fonction de microphone en direct permet une surveillance audio en temps réel.

Le RAT dispose aussi d'un enregistreur de touches et d'un enregistreur de touches hors ligne, ce qui permet de capturer les frappes au clavier et de garantir l'enregistrement d'informations sensibles en vue d'une analyse ultérieure. La fonction de contrôle d'écran complète la suite de surveillance, permettant la manipulation et la visualisation de l'affichage du système cible.

En ce qui concerne les fonctions liées au système, Xeno RAT permet à l'attaquant d'exercer un contrôle étendu sur divers aspects du système compromis. La fonction Reverse Proxy redirige le trafic réseau à travers le système compromis, dissimulant ainsi l'identité de l'attaquant. Le gestionnaire de processus facilite l'arrêt ou la manipulation des processus en cours, améliorant ainsi le contrôle des ressources du système.

Les fonctionnalités du gestionnaire de fichiers, du gestionnaire de registre et du shell fournissent des outils permettant d'explorer et de manipuler les fichiers, les configurations du système et d'exécuter des commandes.

Xeno dispose également d'une fonction de capture d'informations, permettant l'extraction d'informations sensibles telles que les cookies et les mots de passe, une ressource précieuse pour les attaquants cherchant à compromettre les informations d'identification de l'utilisateur. La fonction de démarrage permet à l'attaquant d'établir une persistance, garantissant que le RAT reste actif lors des redémarrages du système.

Dans le domaine des fonctions de contournement de l'UAC, Xeno RAT utilise des techniques telles que Cmstp, Windir et Disk Cleanup pour exploiter les vulnérabilités des mécanismes de contrôle des comptes d'utilisateurs, facilitant ainsi l'élévation des privilèges et le contournement des barrières de sécurité.

Les fonctions orientées client permettent à l'attaquant de gérer la présence de Xeno RAT sur le système compromis. Des fonctions telles que la fermeture, le redémarrage et la désinstallation offrent une certaine souplesse dans le contrôle de l'activité et de la présence du RAT. En outre, Xeno comprend des fonctionnalités d'arrêt et de redémarrage, ce qui permet à l'attaquant de contrôler l'état du système de la victime.

| Nom | Cheval de Troie d'Accès à Distance Xeno |

| Type de Menace | Cheval de Troie d'Accès à Distance |

| Noms de Détection | Avast (Script:SNH-gen [Drp]), Combo Cleaner (Trojan.GenericKD.71194943), ESET-NOD32 (VBS/TrojanDownloader.Agent.ZRZ), Kaspersky (Trojan.VBS.Zapchast.cz), Symantec (ISB.Downloader!gen40), Liste complète (VirusTotal) |

| Symptômes | Les chevaux de Troie d'accès à distance sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de Distribution | Pièces jointes de courriels infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, infections supplémentaires, pertes financières, comptes personnels volés, pannes de système, etc. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Dommages possibles

Les victimes de Xeno RAT peuvent subir de graves répercussions, notamment des pertes financières dues à des transactions non autorisées, un vol d'identité potentiel en raison de l'extraction d'informations sensibles et l'atteinte à la vie privée en raison de l'accès à la webcam et au microphone. Les capacités du RAT s'étendent à la manipulation ou à la suppression de fichiers, à l'induction de blocages du système et même à des activités de rançon ou d'extorsion.

Les menaces multiples posées par Xeno RAT soulignent le besoin critique de mesures de cybersécurité robustes pour se protéger contre les retombées potentielles de telles attaques malveillantes.

Silver, SparkRAT, et SugarGh0st sont d'autres exemples de RAT.

Comment Xeno s'est-il infiltré dans mon ordinateur ?

Les utilisateurs infectent souvent par inadvertance leurs ordinateurs avec des maliciels comme Xeno RAT grâce à des tactiques trompeuses employées par les cybercriminels. L'une des méthodes les plus courantes est l'hameçonnage, où les attaquants conçoivent des courriels ou des messages convaincants contenant des liens ou des pièces jointes malveillants. Les utilisateurs peu méfiants qui cliquent sur ces liens ou ouvrent les pièces jointes téléchargent et exécutent à leur insu le maliciel sur leur système.

Une autre méthode consiste à exploiter les vulnérabilités des logiciels. Les cybercriminels profitent des logiciels obsolètes ou des systèmes non corrigés pour injecter des maliciels, en capitalisant sur les maliciels de sécurité pour obtenir un accès non autorisé et injecter des maliciels.

Les infections informatiques peuvent également se produire via des logiciels piratés, des outils de piratage, des publicités malveillantes, des téléchargements sur des pages compromises ou non fiables, des fichiers obtenus sur des réseaux P2P, des téléchargeurs tiers et d'autres canaux similaires.

Comment éviter l'installation de maliciels ?

Installez un logiciel antivirus et un logiciel anti-maliciel réputés et tenez-les à jour afin qu'ils puissent identifier et supprimer efficacement les dernières souches de logiciels malveillants. Mettez régulièrement à jour les systèmes d'exploitation et les autres applications installées. Évitez de cliquer sur des liens ou de télécharger des pièces jointes provenant de courriels suspects, car ce sont des vecteurs courants de diffusion de maliciels.

Téléchargez des programmes à partir de sources légitimes, telles que les sites web officiels et les magasins d'applications. Évitez d'utiliser d'autres sources. Ne cliquez pas sur des publicités, des pop-up ou des contenus similaires présentés par des sites web suspects. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Xeno RAT promu sur un forum de pirates :

Le RAT Xeno sur GitHub :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Xeno ?

- ETAPE 1. Suppression manuelle du maliciel Xeno.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel Xeno, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Au lieu d'opter immédiatement pour l'étape radicale du formatage de votre périphérique de stockage, envisagez d'abord d'utiliser un logiciel antivirus tel que Combo Cleaner. Les outils antivirus peuvent généralement identifier et éliminer efficacement les maliciels, offrant ainsi une solution moins extrême qui vous permet de conserver vos données.

Quels sont les principaux problèmes causés par les maliciels ?

Les maliciels peuvent entraîner toute une série de problèmes substantiels, notamment une sécurité système compromise, des violations de données, l'exposition d'informations sensibles, des pertes financières, l'accès non autorisé à des comptes personnels, l'instabilité du système et le cryptage des données, entre autres conséquences potentielles.

Quel est l'objectif de Xeno RAT ?

L'objectif principal de Xeno RAT est de permettre l'accès et le contrôle à distance d'un ordinateur ciblé, facilitant ainsi diverses activités malveillantes telles que la surveillance, le vol de données, l'exploitation financière et la manipulation du système par les cyber-attaquants.

Comment un maliciel s'est-il infiltré dans mon ordinateur ?

Un maliciel peut s'infiltrer dans votre ordinateur par différents moyens, tels que des pièces jointes de courriels malveillants (ou des liens dans des courriels louches), des sites Web infectés, des vulnérabilités logicielles, des téléchargements à partir de sources non fiables, des logiciels piratés, des publicités malveillantes, etc.

Combo Cleaner me protégera-t-il des maliciels ?

Combo Cleaner identifie et élimine efficacement une grande partie des infections connues par des maliciels. Cependant, il est essentiel de reconnaître que les maliciels sophistiqués peuvent se dissimuler profondément dans le système. Il est impératif de procéder à une analyse complète du système pour garantir une détection et une suppression réussies.

▼ Montrer la discussion