Instructions de suppression du maliciel Screenshotter

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Qu'est-ce que Screenshotter ?

Screenshotter est un logiciel malveillant. Il existe de multiples variantes de ce maliciel - écrites en AutoIT, Python, et des versions combinant JavaScript et IrfanView. Sa principale fonction est de prendre des captures d'écran.

Ce maliciel fait partie intégrante de campagnes baptisées "Screentime" par Proofpoint. Bien que des éléments de ces attaques aient été utilisés par divers acteurs de la menace avec des objectifs variés, les preuves suggèrent qu'un seul groupe bien organisé dirige les campagnes Screentime. Les attaques ont ciblé un large éventail d'entreprises/organisations aux États-Unis et en Allemagne, sans sphère d'intérêt particulière.

Aperçu du maliciel Screentime

Les campagnes Screentime observées ont introduit la première charge utile - appelée WasabiSeed - pour assurer la persistance. Le système est ensuite infecté par Screenshotter.

Ce maliciel a alors commencé à prendre des captures d'écran du bureau au format d'image JPG et les a envoyées aux cybercriminels. Il semble que ces derniers aient examiné les captures d'écran manuellement avant de décider de la marche à suivre.

Les campagnes étudiées ont infiltré AHK Bot qui a injecté un chargeur (c'est-à-dire un maliciel conçu pour télécharger/installer des composants maliciels supplémentaires). Ce chargeur est spécifiquement conçu pour infecter les appareils avec des programmes malveillants de type voleur d'informations.

Au moment de la recherche, ce bot a injecté des systèmes avec le voleur d'informations Rhadamanthys. Cependant, il pourrait infecter des machines avec différents maliciels voleurs d'informations.

En résumé, la présence d'un logiciel comme Screenshotter sur des appareils peut entraîner de multiples infections du système, de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

Si vous pensez que votre appareil est infecté par Screenshotter (ou un autre maliciel), effectuez une analyse complète du système à l'aide d'un antivirus et supprimez-le sans tarder.

| Nom | Virus Screenshotter |

| Type de Menace | Cheval de Troie, Logiciel espion. |

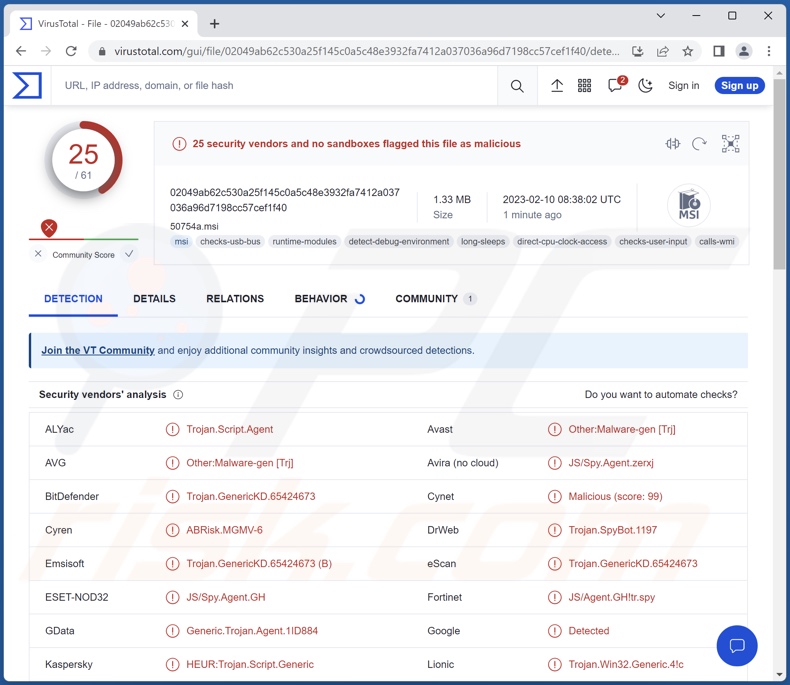

| Noms de Détection | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.GenericKD.65424673), ESET-NOD32 (JS/Spy.Agent.GH), Kaspersky (HEUR:Trojan.Script.Generic), TrendMicro (Trojan.Win32.FRS.VSNW09B23), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de Distribution | Pièces jointes de courriels infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, ajout de l'ordinateur de la victime à un réseau botnet. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Les maliciels en général

Nous avons analysé des milliers d'échantillons de maliciels; Graphiron, Ice Breaker, GoogleUpdate malware – ne sont que quelques-uns de nos articles les plus récents sur ce sujet.

Les logiciels malveillants peuvent avoir un large éventail de capacités et d'utilisations. Ces facteurs déterminent les menaces posées par une infection. Cependant, quel que soit le mode de fonctionnement des maliciels, leur présence sur un système met en péril l'intégrité de l'appareil et la sécurité de l'utilisateur. C'est pourquoi nous recommandons vivement d'éliminer les menaces dès qu'elles sont détectées.

Comment Screenshotter s'est-il infiltré dans mon ordinateur ?

Screenshotter a été remarqué comme proliférant via des campagnes de spam par courriel et des publicités Google malveillantes. L'ampleur de la première est beaucoup plus importante. Les campagnes de spam ont été observées pour la première fois en 2022 et ont rapidement pris de l'ampleur. La dernière activité en date concernait des dizaines de milliers de courriels de spam.

Comme nous l'avons mentionné dans l'introduction, les campagnes, appelées Screentime, étaient centrées sur des organisations aux États-Unis et en Allemagne. Les lettres de spam étaient donc rédigées en anglais ou en allemand.

Le courrier indésirable favorise la prolifération des maliciels en distribuant des fichiers virulents. Ces campagnes ont utilisé deux modes de distribution et trois formats de fichiers. Les fichiers malveillants étaient soit joints, soit liés à l'intérieur des courriels. Les fichiers étaient des documents PUB documents contenant des macro-commandes malveillantes, des PDF contenant des URL vers des fichiers JavaScript, ou simplement du JavaScript sans intermédiaire.

Il convient toutefois de préciser que Screenshotter peut se propager à l'aide d'autres techniques que le malspam et la publicité malveillante. Les maliciels sont généralement distribués en recourant à des tactiques d'hameçonnage et d'ingénierie sociale. Ces logiciels sont généralement déguisés ou regroupés avec des programmes/médias ordinaires.

Outre les méthodes de distribution décrites précédemment, les logiciels malveillants sont largement diffusés par le biais de téléchargements "drive-by" (furtifs ou trompeurs), d'escroqueries en ligne, de sources de téléchargement douteuses (par exemple, les réseaux de partage Peer-to-Peer, les logiciels gratuits et les sites web d'hébergement de fichiers gratuits, etc.), de programmes d'activation illégaux ("cracks") et de fausses mises à jour.

Comment éviter l'installation de maliciels ?

Il est primordial d'aborder les courriels, MP/DM et autres messages entrants avec prudence. Il est déconseillé d'ouvrir les pièces jointes ou les liens contenus dans les courriers suspects ou non pertinents, car ils peuvent être infectieux.

Nous recommandons d'utiliser les versions de Microsoft Office postérieures à 2010, car elles disposent du mode "Vue Protégée" qui empêche l'exécution automatique de macro-commandes.

En outre, tous les téléchargements doivent être effectués à partir de canaux officiels et vérifiés. Il est tout aussi important d'activer et de mettre à jour les logiciels en utilisant des fonctions/outils légitimes, car les outils d'activation illégaux ("cracks") et les outils de mise à jour tiers peuvent contenir des maliciels.

Nous devons insister sur le fait que l'installation et la mise à jour d'un antivirus fiable sont essentielles à la sécurité de l'appareil et de l'utilisateur. Les programmes de sécurité doivent être utilisés pour effectuer des analyses régulières du système et pour supprimer les menaces/problèmes détectés. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

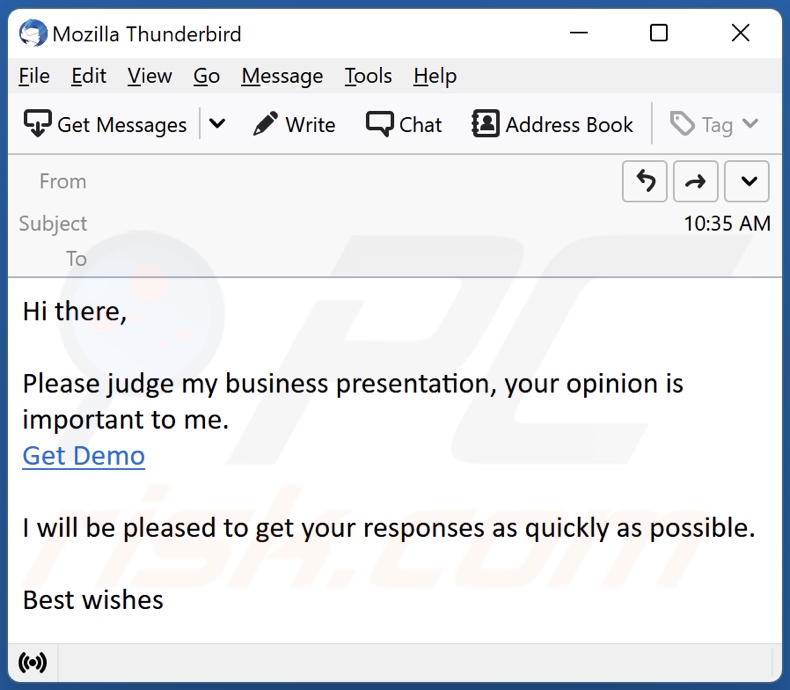

Capture d'écran d'un courriel de spam distribuant le maliciel Screenshotter :

Texte présenté dans ce courriel :

Hi there,

Please judge my business presentation, your opinion is important to me.

Get Demo

I will be pleased to get your responses as quickly as possible.

Best wishes

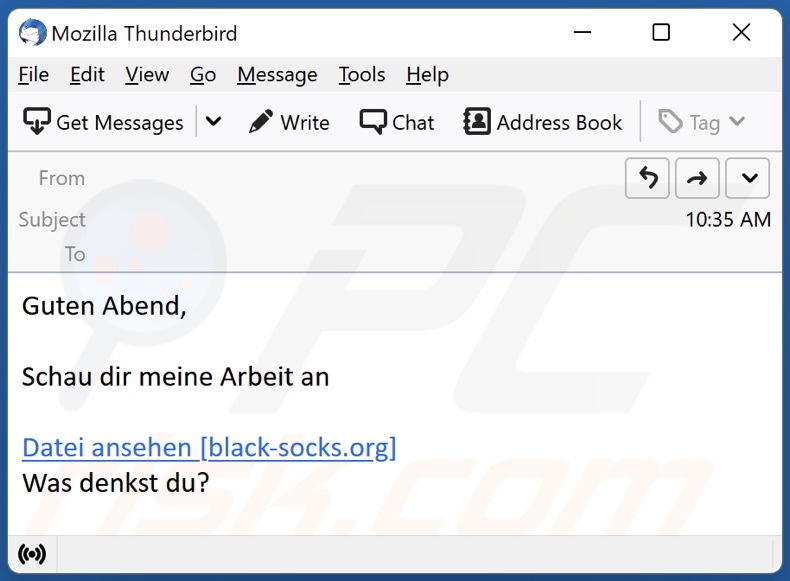

Capture d'écran d'un autre courriel de spam distribuant le maliciel Screenshotter :

Texte présenté dans ce courriel :

Guten Abend,

Schau dir meine Arbeit an

Datei ansehen [black-socks.org]

Was denkst du?

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Screenshotter ?

- ETAPE 1. Suppression manuelle du maliciel Screenshotter.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel Screenshotter, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, la suppression de la plupart des programmes malveillants ne nécessite pas de formatage.

Quels sont les plus gros problèmes que le maliciel Screenshotter peut causer ?

Les menaces posées par une infection dépendent des capacités du programme et du mode opératoire des cybercriminels. Screenshotter est conçu pour réaliser des captures d'écran de manière furtive. Il a été observé comme faisant partie intégrante de campagnes de logiciels malveillants, qui ont introduit de multiples composants malveillants dans les systèmes - y compris des voleurs d'informations sophistiqués. Ces infections peuvent donc entraîner de graves problèmes de confidentialité, des pertes financières importantes, voire un vol d'identité.

À quoi sert le maliciel Screenshotter ?

Dans la plupart des cas, les maliciels sont utilisés pour générer des revenus. Des campagnes impliquant Screenshotter ont été menées contre diverses entreprises/organisations ; il y avait une motivation financière évidente derrière ces attaques. Toutefois, il convient de mentionner que les maliciels sont également utilisés pour amuser les attaquants, se livrer à des vendettas personnelles, perturber des processus (sites web, services, etc.), faire de l'espionnage d'entreprise et même lancer des attaques à caractère politique ou géopolitique.

Comment le maliciel Screenshotter s'est-il infiltré dans mon ordinateur ?

Screenshotter a été diffusé par le biais de publicités Google malveillantes et, dans une large mesure, par des courriels de spam. Cependant, d'autres méthodes de distribution ne sont pas improbables.

Les logiciels malveillants sont principalement diffusés par le biais de courriels/messages de spam, de publicités malveillantes, de téléchargements "drive-by", d'escroqueries en ligne, de canaux de téléchargement douteux (par exemple, sites de logiciels gratuits et de tiers, réseaux de partage P2P, etc.), de fausses mises à jour et d'outils d'activation de logiciels illégaux ("cracks"). En outre, certains programmes malveillants peuvent se propager via les réseaux locaux et les périphériques de stockage amovibles (disques durs externes, clés USB, etc.).

Combo Cleaner me protège-t-il des maliciels ?

Oui, Combo Cleaner est capable de détecter et d'éliminer presque tous les maliciels connus. Il convient de préciser qu'il est essentiel d'effectuer une analyse complète du système, car les logiciels malveillants sophistiqués ont tendance à se cacher en profondeur dans les systèmes.

▼ Montrer la discussion