Ne faites pas confiance aux courriels frauduleux prétendant que du contenu vous concernant a été téléchargé sur YouPorn.

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Quel type de courriel est "YouPorn" ?

Après avoir examiné ce courriel "YouPorn", nous avons déterminé qu'il s'agissait d'un faux. Il existe plusieurs variantes de ce courrier indésirable, qui s'apparentent toutes à des escroqueries à la sextorsion.

La ligne directrice générale est une fausse affirmation selon laquelle le destinataire a été identifié dans un contenu sexuellement explicite récemment téléchargé sur le site web YouPorn. Les courriels proposent plusieurs options de paiement pour la suppression et la prévention de futurs téléchargements.

Il convient de souligner que toutes les affirmations contenues dans ces lettres sont fausses et que ce courrier n'est en aucun cas associé au site YouPorn.

Aperçu de l'escroquerie par courriel "YouPorn"

Nous avons inspecté une variante du courriel de spam "YouPorn" ayant pour objet "Urgent : Notification de contenu téléchargé". Il informe que les outils de YouPorn, alimentés par l'intelligence artificielle, ont détecté que le destinataire figurait dans un contenu sexuellement explicite. Il s'agit d'une mesure de sécurité, car la diffusion d'images/vidéos non consensuelles est contraire aux politiques de YouPorn.

Si le contenu a été téléchargé sur la plateforme avec son consentement, le destinataire n'est pas tenu de prendre des mesures. Au bout de sept jours, le contenu sera mis à la disposition du destinataire et des utilisateurs du site web pour qu'ils puissent l'examiner.

Si ce n'est pas le cas, la lettre énumère les options de retrait possibles. Certaines variantes des courriels frauduleux "YouPorn" proposent une suppression gratuite, mais lorsque le destinataire tente de sélectionner cette option, il est redirigé vers la page d'accueil de son navigateur, car le lien est vide. Les victimes sont donc contraintes d'examiner les options payantes, qui varient d'une version de courriel à l'autre.

Celle que nous avons examinée proposait une option à 199 dollars comprenant "la suppression express de base, le blocage et la protection contre le rechargement" pour vingt sites web du réseau partenaire de YouPorn. L'option à 699 $, appelée "Plan A", combine les caractéristiques précédentes mais les étend à trois cents sites et offre une protection pendant un an. Le "Plan B", qui coûte 1399 dollars, est une option de trois ans qui comprend le "Plan A" et met en œuvre des outils de reconnaissance faciale pour faciliter le blocage des contenus.

Les paiements ne sont acceptés qu'en crypto-monnaie Bitcoin, et le processus est automatisé - il n'y a donc pas besoin d'interaction de la part du destinataire.

Comme mentionné dans l'introduction, toutes les affirmations faites par ces courriels de spam sont fausses. En outre, ce courrier frauduleux n'est en aucun cas associé à YouPorn ou à d'autres services/entités légitimes. Par conséquent, ces lettres ne représentent aucune menace réelle pour les destinataires.

Les victimes de cette escroquerie subissent des pertes financières et ne peuvent pas récupérer leurs fonds en raison de la nature pratiquement intraçable des transactions en crypto-monnaie.

| Nom | Courriel de Sextorsion "YouPorn" |

| Type de Menace | Hameçonnage, Arnaque, Engénierie Sociale, Fraude |

| Fausse Réclamation | Un contenu explicite mettant en scène le destinataire a été téléchargé sur YouPorn. |

| Déguisement | YouPorn |

| Adresse du Portefeuille Electronique du Cyber Criminel | 1DzWf1Y9nDKPgmc2em37KRjYePPmWggRce (Bitcoin), 13HA6EVfvTPidW3xv5Tp88WRvH96QtB3XV (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités pop-up en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, pertes financières, usurpation d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de campagnes de spam de sextorsion

"Specialized Hacker Succeeded In Hacking Your Operating System", "I Will Be Direct You Watch Adult Content", et "You Could Be In Trouble With The Law" ne sont que quelques exemples des classiques de l'escroquerie à la sextorsion.

Les courriels de type "YouPorn", qui prétendent que du contenu explicite représentant le destinataire a été téléchargé sur des plateformes légitimes, sont relativement récents par rapport aux courriels de supposés pirates informatiques enregistrant furtivement des vidéos compromettantes ou aux courriels des forces de l'ordre infligeant des amendes et menaçant de poursuites judiciaires ou d'inculpation les personnes ayant visionné ou possédé du matériel pornographique illégal.

Il convient de mentionner que diverses escroqueries sont encouragées par le biais du spam, par exemple l'hameçonnage, le rappel, l'assistance technique, l'héritage, la loterie, etc. Les courriers trompeurs sont également utilisés pour faire proliférer des maliciels.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam peuvent contenir des fichiers infectieux sous forme de pièces jointes ou de liens de téléchargement. Ces fichiers peuvent être des documents (PDF, Microsoft Office, Microsoft OneNote, etc.), des exécutables (.exe, .run, etc.), des archives (ZIP, RAR, etc.), du JavaScript, etc. Les chaînes d'infection se déclenchent à l'ouverture d'un tel fichier.

Toutefois, certains formats peuvent nécessiter des actions supplémentaires pour déclencher les processus de téléchargement/installation de maliciels. Par exemple, les fichiers Microsoft Office nécessitent que les utilisateurs activent les macro commandes (c'est-à-dire l'édition/le contenu), tandis que les Documents OneNote nécessitent qu'ils cliquent sur des fichiers ou des liens intégrés.

Comment éviter l'installation de maliciels ?

En raison de la prévalence et de la qualité des spams, il est vivement conseillé de faire preuve de prudence avec les courriels, les MP/DM, les SMS et autres messages entrants. Les pièces jointes ou les liens présents dans les courriers douteux ne doivent pas être ouverts, car ils peuvent être malveillants.

Nous recommandons d'utiliser les versions de Microsoft Office postérieures à 2010, car elles disposent du mode "Vue Protégée" qui empêche l'exécution automatique de macros.

Les maliciels n'étant pas distribués exclusivement par le biais de courriers indésirables, nous conseillons également de ne télécharger que depuis des sources officielles et dignes de confiance.

Il est également recommandé d'activer et de mettre à jour les programmes à l'aide de fonctions/outils fournis par des développeurs légitimes, car les outils d'activation illégaux ("cracking") et les mises à jour de tiers peuvent contenir des maliciels.

En outre, en raison de l'abondance de contenus frauduleux et malveillants habilement déguisés sur le web, il est essentiel d'être vigilant lors de la navigation.

Il convient de souligner l'importance de l'installation et de la mise à jour d'un antivirus fiable. Les logiciels de sécurité doivent être utilisés pour effectuer des analyses régulières du système et pour éliminer les menaces et les problèmes. Si vous avez déjà ouvert des pièces jointes maliciels, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel de spam "YouPorn" :

Subject: Urgent: Uploaded content notification

YOUPORN

Uploaded content: Feedback required

Greetings!

Our AI-powered tools have detected that you are featured in sexually explicit content that was uploaded to our platform.

At our company, we take the security and privacy of our users very seriously, and we use advanced technology to help detect and prevent the distribution of non-consensual intimate images and videos.

While our tools are powerful, we also rely on human oversight to ensure that our platform remains safe and secure for everyone.

If you have approved the upload of this content, you do not need to take any further action. The video will be published to our library within the next seven days, and you will have an opportunity to review the content after the grace period has passed.

However, if you did not approve the upload of this content, we kindly ask that you follow the instructions below to take immediate action.

Our platform boasts an extensive network of websites and partners, which means that ensuring the security of our content is a top priority.

To achieve this, all uploaded content is digitally fingerprinted using both the MediaWise® service from Vobile® and Safeguard, our own proprietary digital fingerprinting software.

This helps to prevent unauthorized distribution of content on our platform.

For our premium users who upload content, we offer monetary incentives. However, in some cases, uploaded content may be put on hold.

If this happens, we can initiate a quick automated removal process, but we would require an incentive refund to do so.

The basic express removal, blocking, and protection against re-uploading of content on our network of 20 websites costs $199 USD.

As a digital company, we take great pride in our integrity and measures, which is why we offer additional options for protecting against unauthorized content uploads 24/7.

We have all our processes automated, including payment processing, for your convenience.

Our Plan A includes everything in the basic removal option, plus digitally fingerprinting of the content and automated removal and protection against re-uploading to our vast network of partner websites (300+) for one year, all for $699 USD.

If you require the best protection available, we recommend our

Plan B, which includes everything in Plan A plus digital protection by MediaWise® and Safeguard based on facial recognition data for three years. This ensures that any content with your biometrics will be blocked, and it costs $1399 USD.

Our system takes care of your request automatically and swiftly, so there's no need to contact us.

The payment process is automated through a Bitcoin gateway, and the digital number you receive below is unique to your case and doesn't require any extra confirmation.

1DzWf1Y9nDKPgmc2em37KRjYePPmWggRce

To transfer the amount corresponding to your chosen option, copy and paste this identifier into your preferred cryptocurrency wallet.

You can review the content uploaded after the seven-day grace period, either by checking our Youporn.com library or by contacting the member who uploaded the content.

We encourage users who feature in content and wish to prevent its upload to our platform to consider proactively digitally fingerprinting it.

Thank you for your attention to this matter.

Apparence du courriel de spam de "YouPorn" (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Courriel de Sextorsion "YouPorn" ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

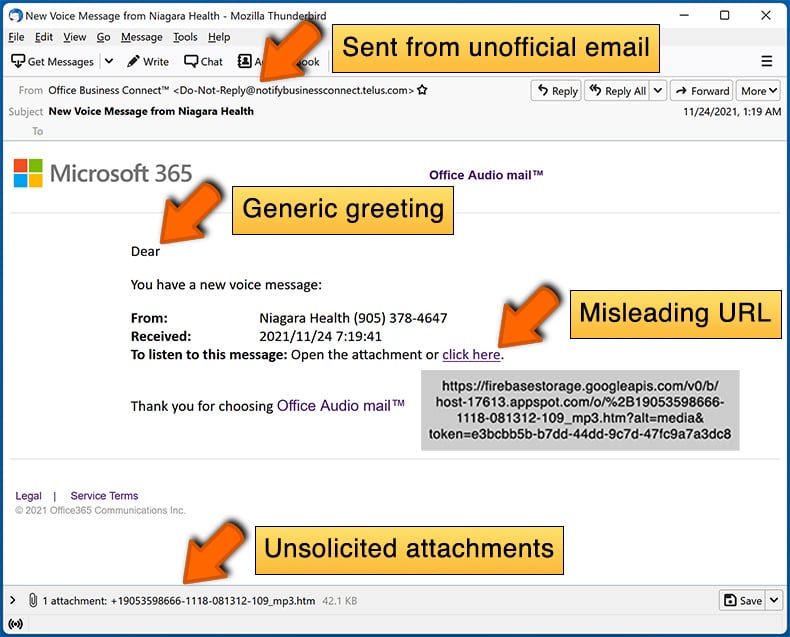

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les courriels de spam ne sont pas personnels. Les cybercriminels les diffusent massivement dans l'espoir qu'au moins quelques destinataires tomberont dans le panneau.

Des contenus sensibles me concernant ont-ils été téléchargés en ligne ?

Non, toutes les affirmations contenues dans les courriels frauduleux "YouPorn" sont fausses. Cela signifie qu'aucun contenu vous concernant n'a été téléchargé sur YouPorn ou d'autres sites web similaires. Par conséquent, la réception de ce type de courriel ne représente aucune menace pour vous.

J'ai envoyé des crypto-monnaies à l'adresse présentée dans ce courriel, puis-je récupérer mon argent ?

Non, il est pratiquement impossible de récupérer les fonds en raison de la nature pratiquement intraçable des transactions en crypto-monnaie.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par un courriel de spam, que dois-je faire ?

Si vous avez fourni vos identifiants de connexion, changez immédiatement les mots de passe de tous les comptes éventuellement exposés et informez-en le service d'assistance officiel. Si les informations divulguées sont d'une autre nature (détails de la carte d'identité, scans/photos du passeport, numéros de carte de crédit, etc.), contactez les autorités compétentes sans tarder.

J'ai lu un courriel de spam mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Non, la simple lecture d'un courriel ne déclenche aucun processus d'infection du système ; le téléchargement/l'installation de maliciels est déclenché par l'ouverture de pièces jointes ou de liens malveillants.

J'ai téléchargé et ouvert un fichier joint à un courriel de spam, mon ordinateur est-il infecté ?

La question de savoir si une infection s'est produite dépend de l'objectif du fichier (c'est-à-dire hameçonnage vs. infiltration de maliciels), et peut être influencée par son format. Les exécutables (.exe, .run, etc.) provoquent presque systématiquement des infections dès qu'ils sont ouverts. Les documents (.doc, .xls, .one, .pdf, etc.) peuvent nécessiter des actions supplémentaires pour commencer à télécharger/installer des logiciels malveillants (par exemple, en activant des macro commandes, en cliquant sur du contenu intégré, etc.).

Combo Cleaner supprime-t-il les maliciels présents dans les pièces jointes aux courriels ?

Oui, Combo Cleaner est capable de détecter et d'éliminer pratiquement tous les maliciels connus. Il convient de souligner que les programmes malveillants haut de gamme se cachant généralement au cœur des systèmes, il est essentiel d'effectuer une analyse complète du système pour les détecter.

▼ Montrer la discussion