Évitez de vous faire escroquer par de faux courriels "LinkedIn".

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Que sont les faux courriels de "LinkedIn" ?

"L'escroquerie par courriel LinkedIn" fait référence aux campagnes de spam - des opérations à grande échelle au cours desquelles des milliers de courriels présentés comme des messages de LinkedIn sont envoyés. LinkedIn est un service en ligne axé sur les affaires et l'emploi, conçu pour faciliter le réseautage professionnel.

Le but des faux courriels "LinkedIn" est de voler les comptes LinkedIn et/ou courriel des utilisateurs. Ceci est réalisé via la promotion de sites Web d'hameçonnage déguisés en pages de connexion.

Les informations d'identification de connexion (par exemple, les adresses courriel, les noms d'utilisateur et les mots de passe) saisies sur ces sites sont exposées aux escrocs, qui peuvent ensuite les utiliser pour accéder/contrôler les comptes correspondants.

En savoir plus sur les faux courriels "LinkedIn"

Les courriels frauduleux "LinkedIn" peuvent revêtir une variété de déguisements et concerner différents sujets. Ces lettres font la promotion de sites Web d'hameçonnage par le biais de liens qui y sont présentés ou de fichiers joints qui mènent à ces pages.

Par exemple, les courriels frauduleux avec le titre/sujet "Lee Railton sent you 1 new inquiry (Via LinkedIn)" (Lee Railton vous a envoyé 1 nouvelle demande (via LinkedIn)) sont déguisés en notifications, qui alertent les destinataires qu'ils ont un message de demande non lu. Les lettres approuvaient les sites d'hameçonnage par le biais de liens (boutons) et de pièces jointes.

Le faux site Web "LinkedIn" poussé via cette variante de messagerie était hébergé sur Weebly (un service d'hébergement Web légitime) et demandait aux utilisateurs de se connecter en utilisant les informations d'identification de leur compte de messagerie. Pour éviter de se faire voler LinkedIn, des courriels ou d'autres comptes en ligne, il est fortement conseillé de faire preuve de prudence avec les courriels entrants.

Il est recommandé de prêter attention aux adresses courriel des expéditeurs, au contenu des lettres et aux URL des pages Web de connexion. Si des tentatives de connexion via un site Web d'hameçonnage ont déjà été effectuées, les mots de passe des comptes doivent être modifiés immédiatement.

De plus, le support officiel des plates-formes potentiellement compromises doit être contacté sans délai. Pour expliquer comment les escrocs peuvent utiliser des plateformes de communication détournées (par exemple, les réseaux professionnels [LinkedIn], les médias sociaux, les courriels, les messagers, etc.) - ils peuvent prétendre être le véritable propriétaire du compte et demander des prêts à des contacts/amis.

Alternativement, ces plates-formes peuvent être utilisées pour propager des maliciels en partageant des fichiers infectieux ou des liens vers des sites Web malveillants. Les comptes de messagerie présentent un intérêt particulier pour les escrocs car ils sont généralement connectés à d'autres plates-formes et services.

Par conséquent, via des courriels volés, l'accès/le contrôle peut être obtenu sur le contenu qui leur est associé. En plus des comptes axés sur la communication, les comptes liés aux finances sont souvent également enregistrés par courriel.

Les comptes bancaires, de transfert d'argent, de commerce électronique, de portefeuille numérique et similaires peuvent être utilisés par les escrocs pour effectuer des transactions frauduleuses et/ou des achats en ligne. Pour résumer, en faisant confiance aux faux courriels "LinkedIn", les utilisateurs peuvent rencontrer de graves problèmes de confidentialité, des pertes financières, des vols d'identité et des infections du système.

| Nom | Escroquerie par courriel sur LinkedIn |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Déguisement | Les courriels frauduleux sont présentés comme des courriels provenant de LinkedIn |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités pop-up en ligne frauduleuses, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Les escroqueries similaires en général

"Banca Popolare di Bari email scam", "EMS email scam", "cPanel email scam", "OneDrive email scam", "GoDaddy email scam", et "Banca Sella email scam" sont quelques exemples de campagnes de spam par hameçonnage. Les lettres distribuées par le biais de ces opérations à grande échelle - sont généralement présentées comme "officielles", "urgentes", "prioritaires" ou similaires.

Outre l'hameçonnage, les courriels trompeurs sont également utilisés pour faciliter d'autres escroqueries et faire proliférer des maliciels (par exemple, des chevaux de Troie, des rançongiciels, etc.). Le seul objectif des lettres d'escroquerie est de générer des revenus pour les escrocs/cybercriminels cachés derrière.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam propagent des maliciels via des fichiers virulents distribués par leur intermédiaire. Ces fichiers peuvent être joints aux courriels frauduleux et/ou les lettres peuvent contenir des liens de téléchargement de contenu malveillant.

Les fichiers infectieux peuvent se trouver dans différents formats, par exemple, des documents Microsoft Office et PDF, des archives (ZIP, RAR, etc.), des exécutables (.exe, .run, etc.), JavaScript, etc. Lorsque les fichiers sont exécutés, lancés ou ouverts d'une quelconque manière, la chaîne d'infection (c'est-à-dire le téléchargement/l'installation de maliciels) est lancée.

Par exemple, les documents Microsoft Office infectent les systèmes en exécutant des macro-commandes malveillantes. Ce processus est déclenché au moment où un document est ouvert - dans les versions de Microsoft Office publiées avant 2010.

Les versions plus récentes ont le mode "Vue protégée" qui empêche l'exécution automatique des macros. Au lieu de cela, les utilisateurs sont invités à activer l'édition/le contenu (c'est-à-dire les macro-commandes) et avertis des risques.

Comment éviter l'installation de maliciels ?

Pour éviter d'infecter le système via des spams, il est expressément déconseillé d'ouvrir des courriels suspects et non pertinents, en particulier les pièces jointes ou les liens qu'ils contiennent. Il est recommandé d'utiliser les versions de Microsoft Office publiées après 2010.

Les maliciels ne prolifèrent pas exclusivement par le biais de campagnes de spam, ils sont également distribués via des canaux de téléchargement douteux (par exemple, des sites d'hébergement de fichiers non officiels et gratuits, des réseaux de partage Peer-to-Peer et d'autres téléchargeurs tiers), une activation illégale ("cracking" ) et de fausses mises à jour.

Par conséquent, il est important de télécharger uniquement à partir de sources officielles et vérifiées. De plus, tous les programmes doivent être activés et mis à jour avec des outils/fonctions fournis par des développeurs légitimes.

Pour garantir la sécurité des appareils et des utilisateurs, il est essentiel d'avoir une suite antivirus/anti-logiciel espion de bonne réputation installée et tenue à jour. Ce logiciel doit être utilisé pour exécuter des analyses régulières du système et supprimer les menaces détectées et potentielles.

Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans une lettre d'arnaque "LinkedIn" :

Subject: Lee Railton sent you 1 new inquiry (Via LinkedIn)

Lee Railton

Lee Railton sent you inquiry message

Check inquiry

Unsubscribe | Help

You are receiving LinkedIn notification emails.

This email was intended for ********. Learn why we included this.

© LinkedIn. Mailing address: Room 817, 18F, Building 18, #1 DiSheng Bei Road, Beijing Yizhuang Development Area, China. LinkedIn and the LinkedIn logo are registered trademarks of LinkedIn.

Capture d'écran d'un faux site Web LinkedIn (hébergé via Weebly - service d'hébergement Web légitime) promu par ces courriels frauduleux :

Autre exemple de spam sur le thème de LinkedIn faisant la promotion d'un site d'hameçonnage :

Texte présenté dedans :

Subject: Xiu Yang has requested a quote on LinkedIn

Linked in

Good morning

My name is Xiu Yang, please let us know the availability of your

product we are sourcing for our customer in Portugal, please

accept my invitation, if you can customize the project, please let us know

We need your urgent feedback and explain your payment terms.

Xiu Yang

Sourcing Manager, CEO

Tizan Group Co.,ltd, Berlin, CHINA

Accept Xiu Yang Invite

Quote now

Encore un autre exemple de spam sur le thème de LinkedIn faisant la promotion d'un site d'hameçonnage :

Texte présenté dedans :

Subject: Hi, I'd like to connect with you on LinkedIn. I am a buyer.

Emily Gomez

Hi, I'd like to connect with you on LinkedIn. I am a buyer.EMILY GOMEZ

Chief Executive Officer, STOREX TRADING LTD., DubaiAccept

View profileUnsubscribe | Help

You are receiving Invitation emails.

This email was intended for Zunnurain Shafqat (M.Phil Dairy Technology at U.V.A.S Ravi campus Pattoki). Learn why we included this.© 2022 LinkedIn Ireland Unlimited Company, Wilton Plaza, Wilton Place, Dublin 2. LinkedIn is a registered business name of LinkedIn Ireland Unlimited Company. LinkedIn and the LinkedIn logo are registered trademarks of LinkedIn.

Capture d'écran du site d'hameçonnage promu (ayarepresentaciones[.]com[.]py - faux site LinkedIn) :

Autre exemple de spam sur le thème de LinkedIn :

Texte présenté dedans :

Subject: New Order from Chu

You have 1 new message

Get the full messaging experience on LinkedIn

Fetzer E. Brian tank

Chu YuanSales Executive at BEWELLCN SHANGHAI INDUSTRIAL CO.,LTD

View message

Mobile phone image

Never miss another message. Get the LinkedIn app.

iOS . Android

Unsubscribe | HelpYou are receiving Messages from connections and digesting emails.

This email was intended for you (Positive Mind Set Always). Learn why we included this.

© 2018 LinkedIn Corporation, 1000 West Maude Avenue, Sunnyvale, CA 94085 . LinkedIn and the LinkedIn logo are registered trademarks of LinkedIn.

Encore un autre exemple de courriel provenant d'une campagne de spam LinkedIn :

Texte présenté dedans :

Subject: 1 business request from Aldrin Michael

Business Invitation

You have a new business invitation from Aldrin Michael

*Status: Verified MemberMessage:

Hello,

I will like to go into a business with you.

Please accept my invitation and give me your quotation and samples.View Contact Details

This message was sent from LinkedIn.com mail server to: sales3@gpavia.com

© 2021 LinkedIn Ireland Unlimited Company, Wilton Plaza, Wilton Place, Dublin 2.

LinkedIn Ireland Unlimited Company

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Spam de LinkedIn ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

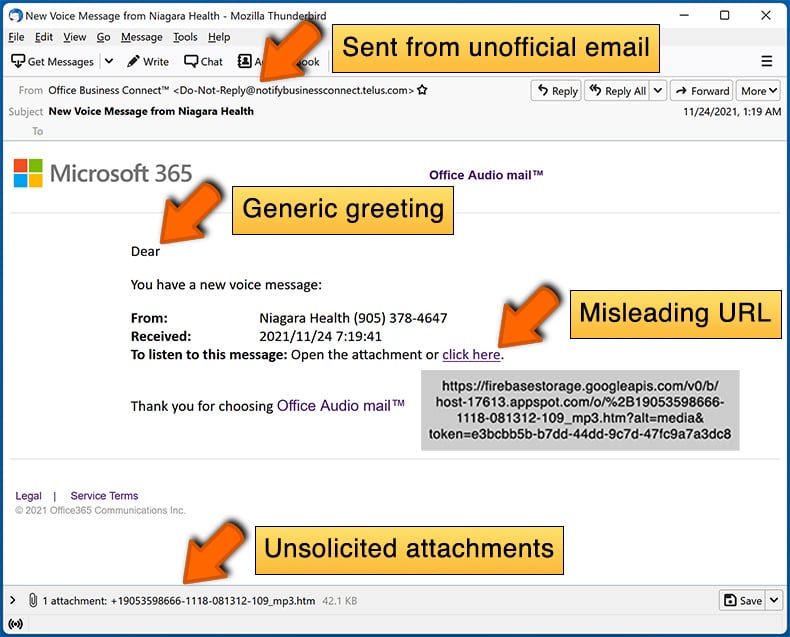

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les courriels d'hameçonnage sont généralement distribués en grande quantité à des adresses courriel aléatoires, dans le but de tromper certains destinataires en leur faisant révéler des informations personnelles. Ces messages ne sont généralement pas personnalisés.

J'ai fourni mes informations personnelles lorsque ce courriel m'a trompé, que dois-je faire ?

Si vous avez divulgué des informations de connexion, il est essentiel que vous mettiez rapidement à jour tous vos mots de passe.

J'ai téléchargé et ouvert un fichier joint à ce courriel, mon ordinateur est-il infecté ?

Si vous avez téléchargé et ouvert un fichier malveillant joint à un courriel, votre ordinateur a peut-être été infecté par un maliciel. En exécutant le fichier malveillant, le maliciel peut accéder à votre système.

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Le simple fait d'ouvrir un courriel ne présente aucun risque pour votre système. Cependant, cliquer sur des liens ou télécharger des pièces jointes dans le courriel peut entraîner une infection du système.

Combo Cleaner supprimera-t-il les infections de maliciels qui étaient présentes dans les pièces jointes ?

Bien que Combo Cleaner puisse identifier et éliminer la plupart des infections de maliciels connus, il est important de garder à l'esprit que les maliciels avancés peuvent se cacher profondément dans le système. Par conséquent, effectuer une analyse complète du système est crucial pour identifier et supprimer les menaces potentielles.

▼ Montrer la discussion