Eviter d'être arnaqué par les faux courriels cPanel

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Guide de suppression de "cPanel email scam"

Qu'est-ce que le faux courriel "cPanel" ?

"cPanel email scam" fait référence à une campagne de spam d'hameçonnage - opération à grande échelle au cours de laquelle des milliers de courriels trompeurs sont envoyés. Ces courriers électroniques sont déguisés en notifications de la société cPanel, développeurs de logiciels de panneau de contrôle d'hébergement Web du même nom. Au moment de la recherche, il existait deux variantes de cette arnaque. Une variante est une notification concernant les mises à jour de la politique de confidentialité ; l'autre - informe les destinataires que leur site Web a été suspendu. Il faut souligner que ces courriels ne sont en aucun cas associés à l'authentique cPanel, LLC. Cette campagne de spam vise à extraire des informations sensibles (par exemple, les identifiants de connexion cPanel) via un fichier HTML joint aux lettres d'escroquerie.

Le courriel avec le titre/sujet "[********] Updates to the cPanel Services Agreement" (Mises à jour du contrat de services cPanel) (peut varier) informe le destinataire que cPanel met à jour sa politique de confidentialité conformément au RGPD (règlement général sur la protection des données). La lettre va ensuite un peu plus en détail sur la nécessité de la notification. Le destinataire est invité à utiliser le fichier joint - pour mettre automatiquement à jour la nouvelle politique de confidentialité. En cas de désaccord avec les changements de politique, le destinataire est averti qu'il ne pourra plus utiliser les produits et services de cPanel et son compte sera désactivé. La lettre avec le titre/sujet "Suspension: Removal of ******** from our server" (Suspension : Suppression de ******** de notre serveur) (peut varier) indique que la désactivation et la suppression du site Web du destinataire des serveurs de cPanel ont été approuvées et lancées. La raison supposée est un dernier avertissement ignoré. Si le destinataire souhaite arrêter le processus, il est invité à utiliser le fichier joint en attachement.

Une fois le fichier HTML joint ouvert, il demande aux utilisateurs de se connecter à leur compte cPanel avec leur nom de domaine, leur nom d'utilisateur et leur mot de passe. Cela mettra prétendument automatiquement à jour le compte conformément à la nouvelle politique de confidentialité. Au lieu de cela, en essayant de se connecter de cette manière, les utilisateurs exposeront leurs identifiants de connexion aux fraudeurs derrière les faux courriels "cPanel". Par conséquent, en faisant confiance aux notifications d'escroquerie, les utilisateurs peuvent perdre leurs comptes cPanel et autoriser involontairement les escrocs à accéder/contrôler celui-ci et son contenu (par exemple, des sites Web). Pour résumer, cela peut entraîner de graves problèmes de confidentialité, des pertes financières, le vol d'identité et d'autres problèmes graves. Si des tentatives de connexion ont déjà été effectuées, il est fortement conseillé de modifier immédiatement les informations de connexion. Par ailleurs, il est recommandé de contacter le support officiel de cPanel.

| Nom | Escroquerie par courriel cPanel |

| Type de menace | Hameçonange, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | Une variante affirme que les destinataires doivent mettre à jour leur compte ; l'autre - que leur compte sera désactivé à moins qu'ils ne le mettent à jour. |

| Déguisement | Notifications de cPanel |

| Noms de détection (pièce jointe HTML malveillante utilisée pour l'hameçonnage) | Ad-Aware (Trojan.GenericKD.36626880), BitDefender (Trojan.GenericKD.36626880), Fortinet (JS/Agent.RA!tr), Emsisoft (Trojan.GenericKD.36626880 (B)), Microsoft (Trojan.GenericKD.36626880), Liste complète des détections (VirusTotal) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

"Facebook Email Scam", "Fund Release", "Microsoft Teams Email Scam", "INTERNATIONAL MONETARY FUND (IMF)", et "Email Account Is Almost Full" sont quelques exemples d'autres campagnes de spam. Malgré l'apparence légitime, le seul but de ce courrier est de générer des revenus pour les escrocs/cybercriminels cachés derrière. Outre l'hameçonnage et les escroqueries similaires, les courriels trompeurs sont également utilisés pour faire proliférer des maliciels (par exemple, des chevaux de Troie, des rançongiciels, des mineurs de crypto-monnaie, etc.). En raison de l'ampleur du spam, il est fortement recommandé de faire preuve de prudence avec les courriels entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les systèmes sont infectés via des fichiers malveillants diffusés via des campagnes de spam. Ces fichiers peuvent être joints aux courriels et/ou les lettres peuvent contenir des liens de téléchargement d'un tel contenu. Les fichiers infectieux peuvent être de différents formats, par exemple, des exécutables, des archives, des documents Microsoft Office et PDF, JavaScript, etc. Par exemple, les documents Microsoft Office provoquent des infections en exécutant des commandes macro malveillantes. Dans les versions de Microsoft Office publiées avant 2010, ce processus commence au moment où un document est ouvert. Les versions plus récentes ont le mode "Vue protégée", qui empêche l'exécution automatique des macros. Au lieu de cela, les utilisateurs sont invités à activer l'édition/le contenu (c'est-à-dire les commandes macro) et avertis des risques potentiels.

Comment éviter l'installation de maliciels ?

Les courriels suspects et/ou non pertinents ne doivent pas être ouverts, en particulier les pièces jointes ou les liens qui s'y trouvent. Il est recommandé d'utiliser les versions de Microsoft Office publiées après 2010. Outre les campagnes de spam, les maliciels sont également couramment diffusés via des sources de téléchargement non fiables (par exemple, des sites Web d'hébergement de fichiers non officiels et gratuits, des réseaux de partage Peer-to-Peer et d'autres tiers. téléchargeurs), des outils d'activation illégaux ("cracks") et de faux programmes de mise à jour. Par conséquent, il est important de n'utiliser que des canaux de téléchargement officiels et vérifiés. De plus, tous les programmes doivent être activés et mis à jour avec des outils/fonctions fournis par des développeurs légitimes. Pour protéger la sécurité des appareils/utilisateurs, il est essentiel d'avoir une suite antivirus/anti-logiciel espion réputée installée et mise à jour. Ce logiciel doit être utilisé pour exécuter des analyses régulières du système et supprimer les menaces et les problèmes détectés. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans une variante des courriels frauduleux "cPanel" :

Subject: [ ******** ] Updates to the cPanel Services Agreement

"********". We're updating our privacy policy and other documents based on GDPR standards

cPanel

Updating our privacy policy

******** You’re receiving this email because we are updating the cPanel Services Agreement, which applies to one or more cPanel or services you use. We’re making these updates to clarify our terms and ensure that they remain transparent for you, as well as to cover new cPanel products, services and features.

You can also learn more about these updates on our FAQ page including a summary of the most notable changes.

If you wish to continue to use our products and services we recommend that you find the attachment file that is attached to this email to automatically update to our privacy policy to avoid service interruption, or your ******** account being closed.

If you do not agree, you can choose to discontinue using the products and services, and close your cPanel account ******** before these terms become effective.

Thank you for using cPanel products and services

cP

Copyright© 2021 cPanel, Inc.

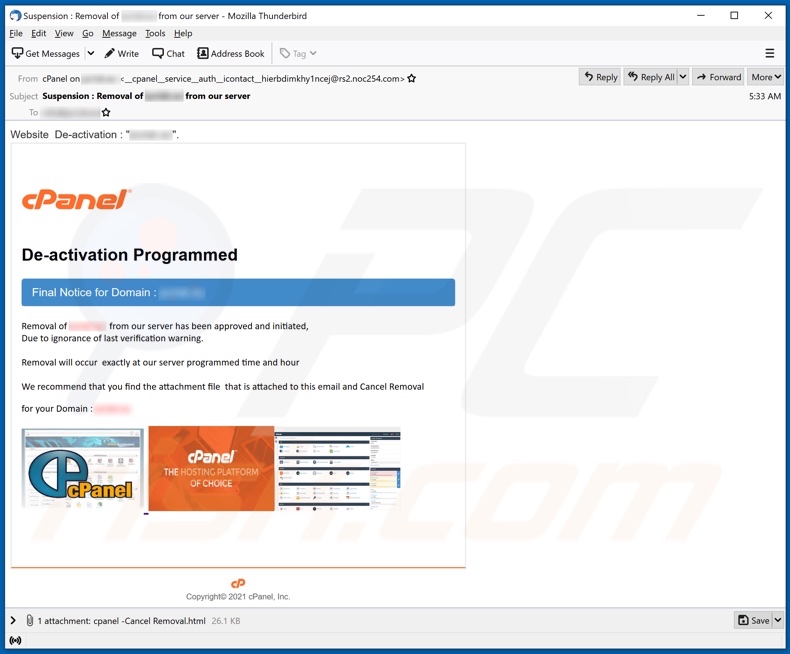

Capture d'écran de la variante alternative des courriels frauduleux "cPanel" :

Texte présenté dans cette variante :

Subject: Suspension : Removal of ******** from our server

- De-activation : "********".

De-activation Programmed

Final Notice for Domain : ********

Removal of ******** from our server has been approved and initiated,

Due to ignorance of last verification warning.

Removal will occur exactly at our server programmed time and hour

We recommend that you find the attachment file that is attached to this email and Cancel Removal

for your Domain : ********

cP

Copyright© 2021 cPanel, Inc.

Capture d'écran de la pièce jointe des courriels frauduleux "cPanel" :

Un autre courrier indésirable sur le thème de cPanel affirmant que l'utilisateur a des messages en attente :

Texte présenté dedans :

Subject: - WARNING: INCOMING MESSAGES BLOCKED DUE TO SERVER UPGRADE !!!

- cPanel

Sender Action Required

Messages suspended

Dear ********,Message Failure Delivery Notice.

User: ********

4 Suspended incoming messages

How to Fix and verify it

CLICK HERE to view incoming suspended messages.

Created Date: 4/5/2021 8:28:31 p.m.

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Capture d'écran du site Web d'hameçonnage promu :

Encore une autre variante du courrier indésirable sur le thème de cPanel :

Texte présenté dedans :

Subject: Inode quota exceeded : ********"

Inode quota notification for : ********".

Inode Quota Exceeded!!

Final Notice for Domain : rcservice.lt

The Domain ********" has reached its inode quota.

Exceeding your inode quota can affect your website, uploads and email.

To avoid service interruption we recommend that you find the attachment file that is attached to this email to

automatically add more inodes to your hosting package nowCopyright© 2021 cPanel, Inc.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que "cPanel email scam" ?

- ETAPE 1. Suppression manuelle des éventuelles infections de maliciels.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

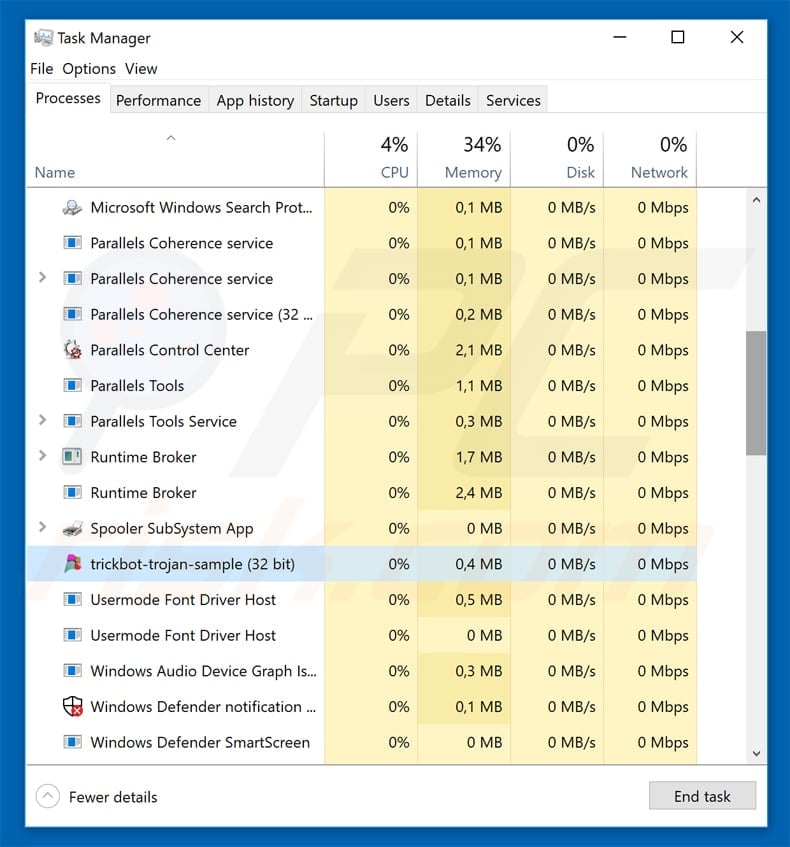

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

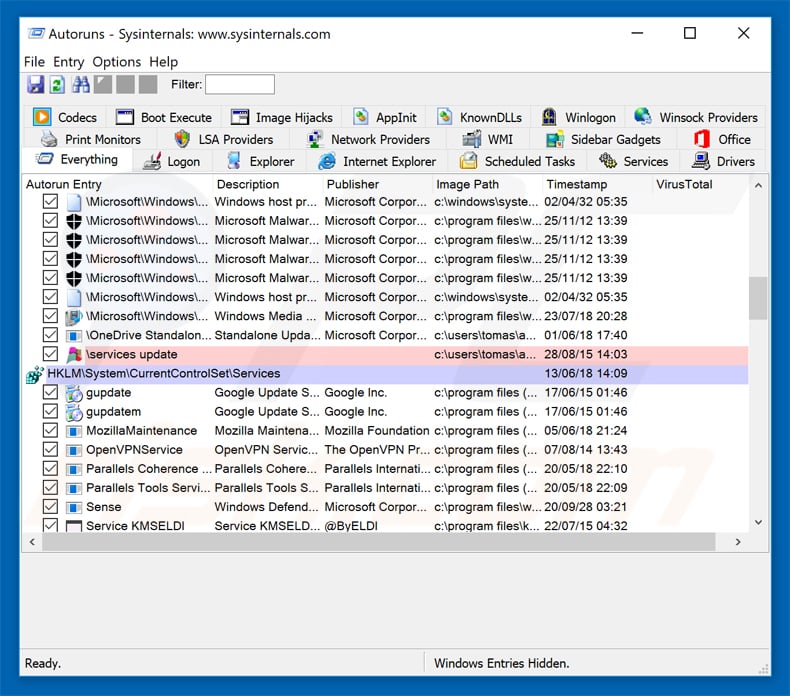

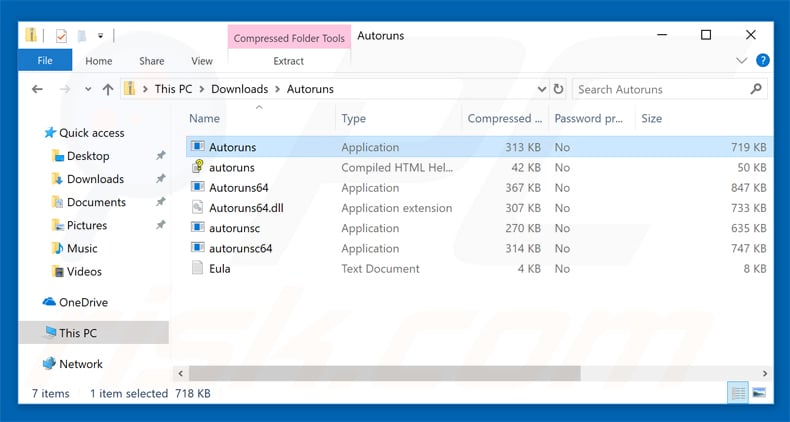

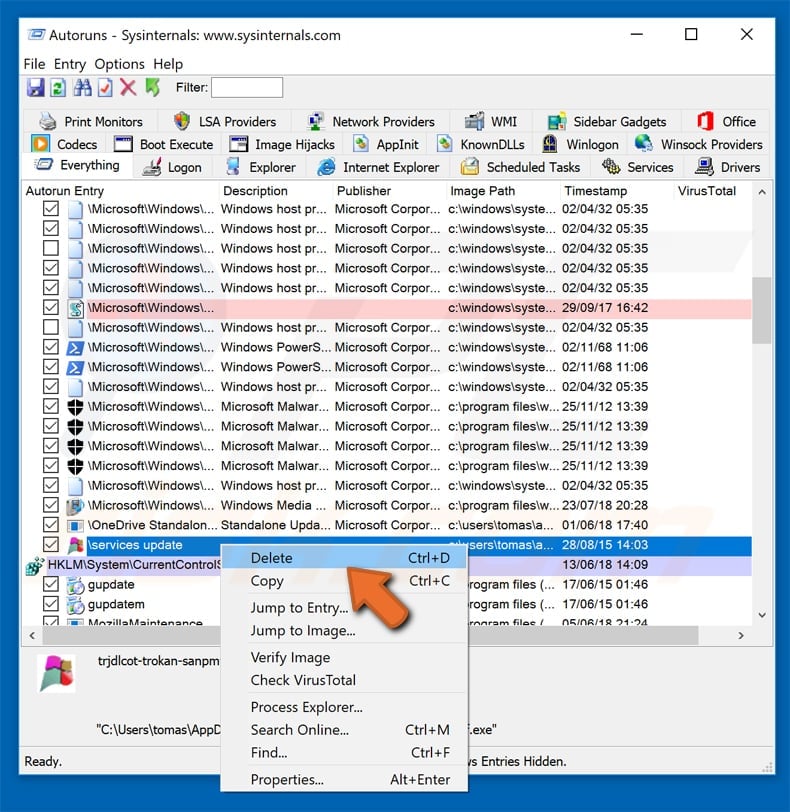

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

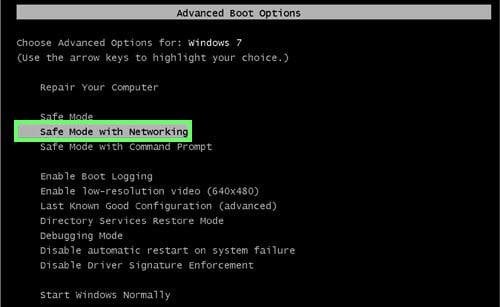

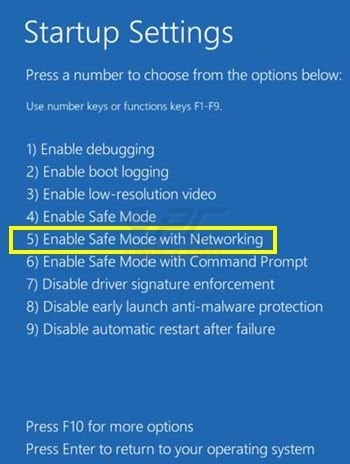

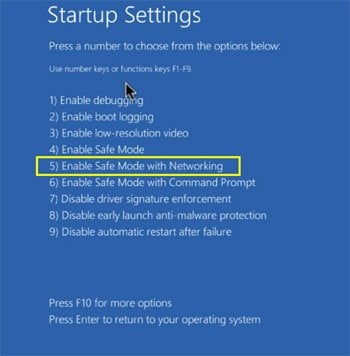

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

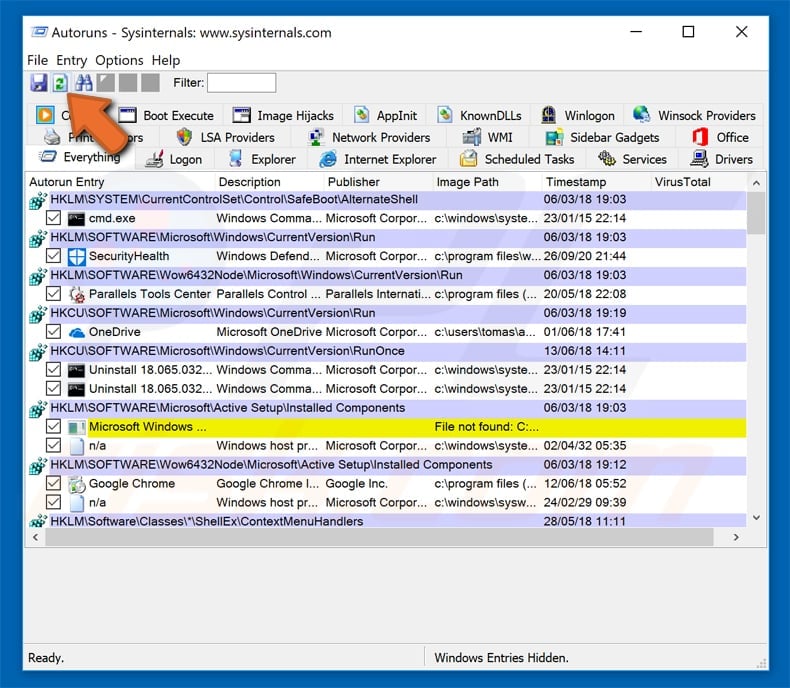

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

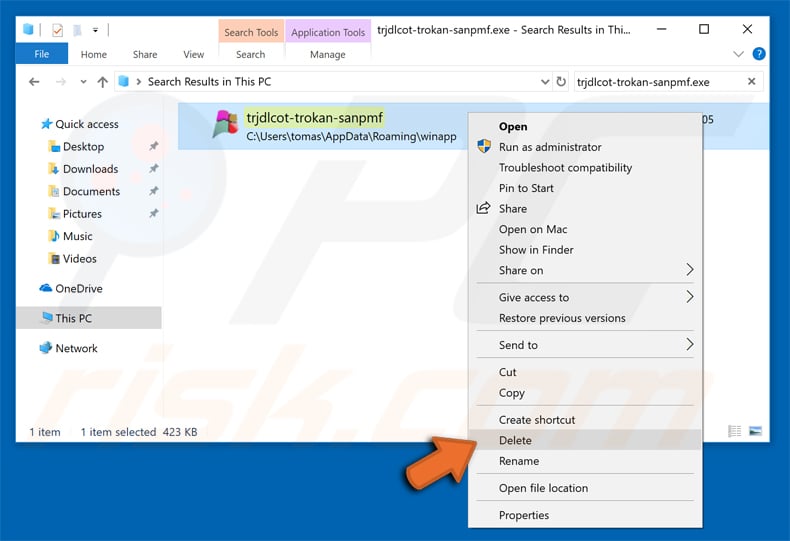

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner.

▼ Montrer la discussion