Comment repérer les courriels utilisés pour délivrer des fichiers d'hameçonnage HTML/Phishing.Agent

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Qu'est-ce que HTML/Phishing.Agent ?

HTML/Phishing.Agent est un nom de détection pour des fichiers HTML malveillants. Il est très courant que de tels fichiers soient utilisés dans des attaques d'hameçonnage car d'autres fichiers sont généralement bloqués. Les cybercriminels les envoient principalement par courriel pour inciter les utilisateurs à ouvrir des pages d'hameçonnage et à fournir des informations sensibles à leur sujet.

Le fichier malveillant HTML/Phishing.Agent en détail

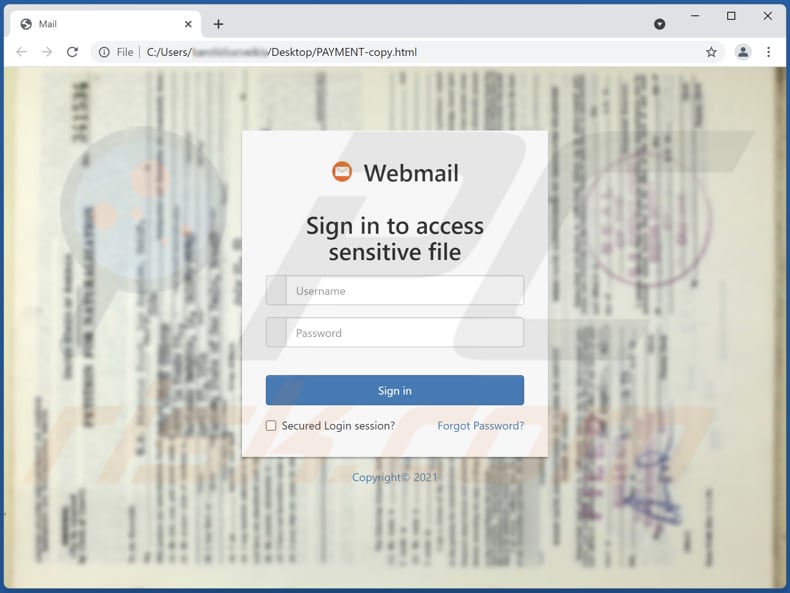

Dans notre exemple, le fichier HTML malveillant se nomme "PAYMENT-copy.html". Cependant, le nom de fichier peut varier dans différentes campagnes de spam par courriel. Il ouvre un faux site Web de messagerie (avec une image d'un document en arrière-plan) demandant un nom d'utilisateur et un mot de passe.

Ce fichier HTML malveillant peut également ouvrir des sites Web se faisant passer pour des banques légitimes/officielles, des réseaux sociaux et d'autres sites demandant d'autres identifiants de connexion, des détails de carte de crédit, des phrases de récupération/initiales, des numéros de sécurité sociale, etc. Toute information saisie sur le site d'hameçonnage ouvert est envoyés aux cybercriminels.

| Nom | Fichier HTML malveillant HTML/Phishing.Agent |

| Type de menace | Hameçonnage |

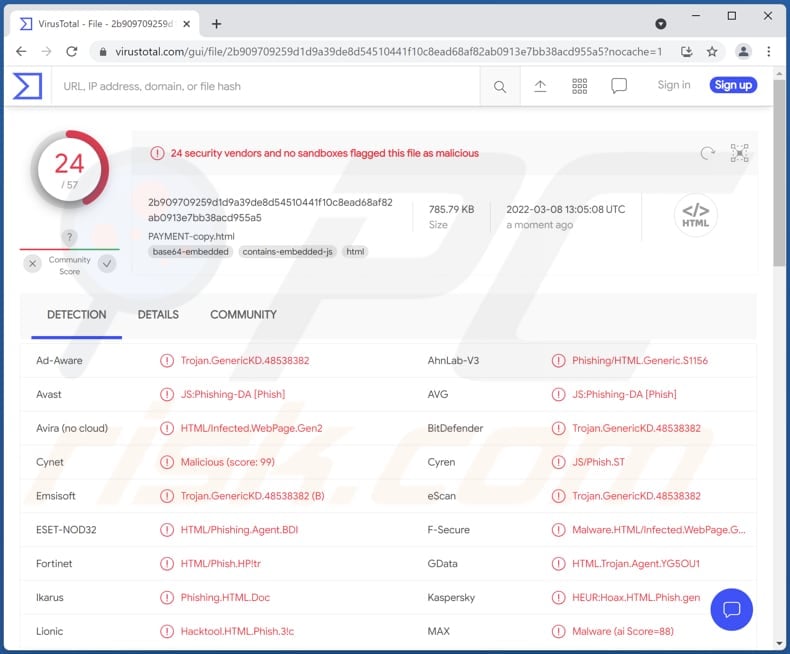

| Noms de détection (HTML malveillant) | Avast (JS:Phishing-DA [Phish]), Combo Cleaner (Trojan.GenericKD.39167190), ESET-NOD32 (HTML/Phishing.Agent.BDI), Kaspersky (HEUR:Hoax.HTML.Phish.gen), MaxSecure (Hoax.WIN32.HTML.Phish.gen), Liste complète (VirusTotal) |

| Modes de diffusion | Courriel |

| Dommage | Mots de passe et informations bancaires volés, et autres données sensibles, usurpation d'identité |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

En savoir plus sur les courriels d'hameçonnage

Au lieu de contenir des pièces jointes, les courriels d'hameçonnage peuvent contenir des liens vers des sites Web. Ces liens ouvrent des pages conçues pour inciter les destinataires à fournir également des informations sensibles.

Des exemples de courriels d'hameçonnage sont "Blockchain.com Email Scam", "Your Password Expires Today Email Scam", "Signed In To From A New Windows Device Email Scam". Une autre façon d'abuser des courriels consiste à les utiliser pour distribuer des maliciels.

Comment les maliciels ont-ils infiltré mon ordinateur ?

Les courriels utilisés pour distribuer des maliciels contiennent également des liens ou des pièces jointes malveillants. Les ordinateurs sont infectés lorsque les destinataires téléchargent et ouvrent un fichier malveillant. Dans d'autres cas, les infections informatiques sont également causées après l'exécution manuelle de maliciels.

En plus d'utiliser des courriels pour diffuser des maliciels, les cybercriminels utilisent de faux outils de piratage de logiciels, des sites Web compromis (ou non fiables) et d'autres sources de téléchargement (par exemple, des réseaux P2P, des téléchargeurs tiers). En outre, ils utilisent des chevaux de Troie, de fausses mises à jour de logiciels. Dans tous les cas, leur objectif est d'inciter les utilisateurs à exécuter eux-mêmes des maliciels.

Comment éviter l'installation de maliciels ?

Téléchargez des fichiers et des logiciels à partir de sites Web officiels et légitimes et de liens de téléchargement directs. N'ouvrez/n'exécutez pas de téléchargements à partir de sources non fiables ou ne faites pas confiance aux liens et fichiers présentés dans des courriels non pertinents envoyés à partir d'adresses inconnues. Maintenez à jour le système d'exploitation et les logiciels installés.

Utilisez les outils/fonctions officiels fournis par le développeur officiel pour mettre à jour ou activer le logiciel. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Un exemple de site Web d'hameçonnage ouvert via le fichier HTML/Phishing.Agent :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que HTML/Phishing.Agent ?

- ÉTAPE 1. Suppression manuelle des maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu un courriel contenant un fichier utilisé pour des attaques d'hameçonnage ?

Habituellement, les cybercriminels envoient le même courriel à toutes les adresses de leur base de données. Les courriels d'hameçonnage (et autres escroqueries par courriel) ne sont pas personnels.

J'ai fourni mes informations personnelles sur un site d'hameçonnage, que dois-je faire ?

Si vous avez fourni des identifiants de connexion (par exemple, un nom d'utilisateur et un mot de passe), modifiez immédiatement tous les mots de passe. Lorsque les informations fournies sont des détails de carte de crédit, des informations de carte d'identité ou des détails similaires, contactez les autorités correspondantes dès que possible.

J'ai téléchargé et ouvert un fichier joint à un courriel utilisé pour distribuer des maliciels, mon ordinateur est-il infecté ?

Cela dépend du type de fichier. Les exécutables infectent généralement les ordinateurs dès qu'ils sont ouverts. Dans d'autres cas, les fichiers n'infectent pas les ordinateurs tant que les utilisateurs n'ont pas effectué d'étapes supplémentaires (par exemple, activer les commandes de macros dans les documents MS Office malveillants ouverts).

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Un courriel lui-même ne peut pas infecter un ordinateur. Les ordinateurs sont infectés après l'ouverture de fichiers malveillants.

Combo Cleaner supprimera-t-il les infections de maliciels qui étaient présentes dans les pièces jointes ?

Oui, Combo Cleaner peut détecter et supprimer presque tous les maliciels connus. Les ordinateurs infectés par des maliciels haut de gamme doivent être entièrement analysés (à l'aide d'une analyse complète). Les maliciels de ce type se cachent généralement profondément dans le système.

▼ Montrer la discussion