Comment éliminer le maliciel BluStealer ?

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Qu'est-ce que le maliciel BluStealer ?

BluStealer est un voleur qui peut enregistrer les frappes, télécharger des documents et voler des crypto-monnaies. Les cybercriminels diffusent ce maliciel par courriel (pièces jointes malveillantes). De plus, BluStealer peut détecter les machines virtuelles et éviter d'y être installé.

BluStealer peut voler les données du portefeuille crypté, échanger les adresses de crypto-monnaie présentes dans le presse-papiers du système, transférer les données de l'ordinateur infecté, rechercher et télécharger des fichiers, des documents, enregistrer les touches enfoncées (saisie clavier journal).

Ce maliciel peut voler les informations d'identification (comme les noms d'utilisateur, les mots de passe des adresses courriel) stockées dans les navigateurs et les applications populaires et les cookies stockés dans les navigateurs Chrome, Firefox. En outre, il peut extraire des fichiers de base de données à partir de portefeuilles de crypto-monnaie (y compris ArmoryDB, Atomic, Bytecoin, Coinomi, Electrum, Exodus, Guarda et Jaxx Liberty).

Il peut télécharger des fichiers de documents DOC (et DOCX), PDF, RTF, TXT, UTC, XLXS qui ne dépassent pas 2,5 mégaoctets, prendre des captures d'écran et voler également toutes les données présentes dans le presse-papiers. Les cybercriminels utilisent BluStealer pour voler des informations et des fichiers sensibles.

| Nom | voleur d'informations BluStealer |

| Type de menace | Voleur d'informations, enregistreur de frappe, enregistreur de données |

| Noms de détection | Avast (Win32:DarkVB-A [Trj]), Combo Cleaner (Trojan.Generic.30044919), ESET-NOD32 (une variante de Win32/TrojanDropper.VB.OVT), Kaspersky (Trojan-PSW.Win32.Stelega.cgm) , Microsoft (Trojan:Win32/VBInject.VAM!MTB), Liste complète (VirusTotal) |

| Symptômes | Les voleurs d'informations sont conçus pour infiltrer furtivement l'ordinateur de la victime et rester silencieux, et ainsi aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels de "cracks". |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, ordinateur de la victime ajouté à un botnet. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Les données collectées par BluStealer pourraient être utilisées à mauvais escient pour pirater les réseaux sociaux, les comptes bancaires, les courriels et autres, voler des identités, effectuer des achats frauduleux, des transactions. Les comptes de messagerie piratés (ou autres) pourraient être utilisés pour distribuer davantage BluStealer. D'autres exemples de maliciels similaires sont Kuukostealer, Mars et Ducky.

Comment BluStealer a-t-il infiltré mon ordinateur ?

BluStealer est délivré via des pièces jointes malveillantes (fichiers ISO). Les pièces jointes contiennent les exécutables du maliciel. L'un des courriels utilisés pour distribuer BluStealer est déguisé en une lettre de DHL écrite en anglais. Une autre est déguisée en lettre concernant une facture d'expédition rédigée en espagnol.

BluStealer infecte le système d'exploitation après avoir ouvert un exécutable malveillant dans les fichiers ISO joints. Les cybercriminels pourraient également utiliser des documents Microsoft Office, des documents PDF, des fichiers d'archive ZIP, RAR (et autres), des fichiers JavaScript ou d'autres fichiers pour distribuer BluStealer.

Comment éviter l'installation de maliciels ?

Les pièces jointes et les liens dans les courriels non pertinents envoyés à partir d'adresses inconnues et suspectes ne doivent pas être ouverts. Il est important de se rappeler que les cybercriminels derrière les courriels malveillants prétendent être des entités légitimes.

Les fichiers et logiciels doivent être téléchargés à partir de sites officiels et non à partir d'autres sources (peu fiables). Les programmes installés doivent être mis à jour et (ou) activés avec des outils conçus/fournis par leurs développeurs officiels. Un ordinateur doit être régulièrement analysé à la recherche de menaces. Il est recommandé d'utiliser un antivirus ou un logiciel anti-espion réputé.

Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Courriel malveillant distribuant BluStealer (déguisé en lettre concernant une facture d'expédition) :

Texte dans ce courriel (écrit en espagnol) :

Buen día

Para comentar que de tu pago del viernes por 6,424.08 donde mencionas que pagas la factura 990, esa factura ya la habías pagado el 28 de agosto.

Por lo que el pago del 3 de septiembre yo lo estoy tomando para las facturas 1007 y 1008, aunque para la 1008 quedará un saldo de 1,999.27.

De cualquier manera vuelvo a anexar tu estado de cuenta ya descontando tu pago del viernes pasado.

El Complemento de pago ya fue enviado también por correo.

Quedo a la orden.

Saludos...LUPITA ESPARZA

Crédito y Cobranza

Tel: (33) 3619-2666

Courriel malveillant distribuant BluStealer (déguisé en lettre de DHL) :

Texte dans ce courriel :

Subject: DHL delivery-address confirmation

Dear Consignee,

Your parcel addressed to you has just arrived our head office. But we are unable to locate your address for delivery.

Please find attached contact form, receipt of delivery and airway bill details.

Kindly fill out the contact form attached and send back to us to enable us to reschedule your delivery asap.

We await your kind feedback.

If you have any issues or questions, please do not hesitate to contact our Customer Service team for assistance.

Deutsche Post DHL

The Mail & Logistics Group. 2021 © DHL International GmbH.

All right reserved.CONFIDENTIALITY NOTICE: This message is from DHL and may contain confidential business information. It is intended solely for the use of the individual to whom it is addressed. If you are not the intended recipient please contact the sender and delete this message and any attachment from your system. Unauthorized publication, use, dissemination, forwarding, printing or copying of this E-Mail and its attachments is strictly prohibited.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que BluStealer ?

- ÉTAPE 1. Suppression manuelle du maliciel BluStealer.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner.

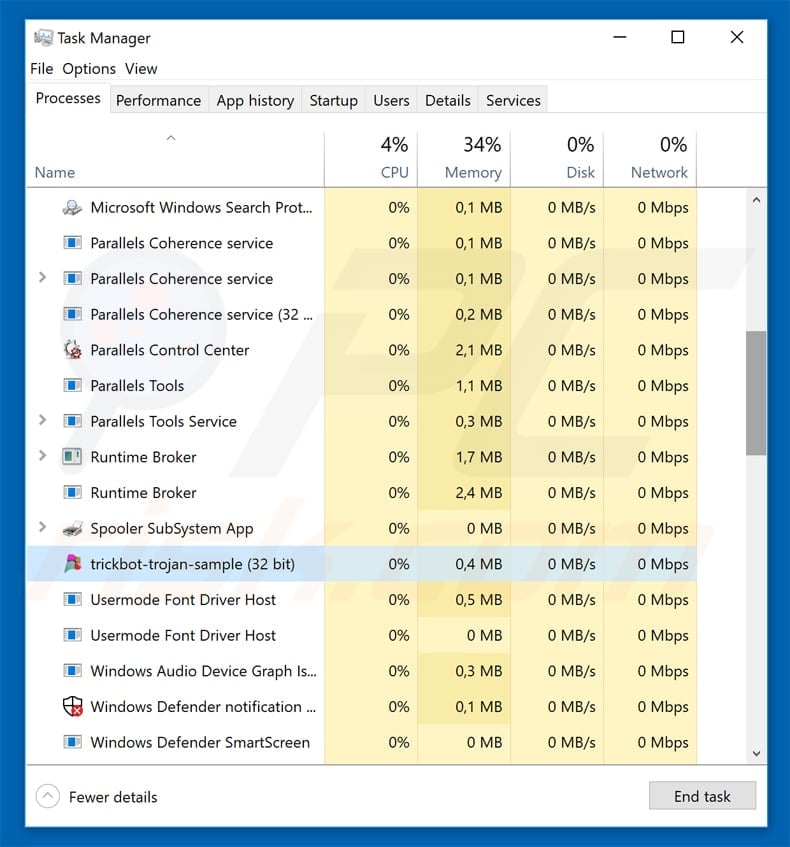

Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

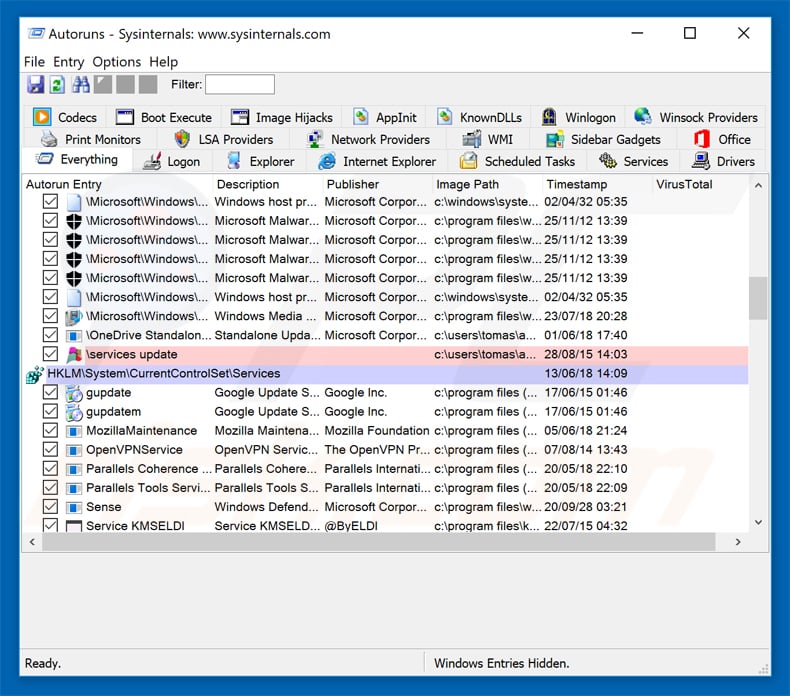

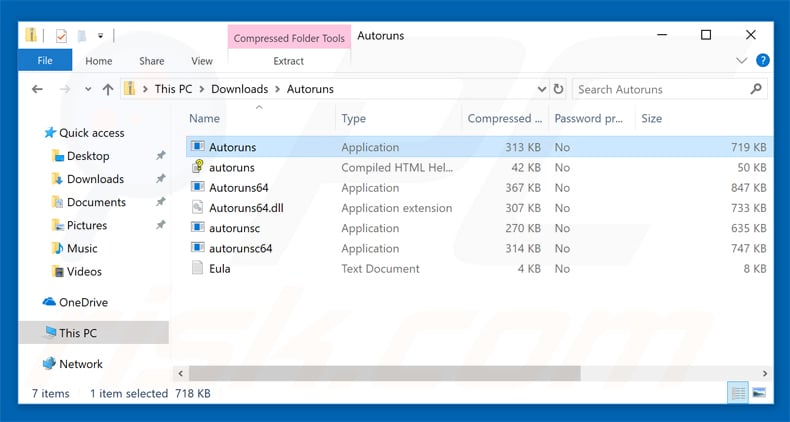

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

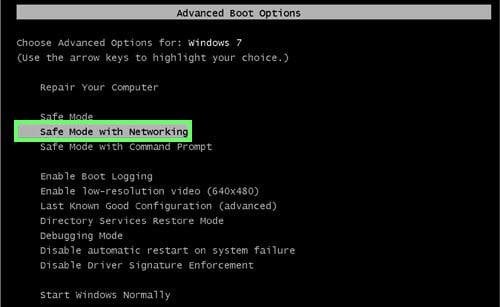

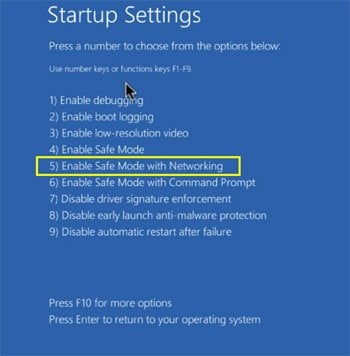

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

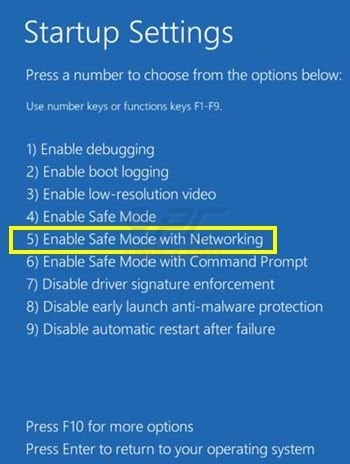

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant".

Votre ordinateur redémarre dans le menu "Options de démarrage avancées".

Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier.

Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer".

Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

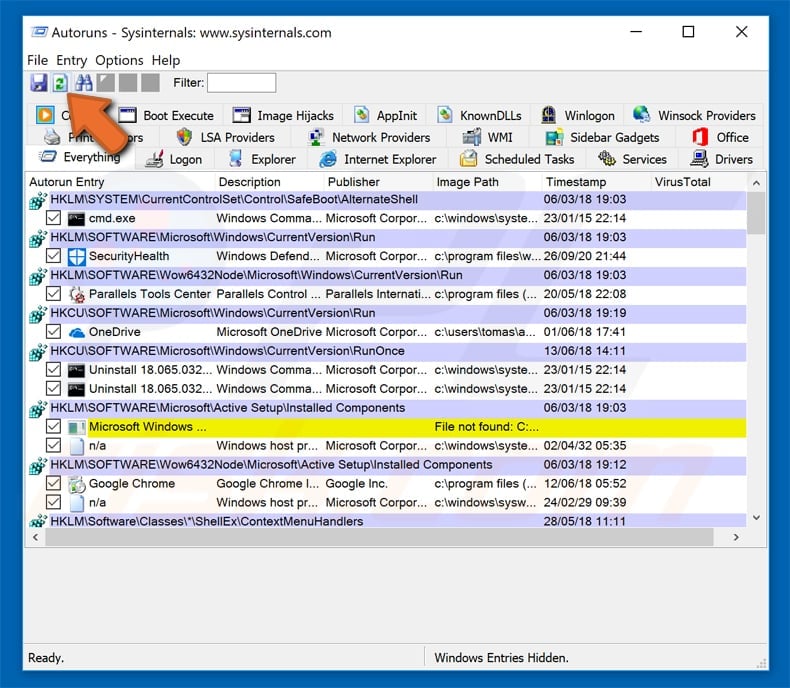

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes.

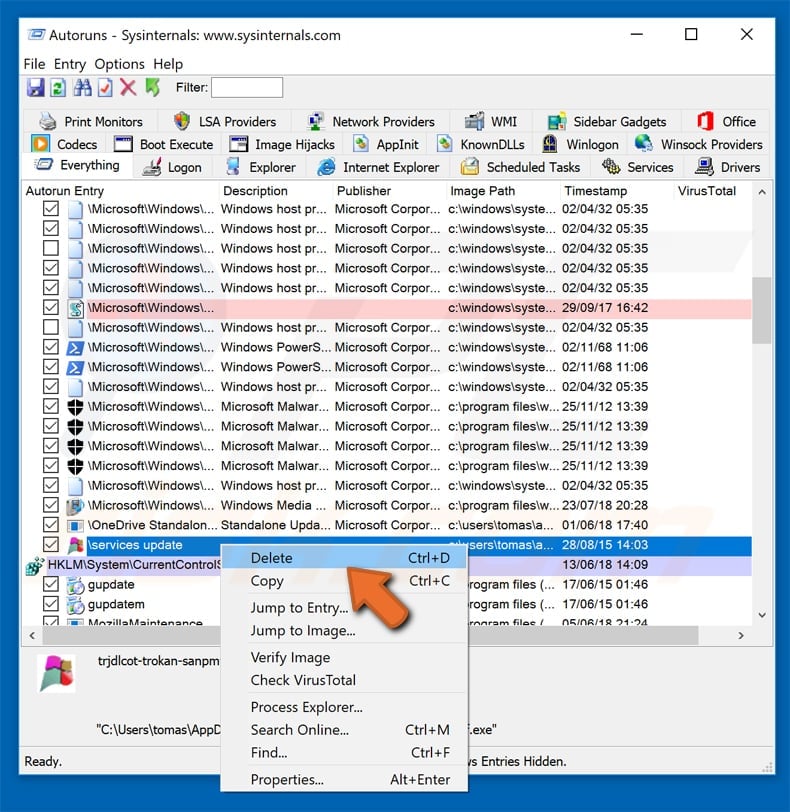

A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

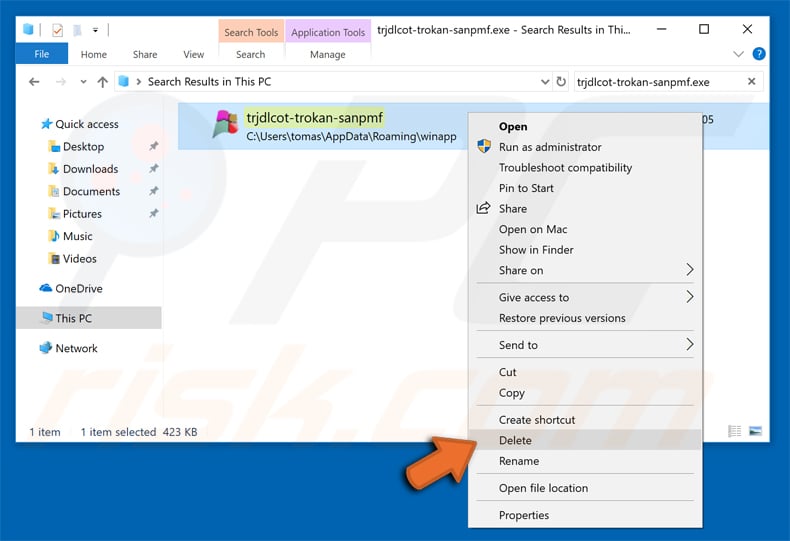

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur.

Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel.

Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite.

Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le maliciel BluStealer, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, ce n'est pas nécessaire. BluStealer et la majorité des autres maliciels peuvent être supprimés sans formatage.

Quels sont les plus gros problèmes que le maliciel BluStealer peut causer ?

Les cybercriminels peuvent utiliser ce maliciel pour voler des comptes en ligne, des documents stockés sur l'ordinateur infecté, utiliser des informations volées pour distribuer des maliciels, voler des identités, effectuer des transactions frauduleuses.

Comment un maliciel s'est-il infiltré dans mon ordinateur ?

Les maliciels à haut risque sont souvent distribués à l'aide de diverses techniques d'hameçonnage et d'autres techniques d'ingénierie sociale (par exemple, de faux messages d'avertissement du système), des téléchargements intempestifs, des réseaux Peer-to-Peer, des réseaux et des sites Web non officiels, des outils de craquage de logiciels, de faux installateurs.

Il est important de savoir que les maliciels peuvent être capables d'infecter d'autres ordinateurs via le réseau local et les périphériques de stockage amovibles tels que les disques durs externes, les clés USB, etc.

Combo Cleaner me protégera-t-il des maliciels ?

Oui, Combo Cleaner est capable de détecter et d'éliminer presque toutes les infections de maliciels connues. Les maliciels haut de gamme pourraient se cacher profondément dans le système. Par conséquent, les ordinateurs infectés doivent être analysés à l'aide d'une analyse complète du système.

▼ Montrer la discussion