Guide de suppression de virus et de logiciels malveillants, instructions de désinstallation.

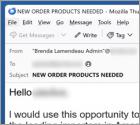

Qu'est-ce que le message "Share Your Company Catalog" ?

Nous avons examiné ce courriel et constaté qu'il a été rédigé par des escrocs qui tentent de faire croire aux destinataires qu'ils ont reçu une demande de catalogue d'entreprise. Les courriels frauduleux comme celui-ci entrent dans la catégorie des courriels d'hameçonnage. L'objectif est généralement de voler des informations personnelles.

Quel type de logiciel malveillant est SnipBot ?

SnipBot est une variante du cheval de Troie d'accès à distance (RAT) RomCom qui permet aux attaquants d'exécuter des commandes sur le système d'une victime et de télécharger des modules supplémentaires. La nouvelle variante utilise une technique d'obscurcissement personnalisée ainsi que des méthodes anti-analyse avancées. Des acteurs de la menace ont été observés en train de distribuer SnipBot par courrier électronique en y joignant un fichier malveillant.

Quel type de logiciel malveillant est Octo2 ?

Octo2 est une nouvelle version du cheval de Troie bancaire Octo qui cible les utilisateurs d'Android. Par rapport à l'ancienne version, Octo2 comprend des capacités RAT améliorées et des techniques d'anti-analyse et d'anti-détection. S'il y a des raisons de penser qu'un appareil est infecté par Octo2, il convient d'effectuer une analyse à l'aide d'un outil de sécurité réputé dès que possible.

Quel type de logiciel malveillant est Crystal Rans0m ?

Crystal Rans0m est un ransomware développé dans le langage de programmation Rust. Au cours de notre analyse, nous avons remarqué qu'il ne se contente pas de crypter les fichiers, mais qu'il vole également des informations. Contrairement à la plupart des variantes de ransomware, Crystal Rans0m n'ajoute aucune extension aux fichiers cryptés. La note de rançon fournie par ce ransomware apparaît dans une fenêtre contextuelle.

Quel type d'email est "EFT Payment Overview" ?

Après avoir examiné l'e-mail "EFT Payment Overview", nous avons déterminé qu'il s'agissait d'un spam. Il est présenté comme une notification concernant un paiement. Ce message de spam vise à tromper les destinataires en les incitant à fournir leurs identifiants de connexion à un fichier d'hameçonnage.

Quel type de logiciel malveillant est AttackNew ?

Notre équipe de recherche a découvert le ransomware AttackNew lors d'une enquête de routine sur les fichiers soumis à la plateforme VirusTotal. Ce logiciel malveillant appartient à la famille des ransomwares MedusaLocker.

Nous avons obtenu un échantillon d'AttackNew et l'avons exécuté sur notre machine de test. Le ransomware a chiffré des fichiers et ajouté une extension ".attacknew1" à leur nom. Il est à noter que le numéro de l'extension peut varier en fonction de la variante d'AttackNew.

Pour aller plus loin, les fichiers affectés sur notre système de test, tels que "1.jpg", apparaissent sous la forme "1.jpg.attacknew1", "2.png" sous la forme "2.png.attacknew1", et ainsi de suite. En outre, ce ransomware a créé une note de rançon nommée "how_to_back.html". Ce message montre clairement qu'AttackNew cible les grandes entités (entreprises) et utilise des tactiques de double extorsion.

Qu'est-ce que l'escroquerie "MetaMask Log-In Attempt" ?

Nous avons examiné cet e-mail et conclu qu'il s'agit d'une tentative d'hameçonnage déguisée en notification concernant la suspension du portefeuille MetaMask du destinataire. Ce courriel est créé par des escrocs dans le but de soutirer des informations personnelles aux destinataires. Quiconque reçoit ce courriel doit l'ignorer.

Quel type d'email est "Samples Of The Product" ?

Après avoir examiné l'e-mail "Samples Of The Product", nous avons déterminé qu'il s'agissait d'un spam. Il est présenté comme une commande potentielle. Le courrier indésirable incite les destinataires à visiter un site web d'hameçonnage qui cible les identifiants de connexion à leur compte de messagerie.

Il convient de souligner que les informations contenues dans cet e-mail sont fausses et que ce courrier n'est en aucun cas associé à la société Sanmina ou à d'autres entités authentiques.

Quel type de logiciel malveillant est Necro ?

Necro est un cheval de Troie qui cible les utilisateurs d'Android. Les acteurs de la menace le diffusent par le biais de versions modifiées d'applications connues et de celles trouvées sur les boutiques d'applications officielles comme Google Play. Necro utilise certaines techniques pour dissimuler ses charges utiles malveillantes afin d'échapper à la détection et peut effectuer diverses activités malveillantes.

Quel type de logiciel malveillant est AKO ?

AKO est un ransomware qui crypte les fichiers et modifie leur nom en y ajoutant l'extension ".AKO". Par exemple, il renomme "1.jpg" en "1.jpg.AKO", "document.txt" en "document.txt.AKO". AKO génère deux notes de rançon : "AkoReadMe.html" et "AkoReadMe.txt". Ce ransomware fait partie de la famille MedusaLocker.

Plus d'articles...

Page 69 sur 614

<< Début < Précédent 61 62 63 64 65 66 67 68 69 70 Suivant > Fin >>