A propos de la campagne spam par courriel "Hacker who has access to your operating system"

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Guide de suppression de "Hacker Who Has Access To Your Operating System" removal guide

Qu'est-ce que "Hacker Who Has Access To Your Operating System" ?

"Hacker Who Has Access To Your Operating System" est une autre campagne de spam qui entre dans la catégorie 'sextortion'. Les cybercriminels envoient des centaines de milliers de courriels trompeurs indiquant qu'ils ont détourné l'ordinateur de la victime et enregistré une "vidéo humiliante". En fait, il ne s'agit que d'une escroquerie et de tels courriels devraient être ignorés.

Le message indique essentiellement que des cybercriminels ont infecté l'ordinateur avec un cheval de Troie lorsque le destinataire visitait prétendument un site Web pour adultes. Les criminels affirment également qu'ils ont utilisé la webcam et le microphone de l'ordinateur piraté pour enregistrer une vidéo montrant le destinataire "se faisant plaisir" et ont également volé ses contacts. Ces revendications sont suivies d'une demande de menace ou de rançon. Ces personnes déclarent qu'elles enverront la vidéo enregistrée (ainsi que la vidéo que le destinataire est censé avoir regardée) à tous les contacts du destinataire, à moins qu'une rançon de 500 $ ne soit versée. Les destinataires sont tenus de payer la rançon dans les 50 heures et ils doivent utiliser la cryptomonnaie Bitcoin. Une fois le paiement reçu, la vidéo est censée être effacée définitivement. Sachez toutefois qu'il s'agit d'une escroquerie. Votre ordinateur est probablement exempt de virus et ces personnes n'ont certainement pas enregistré de vidéo. Les cybercriminels envoient ces courriels à de nombreuses personnes en espérant que certaines d'entre elles tomberont dans le piège de l'arnaque. Malheureusement, beaucoup de gens le font, et les criminels génèrent des revenus avec un minimum d'effort. Par conséquent, ignorez "Hacker Who Has Access To Your Operating System" et autres courriels similaires, et n'envoyez certainement pas d'argent.

Nous recevons beaucoup de commentaires de la part d'utilisateurs préoccupés par ce type d'arnaque par courriel. Voici la question la plus populaire que nous recevons (dans ce cas, concernant une arnaque qui prétend avoir obtenu des vidéos ou des photos compromettantes de l'utilisateur) :

Q : Salut l'équipe de pcrisk.com, j'ai reçu un courriel m'informant que mon ordinateur a été piraté et ils ont une vidéo de moi. Maintenant, ils demandent une rançon à Bitcoins. Je pense que cela doit être vrai parce qu'ils ont inscrit mon vrai nom et mon mot de passe dans le courriel. Que dois-je faire ?

R : Ne vous inquiétez pas pour ce courriel. Ni les pirates ni les cybercriminels n'ont infiltré ou piraté votre ordinateur et il n'y a aucune vidéo de vous regardant de la pornographie. Ignorez simplement le message et n'envoyez pas de bitcoins. Votre courriel, votre nom et votre mot de passe ont probablement été volés sur un site Web compromis tel que Yahoo (ces violations sont courantes). Si vous êtes inquiet, vous pouvez vérifier si vos comptes ont été compromis en visitant le site haveibeenpwned.

| Nom | Courriel Arnaque Hacker Who Has Access To Your Operating System |

| Type de Menace | Hameçonnage, Arnaque, Engénierie Sociale, Fraude |

| Fausse Réclamation | Les criminels prétendent qu'ils ont du matériel humiliant et tentent de faire chanter les victimes. |

| Adresse du Portefeuille du Cyber Criminel | 3AvVjgoYfrtbbG2repDCdcLLMcjJ73jLqm (Bitcoin), 3GyUyLv6X6erPibUSavuuHGKzpDUWxNcCF (Bitcoin), 3391uBm42nTiHnjaeLqauuze57syqTk2zp (Bitcoin) |

| Montant de la Rançon |

$500 |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression | Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Il existe de nombreuses campagnes de spam similaires à "Hacker Who Has Access To Your Operating System". La liste d'exemples comprend "You Certainly Do Not Know Me", "Looked At You For Several Months", et "So I'm The Hacker Who Broke Your Email". Notez que la 'sextortion' n'est pas le seul type de campagne de spam. Les criminels utilisent également cette tactique pour propager des logiciels malveillants à haut risque (p. ex. TrickBot, Hancitor, Emotet, FormBook, etc.). Ils envoient des courriels trompeurs qui contiennent des pièces jointes malveillantes (généralement des documents Microsoft Office) et des messages encourageant les destinataires à ouvrir les fichiers joints. Leur ouverture entraîne une infection par des logiciels malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Pour que les campagnes de spam par courriel soient couronnées de succès, l'interaction de l'utilisateur est nécessaire. Les cybercriminels envoient des courriels contenant des pièces jointes malveillantes et des messages encourageant les destinataires à les ouvrir. Ces pièces jointes pourraient être présentées comme des documents importants pour tenter de donner l'impression d'une légitimité et d'augmenter les chances de tromper les destinataires. Dans la plupart des cas, il s'agit de documents Microsoft Office (Excel, Word et autres fichiers similaires), qui infectent les ordinateurs à l'aide de macro-commandes malveillantes, mais ils peuvent aussi être des documents PDF, des archives, des liens, etc. Dans tous les cas, ces pièces jointes sont inoffensives, à moins qu'elles ne soient ouvertes. Les principales raisons de ces infections informatiques sont une mauvaise connaissance des menaces et un comportement négligent.

Comment éviter l'installation de logiciels malveillants ?

Pour éviter cette situation, soyez très prudent lorsque vous naviguez sur Internet et que vous téléchargez/installez/mettez à jour des logiciels. Manipulez toutes les pièces jointes avec soin. Il ne faut jamais ouvrir les fichiers ou les liens de reçus provenant d'adresses de courriel suspectes ou inconnues. De plus, téléchargez des programmes à partir de sources officielles seulement, de préférence en utilisant des liens de téléchargement directs. Les téléchargeurs/installateurs tiers incluent souvent des applications malhonnêtes, et donc ces outils ne devraient pas être utilisés. Analysez soigneusement chaque fenêtre des boîtes de dialogue de téléchargement/installation à l'aide des paramètres "Personnalisé" ou "Avancé". Décochez les options additionnelles et déclinez les offres de télécharger/installer des programmes. Gardez les applications et les systèmes d'exploitation installés à jour, cependant, utilisez les fonctions ou les outils implémentés fournis par le développeur officiel uniquement. Gardez à l'esprit que les anciennes versions de Microsoft Office sont vulnérables aux attaques de logiciels malveillants. Les versions 2010 et ultérieures disposent du mode "Vue Protégée", qui empêche les documents nouvellement téléchargés d'exécuter des macros malveillantes et de télécharger/installer des logiciels malveillants. Par conséquent, nous vous conseillons fortement d'éviter d'utiliser des versions plus anciennes de MS Word. La clé de la sécurité informatique est la prudence. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans le message électronique "Hacker Who Has Access To Your Operating System" :

Subject: Security Alert. Your accounts were hacked by a criminal group.

Hello!

I am a hacker who has access to your operating system.

I also have full access to your account.I've been watching you for a few months now.

The fact is that you were infected with malware through an adult site that you visited.If you are not familiar with this, I will explain.

Trojan Virus gives me full access and control over a computer or other device.

This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it.I also have access to all your contacts and all your correspondence.

Why your antivirus did not detect malware?

Answer: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent.I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched.

With one click of the mouse, I can send this video to all your emails and contacts on social networks.

I can also post access to all your e-mail correspondence and messengers that you use.If you want to prevent this,

transfer the amount of $500 to my bitcoin address (if you do not know how to do this, write to Google: "Buy Bitcoin").My bitcoin address (BTC Wallet) is: 3AvVjgoYfrtbbG2repDCdcLLMcjJ73jLqm, 395wdUpmkEG6iPdCguKCqYJR5UkpdWm5Wk, 3HnDpvc9mXTcmAePPCaU3q82egxP8p5P6G, 3JgjbyQJcymqApzph5EWDQdH8cNphXFZKu, 3NmUUGnYGkMn2hAi9L8sd5J4okWjq3mZNe, 1ELKdWgfedTJ9FV4U5W2JVXFzTpKSqcCjM, 3HxqrQmEffcMZo5cgNqRXwD3dw5LCYSx7K, 1ANFoTP6ETjBfL6o3ZhJm1jag1x1KAbAxZ, 37yLxF7mM7h3KiDvqWh88wm1VjFvemDYpf, 358MfWU8MctxPJhFBiNpsdGtxDtHixTi8r

After receiving the payment, I will delete the video and you will never hear me again.

I give you 50 hours (more than 2 days) to pay.

I have a notice reading this letter, and the timer will work when you see this letter.Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address.

I do not make any mistakes.If I find that you have shared this message with someone else, the video will be immediately distributed.

Best regards!

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que "Hacker Who Has Access To Your Operating System" ?

- ETAPE 1. Suppression manuelle d'une possible infection de logiciels malveillants.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

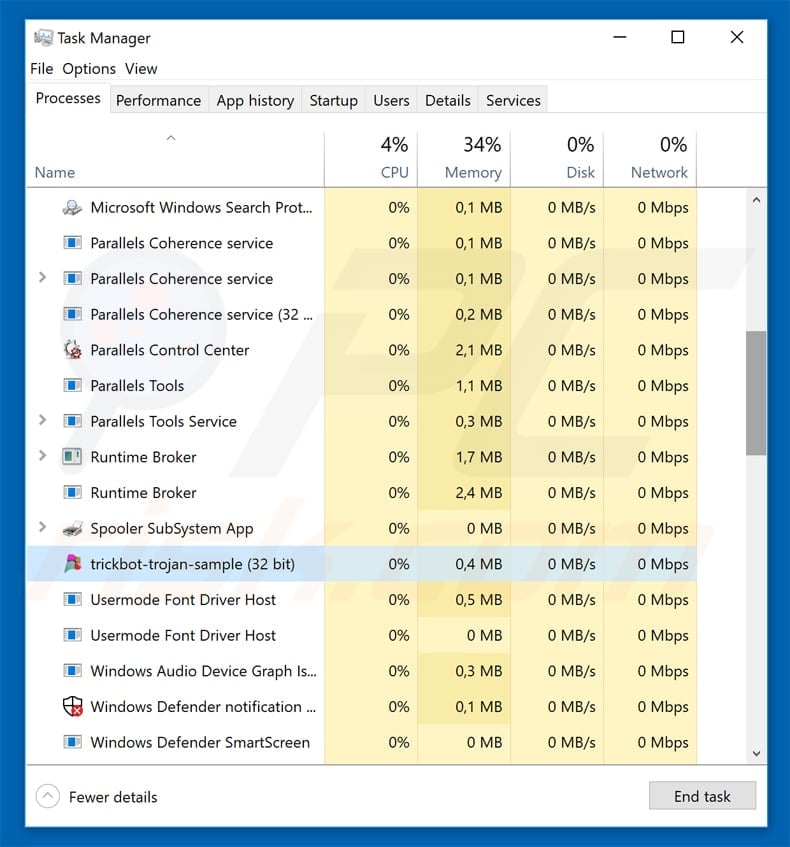

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-logiciel malveillant le faire automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner. Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

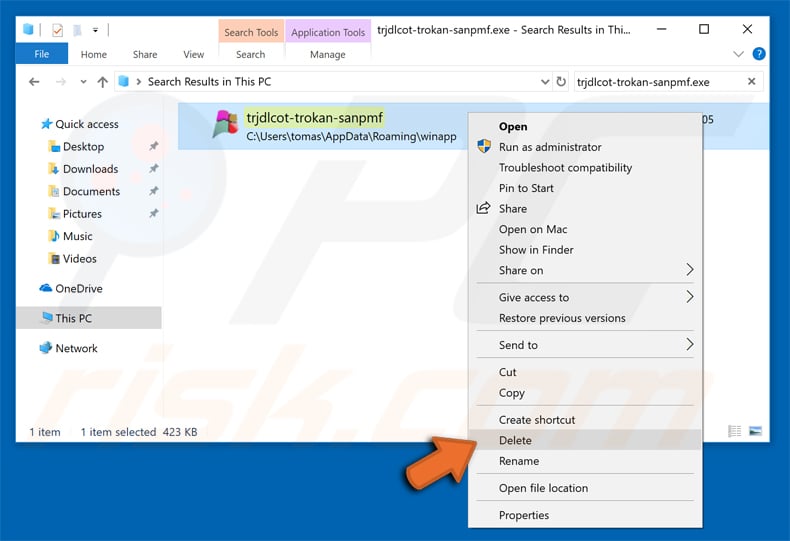

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

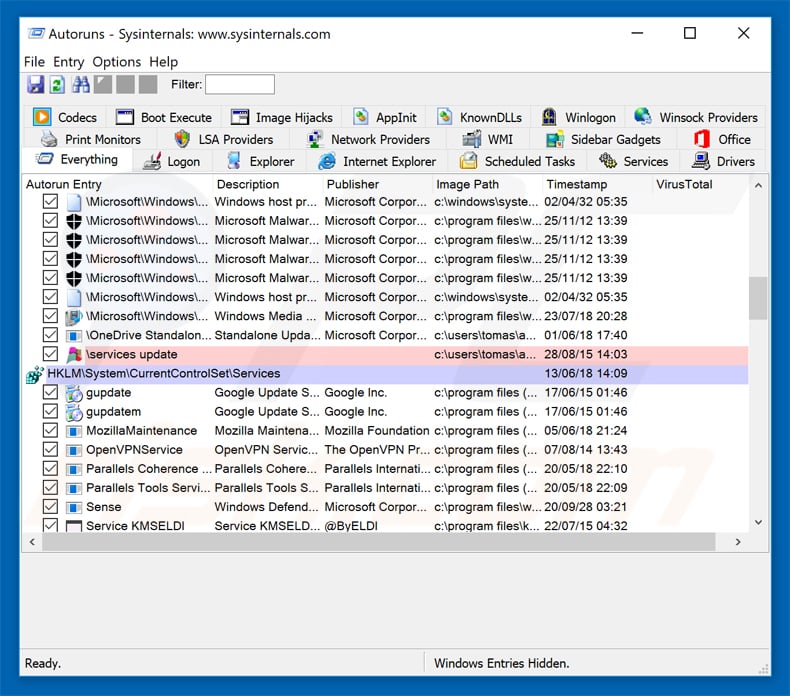

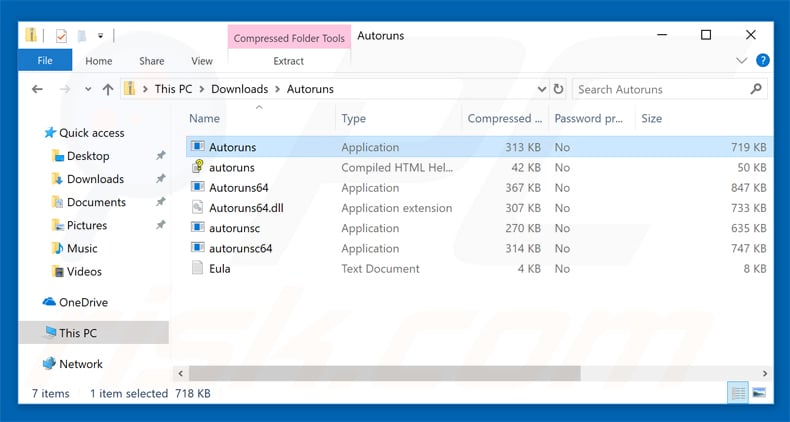

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

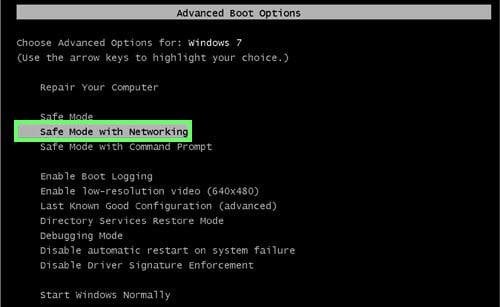

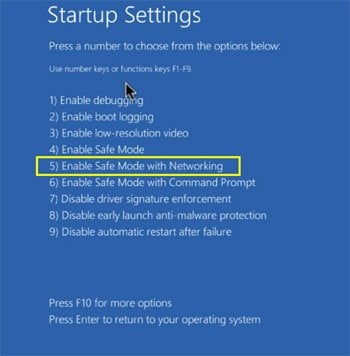

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

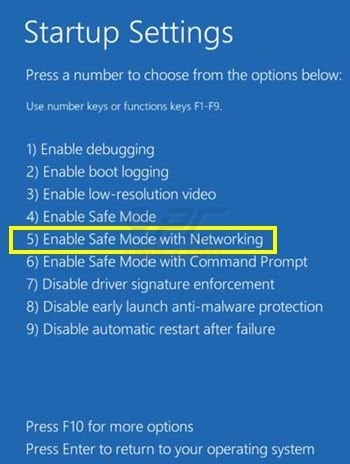

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

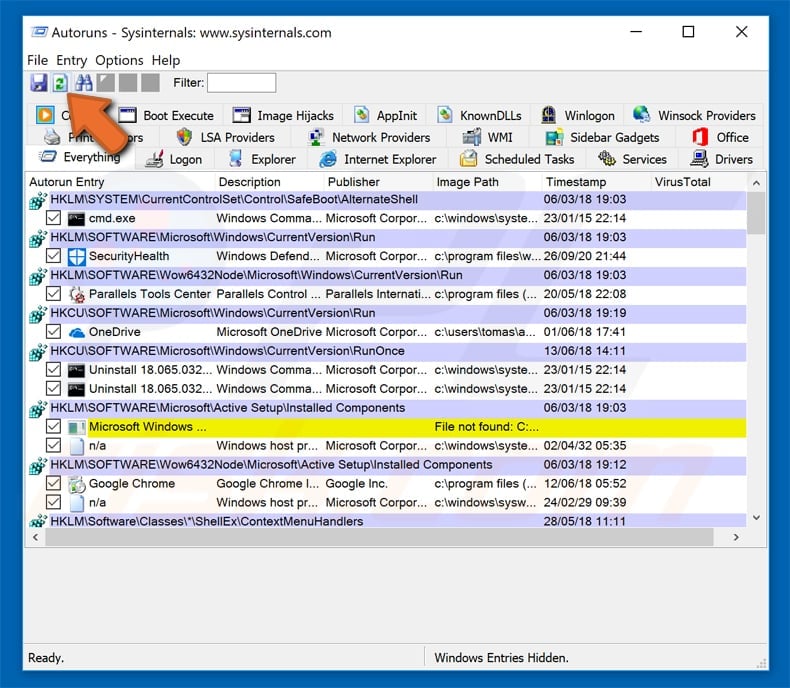

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

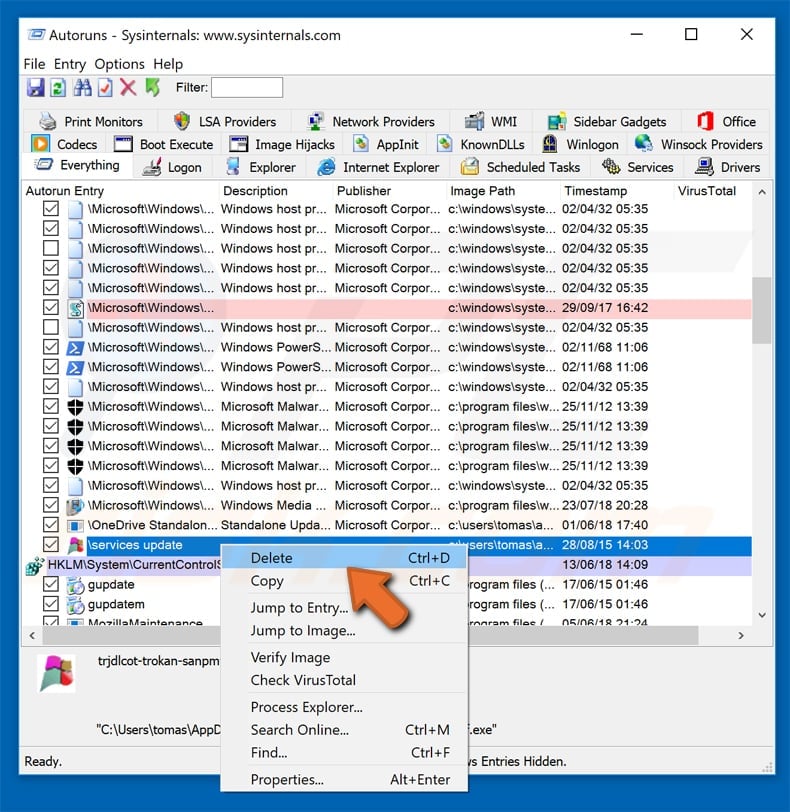

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant via l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antilogiciel malveillant. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner.

▼ Montrer la discussion