Virus DUNIHI

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Guide de suppression du virus DUNIHI

Qu'est-ce que DUNIHI ?

DUNIHI (aussi connu sous le nom de Houdini) est un virus à haut risque conçu pour infiltrer le système, modifier ses paramètres de registre et se propager continuellement en infiltrant les disques amovibles. Ce logiciel malveillant permet aux cybercriminels d'effectuer diverses actions à distance, ce qui signifie que le système infiltré est à très haut risque. L'une des méthodes de distribution que les cybercriminels utilisent pour propager ce virus est les campagnes de spam par courriel. Les escrocs envoient des centaines de milliers de courriels en espérant que quelqu'un ouvrira une pièce jointe malveillante qui entraînera l'infiltration du DUNIHI.

L'une des principales caractéristiques de DUNIHI est sa diffusion via des disques amovibles. Après cela, DUNIHI crée un certain nombre de fichiers.lnk (raccourcis) pour chaque fichier et dossier existant dans le disque amovible infiltré. DUNIHI crée ces raccourcis parce que les utilisateurs sont très susceptibles de les exécuter plutôt que d'ouvrir le fichier/dossier réel. L'exécution d'un raccourci entraîne l'infiltration de DUNIHI. Puisque les utilisateurs de disques amovibles sont très susceptibles de partager des disques amovibles avec d'autres personnes et/ou de les utiliser sur plusieurs ordinateurs, cette méthode de distribution est très efficace. Maintenant, ce qui est plus important, c'est que DUNIHI permet aux cybercriminels d'effectuer une variété d'actions sur le système infecté. DUNIHI se connecte à un serveur de commande et de contrôle (C&C) distant et reçoit les commandes. La liste des actions possibles comprend le téléchargement/l'exécution de divers fichiers, le téléchargement des fichiers de la victime sur le serveur, la suppression de fichiers et bien d'autres. Cela signifie que DUNIHI représente une menace énorme pour la vie privée et la sécurité informatique des utilisateurs : les cybercriminels peuvent télécharger et installer des virus supplémentaires et voler diverses données. Ils peuvent facilement injecter dans le système un logiciel de rançon (qui chiffre les données) ou d'autres virus à haut risque (qui enregistrent des informations privées, telles que des frappes, des logins/mots de passe, etc.) Par conséquent, la présence de DUNIHI pourrait éventuellement entraîner d'énormes pertes financières ou de données et même un vol d'identité. Heureusement, DUNIHI laisse peu de traces et il est donc possible de détecter ce malware manuellement. Il crée un certain nombre de copies de lui-même et les place dans différents dossiers du système (liste des copies). De plus, il crée plusieurs entrées dans le Registre Windows (liste des entrées créées). Ainsi, si vous trouvez quelque chose, vous devez le supprimer immédiatement et analyser le système à l'aide d'une suite anti-virus/anti-spyware réputée, telle que Combo Cleaner. En fait, si vous avez la moindre suspicion que votre système est infecté, vous devriez le scanner également - la clé de la sécurité informatique est la prudence.

| Nom | Virus DUNIHI |

| Type de menace | Cheval de troie, virus de vol de mot de passe, logiciel malveillant bancaire, logiciel espion |

| Symptômes | Les chevaux de Troie sont conçus pour infiltrer furtivement l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de Distribution | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels de crackage. |

| Dommage | Renseignements bancaires volés, mots de passe, vol d'identité, ordinateur de la victime ajouté à un botnet. |

| Suppression | Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Il existe de nombreux chevaux de Troie à haut risque semblables à DUNIHI. Hancitor, TrickBot, AZORult - ce ne sont là que quelques exemples parmi une longue liste. Bien que ces virus soient développés par différents cybercriminels et que leur comportement puisse différer (certains injectent des logiciels malveillants dans le système, d'autres volent des renseignements personnels, et ainsi de suite), ils ont tous une chose en commun : ils représentent une énorme menace pour la vie privée des utilisateurs et la sécurité informatique. Pour cette raison, il est extrêmement important d'éliminer ces logiciels malveillants.

Comment DUNIHI a-t-il infiltré mon ordinateur ?

On sait que les cybercriminels diffusent DUNIHI en utilisant des campagnes de spam par courriel. Généralement, ces courriels sont accompagnés d'un lien vers Google Docs, qui est déguisé en document PDF. Le lien Google Docs mène à un fichier script (généralement un fichier.PIF,.VBS ou.SCR) qui, une fois exécuté, infecte le système. Toutefois, les virus de ce type sont également très susceptibles d'être distribués à l'aide de chevaux de Troie, de sources de téléchargement de logiciels tiers et de faux outils de mise à jour de logiciels. Les chevaux de Troie, comme nous l'avons mentionné plus haut, sont conçus pour provoquer ce que l'on appelle des "infections en chaîne". Ils s'infiltrent dans les ordinateurs et commencent immédiatement à télécharger d'autres logiciels malveillants dans le système. Les sources de téléchargement de tiers (réseaux peer-to-peer[P2P], sources de téléchargement de logiciels tiers, sites d'hébergement de fichiers gratuits, etc.) sont utilisées pour propager les virus en les présentant comme des applications légitimes. Les utilisateurs se font simplement piéger pour télécharger et installer des logiciels malveillants par eux-mêmes. Les fausses mises à jour de logiciels infectent les ordinateurs de deux façons : soit en exploitant les bogues/failles de logiciels périmés, soit en téléchargeant et en installant simplement des logiciels malveillants au lieu des mises à jour/réparations promises. D'une manière ou d'une autre, le manque de connaissances et le comportement imprudent des utilisateurs sont généralement les principales causes des infections informatiques, car ils téléchargent et ouvrent souvent divers fichiers sans réfléchir aux conséquences possibles.

Comment éviter l'installation de logiciels malveillants ?

Afin d'éviter cette situation, les utilisateurs doivent d'abord se rendre compte que la clé de la sécurité informatique est la prudence. Il est donc extrêmement important d'être très attentif lors de la navigation sur Internet, ainsi que lors du téléchargement, de l'installation et de la mise à jour des logiciels. N'ouvrez jamais un fichier/lien attaché à un courriel qui n'est pas pertinent et/ou reçu d'une adresse de courriel suspecte/non reconnaissable. Assurez-vous de n'utiliser que des logiciels légitimes et de ne les télécharger qu'à partir de sources officielles, en utilisant des liens de téléchargement directs (et non des téléchargeurs/installateurs tiers). Gardez vos applications installées à jour. Toutefois, pour atteindre cet objectif, seules les fonctions ou outils fournis par le développeur officiel ont été implémentés. Il est également essentiel de disposer d'une suite antivirus/anti-spyware réputée, car il est très probable qu'un tel logiciel détectera et éliminera les logiciels malveillants avant qu'ils ne causent le moindre dommage. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'effectuer un scan avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Liste des dossiers dans lesquels DUNIHI crée ses copies (selon la variante de DUNIHI, la liste/localisation des copies peut différer légèrement) :

- {drive letter}:\[virus_filename].vbs

- %Application Data%\[virus_filename].vbs

- %User Temp%\[virus_filename].vbs

- %User Startup%\[virus_filename].vbs

Capture d'écran des fichiers créés par la variante de DUNIHI que nous avons analysée :

Liste des entrées du registre créées par DUNIHI (selon la variante de DUNIHI, la liste/l'emplacement des entrées peut différer légèrement) :

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\[virus_filename]

Captures d'écran des entrées du Registre Windows créées par la variante de DUNIHI que nous avons analysée :

Liste des commandes que DUNIHI est capable de recevoir du serveur Command and Control (C&C) :

- cmd-shell - Exécute une "cmd.exe /c[commande reçue du serveur C&C]" et renvoie le résultat au serveur.

- delete - Supprime un fichier spécifié.

- enum-driver - Génère une liste de tous les disques existants, ainsi que leurs types, et envoie ces informations au serveur de commande et de contrôle.

- enum-faf - Charge tous les fichiers et sous-dossiers d'un répertoire spécifié vers le serveur de commande et de contrôle.

- enum-process - Envoie la liste des processus en cours au serveur de commande et de contrôle.

- execute - Exécute le code reçu du serveur de commande et de contrôle.

- exit-process - Termine un processus spécifié.

- recvr - Charge un fichier spécifié sur le serveur de commande et de contrôle.

- send - Télécharge et exécute un fichier à partir d'une URL spécifiée par le serveur de commande et de contrôle. Le fichier est nommé exactement comme il est écrit dans l'URL et il est placé dans un répertoire également spécifié par le serveur. Si le répertoire n'existe pas, DUNIHI utilise le répertoire d'installation spécifié dans sa configuration.

- site-send - Télécharge et exécute un fichier à partir d'une URL spécifiée par le serveur de commande et de contrôle. Le nom de fichier est également spécifié par le serveur et le fichier est enregistré dans le répertoire d'installation spécifié dans la configuration DUNIHI.

- sommeil - Sommeil (se suspend) pendant une période de temps déterminée.

- uninstall - Se retire du système et de tous les disques amovibles.

- update - Se met à jour.

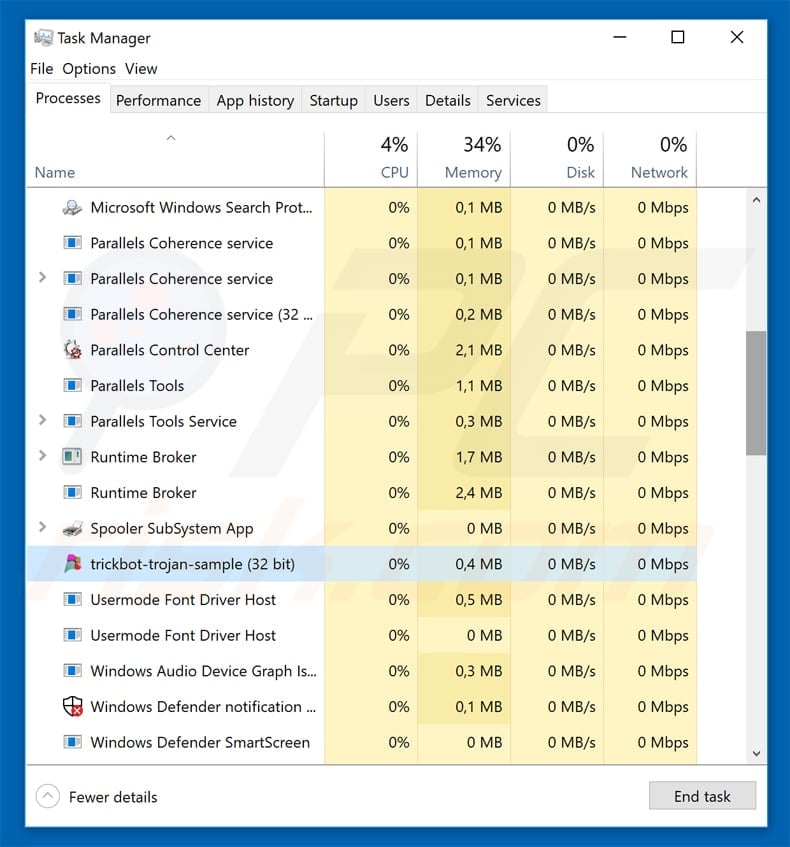

Capture d'écran des processus DUNIHI ("Microsoft ® Windows Based Script Host") dans le Gestionnaire de tâches de Windows (notez que le nom du processus est générique et qu'il apparaît chaque fois qu'un fichier script comme.VBS est exécuté) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que DUNIHI ?

- ETAPE 1. Suppression manuelle du logiciel malveillant DUNIHI.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous vous recommandons d'utiliser Combo Cleaner. Si vous souhaitez supprimer un malware manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

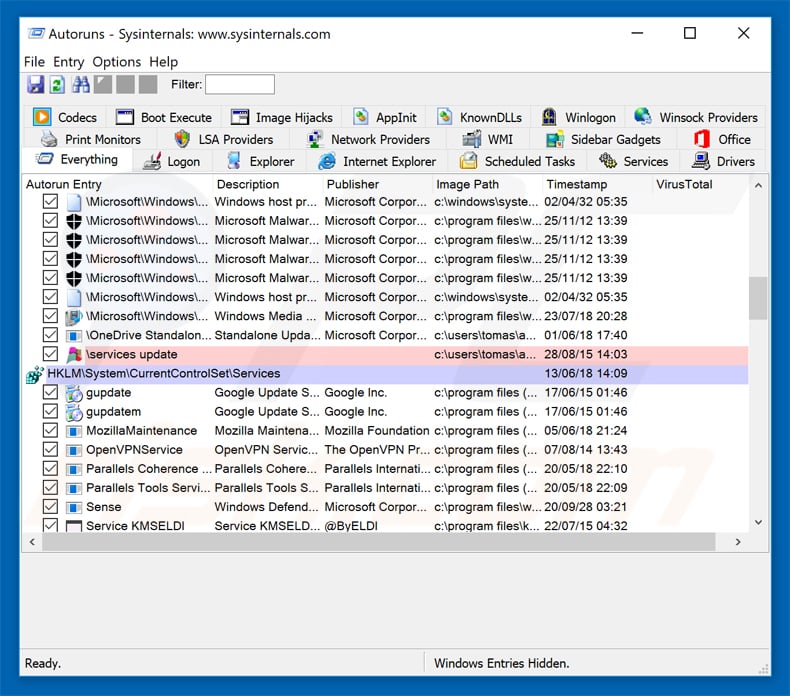

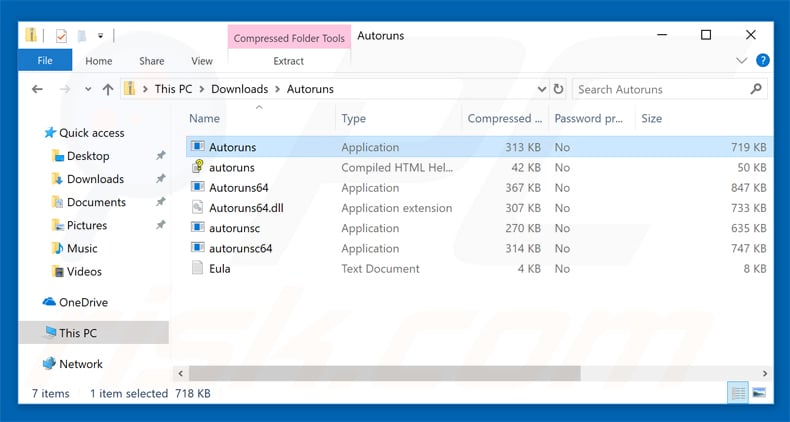

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

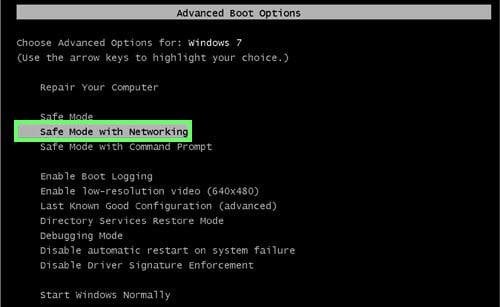

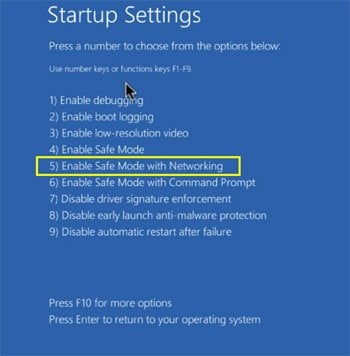

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

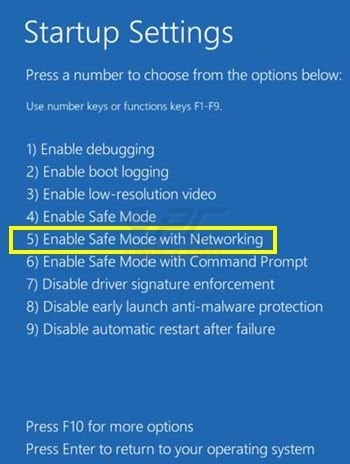

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

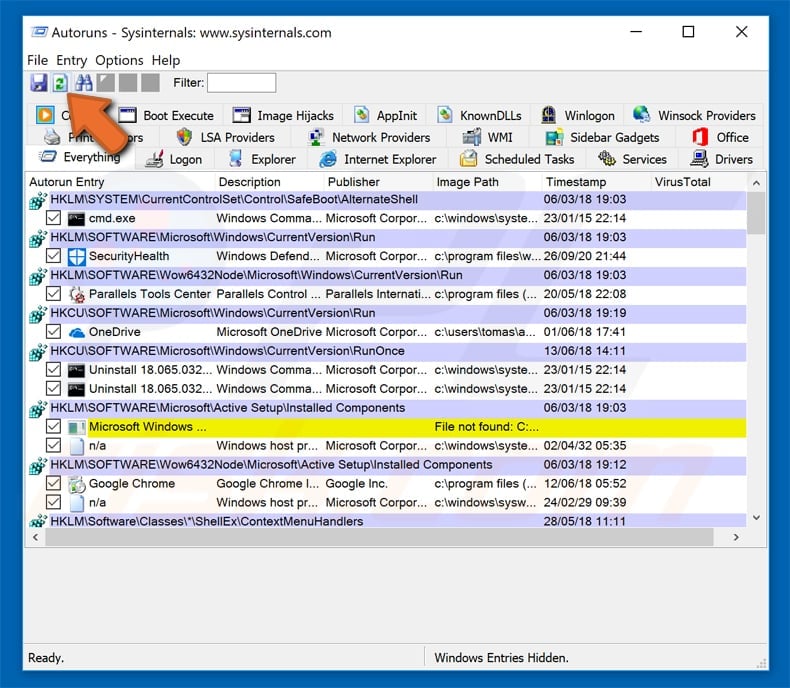

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

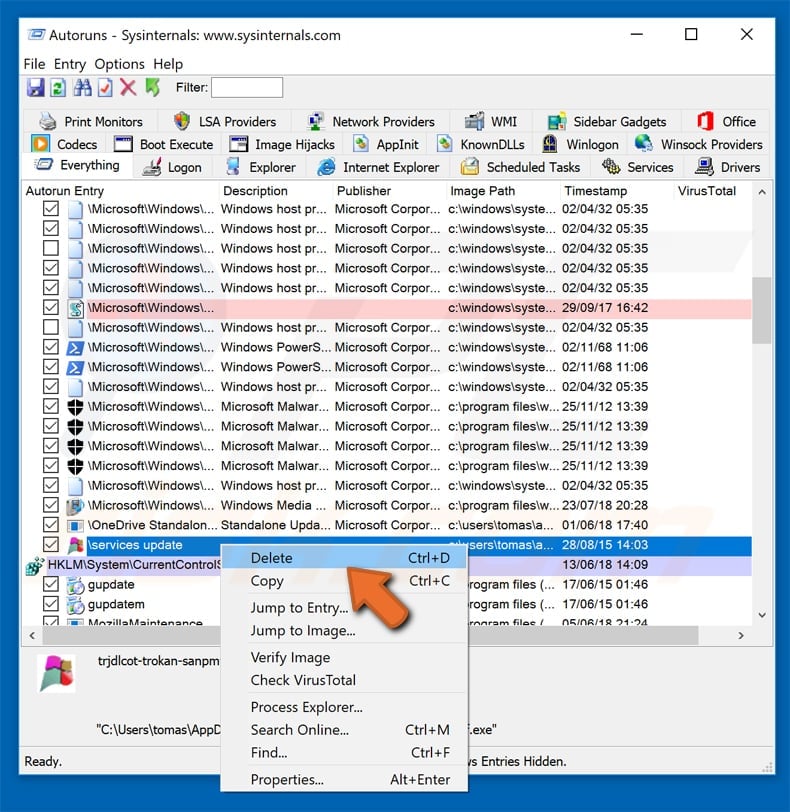

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

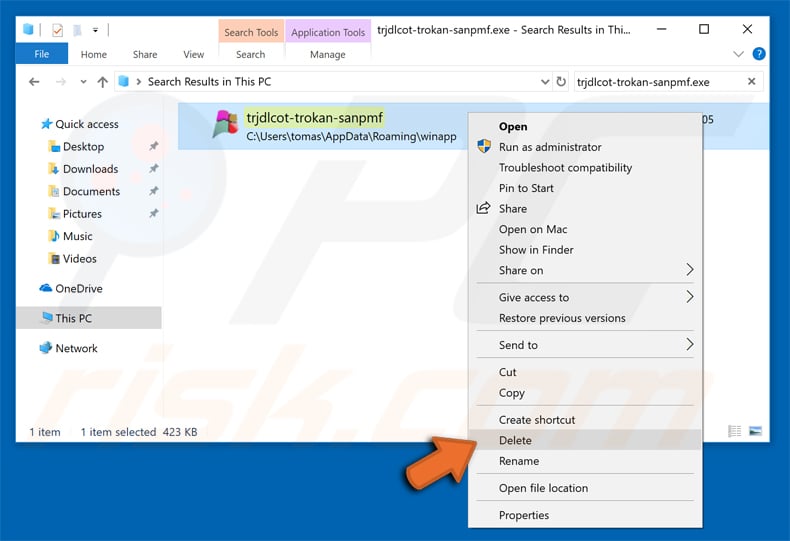

Après avoir supprimé le malware via l'application Autoruns (ceci garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du malware, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antimalware. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner.

▼ Montrer la discussion