Arnaque 'I Am A Spyware Software Developer Email Scam'

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Guide de suppresion de "I am a spyware software developer Email Scam"

Qu'est-ce que "I am a spyware software developer Email Scam" ?

"I am a spyware software developer Email Scam" est une campagne de spam utilisée pour menacer les gens et les piéger pour leur faire transférer des Bitcoins. En général, les escrocs prétendent qu'ils ont obtenu des photos ou des vidéos compromettantes d'une personne et menacent de propager le matériel si leurs demandes ne sont pas satisfaites. Il existe de nombreuses campagnes d'escroquerie par courriel semblables à celle-ci sur Internet. Si vous avez reçu le courriel "I am a spyware software developer Email Scam" (ou similaire), il n'y a pas de quoi s'inquiéter. Ces escroqueries par courriel ne devraient jamais être prises au sérieux.

Le courriel "I am a spyware software developer Email Scam" est envoyé en utilisant la "méthode de spoofing par courriel". Par conséquent, il peut sembler que le courriel a été envoyé à partir de l'adresse du destinataire. Les escrocs qui utilisent cette méthode peuvent falsifier l'adresse courriel de l'expéditeur. Le message indique qu'un hacker/développeur de logiciels espions a piraté votre ordinateur et l'a infecté d'un virus, et est donc capable de surveiller ce que vous faites sur votre ordinateur (et ce, depuis quelque temps). Les escrocs prétendent qu'ils ont accès à votre historique de navigation, à divers mots de passe, photos, vidéos, etc. De plus, une personne derrière "I am a spyware software developer Email Scam" affirme qu'elle a enregistré des vidéos et pris des photos de vous alors que vous visitiez un ou des sites Web pour adultes. Si vous ne souhaitez pas que ce matériel soit envoyé à vos contacts (amis, collègues, etc.), nous vous encourageons à transférer 840 $ en bitcoins vers un porte-monnaie électronique fourni dans les 48 heures suivant la lecture du courriel. Cette escroquerie prétend également que, si vous ne transférez pas la somme de cryptomonnaie demandée, le contenu sera distribué et votre disque formaté (vous perdrez toutes vos données). Notez que ce n'est qu'une des nombreuses campagnes d'escroquerie. La plupart de ces arnaqueurs font des menaces identiques. Nous vous recommandons d'ignorer cette arnaque par courriel (et toutes les arnaques similaires).

| Nom | infection possible de malware |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à son ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommage | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression | Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Quelques exemples d'autres campagnes d'escroquerie similaires sont So I'm the hacker who broke your email, I'm a programmer who cracked your email, My virus captured all your personal data, etc. La plupart partagent le même but : menacer les gens en prétendant que des pirates ont obtenu des vidéos/photos humiliantes et demander des rançons. Il existe également d'autres types de campagnes d'escroquerie utilisées pour infecter les ordinateurs avec des virus en incitant les gens à ouvrir des pièces jointes malveillantes. Les pièces jointes sont généralement des documents Microsoft Office, des fichiers PDF, des archives ou des fichiers exécutables. Une fois ouverts, elles infectent les ordinateurs avec des virus tels que TrickBot, Emotet, AZORult, Adwind, etc. Généralement, ces virus sont conçus pour voler les identifiants, les mots de passe, les détails de compte bancaire et autres données sensibles et/ou personnelles. Ces infections peuvent donc causer divers problèmes d'intimité, financiers et autres. Certains de ces virus sont conçus pour ouvrir des "portes dérobées" afin que d'autres virus puissent s'infiltrer - par conséquent, le fait d'avoir un ordinateur infecté par des virus de ce type peut mener à encore plus d'infections, y compris, par exemple, des logiciels de rançon.

Nous recevons beaucoup de commentaires de la part d'utilisateurs préoccupés par ce courriel frauduleux. Voici la question la plus populaire que nous avons reçu :

Q : Salut l'équipe de pcrisk.com, j'ai reçu un courriel m'informant que mon ordinateur a été piraté et ils ont une vidéo de moi. Maintenant, ils demandent une rançon en Bitcoins. Je pense que cela doit être vrai parce qu'ils ont inscrit mon vrai nom et mon mot de passe dans le courriel. Que dois-je faire ?

R : Ne vous inquiétez pas pour ce courriel. Ni les pirates ni les cybercriminels n'ont infiltré ou piraté votre ordinateur et il n'y a aucune vidéo de vous regardant de la pornographie. Ignorez simplement le message et n'envoyez pas de bitcoins. Votre courriel, votre nom et votre mot de passe ont probablement été volés sur un site Web compromis tel que Yahoo (ces violations sont courantes). Si vous êtes inquiet, vous pouvez vérifier si vos comptes ont été compromis en visitant le site haveibeenpwned.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes d'escroquerie par courriel utilisées pour infecter les ordinateurs par le biais de pièces jointes malveillantes (ou de liens menant à des téléchargements malveillants) ne sont efficaces que si la pièce jointe (ou le lien) est ouvert. Dans certains cas (si la pièce jointe est un document MS Office), les infections prolifèrent lorsque l'autorisation d'activer des macros est donnée. Dans d'autres cas, il suffit d'ouvrir simplement la pièce jointe - par exemple, pour extraire une archive (rar, zip ou similaire), exécuter le fichier exécutable (.exe), etc. En résumé, tant que la pièce jointe n'est pas ouverte, elle ne peut faire aucun mal à un ordinateur ou à son utilisateur.

Comment éviter l'installation de logiciels malveillants ?

N'ouvrez pas les pièces jointes (ou les liens) qui sont présentées dans les courriels reçus d'expéditeurs inconnus/suspects sans les avoir étudiés au préalable. Si le courriel ne semble pas pertinent, n'ouvrez pas la pièce jointe ou le lien (s'il y en a un). Téléchargez des logiciels en utilisant uniquement des sources officielles et fiables. N'utilisez pas de téléchargeurs tiers (tels que torrents, eMule, réseaux peer-to-peer, etc.). Les téléchargeurs/installateurs tiers sont utilisés pour propager les applications malveillantes. Cochez "Personnalisé", "Avancé" et autres paramètres similaires lors du téléchargement ou de l'installation de logiciels, surtout s'ils sont gratuits. Gardez votre logiciel à jour, cependant, n'utilisez que les fonctions ou outils implémentés fournis par les développeurs officiels. Les fausses mises à jour installent généralement des logiciels malveillants ou des applications indésirables plutôt que les mises à jour promises. Si vous utilisez Microsoft Office, nous vous recommandons d'utiliser MS Office 2010 ou une version ultérieure. Les versions plus récentes ont le mode "Protected View", qui empêche les pièces jointes malveillantes de télécharger/installer des logiciels malveillants (ou d'autres logiciels non désirés). Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans le message électronique "I am a spyware software developer Email Scam" email message" :

Subject: Account Issue. Changed password. (your password: user's password)

Dear user of -!I am a spyware software developer.

Your account has been hacked by me in the summer of 2018.I understand that it is hard to believe, but here is my evidence:

- I sent you this email from your account.

- Password from account user's email address: user's real password (on moment of hack).The hacking was carried out using a hardware vulnerability through which you went online (Cisco router, vulnerability CVE-2018-0296).

I went around the security system in the router, installed an exploit there.

When you went online, my exploit downloaded my malicious code (rootkit) to your device.

This is driver software, I constantly updated it, so your antivirus is silent all time.Since then I have been following you (I can connect to your device via the VNC protocol).

That is, I can see absolutely everything that you do, view and download your files and any data to yourself.

I also have access to the camera on your device, and I periodically take photos and videos with you.At the moment, I have harvested a solid dirt... on you...

I saved all your email and chats from your messangers. I also saved the entire history of the sites you visit.I note that it is useless to change the passwords. My malware update passwords from your accounts every times.

I know what you like hard funs (adult sites).

Oh, yes .. I'm know your secret life, which you are hiding from everyone.

Oh my God, what are your like... I saw THIS ... Oh, you dirty naughty person ... :)I took photos and videos of your most passionate funs with adult content, and synchronized them in real time with the image of your camera.

Believe it turned out very high quality!So, to the business!

I'm sure you don't want to show these files and visiting history to all your contacts.Transfer $840 to my Bitcoin cryptocurrency wallet: 1Bt4psBJmjfVTcW6eYiJZ6HEbpFgKkBSX4, 19qL8vdRtk5xJcGNVk3WruuSyitVfSAy7f, 1GXazHVQUdJEtpe62UFozFibPa8ToDoUn3, 1A4ffsLWPYC8n7Dq4s4aiY5mzG4szuHx3M, 1122NYbAT2KkZDZ5TFvGy4D2Ut7eYfx4en, 13phdoBirrAtFXKWJQ9HgTYX9b7C2MqXPE, 1Q35Tr3ccKWVJjt3yXDuFFD7FRnqCx2UxU, 17EuB8AmyBm81FgCovdr6huCCoSzv2S7nP, 14VbGhtysr6wrNs7EhdKiS2NoMmMDBM8cn, 1EFBBqVxZ4H71TJXJDD7KNPpWMs35kTdVw, 1971pHPgLaTmuYtoH4BsGSfFMZaAjotium, 1DyDnmFR8KPMdWocDobtYMxSKTNBKsZZdV, 1H2fPTBpvm5tyHqoxTpRy5pYo2qXMbs9to, 1KmsJLvvrXwfgBwwuN1Q31stKrLY9UX9JY, 1K8TqsB2C1iY8qdGqhnHfgen3uE8GBU7c8

Just copy and paste the wallet number when transferring.

If you do not know how to do this - ask Google.My system automatically recognizes the translation.

As soon as the specified amount is received, all your data will be destroyed from my server, and the rootkit will be automatically removed from your system.

Do not worry, I really will delete everything, since I am working with many people who have fallen into your position.

You will only have to inform your provider about the vulnerabilities in the router so that other hackers will not use it.Since opening this letter you have 48 hours.

If funds not will be received, after the specified time has elapsed, the disk of your device will be formatted,

and from my server will automatically send email and sms to all your contacts with compromising material.I advise you to remain prudent and not engage in nonsense (all files on my server).

Good luck!

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que "I am a spyware software developer Email Scam" ?

- ETAPE 1. MSuppression manuelle d'infections possible de logiciels malveillants.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

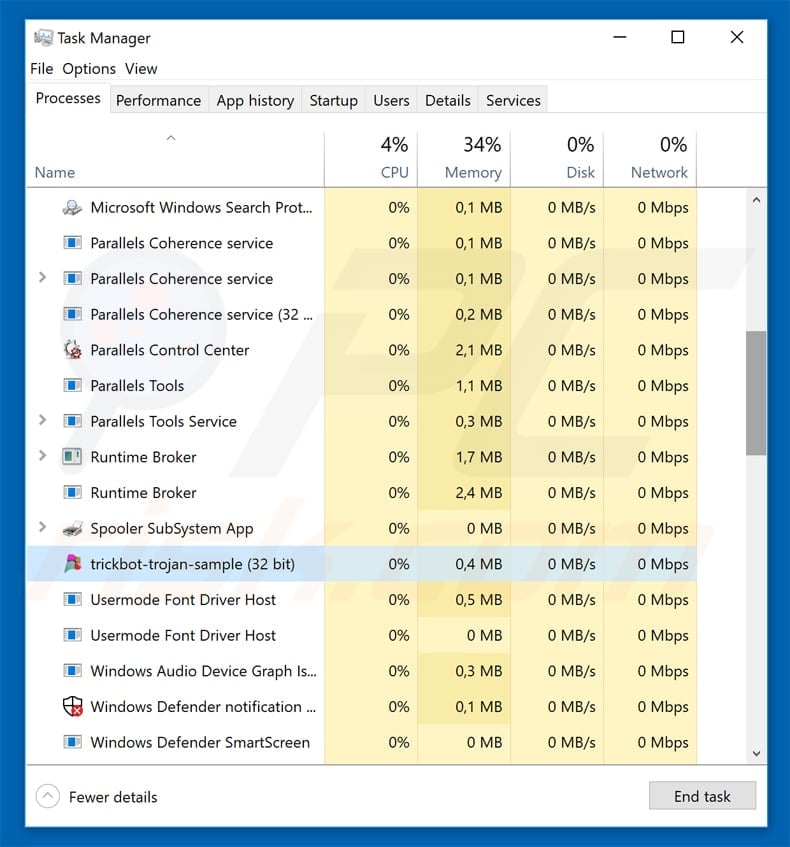

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous vous recommandons d'utiliser Combo Cleaner. Si vous souhaitez supprimer un malware manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

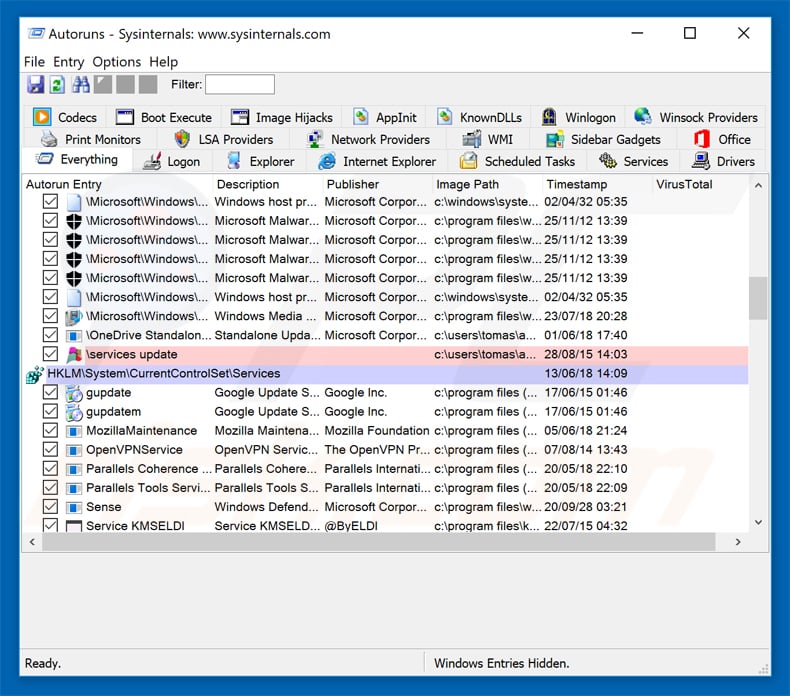

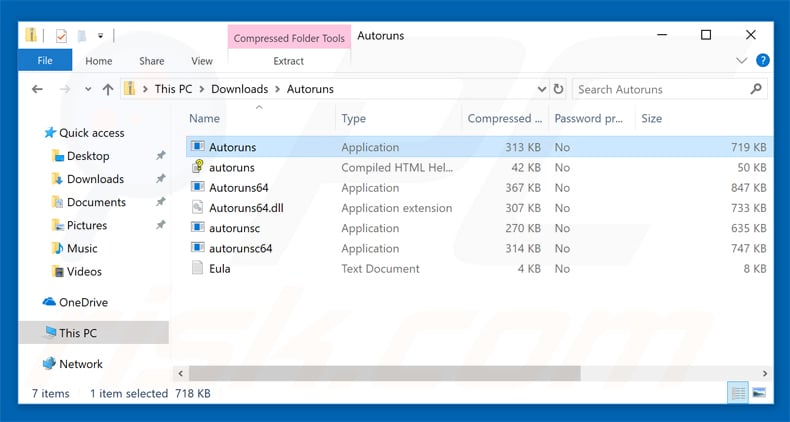

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

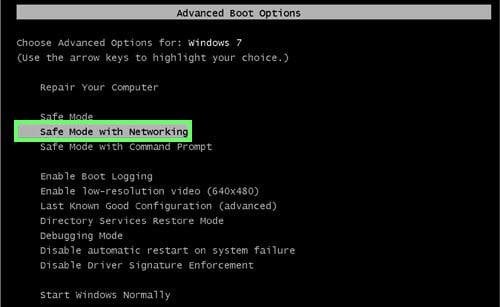

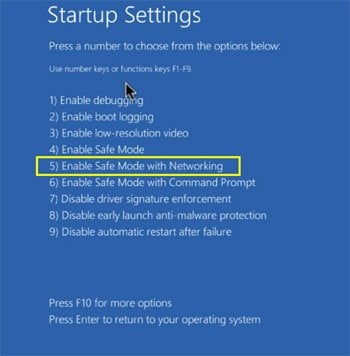

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

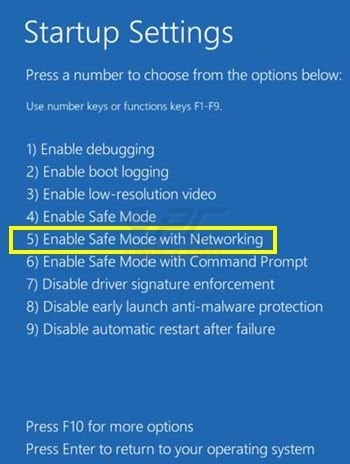

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.xtract the downloaded archive and run Autoruns.exe file.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.xtract the downloaded archive and run Autoruns.exe file.

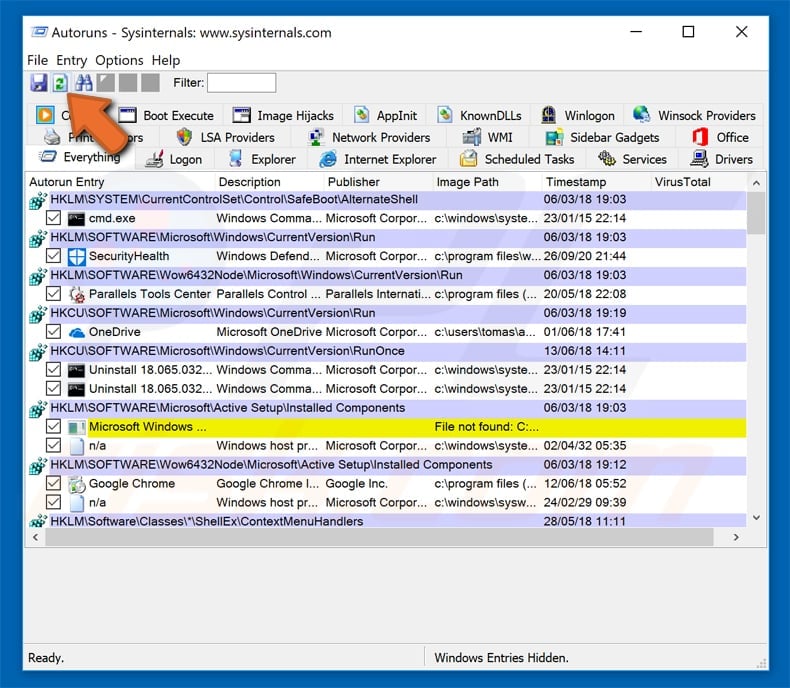

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

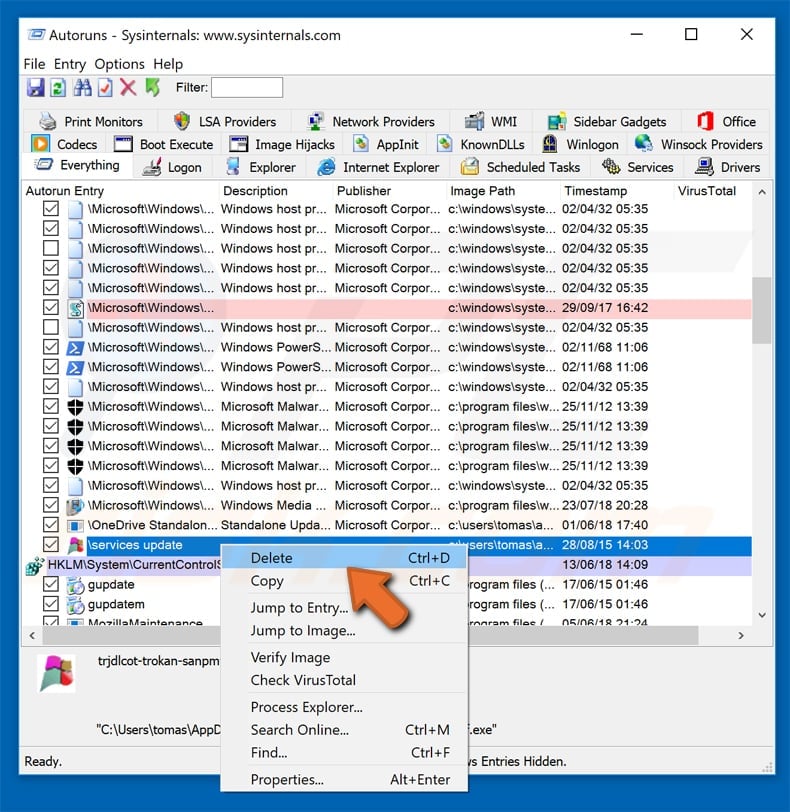

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

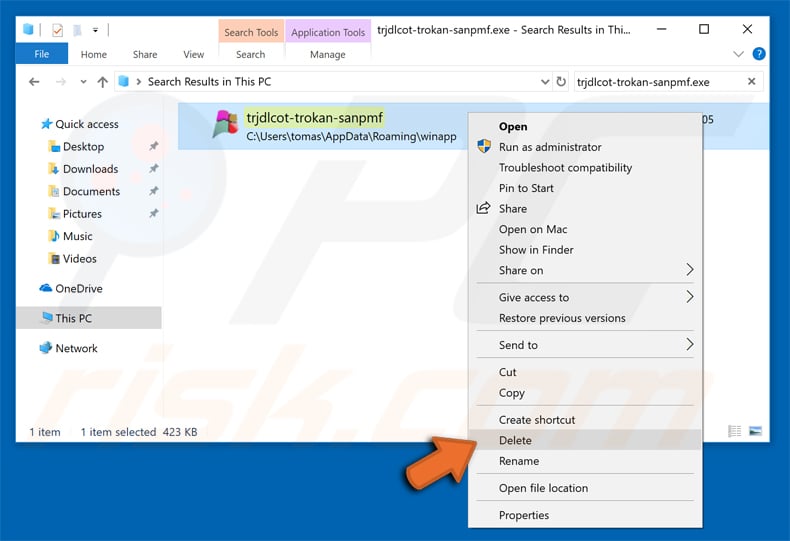

Après avoir supprimé le malware via l'application Autoruns (ceci garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du malware, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antimalware. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner.

▼ Montrer la discussion