Comment supprimer Flesh stealer des ordinateurs compromis

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Quel type de logiciel malveillant est Flesh ?

Flesh est un logiciel malveillant qui vole des informations aux utilisateurs de Windows. Il est capable d'extraire des données sensibles des navigateurs web et de Discord. Une fois qu'il a collecté les données volées, celles-ci sont envoyées à un serveur distant contrôlé par l'attaquant pour être utilisées à des fins malveillantes. Si un ordinateur est infecté par Flesh stealer, il convient d'effectuer dès que possible une analyse du système à l'aide d'un outil de sécurité réputé.

Présentation de Flesh stealer

Flesh stealer est spécifiquement conçu pour cibler et voler des informations sensibles dans les navigateurs basés sur les plateformes Chromium et Mozilla. Il peut dérober des données à partir d'environ 70 extensions de crypto-monnaies basées sur des navigateurs. Avec ces informations, les acteurs de la menace peuvent transférer les fonds volés vers leurs portefeuilles, ce qui entraîne des pertes financières pour les victimes.

Flesh peut également extraire des données des extensions d'authentification à deux facteurs (2FA). Si les cybercriminels se procurent les codes 2FA, ils peuvent contourner cette protection et obtenir un accès non autorisé à des comptes sensibles, notamment la messagerie électronique, les services financiers et d'autres plateformes. En outre, Flesh est capable de récolter des jetons Discord.

Ces jetons peuvent permettre un accès non autorisé aux communications privées et aux données personnelles des utilisateurs sur la plateforme Discord. Enfin, Flesh peut restaurer les cookies Google supprimés par les utilisateurs. Cette fonctionnalité peut être exploitée pour surveiller les activités et voler davantage d'informations.

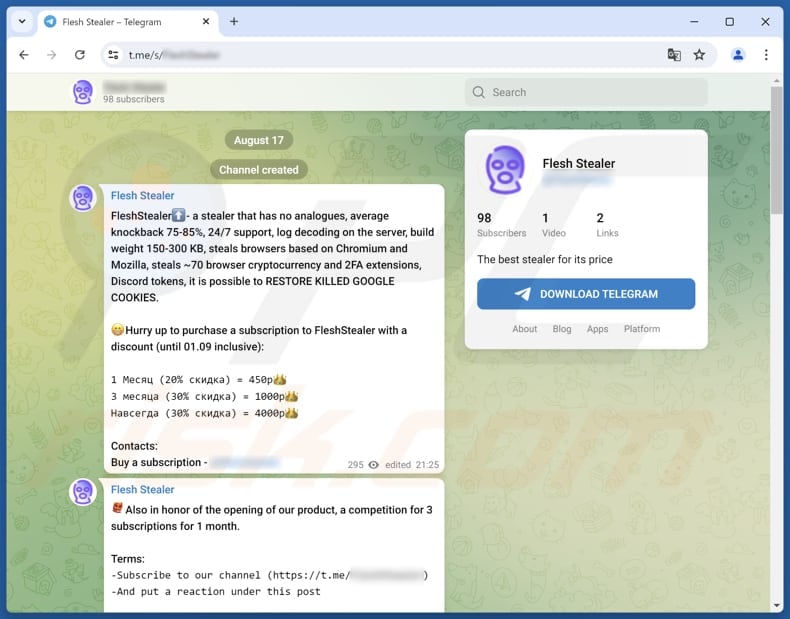

Les acteurs de la menace à l'origine de FleshStealer proposent des plans d'abonnement aux acheteurs potentiels. On sait qu'il existe des réductions sur les options d'abonnement : un plan d'un mois est disponible avec une réduction de 20 %, un plan de trois mois avec une réduction de 30 % et un plan à vie, également avec une réduction de 30 %.

| Nom | Flesh voleur d'informations |

| Type de menace | Trojan, virus voleur de mot de passe, logiciel malveillant bancaire, logiciel espion. |

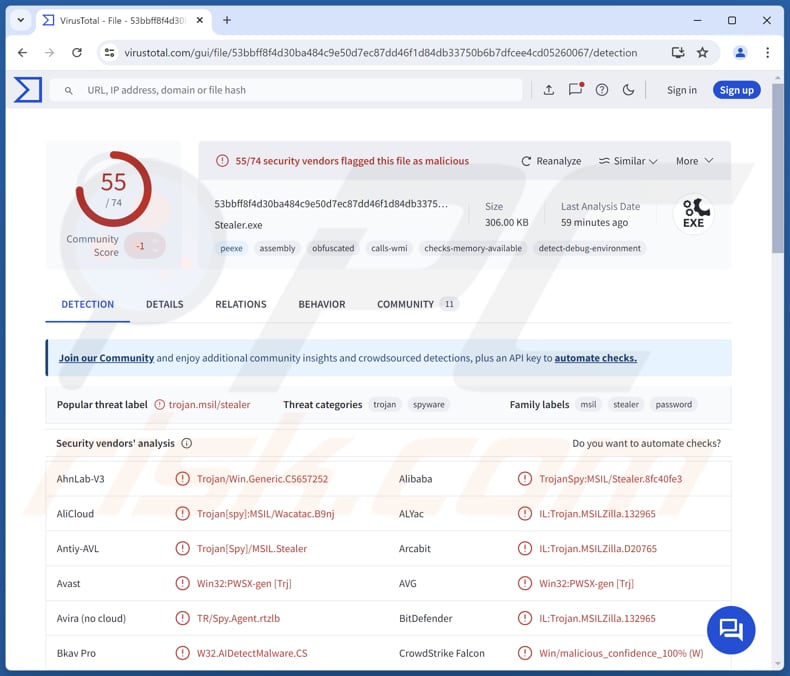

| Noms des détections | Avast (Win32:PWSX-gen [Trj]), Combo Cleaner (IL:Trojan.MSILZilla.132965), ESET-NOD32 (Une variante de MSIL/Spy.Agent.DIG), Kaspersky (HEUR:Trojan-Spy.MSIL.Stealer.gen), Microsoft (Trojan:MSIL/Stealer.SX!MTB), Liste complète (VirusTotal) |

| Symptômes | Les voleurs d'informations sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Par conséquent, aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, pertes financières. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Les voleurs d'informations en général

Les logiciels malveillants de ce type sont utilisés pour extraire des données sensibles des systèmes infectés, en ciblant souvent les informations personnelles, les données financières et les identifiants de connexion. Ces menaces peuvent opérer furtivement pour collecter des données à partir de navigateurs web, de clients de messagerie, d'applications de messagerie et d'autres emplacements, ce qui les rend particulièrement dangereuses.

Des mesures de prévention et de détection efficaces sont essentielles pour se protéger contre ces types d'attaques. BLX, Ailurophile et Emansrepo sont des exemples de voleurs d'informations.

Comment Flesh s'est-il infiltré dans mon ordinateur ?

Généralement, les acteurs de la menace diffusent des logiciels malveillants en envoyant des courriels contenant des fichiers ou des liens malveillants, en dissimulant des logiciels malveillants dans des logiciels piratés, en exploitant les vulnérabilités de logiciels ou de systèmes d'exploitation obsolètes et en créant des escroqueries au support technique. Dans la plupart des cas, leur objectif est d'inciter les utilisateurs à télécharger et à exécuter des logiciels malveillants sur leurs ordinateurs.

Parmi les autres canaux de distribution figurent les réseaux P2P, les sites web compromis ou falsifiés, les téléchargeurs tiers, les clés amovibles (par exemple, USB) infectées, les publicités malveillantes et les profils de médias sociaux falsifiés ou détournés.

Comment éviter l'installation de logiciels malveillants ?

Ne téléchargez des programmes et des fichiers qu'à partir de sources fiables, telles que les pages web officielles et les boutiques d'applications réputées. Ne téléchargez pas de logiciels piratés et n'utilisez pas d'outils de piratage ou de générateurs de clés non officiels. Soyez prudent avec les pièces jointes et les liens contenus dans des courriels inattendus provenant d'expéditeurs inconnus. Évitez d'interagir avec des publicités, des pop-ups ou des boutons sur des sites web suspects.

En outre, maintenez votre système d'exploitation, vos logiciels et vos programmes antivirus à jour pour garantir une protection maximale. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Compte Telegram faisant la promotion de Flesh stealer :

Mise à jour 7 février 2025 : Depuis sa découverte en 2024, le malware Flesh Stealer a évolué avec de multiples mises à jour, prenant désormais en charge Chrome 131. Les principales améliorations comprennent des tactiques d'évasion avancées telles que l'anti-débogage, la détection des machines virtuelles et les vérifications régionales pour bloquer l'exécution dans les pays de la CEI.

Le logiciel malveillant cible désormais davantage de navigateurs et d'applications, notamment Opera, Edge, Signal et Telegram, et vole des cookies, des identifiants, l'historique de navigation et des données stockées. Son développeur reste actif sur les forums de piratage et a élargi les canaux de communication, en créant des groupes Telegram distincts pour les russophones et les anglophones, ainsi qu'un canal de retour d'information.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que la chair ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant Flesh.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre avec les étapes suivantes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que vous voyiez le menu des options avancées de Windows, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8: Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux de l'ordinateur", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu qui s'ouvre, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Notez son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-programmes malveillants.

Ces mesures peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner.

Foire aux questions (FAQ)

Mon ordinateur est infecté par Flesh stealer, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Le formatage de votre périphérique de stockage peut supprimer Flesh stealer, mais il supprimera également toutes les données qui y sont stockées. Il est conseillé d'effectuer une analyse du système à l'aide d'un outil de sécurité réputé pour détecter et éliminer Flesh stealer.

Quels sont les principaux problèmes causés par les logiciels malveillants ?

Dans la plupart des cas, les conséquences négatives des attaques de logiciels malveillants comprennent le cryptage des données, la perte d'argent, le détournement de comptes personnels, des infections supplémentaires et (ou) l'usurpation d'identité.

Quel est l'objectif de Flesh stealer ?

L'objectif de FleshStealer est d'extraire des informations sensibles des navigateurs web, notamment des extensions de crypto-monnaies basées sur les navigateurs, des codes d'authentification à deux facteurs et des jetons Discord.

Comment un logiciel malveillant s'est-il infiltré dans mon ordinateur ?

Les acteurs de la menace distribuent généralement les logiciels malveillants par le biais de pièces jointes malveillantes, de logiciels piratés, de vulnérabilités logicielles obsolètes et d'escroqueries à l'assistance technique. Ils utilisent également des réseaux P2P, de faux sites web, des téléchargeurs tiers, des clés USB infectées, des publicités malveillantes et des profils de médias sociaux détournés pour diffuser leurs logiciels malveillants.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Combo Cleaner est efficace pour détecter et supprimer presque tous les logiciels malveillants connus. Cependant, les logiciels malveillants sophistiqués se cachent souvent profondément dans le système. Il est donc essentiel d'effectuer une analyse complète du système pour s'assurer que toutes les traces de logiciels malveillants sont trouvées et éliminées.

▼ Montrer la discussion