Comment supprimer le cheval de Troie bancaire Javali

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Qu'est-ce que Javali ?

Les chevaux de Troie bancaires sont des programmes malveillants qui, une fois installés sur l'ordinateur de la victime, créent des réseaux de zombies, volent des informations d'identification, injectent du code malveillant dans les navigateurs web ou volent de l'argent. Javali (également connu sous le nom d'Ousaban) est un cheval de Troie bancaire qui cible les utilisateurs des institutions financières vivant en Amérique latine.

Les recherches montrent que ce cheval de Troie est distribué à l'aide de liens et de pièces jointes malveillants dans des courriels de type "malspam". Si vous avez des raisons de penser que le cheval de Troie Javali est installé sur votre système d'exploitation, supprimez-le immédiatement.

Présentation du cheval de Troie bancaire Javali

Ce cheval de Troie bancaire cible les utilisateurs de Bittrex (un site de crypto-monnaies) et de Mercado Pago (une plateforme de paiement numérique), mais il est très probable qu'il cible également les utilisateurs d'autres solutions de paiement, sites de crypto-monnaies, etc.

Javali vole les identifiants de connexion des sites web ouverts avec Mozilla Firefox, Google Chrome, Internet Explorer et Microsoft Edge, ainsi que des applications bancaires (financières) ouvertes. Les cybercriminels à l'origine de Javali tentent de voler des informations personnelles (noms d'utilisateur, adresses électroniques, mots de passe ou autres identifiants de connexion) qu'ils peuvent utiliser pour détourner des comptes, qu'ils détournent ensuite pour effectuer des achats et des transactions frauduleux.

Plutôt que d'utiliser les comptes volés, les cybercriminels les vendent souvent à des tiers (d'autres cybercriminels).

Les utilisateurs dont les ordinateurs sont infectés par le cheval de Troie bancaire Javali sont les plus susceptibles de subir des pertes financières. Toutefois, si les cybercriminels parviennent à détourner d'autres comptes (par exemple, des comptes de messagerie ou de médias sociaux) en utilisant les informations d'identification obtenues, ils peuvent causer des dommages encore plus importants. Certaines personnes utilisent des informations d'identification identiques pour plusieurs comptes, et les criminels en profitent.

| Nom | Javali (Ousaban) logiciels malveillants bancaires |

| Type de menace | Trojan, virus voleur de mot de passe, logiciel malveillant bancaire, logiciel espion. |

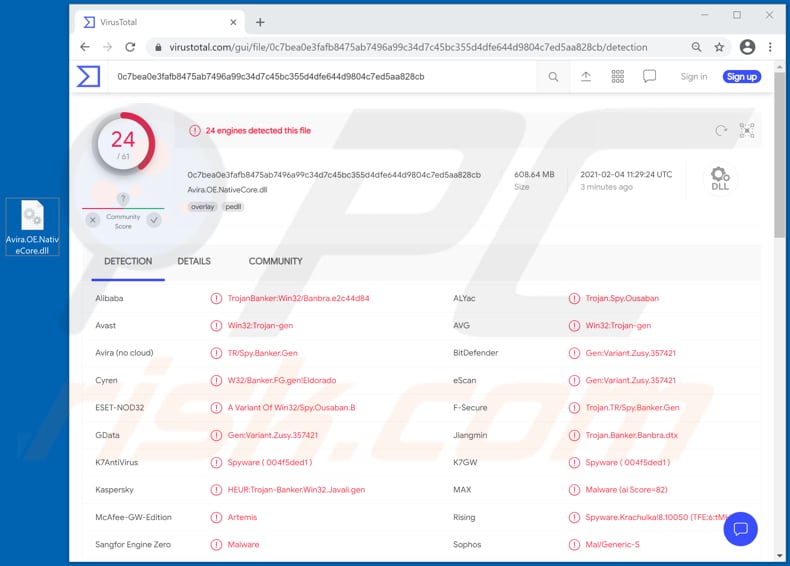

| Noms des détections | Avast (Win32:Trojan-gen), BitDefender (Gen:Variant.Zusy.357421), ESET-NOD32 (Une variante de Win32/Spy.Ousaban.B), Kaspersky (HEUR:Trojan-Banker.Win32.Javali.gen), Symantec (Trojan.Gen.MBT), Liste complète (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un réseau de zombies. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Autres chevaux de Troie

D'autres exemples de chevaux de Troie bancaires sont Ursnif, Mekotio, ZeuS Panda, et Dridex. Comme nous l'avons mentionné, ces logiciels malveillants sont utilisés pour injecter du code dans les navigateurs, voler de l'argent et des informations d'identification et créer des réseaux de zombies.

En général, ces chevaux de Troie fonctionnent furtivement en arrière-plan et il est donc fort probable que la plupart des victimes ne se rendent compte que trop tard que leur ordinateur est infecté par un cheval de Troie bancaire.

Ce cheval de Troie bancaire (Javali) est diffusé par le biais de malspam.

Comment Javali s'est-il infiltré dans mon ordinateur ?

Les recherches montrent que, pour distribuer Javali, les cybercriminels envoient des courriels qui contiennent un fichier Microsoft Installer (MSI) malveillant avec un script Visual Basic intégré, qui se connecte à un serveur distant (C2) et récupère un paquet de fichiers d'archive (ZIP). Cette archive contient plusieurs autres fichiers, dont une charge utile malveillante qui vole des informations financières (identifiants de connexion à des sites de crypto-monnaies et à des applications bancaires) aux victimes.

Parmi les autres fichiers que les cybercriminels envoient par courrier électronique, citons les documents Microsoft Office et PDF, les exécutables (.exe), JavaScript et les archives (ZIP, RAR).

Notez que les documents malveillants ouverts avec Microsoft Office 2010 ou des versions plus récentes n'installent des logiciels malveillants que si les utilisateurs activent les commandes de macros (activer l'édition/le contenu). Ces versions comprennent le mode "Affichage protégé", qui empêche les documents malveillants ouverts d'installer automatiquement des logiciels malveillants. Les versions plus anciennes n'intègrent pas cette fonctionnalité et installent des logiciels malveillants sans demander la permission.

Comment éviter l'installation de logiciels malveillants

Pour éviter la propagation de logiciels malveillants par le biais de spams, il est fortement déconseillé d'ouvrir des courriels suspects ou non pertinents, en particulier ceux qui contiennent des pièces jointes ou des liens.

En outre, utilisez les versions de Microsoft Office postérieures à 2010. Les programmes malveillants prolifèrent également par le biais de canaux de téléchargement non fiables (sites d'hébergement de fichiers non officiels et gratuits, réseaux de partage Peer-to-Peer et autres téléchargeurs tiers), d'outils illégaux d'activation de logiciels ("cracking") et de faux outils de mise à jour.

Par conséquent, ne téléchargez qu'à partir de sources officielles/vérifiées et activez et mettez à jour les logiciels à l'aide d'outils/fonctions fournis par des développeurs légitimes.

Pour garantir l'intégrité de l'appareil et la protection de la vie privée de l'utilisateur, installez et mettez à jour une suite antivirus/anti-spyware réputée. En outre, utilisez ces programmes pour effectuer des analyses régulières du système et pour supprimer les menaces détectées/potentielles.

Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

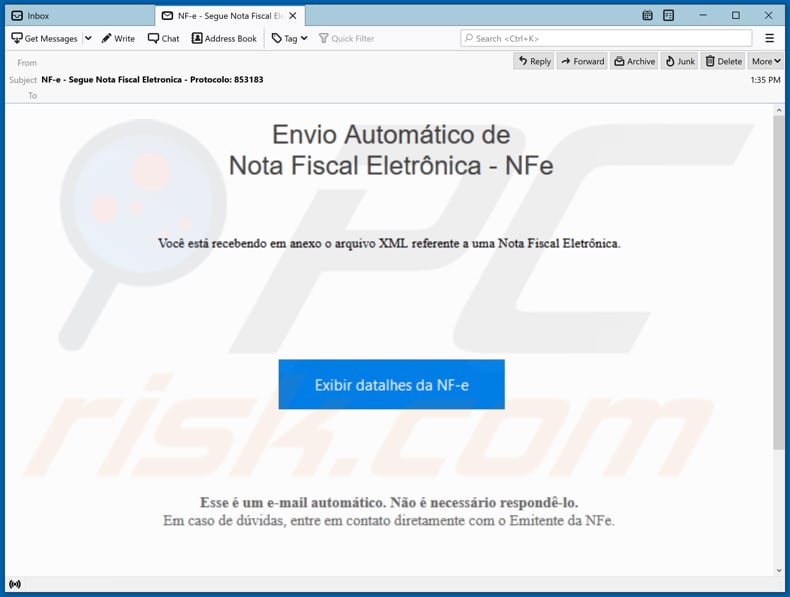

Courriel de spam utilisé pour distribuer Javali :

Texte contenu dans cet e-mail :

Subject: NF-e - Segue Nota Fiscal Eletronica - Protocolo: 853183

Envio Automático de

Nota Fiscal Eletrônica - NFeVocê está recebendo em anexo o arquivo XML referente a uma Nota Fiscal Eletrônica.

Exibir detalhes da NF-e

Esse é um e-mail automático. Não é necessário respondê-lo.

Em caso de dúvidas, entre em contacto diretamente com o Emitente da NFe.

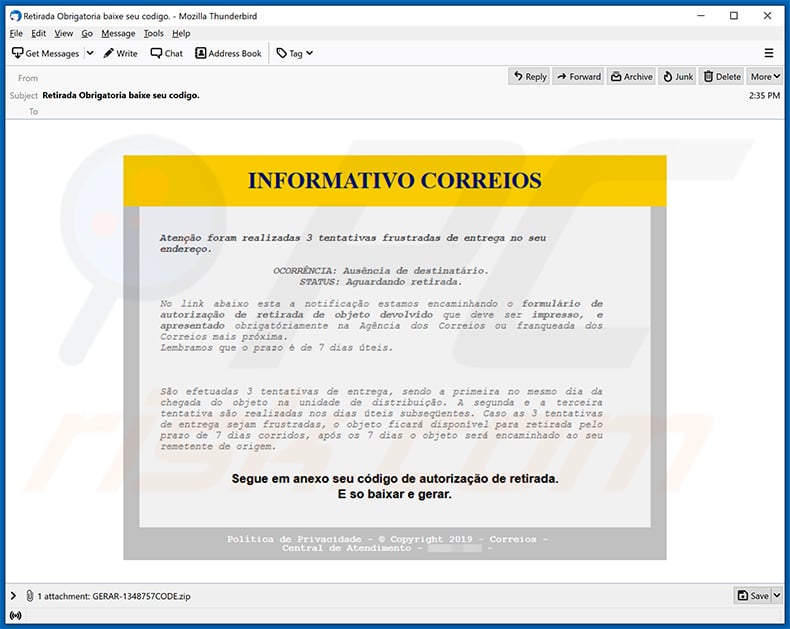

Un autre courriel de spam diffusant le logiciel malveillant Javali (Ousaban) :

Texte présenté à l'intérieur :

Subject: Retirada Obrigatoria baixe seu codigo.

INFORMATIVO CORREIOS

Atenção foram realizadas 3 tentativas frustradas de entrega no seu endereço.OCORRÊNCIA: Ausência de destinatário.

STATUS: Aguardando retirada.No link abaixo esta a notificação estamos encaminhando o formulário de autorização de retirada de objeto devolvido que deve ser impresso, e apresentado obrigatóriamente na Agência dos Correios ou franqueada dos Correios mais próxima.

Lembramos que o prazo é de 7 dias úteis.São efetuadas 3 tentativas de entrega, sendo a primeira no mesmo dia da chegada do objeto na unidade de distribuição. A segunda e a terceira tentativa são realizadas nos dias úteis subseqüentes. Caso as 3 tentativas de entrega sejam frustradas, o objeto ficará disponível para retirada pelo prazo de 7 dias corridos, após os 7 dias o objeto será encaminhado ao seu remetente de origem.

Segue em anexo seu código de autorização de retirada.

E so baixar e gerar.Política de Privacidade - © Copyright 2019 - Correios - Central de Atendimento

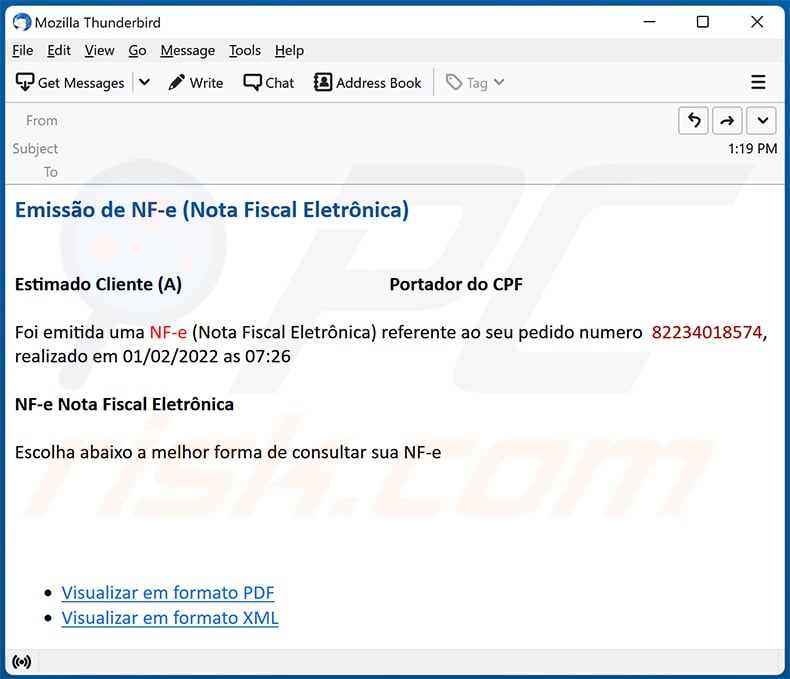

Encore un exemple de courriel de spam diffusant le cheval de Troie bancaire Javali :

Texte présenté dans :

Emissão de NF-e (Nota Fiscal Eletrônica)

Estimado Cliente (A) Portador do CPFFoi emitida uma NF-e (Nota Fiscal Eletrônica) referente ao seu pedido numero 82234018574, realizado em 01/02/2022 as 07:26

NF-e Nota Fiscal Eletrônica

Escolha abaixo a melhor forma de consultar sua NF-e

Visualizar em formato PDF

Visualizar em formato XML

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Javali ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant Javali.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre avec les étapes suivantes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que vous voyiez le menu des options avancées de Windows, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8: Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux de l'ordinateur", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu qui s'ouvre, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Notez son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-programmes malveillants.

Ces mesures peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le logiciel malveillant Javali. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Pour supprimer Javali de votre ordinateur, vous pouvez formater votre périphérique de stockage, mais cela supprimera toutes vos données en même temps que le logiciel malveillant. Une méthode plus efficace consiste à utiliser un outil anti-malware fiable comme Combo Cleaner, qui peut identifier et supprimer les malwares sans affecter vos fichiers.

Quels sont les principaux problèmes causés par les logiciels malveillants ?

Les logiciels malveillants peuvent voler vos informations personnelles, causer des dommages financiers et conduire au vol d'identité. Ils peuvent également endommager votre système, donner aux pirates un accès non autorisé à votre ordinateur, infecter d'autres appareils et injecter d'autres logiciels malveillants dans des ordinateurs déjà compromis.

Quel est l'objectif du cheval de Troie bancaire Javali ?

Javali est un cheval de Troie bancaire qui cible les utilisateurs de sites tels que Bittrex et Mercado Pago et vole les identifiants de connexion des navigateurs et des applications financières.

Comment Javali s'est-il infiltré dans mon ordinateur ?

Le logiciel malveillant Javali se propage principalement par le biais de liens malveillants et de pièces jointes dans des courriels trompeurs. Il peut également être diffusé par le biais de logiciels piratés, d'escroqueries au support technique, de pages Web trompeuses, de publicités malveillantes et d'autres canaux similaires.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Combo Cleaner peut détecter et éliminer la plupart des infections connues par des logiciels malveillants. Cependant, les menaces avancées se cachent souvent profondément dans le système, c'est pourquoi il est essentiel d'exécuter une analyse complète du système pour une détection et une suppression approfondies.

▼ Montrer la discussion