Comment éliminer le logiciel malveillant de type MrAnon du système d'exploitation

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Quel type de logiciel malveillant est MrAnon ?

MrAnon est le nom d'un logiciel malveillant voleur d'informations écrit dans le langage de programmation Python. Ce voleur dispose de diverses capacités d'extraction de données et cible les informations provenant de navigateurs, de portefeuilles de crypto-monnaies, de messageries et d'autres applications.

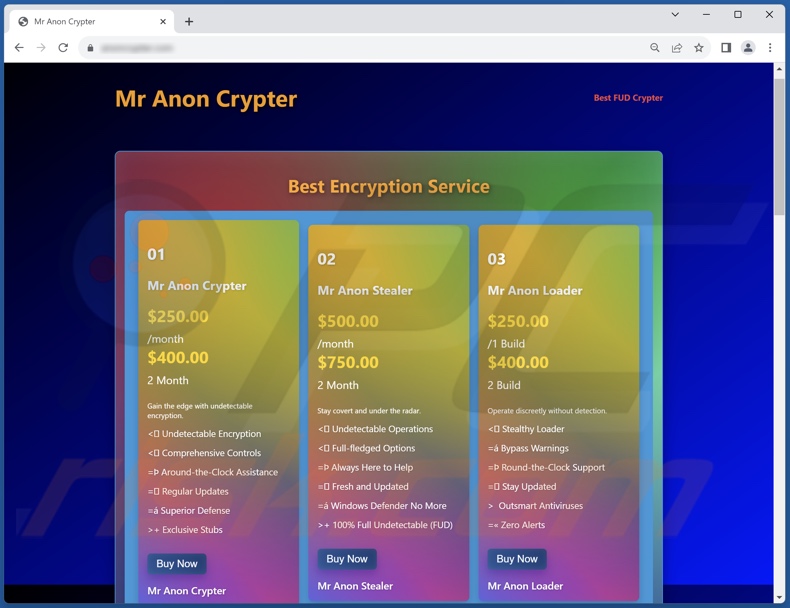

À l'heure où nous écrivons ces lignes, les développeurs de MrAnon le proposent à la vente en ligne ; il existe donc plusieurs variantes dotées de fonctionnalités différentes en fonction du plan de paiement. Il est pertinent de mentionner que ce logiciel malveillant a été observé en train de proliférer par le biais de campagnes de spam par courrier électronique.

Aperçu du logiciel malveillant MrAnon

Après une infiltration réussie, MrAnon peut afficher une fenêtre contextuelle indiquant "File Not Supported", suivie d'une autre affirmant "Not Run : python.exe". Ces messages sont utilisés pour tromper les victimes et leur faire croire que l'installation potentielle du logiciel malveillant sur leur appareil a échoué. Ils créent ainsi un faux sentiment de sécurité, ce qui diminue les chances que les utilisateurs prennent des mesures supplémentaires pour sécuriser leurs systèmes.

Le logiciel malveillant MrAnon commence ses opérations en recherchant et en mettant fin aux processus d'intérêt, tels que ceux associés aux applications ciblées comme les navigateurs, les messageries, les crypto-monnaies, etc.

Ce voleur recueille les données pertinentes de l'appareil. L'une des méthodes utilisées consiste à visiter furtivement des sites web légitimes afin d'obtenir l'adresse IP de la victime (géolocalisation), ainsi que le nom et le code de son pays. MrAnon peut arriver sur les systèmes fortement compressé, et sa petite taille de fichier peut aider à échapper à la détection.

Le programme malveillant est capable de télécharger des fichiers à partir d'appareils infectés. Il vérifie les emplacements suivants - Bureau, Documents, Images et Téléchargements - à la recherche des formats suivants : 7z, BMP, CONF, CSV, DAT, DB, DOC, JPEG, JPG, KDBX, KEY, ODT, OVPN, PDF, PNG, RAR, RDP, RTF, SQL, TAR, TXT, WALLET, XLS, XLSX, XLM, ZIP, etc.

Les captures d'écran font également partie des capacités du voleur. MrAnon peut extraire des informations de plus de vingt navigateurs (liste complète). Les données intéressantes peuvent inclure : l'historique de la navigation et des moteurs de recherche, les cookies Internet, les noms d'utilisateur/mots de passe, les données personnelles identifiables, les numéros de carte de crédit, etc.

Il cible également les portefeuilles de crypto-monnaie de bureau et d'extension de navigateur (liste complète). En outre, le voleur recherche des données dans les messageries, les logiciels d'authentification, les gestionnaires de mots de passe, les clients VPN (Virtual Private Network), les logiciels liés aux jeux et les FTP (File Transfer Protocol) (liste complète).

Les informations obtenues par MrAnon sont compressées dans un ou plusieurs fichiers et téléchargées sur un site d'hébergement de fichiers ; un message notifiant la création et comprenant le lien de téléchargement est ensuite envoyé au Telegram des attaquants.

Il convient de noter que les développeurs de logiciels malveillants améliorent souvent leurs logiciels ; par conséquent, les futures itérations potentielles de MrAnon pourraient avoir des fonctionnalités et des caractéristiques supplémentaires/différentes.

En résumé, la présence de logiciels malveillants tels que le voleur MrAnon sur des appareils peut entraîner de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

| Nom | MrAnon maliciel |

| Type de menace | Trojan, voleur, virus voleur de mot de passe, logiciel espion. |

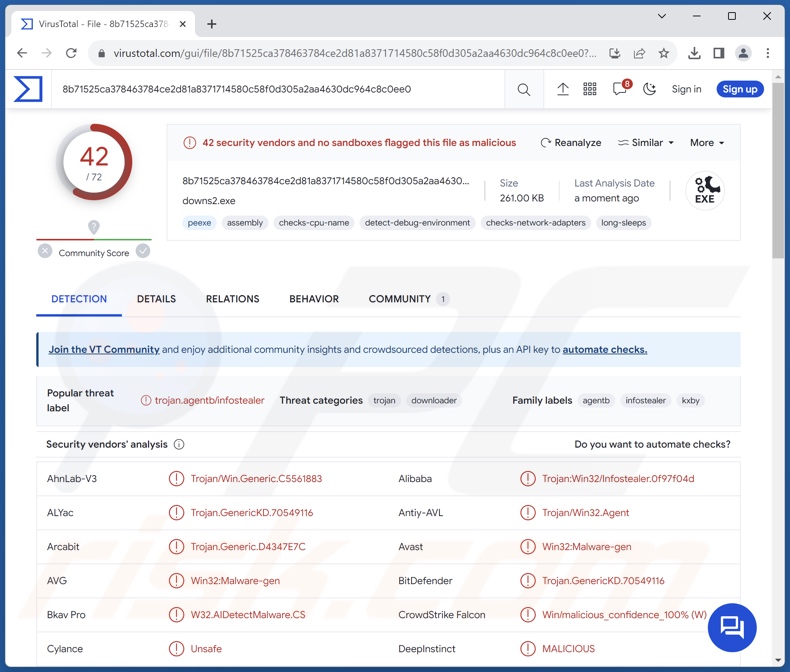

| Noms de détection | Avast (Win32:Malware-gen), Combo Cleaner (Trojan.GenericKD.70549116), ESET-NOD32 (PowerShell/TrojanDownloader.Agent.HRU), Kaspersky (Trojan.Win64.Agentb.kxby), Symantec (Infostealer.Limitail), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes de courriers électroniques infectés, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, ajout de l'ordinateur de la victime à un réseau de zombies. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de logiciels malveillants de type voleur

Vare, Ansiety, Epsilon, Laze, Serpent, et TrapStealer ne sont que quelques exemples de voleurs sur lesquels nous avons récemment écrit. Les logiciels malveillants voleurs d'informations peuvent cibler des détails extrêmement précis ou un large éventail de données. Ces programmes peuvent avoir d'autres capacités, car les logiciels malveillants ne sont pas limités par leur classification.

Il convient de souligner que, quel que soit le mode de fonctionnement d'un logiciel malveillant, sa présence sur un système menace l'intégrité de l'appareil et la sécurité de l'utilisateur. Par conséquent, toutes les menaces doivent être supprimées dès qu'elles sont détectées.

Comment MrAnon s'est-il infiltré dans mon ordinateur ?

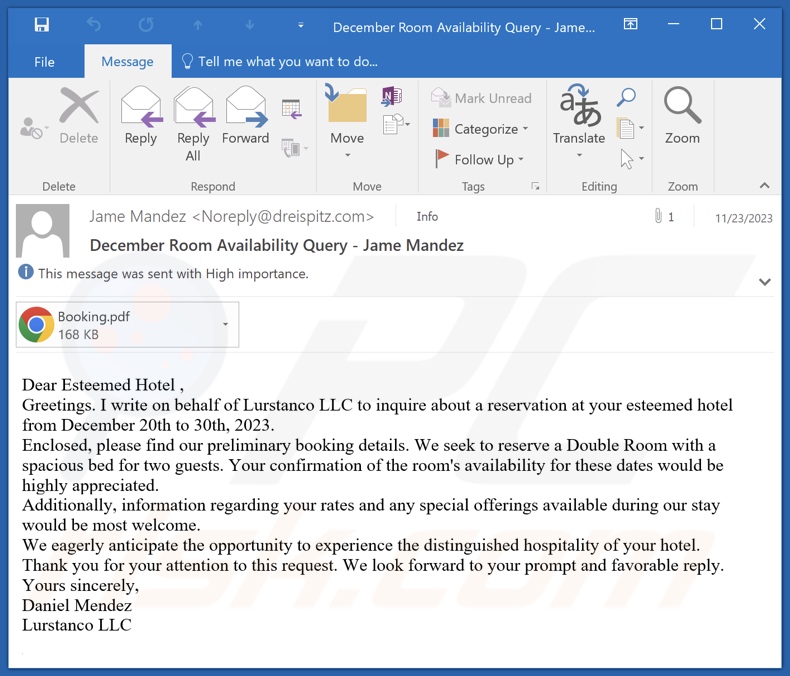

Comme indiqué dans l'introduction, MrAnon a fait l'objet d'une prolifération par le biais de courriers électroniques non sollicités. L'une des campagnes connues concernait des missives relatives à une réservation d'hôtel prétendument effectuée par les destinataires. Les messages ayant pour objet "December Room Availability Query" (peut varier) incluaient des pièces jointes PDF malveillantes intitulées "Booking.pdf".

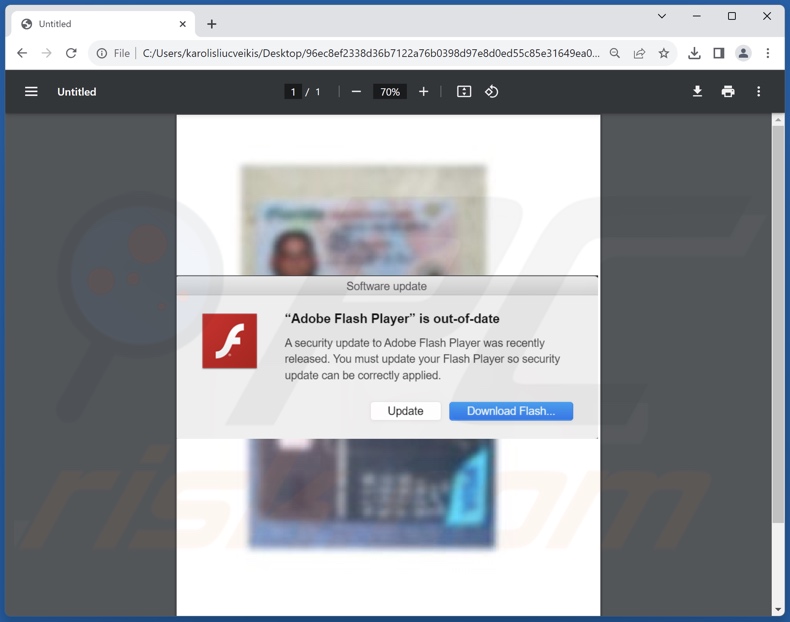

À l'ouverture, l'arrière-plan du document affichait ce qui semblait être des scans d'une pièce d'identité et d'une carte de crédit/débit ; une fenêtre contextuelle s'affichait au premier plan. Le texte de cette fenêtre indiquait que "Adobe Flash Player" était obsolète et que l'utilisateur était invité à le mettre à jour.

L'interaction avec ce pop-up a déclenché le processus de téléchargement/installation du logiciel malveillant. Le PDF téléchargeait un exécutable .NET, qui récupérait et exécutait plusieurs scripts PowerShell. La chaîne a abouti à l'installation du voleur MrAnon.

Il convient de préciser que d'autres leurres ou fichiers peuvent être utilisés pour diffuser MrAnon. Outre les courriels, les logiciels malveillants peuvent être distribués par le biais de DMs/PMs, de SMS et d'autres messages.

Des fichiers infectieux peuvent être joints ou liés à un courrier indésirable. Ces fichiers se présentent sous différents formats, par exemple exécutables (.exe, .run, etc.), archives (ZIP, RAR, etc.), documents (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc.

Parmi les autres méthodes courantes de prolifération des logiciels malveillants, on peut citer : les téléchargements "drive-by" (furtifs ou trompeurs), les escroqueries en ligne, la publicité malveillante, les canaux de téléchargement non fiables (par exemple, les sites d'hébergement de logiciels gratuits et de fichiers gratuits, les réseaux de partage P2P, etc, ), les outils d'activation de programmes illégaux ("cracks") et les fausses mises à jour.

En outre, certains programmes malveillants peuvent se propager via les réseaux locaux et les dispositifs de stockage amovibles (clés USB, disques durs externes, etc.).

Comment éviter l'installation de logiciels malveillants ?

Nous recommandons de traiter les courriels et autres messages entrants avec précaution. Les pièces jointes ou les liens présents dans les courriers douteux ou non pertinents ne doivent pas être ouverts, car ils peuvent être malveillants. Il est également recommandé d'être prudent lors de la navigation, car les contenus en ligne falsifiés et dangereux semblent généralement légitimes et inoffensifs.

En outre, tous les téléchargements doivent être effectués à partir de sources officielles et vérifiées. Nous conseillons d'activer et de mettre à jour les programmes en utilisant des fonctions/outils authentiques, car les outils d'activation illégaux ("cracking") et les outils de mise à jour tiers peuvent contenir des logiciels malveillants.

Il convient de souligner l'importance de l'installation et de la mise à jour d'un antivirus fiable. Un logiciel de sécurité doit être utilisé pour effectuer des analyses régulières du système et pour éliminer les menaces et les problèmes. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les logiciels malveillants infiltrés.

Navigateurs ciblés :

Google Chrome, Mozilla Firefox, Microsoft Edge, Opera, 7Star, Amigo, Brave, Cent Browser, Chrome Canary, Epic Privacy Browser, Iridium, Kometa, Opera GX, Orbitum, Pale Moon, SeaMonkey, Sputnik, Torch, Uran, Vivaldi, Waterfox, et Yandex.

Les crypto-monnaies et les extensions de navigateur liées aux crypto-monnaies ont été ciblées :

Aergo Connect, Armory, Atomic, Auro, Binance, BitKeep, BoltX, BlockWallet, Braavos, Bytecoin Wallet, CLV Wallet, Coin98, Coinbase, Cyano, Coinomi, Enkrypt, Eternl, EVER, Exodus, Fewcha Move, Finnie, GeroWallet, Goby, Guarda, HashPack, HAVAH, ICONex, iWallet, Jaxx Liberty, KardiaChain, Keeper, Keplr, KHC Wallet, Leap Terra, Liquality, MadWallet, Math, MetaMask, Meta Wallet, MEW CX, MultiversX DeFi Wallet, Nami, NeoLine, Nifty, OKX Wallet, OsmWallet, Pali, Petra Aptos, Phantom, Polygon, Polymesh, Pontem Aptos, Rabby, Ronin, SafePal, Sender Wallet, Solflare, Station, Sui, Tally Ho, Temple, TexBox, Tronium, Tron Link, Trust, Virgo, WAGMIswap.io, Wombat, XDEFI, et Yoroi.

Autres extensions de navigateur ciblées :

Authenticator, Authy, EOS Authenticator, GAuth Authenticator, Bitwarden, KeePassHelper, KeePass Tusk, KeePassXC, Trezor Password Manager, Microsoft Autofill, NordVPN, et Proton VPN.

Logiciel de messagerie ciblée :

Discord, Discord Canary, Element, Signal, et Telegram.

Logiciel ciblé divers :

FileZilla, FileZilla Server, NordVPN, OpenVPN Connect, ProtonVPN, et Steam.

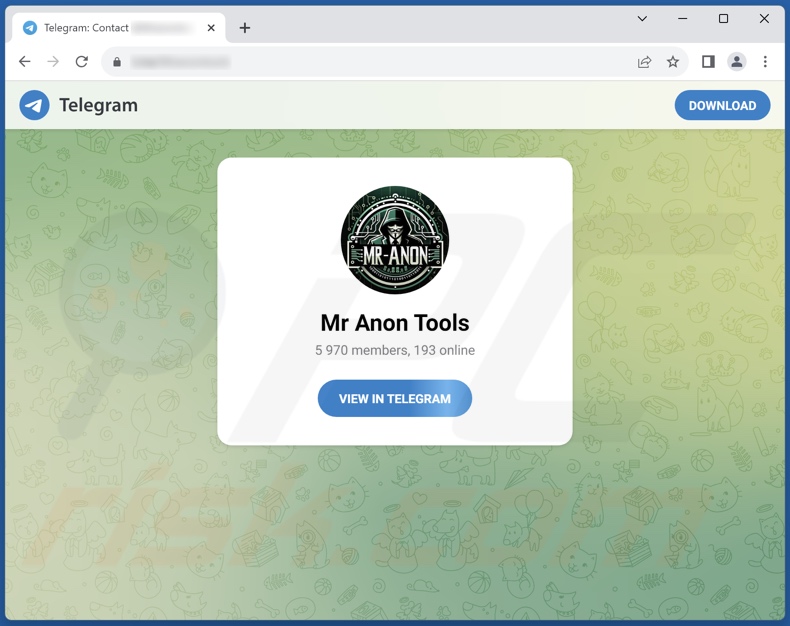

Capture d'écran du compte Telegram utilisé par les développeurs du voleur de MrAnon :

Capture d'écran du voleur de MrAnon vendu en ligne :

Capture d'écran d'un courriel de spam utilisé pour faire proliférer le voleur MrAnon :

Texte présenté dans cette lettre électronique :

Subject: December Room Availability Query - Jame Mandez

Dear Esteemed Hotel ,

Greetings. I write on behalf of Lurstanco LLC to inquire about a reservation at your esteemed hotel from December 20th to 30th, 2023.

Enclosed, please find our preliminary booking details. We seek to reserve a Double Room with a spacious bed for two guests. Your confirmation of the room's availability for these dates would be highly appreciated.

Additionally, information regarding your rates and any special offerings available during our stay would be most welcome.

We eagerly anticipate the opportunity to experience the distinguished hospitality of your hotel.

Thank you for your attention to this request. We look forward to your prompt and favorable reply.

Yours sincerely,

Daniel Mendez

Lurstanco LLC

Capture d'écran du PDF malveillant joint à cet e-mail de spam ("Booking.pdf"):

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide:

- Qu'est-ce que MrAnon ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant MrAnon.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

La suppression manuelle des logiciels malveillants est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner.

Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect fonctionnant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant gestionnaire de tâches, et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7: Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu des options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez "Avancé", dans les résultats de la recherche, sélectionnez "Paramètres". Cliquez sur Options de démarrage avancées, dans la fenêtre ouverte "Paramètres généraux du PC", sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options avancées de démarrage". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarre et l'écran des paramètres de démarrage s'affiche. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant la touche "Shift" de votre clavier. Dans la fenêtre "choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur la touche "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "mode sans échec avec mise en réseau" :

Extraire l'archive téléchargée et exécuter le fichier Autoruns.exe.

Extraire l'archive téléchargée et exécuter le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin d'accès complet et son nom. Notez que certains logiciels malveillants cachent des noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le logiciel malveillant par l'intermédiaire de l'application Autoruns (ce qui garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de poursuivre. Si vous trouvez le nom de fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-programmes malveillants.

Ces étapes peuvent ne pas fonctionner en cas d'infection par des logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les logiciels malveillants par la suite. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le logiciel malveillant MrAnon. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, la suppression des logiciels malveillants nécessite rarement un formatage.

Quels sont les principaux problèmes que les logiciels malveillants MrAnon peuvent causer ?

Les dangers associés à une infection dépendent des fonctionnalités du logiciel malveillant et de l'ingérence des cybercriminels. MrAnon est un voleur - un type de logiciel malveillant qui extrait et exfiltre des données (par exemple, des identifiants de connexion, des crypto-monnaies, etc.) En général, les infections de ce type peuvent entraîner de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

Quel est l'objectif des logiciels malveillants MrAnon ?

Les logiciels malveillants sont généralement utilisés pour générer des revenus. Toutefois, les cybercriminels peuvent également utiliser des logiciels malveillants pour se divertir, se livrer à des vendettas personnelles, perturber des processus (sites web, services, entreprises, etc.), voire lancer des attaques à caractère politique ou géopolitique.

Comment le logiciel malveillant MrAnon s'est-il infiltré dans mon ordinateur ?

On a observé que MrAnon se propageait par le biais de pièces jointes malveillantes dans des courriels de spam sur le thème de la réservation d'hôtel. Cependant, d'autres méthodes de distribution ne sont pas improbables.

Outre le courrier indésirable, les logiciels malveillants sont largement diffusés par le biais de téléchargements "drive-by", d'escroqueries en ligne, de canaux de téléchargement douteux (par exemple, les sites d'hébergement de fichiers gratuits ou non, les réseaux de partage P2P, etc. Certains programmes malveillants peuvent même s'autoproliférer via les réseaux locaux et les dispositifs de stockage amovibles.

Combo Cleaner me protège-t-il des logiciels malveillants ?

Oui, Combo Cleaner est capable de détecter et d'éliminer presque toutes les infections connues par des logiciels malveillants. Il est essentiel d'effectuer une analyse complète du système, car les programmes malveillants haut de gamme se cachent généralement en profondeur dans les systèmes.

▼ Montrer la discussion