Ne répondez pas à l'e-mail d'escroquerie au déblocage de fonds

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Fund Release spam

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que le "Fund Release email scam" ?

Les escrocs utilisent souvent le courrier électronique pour inciter les gens à fournir des informations sensibles (par exemple, des identifiants de connexion, des détails de carte de crédit, des numéros de sécurité sociale), à envoyer de l'argent et à installer des logiciels malveillants sur leurs ordinateurs. Les escrocs déguisent généralement leurs courriels en messages importants et officiels provenant d'entreprises légitimes.

Ils utilisent des noms d'entités connues, des logos, des noms de personnes réelles, tirent parti d'événements réels, etc. pour ajouter de l'authenticité à leurs courriels. Ce courriel est déguisé en message concernant le déblocage de fonds - les escrocs le diffusent dans le but d'extorquer de l'argent aux destinataires.

Aperçu de l'escroquerie par courriel "Fund Release"

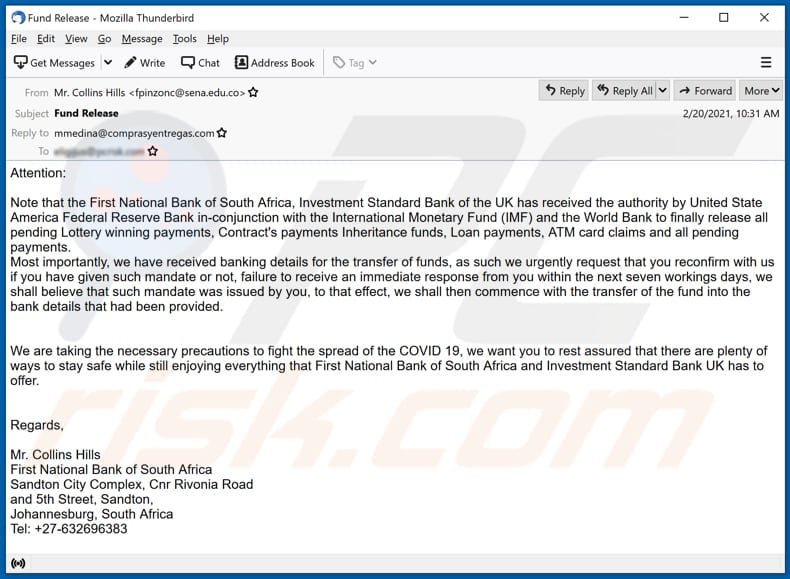

Des escrocs ont diffusé un courriel prétendant que la First National d'Afrique du Sud et l'Investment Standard du Royaume-Uni ont reçu l'autorisation de la Federal Reserve Bank américaine, du Fonds monétaire international (FMI) et de la Banque mondiale de "débloquer" des gains de loterie, des paiements de contrats, des fonds d'héritage, des paiements de prêts, des demandes de cartes de crédit et d'autres paiements en suspens.

Leur principal objectif est de faire croire aux destinataires que l'une des banques détient leurs coordonnées bancaires et que les destinataires doivent confirmer que ces coordonnées sont correctes. De cette manière, les escrocs tentent d'amener les destinataires à fournir les détails de leur carte de crédit.

Il est probable que les escrocs demandent de payer des frais de "transaction" ou de "traitement" ou d'autres frais (payer des frais initiaux pour des "services financiers" qui ne sont jamais fournis). Il s'agit donc soit d'une arnaque au prépaiement, soit d'un courriel d'hameçonnage, et l'on ne peut donc pas s'y fier.

Les escrocs peuvent utiliser les informations fournies (données de carte de crédit) pour voler des identités, effectuer des transactions ou des achats frauduleux, ou les vendre à d'autres cybercriminels. En général, lorsque les destinataires tombent dans le piège de ces escroqueries, ils perdent de l'argent, sont victimes d'une usurpation d'identité et rencontrent d'autres problèmes d'ordre financier.

| Nom | Escroquerie par courriel au déblocage de fonds |

| Type de menace | Phishing, escroquerie, ingénierie sociale, fraude |

| Fausse revendication | Les fonds sont prêts à être débloqués |

| Déguisement | Courriel de la First National Bank of South Africa |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, pertes financières, usurpation d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de campagnes de spam similaires

D'autres exemples d'escroqueries similaires sont "INTERNATIONAL MONETARY FUND (IMF) Email Scam", "U.S Army Special Operations Command Consignment Email Scam", et "EMPLOYEE BENEFITS Email Scam".

La plupart d'entre eux prétendent être des courriels provenant d'entreprises, d'organisations ou d'autres entités légitimes et demandent de fournir des informations personnelles ou d'effectuer de petits paiements. Il est à noter que le courrier électronique peut également être utilisé pour diffuser des logiciels malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les courriels d'hameçonnage utilisés pour diffuser des logiciels malveillants contiennent généralement un lien de téléchargement vers un fichier malveillant ou une pièce jointe. En général, les cybercriminels tentent d'inciter les destinataires à ouvrir un document PDF ou Microsoft Office, un fichier JavaScript, un fichier exécutable (.exe), un fichier ZIP, RAR ou un autre fichier d'archive conçu pour installer un logiciel malveillant spécifique.

Notez que les documents MS Office malveillants ne peuvent installer des logiciels malveillants que lorsque les utilisateurs activent l'édition/le contenu (commandes macros). Cependant, si les documents sont ouverts avec des versions de MS Office antérieures à 2010, ils installent automatiquement le logiciel malveillant, car ces anciennes versions n'intègrent pas le mode "Protected View".

Comment éviter l'installation de logiciels malveillants

Il est conseillé de faire des recherches sur tous les logiciels avant de les télécharger ou de les installer. N'utilisez que des canaux de téléchargement officiels et vérifiés. Les sites web d'hébergement de fichiers non officiels et gratuits, les réseaux de partage Peer-to-Peer (BitTorrent, Gnutella, eMule) et d'autres téléchargeurs tiers proposent généralement des contenus nuisibles et groupés, et ne sont donc pas fiables et doivent être évités.

Lors du téléchargement ou de l'installation, lisez les conditions, étudiez toutes les options possibles, utilisez les paramètres "personnalisés/avancés" et refusez les applications, outils, fonctions supplémentaires, etc.

Les publicités intrusives semblent généralement légitimes, mais elles peuvent rediriger vers des sites douteux et malveillants (jeux d'argent, pornographie, rencontres adultères et bien d'autres). Si vous rencontrez des publicités ou des redirections de ce type, inspectez le système et supprimez immédiatement toutes les applications douteuses et les extensions/plug-ins du navigateur.

Les programmes installés doivent être activés et mis à jour à l'aide d'outils ou de fonctions implémentées fournis par les développeurs officiels. Aucun autre outil tiers ou non officiel ne doit être utilisé.

Notez qu'il est illégal d'activer des logiciels sous licence à l'aide d'outils de "craquage". Les fichiers et les programmes doivent être téléchargés à partir de sites web officiels et via des liens de téléchargement directs. Évitez les installateurs tiers et les outils/sources mentionnés ci-dessus.

N'ouvrez pas les liens vers des sites web ou les fichiers contenus dans des courriels non pertinents reçus d'adresses inconnues et suspectes. Ces faux courriels sont souvent déguisés en messages officiels et importants. Analysez régulièrement votre ordinateur à l'aide d'un logiciel antivirus ou anti-spyware réputé et à jour.

Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons de lancer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans l'e-mail d'escroquerie au déblocage de fonds :

Subject: Fund Release

Attention:

Note that the First National Bank of South Africa, Investment Standard Bank of the UK has received the authority by United State America Federal Reserve Bank in-conjunction with the International Monetary Fund (IMF) and the World Bank to finally release all pending Lottery winning payments, Contract's payments Inheritance funds, Loan payments, ATM card claims and all pending payments.

Most importantly, we have received banking details for the transfer of funds, as such we urgently request that you reconfirm with us if you have given such mandate or not, failure to receive an immediate response from you within the next seven workings days, we shall believe that such mandate was issued by you, to that effect, we shall then commence with the transfer of the fund into the bank details that had been provided.

We are taking the necessary precautions to fight the spread of the COVID 19, we want you to rest assured that there are plenty of ways to stay safe while still enjoying everything that First National Bank of South Africa and Investment Standard Bank UK has to offer.

Regards,

Mr. Collins Hills

First National Bank of South Africa

Sandton City Complex, Cnr Rivonia Road

and 5th Street, Sandton,

Johannesburg, South Africa

Tel: +27-632696383

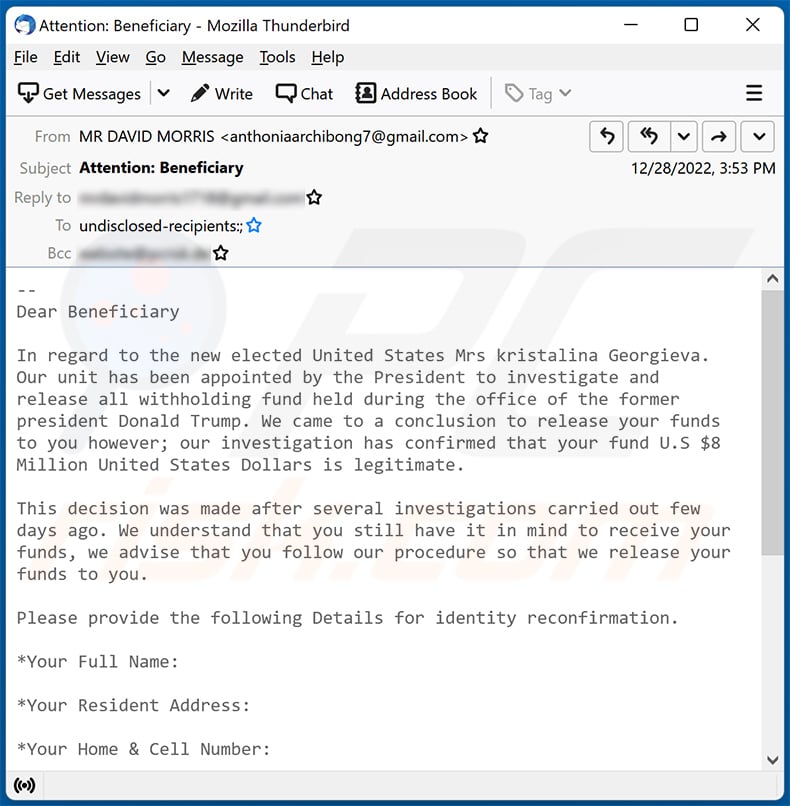

Autre exemple de courriel frauduleux sur le thème de la libération de fonds :

Texte présenté à l'intérieur :

Dear Beneficiary

In regard to the new elected United States Mrs kristalina Georgieva.

Our unit has been appointed by the President to investigate and

release all withholding fund held during the office of the former

president Donald Trump. We came to a conclusion to release your funds

to you however; our investigation has confirmed that your fund U.S $8

Million United States Dollars is legitimate.This decision was made after several investigations carried out few

days ago. We understand that you still have it in mind to receive your

funds, we advise that you follow our procedure so that we release your

funds to you.Please provide the following Details for identity reconfirmation.

*Your Full Name:

*Your Resident Address:

*Your Home & Cell Number:

*Your Date Of Birth:

*Your Occupation:

*Copy Of ID: Driver's license (Front & Back) Or Passport

We will provide you with further details on the release of your funds

only after we have reconfirmed the above listed information.Please send all information to this EMail: Mrdavidmorris1718@gmail.com

my Whatsapp phone number +13189255380

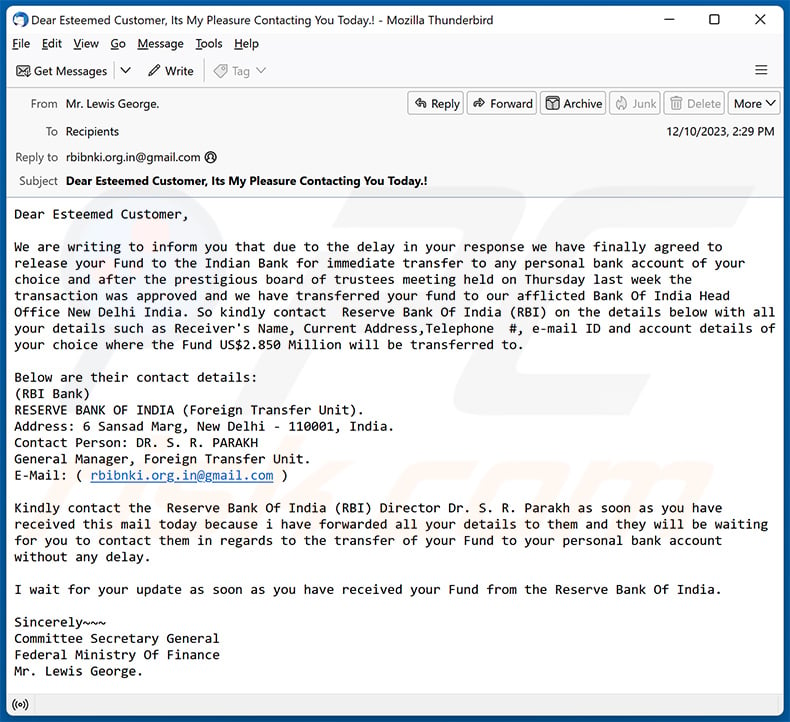

Autre exemple d'un courriel provenant de la campagne de spam "Fund Release" :

Texte présenté à l'intérieur :

Subject: Dear Esteemed Customer, Its My Pleasure Contacting You Today.!

Dear Esteemed Customer,

We are writing to inform you that due to the delay in your response we have finally agreed to release your Fund to the Indian Bank for immediate transfer to any personal bank account of your choice and after the prestigious board of trustees meeting held on Thursday last week the transaction was approved and we have transferred your fund to our afflicted Bank Of India Head Office New Delhi India. So kindly contact Reserve Bank Of India (RBI) on the details below with all your details such as Receiver's Name, Current Address,Telephone #, e-mail ID and account details of your choice where the Fund US$2.850 Million will be transferred to.

Below are their contact details:

(RBI Bank)

RESERVE BANK OF INDIA (Foreign Transfer Unit).

Address: 6 Sansad Marg, New Delhi - 110001, India.

Contact Person: DR. S. R. PARAKH

General Manager, Foreign Transfer Unit.

E-Mail: ( rbibnki.org.in@gmail.com )Kindly contact the Reserve Bank Of India (RBI) Director Dr. S. R. Parakh as soon as you have received this mail today because i have forwarded all your details to them and they will be waiting for you to contact them in regards to the transfer of your Fund to your personal bank account without any delay.

I wait for your update as soon as you have received your Fund from the Reserve Bank Of India.

Sincerely~~~

Committee Secretary General

Federal Ministry Of Finance

Mr. Lewis George.

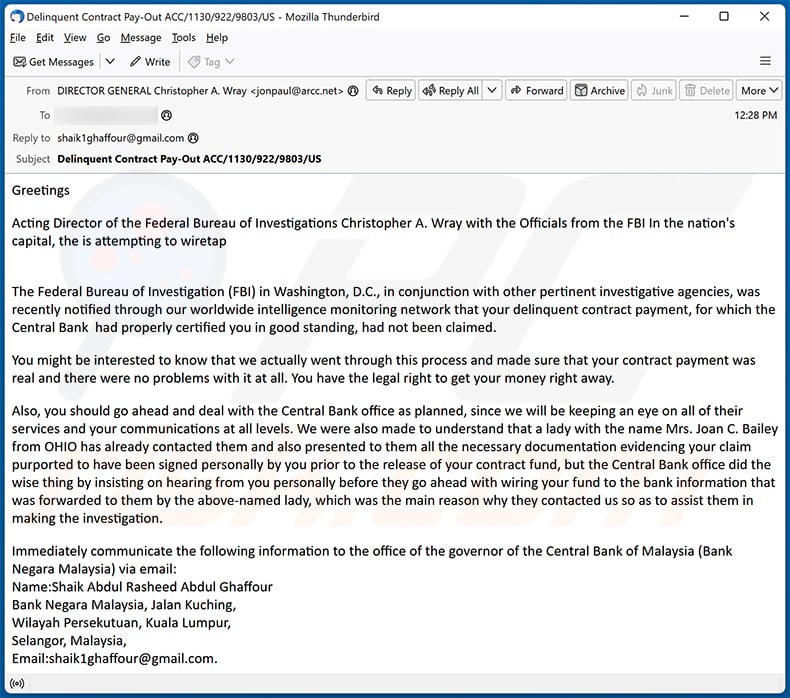

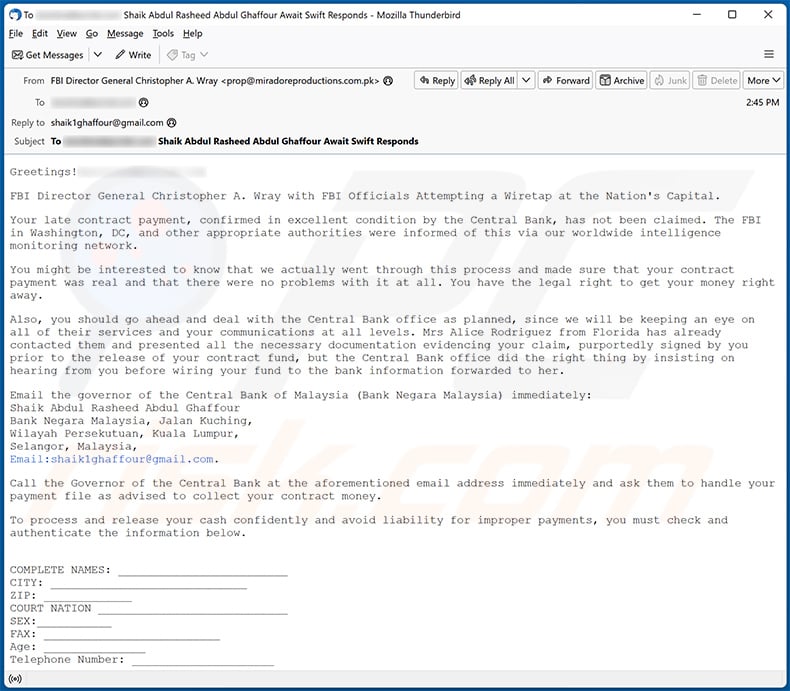

Encore un exemple d'e-mail provenant de la campagne de spam "Fund Release" :

Texte présenté à l'intérieur :

Subject: Delinquent Contract Pay-Out ACC/1130/922/9803/US

GreetingsActing Director of the Federal Bureau of Investigations Christopher A. Wray with the Officials from the FBI In the nation's capital, the is attempting to wiretap

The Federal Bureau of Investigation (FBI) in Washington, D.C., in conjunction with other pertinent investigative agencies, was recently notified through our worldwide intelligence monitoring network that your delinquent contract payment, for which the Central Bank had properly certified you in good standing, had not been claimed.

You might be interested to know that we actually went through this process and made sure that your contract payment was real and there were no problems with it at all. You have the legal right to get your money right away.

Also, you should go ahead and deal with the Central Bank office as planned, since we will be keeping an eye on all of their services and your communications at all levels. We were also made to understand that a lady with the name Mrs. Joan C. Bailey from OHIO has already contacted them and also presented to them all the necessary documentation evidencing your claim purported to have been signed personally by you prior to the release of your contract fund, but the Central Bank office did the wise thing by insisting on hearing from you personally before they go ahead with wiring your fund to the bank information that was forwarded to them by the above-named lady, which was the main reason why they contacted us so as to assist them in making the investigation.

Immediately communicate the following information to the office of the governor of the Central Bank of Malaysia (Bank Negara Malaysia) via email:

Name:Shaik Abdul Rasheed Abdul Ghaffour

Bank Negara Malaysia, Jalan Kuching,

Wilayah Persekutuan, Kuala Lumpur,

Selangor, Malaysia,

Email:shaik1ghaffour@gmail.com.Please call the Governor of the Central Bank right away at the above email address and ask them to take care of your payment file as instructed to ensure you can get your contract fund.

In order to ensure the processing and release of your funds with confidence and to prevent us from being held liable for any incorrect payments, you are required to verify and authenticate the information provided below.

COMPLETE NAMES: _________________________

CITY: _____________________________

ZIP: _____________

COURT NATION ____________________________

SEX:___________

FAX: __________________________

Age: _______________

Telephone Number: _____________________

You should fulfill all their processes as requested to speed up the transfer of your funds to you. Additionally, bear in mind that the Central Bank of Malaysia operates according to its own protocol, which is detailed in its banking terms; therefore, any delay could be extremely hazardous.We sincerely appreciate your anticipated cooperation in advance and are eagerly anticipating your prompt response to this issue.

Sincere Regards,

Christopher Wray Director, (Federal Bureau of Investigation),

935 Pennsylvania Avenue Northwest, J.

Edgar Hoover Building,

Washington, D.C.

Autre exemple d'un courriel provenant de la campagne de spam "Fund Release" :

Texte présenté à l'intérieur :

Subject: To ******** Shaik Abdul Rasheed Abdul Ghaffour Await Swift Responds

Greetings!********

FBI Director General Christopher A. Wray with FBI Officials Attempting a Wiretap at the Nation's Capital.

Your late contract payment, confirmed in excellent condition by the Central Bank, has not been claimed. The FBI in Washington, DC, and other appropriate authorities were informed of this via our worldwide intelligence monitoring network.

You might be interested to know that we actually went through this process and made sure that your contract payment was real and that there were no problems with it at all. You have the legal right to get your money right away.

Also, you should go ahead and deal with the Central Bank office as planned, since we will be keeping an eye on all of their services and your communications at all levels. Mrs Alice Rodriguez from Florida has already contacted them and presented all the necessary documentation evidencing your claim, purportedly signed by you prior to the release of your contract fund, but the Central Bank office did the right thing by insisting on hearing from you before wiring your fund to the bank information forwarded to her.

Email the governor of the Central Bank of Malaysia (Bank Negara Malaysia) immediately:

Shaik Abdul Rasheed Abdul Ghaffour

Bank Negara Malaysia, Jalan Kuching,

Wilayah Persekutuan, Kuala Lumpur,

Selangor, Malaysia,

Email:shaik1ghaffour@gmail.com.Call the Governor of the Central Bank at the aforementioned email address immediately and ask them to handle your payment file as advised to collect your contract money.

To process and release your cash confidently and avoid liability for improper payments, you must check and authenticate the information below.

COMPLETE NAMES: _________________________

CITY: _____________________________

ZIP: _____________

COURT NATION ____________________________

SEX:___________

FAX: __________________________

Age: _______________

Telephone Number: _____________________Please complete all their requests to speed up your money transfer. Remember that the Central Bank of Malaysia follows its own process, which is stated in its banking conditions, so any delay might be detrimental.

We appreciate your early cooperation and greatly await your timely solution to this matter.

Best regards,

--

Christopher Wray Director, Federal Bureau of Investigation,

935 Pennsylvania Avenue Northwest, J.

Edgar Hoover Building,

Washington, D.C.

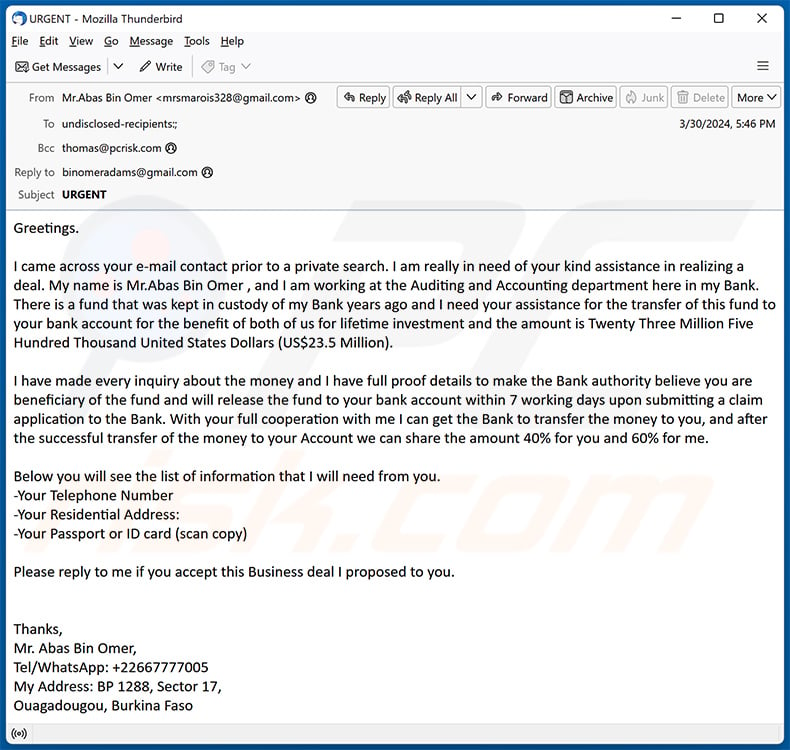

Encore un exemple d'e-mail provenant de la campagne de spam "Fund Release" :

Texte présenté à l'intérieur :

Subject: URGENT

Greetings.I came across your e-mail contact prior to a private search. I am really in need of your kind assistance in realizing a deal. My name is Mr.Abas Bin Omer , and I am working at the Auditing and Accounting department here in my Bank. There is a fund that was kept in custody of my Bank years ago and I need your assistance for the transfer of this fund to your bank account for the benefit of both of us for lifetime investment and the amount is Twenty Three Million Five Hundred Thousand United States Dollars (US$23.5 Million).

I have made every inquiry about the money and I have full proof details to make the Bank authority believe you are beneficiary of the fund and will release the fund to your bank account within 7 working days upon submitting a claim application to the Bank. With your full cooperation with me I can get the Bank to transfer the money to you, and after the successful transfer of the money to your Account we can share the amount 40% for you and 60% for me.

Below you will see the list of information that I will need from you.

-Your Telephone Number

-Your Residential Address:

-Your Passport or ID card (scan copy)Please reply to me if you accept this Business deal I proposed to you.

Thanks,

Mr. Abas Bin Omer,

Tel/WhatsApp: +22667777005

My Address: BP 1288, Sector 17,

Ouagadougou, Burkina Faso

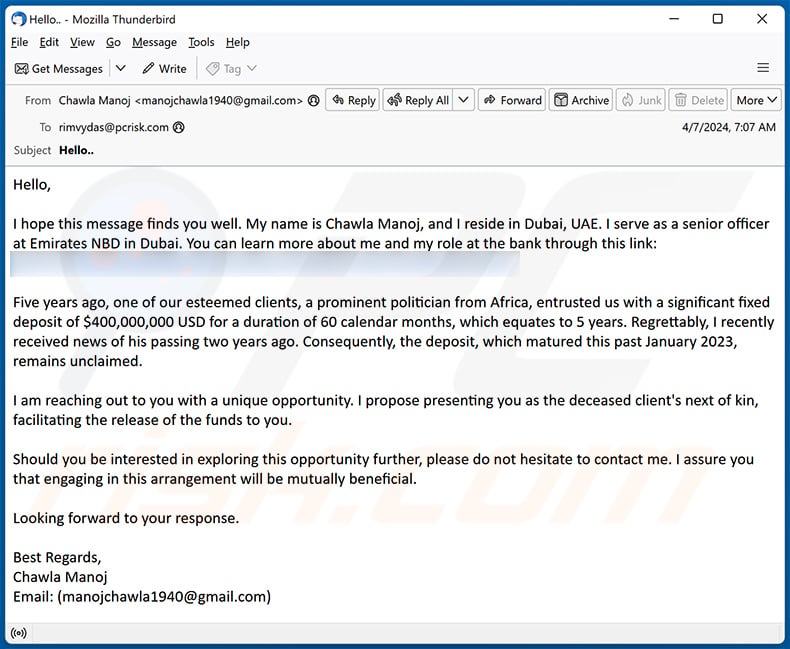

Autre exemple d'un courriel provenant de la campagne de spam "Fund Release" :

Texte présenté à l'intérieur :

Subject: Hello..

Hello,I hope this message finds you well. My name is Chawla Manoj, and I reside in Dubai, UAE. I serve as a senior officer at Emirates NBD in Dubai. You can learn more about me and my role at the bank through this link: -

Five years ago, one of our esteemed clients, a prominent politician from Africa, entrusted us with a significant fixed deposit of $400,000,000 USD for a duration of 60 calendar months, which equates to 5 years. Regrettably, I recently received news of his passing two years ago. Consequently, the deposit, which matured this past January 2023, remains unclaimed.

I am reaching out to you with a unique opportunity. I propose presenting you as the deceased client's next of kin, facilitating the release of the funds to you.

Should you be interested in exploring this opportunity further, please do not hesitate to contact me. I assure you that engaging in this arrangement will be mutually beneficial.

Looking forward to your response.

Best Regards,

Chawla Manoj

Email: (manojchawla1940@gmail.com)

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Fund Release spam ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

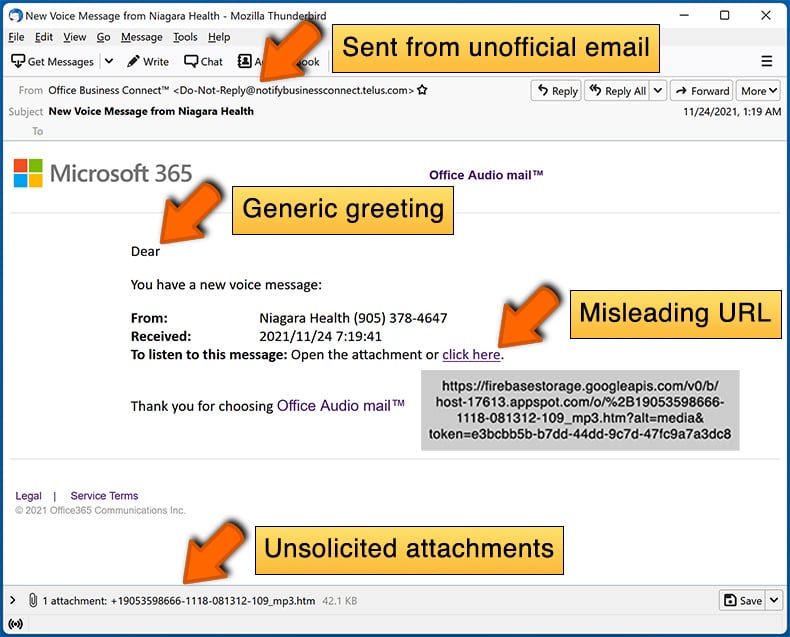

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les cybercriminels diffusent des courriers électroniques non sollicités dans le cadre de campagnes à grande échelle, ce qui permet à des milliers d'utilisateurs de recevoir des messages identiques.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par cet e-mail de spam, que dois-je faire ?

Si vous avez fourni les informations d'identification de votre compte, changez immédiatement les mots de passe de tous les comptes éventuellement exposés et informez leur support officiel. Toutefois, si les informations divulguées étaient d'une nature personnelle différente (par exemple, les détails de la carte d'identité, les scans/photos du passeport, les numéros de carte de crédit, etc.), contactez les autorités correspondantes sans délai.

J'ai lu un spam mais je n'ai pas ouvert la pièce jointe. Mon ordinateur est-il infecté ?

Les appareils sont infectés lorsque des pièces jointes ou des liens malveillants sont ouverts ; la simple lecture d'un courrier électronique est inoffensive.

J'ai téléchargé et ouvert un fichier joint à un courrier électronique non sollicité. Mon ordinateur est-il infecté ?

Si le fichier ouvert était un exécutable (.exe, .run, etc.), il est fort probable que oui, car ces formats provoquent des infections presque systématiquement. Cependant, vous auriez pu éviter de compromettre le système s'il s'agissait d'un document (.doc, .xls, .pdf, .one, etc.). Les formats de document peuvent nécessiter une interaction supplémentaire (par exemple, l'activation de macro-commandes, le clic sur des fichiers/liens intégrés, etc.

Combo Cleaner supprime-t-il les logiciels malveillants présents dans les pièces jointes des courriers électroniques ?

Oui, Combo Cleaner est capable de détecter et d'éliminer pratiquement tous les logiciels malveillants connus. Il convient de souligner qu'il est essentiel d'effectuer une analyse complète du système, car les logiciels malveillants haut de gamme se cachent généralement au cœur des systèmes.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion