Comment repérer des arnaques comme "Hello My Perverted Friend"

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Quel type d'escroquerie est "Hello My Perverted Friend" ?

Après un examen approfondi, il a été déterminé que le contenu de ce courriel correspond à une escroquerie par sextorsion. Dans ce type d'escroquerie, les cybercriminels menacent de révéler des contenus compromettants ou intimes de la victime si celle-ci ne leur verse pas une certaine somme d'argent, exploitant ainsi la peur et l'embarras à des fins lucratives.

En savoir plus sur le courriel d'escroquerie "Hello My Perverted Friend" (Bonjour mon ami pervers)

Il s'agit d'une escroquerie classique à la sextorsion dans laquelle l'expéditeur prétend être un pirate informatique qui aurait accédé à l'appareil de la victime, y compris à l'historique de son navigateur et aux séquences filmées par sa webcam. L'escroc menace de dévoiler des vidéos compromettantes de la victime se livrant à des activités explicites, à moins qu'une rançon de 890 dollars en bitcoins ne soit versée dans les 48 heures.

L'escroc affirme contrôler tous les appareils de la victime et lui déconseille de contacter les autorités ou de tenter de réinitialiser le système. La victime est invitée à ne pas répondre au courriel et reçoit des courriels sur la façon d'effectuer le paiement en cryptomonnaie.

Il est important de reconnaître que ces escroqueries tentent d'exploiter la peur et l'embarras pour obtenir un gain financier, et il est conseillé aux personnes de ne pas se conformer aux exigences de l'escroc. Les escrocs utilisent souvent de fausses allégations sur la possession d'informations compromettantes ou l'accès à des appareils personnels pour contraindre les victimes à payer.

En outre, les escrocs disposent rarement des preuves réclamées et leur principal objectif est de soutirer de l'argent à leurs victimes. Les destinataires ne doivent donc pas entrer en contact avec les escrocs ni les payer dans de telles situations.

| Nom | Courriel Arnaque Hello My Perverted Friend |

| Type de Menace | Arnaque à la Sextortion, Fraude |

| Fausse Réclamation | Du matériel explicite sera divulgué si une rançon n'est pas payée. |

| Adresse du Portefeuille Electronique du Cyber Criminal | 1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ |

| Montant de la Rançon | $890 |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de comptes en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités pop-up en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Les courriels d'escroquerie similaires en général

Les arnaques à la sextorsion ont en commun de fausses affirmations concernant des informations compromettantes, des menaces d'accès non autorisé à des appareils personnels et des demandes de paiement en cryptomonnaie, généralement en bitcoin. Ces escroqueries utilisent la peur et l'urgence pour contraindre les victimes à payer, en évitant souvent les détails spécifiques et en décourageant l'intervention des forces de l'ordre.

Il est essentiel de reconnaître ces schémas pour éviter de devenir la proie de telles escroqueries et pour donner la priorité au renforcement des mesures de sécurité en ligne. Il est important de noter que les courriels frauduleux peuvent contenir des pièces jointes ou des liens destinés à infecter les ordinateurs avec des maliciels.

Voici quelques exemples de courriels frauduleux : "LEDGER SECURITY Email Scam", "Glacier Bank Email Scam", et "Apple Security Releases Email Scam".

Comment les campagnes de spam infectent-elles les ordinateurs ?

En général, les acteurs malveillants envoient des courriels qui semblent authentiques pour tromper les destinataires et les inciter à ouvrir des liens nuisibles ou à télécharger des pièces jointes infectées. Ces pièces jointes, souvent déguisées en documents innocents tels que des fichiers PDF ou Word, contiennent des charges utiles malveillantes dissimulées. Lorsque les utilisateurs ouvrent ces pièces jointes, les maliciels se déclenchent, compromettant la sécurité de leurs appareils.

En outre, en cliquant sur des liens maliciels, les utilisateurs peuvent être dirigés vers des pages hébergeant des logiciels malveillants ou initier des téléchargements "drive-by", exposant ainsi leurs systèmes à des menaces potentielles.

Comment éviter l'installation de maliciels ?

Faites preuve de prudence face aux courriels inattendus ou non pertinents provenant d'adresses inconnues. Évitez d'ouvrir les liens ou les pièces jointes présentés dans ces courriels. Ne téléchargez pas de logiciels piratés et n'utilisez pas de réseaux P2P, de boutiques d'applications tierces ou d'autres sources similaires pour télécharger des applications ou des fichiers. Téléchargez-les à partir des sites officiels (ou des magasins d'applications).

Mettez régulièrement à jour le système d'exploitation et les programmes, et utilisez des logiciels antivirus et anti-maliciels réputés. Si vous avez déjà ouvert des pièces jointes malicielles, nous vous recommandons de lancer une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel "Hello My Perverted Friend" :

Subject: No reply.

Hello, my perverted friend.We've actually known each other for a while, at least I know you.

You can call me Big Brother or the All-Seeing Eye.

I'm a hacker who a few months ago gained access to your device, including your browser history and webcam.

I recorded some videos of you jerking off to highly controversial "adult" videos.

I doubt you'd want your family, coworkers, and your entire ******** contact list to see footage of you pleasuring yourself, especially considering how kinky your favorite "genre".

I will also publish these videos on porn sites, they will go viral and it will be physically impossible to remove them from the Internet.How did I do this?

Because of your disregard for internet security, I easily managed to install a Trojan on your hard disk.

Thanks to this, I was able to access all the data on your device and control it remotely.

By infecting one device, I was able to gain access to all the other devices.My spyware is embedded in the drivers and updates its signature every few hours, so no antivirus or firewall can ever detect it.

Now I want to offer a deal: a small amount of money in exchange for your former worry free life.Transfer $890 USD to my bitcoin wallet:1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ

As soon as I receive confirmation of the payment, I will delete all the videos that compromise you, remove the virus from all your devices and you will never hear from me again.

It's a very small price for not destroying your reputation in the eyes of others, who think that you are a decent man, according to your messengers. You can think of me as some sort of life coach who wants you to start appreciating what you have.You have 48 hours. I will receive a notification as soon as you open this email, and from this moment, the countdown will begin.

If you've never dealt with cryptocurrency before, it's very easy. Simply type "cryptocurrency exchange" into a search engine, and then all set.Here's what you shouldn't do:

- Don't reply to my email. It was sent from a temporary email account.

- Don't call the police. Remember, I have access to all your devices, and as soon as I notice such activity, it will automatically lead to the publishing of all the videos.

- Don't try to reinstall your system or reset your device. First of all, I already have the videos, and secondly, as I said, I have remote access to all your devices, and once I notice such an attempt, you know what happens.Remember, crypto addresses are anonymous, so you won't be able to track down my wallet.

So long story short, let's resolve this situation with a benefit for me and you.

I always keep my word unless someone tries to trick me.Lastly, a little advice for the future. Start taking your online security more seriously.

Change your passwords regularly and set up multi-factor authentication on all your accounts.Best wishes.

Aspect complet du courriel frauduleux "Hello My Perverted Friend" :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Arnaque à la Sextorsion Hello My Perverted Friend ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

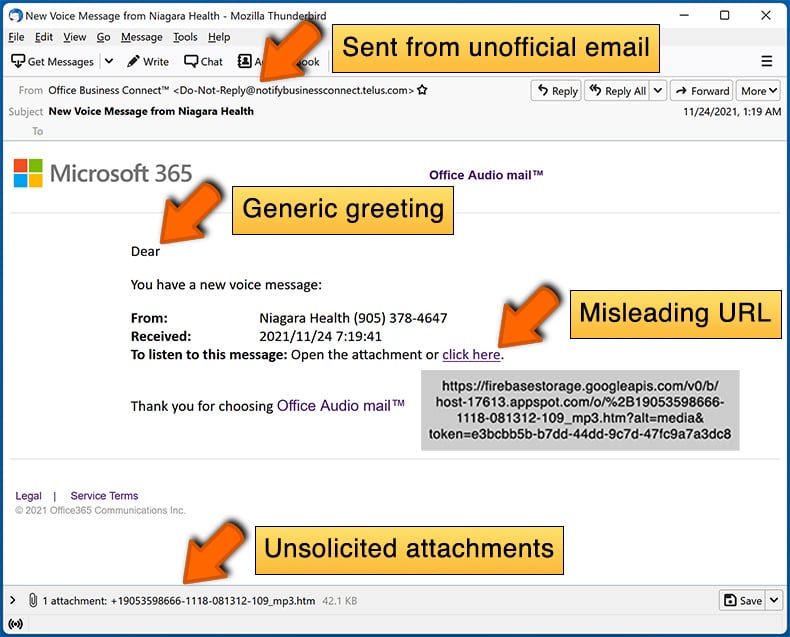

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Ce courriel est générique, envoyé à de nombreux destinataires et fait partie d'une campagne d'envoi massif de courriels. Ces campagnes visent souvent un large public dans l'espoir que certains destinataires tomberont dans le piège de l'escroquerie.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par ce courriel, que dois-je faire ?

Si vous avez communiqué des informations d'identification pour un compte, mettez rapidement à jour tous les mots de passe. Si vous avez divulgué d'autres informations personnelles, telles que des données de carte de crédit, des numéros de sécurité sociale ou des informations de carte d'identité, contactez les autorités compétentes.

J'ai téléchargé et ouvert un fichier malveillant joint à un courriel, mon ordinateur est-il infecté ?

Cela dépend du type de fichier. Par exemple, s'il s'agit d'un fichier exécutable (.exe), il y a une forte probabilité d'infection. En revanche, s'il s'agissait d'un document (.pdf, .doc ou similaire), vous auriez pu éviter le risque, car le simple fait d'ouvrir ce type de document n'entraîne pas toujours la compromission du système.

Mon ordinateur a-t-il été piraté et l'expéditeur dispose-t-il d'informations ?

Non, votre ordinateur n'a pas été véritablement piraté ou infecté. Les escrocs peuvent avoir obtenu d'anciens mots de passe provenant de bases de données contenant des informations compromises.

J'ai envoyé de la cryptomonnaie à l'adresse présentée dans un tel courriel, puis-je récupérer mon argent ?

Les transactions en crypto-monnaie sont intraçables, ce qui rend impossible la récupération des fonds.

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Le simple fait d'ouvrir un courriel est tout à fait inoffensif. Le risque survient lorsque les destinataires ouvrent des liens ou des fichiers joints, car ces actions peuvent entraîner des infections du système.

Combo Cleaner supprimera-t-il les courriels contenant des maliciels ?

Combo Cleaner peut identifier et éradiquer presque tous les maliciels reconnus. Il est essentiel de reconnaître que les maliciels avancés se cachent souvent en grande partie dans le système. Par conséquent, il est nécessaire d'effectuer une analyse complète du système.

▼ Montrer la discussion