Comment supprimer le cheval de Troie d'accès à distance 888 de votre appareil Android ?

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Qu'est-ce que le RAT 888 ?

888 (également connu sous les noms de LodaRAT et Gaza007) est un cheval de Troie d'accès à distance (RAT) ciblant les systèmes d'exploitation Android. Les chevaux de Troie de ce type permettent d'accéder aux appareils infectés et de les contrôler à distance.

Initialement, les développeurs du RAT 888 proposaient ce maliciel à la vente en tant que maliciel Windows OS (système d'exploitation). En 2018, le programme a été présenté comme un constructeur de RAT pour Android OS et, plus tard, comme un programme destiné aux systèmes d'exploitation Linux. Cependant, en 2019, une variante du RAT Android 888 est devenue disponible gratuitement.

Ce RAT est associé à deux groupes de cybercriminels - Kasablanka et BladeHawk. Selon les chercheurs d'ESET, ce dernier est responsable d'une campagne de cyber-espionnage visant l'ethnie kurde et ses sympathisants. Le RAT 888 a été diffusée sous l'apparence d'applications légitimes promues sur des groupes Facebook au contenu pro-kurde.

À l'heure où nous écrivons ces lignes, les comptes et les messages de diffusion du RAT 888 ont été supprimés. Toutefois, il n'est pas improbable que d'autres proliférateurs et d'autres méthodes de prolifération soient utilisés.

Vue générale du maliciel RAT 888

Le RAT 888 est un maliciel qui permet d'accéder et de contrôler à distance les appareils Android infectés. Les RAT ont tendance à être multifonctionnels, ce qui signifie qu'ils peuvent avoir des utilisations variées et causer un large éventail de problèmes graves. Le RAT 888 ne fait pas exception à la règle.

Après une infiltration réussie, ce maliciel commence à collecter des données pertinentes sur l'appareil/le système, par exemple des détails sur le matériel et le système d'exploitation, les spécifications de l'appareil photo, l'adresse IP (géolocalisation), la liste des applications installées et les informations connexes, les autorisations activées, etc. Ce cheval de Troie peut également exécuter des commandes shell commands and script.

Il est capable de gérer les appels téléphoniques et les messages texte. Il peut obtenir des listes de contacts et des journaux d'appels, passer des appels et enregistrer des appels téléphoniques (ainsi que le son général via le microphone de l'appareil, qu'un appel soit en cours ou non).

Le RAT 888 peut intercepter des SMS et les envoyer à des numéros spécifiques. Cela signifie que ce RAT pourrait potentiellement être utilisé comme un maliciel de fraude. Une autre caractéristique de ce cheval de Troie est sa capacité à jouer la sonnerie du téléphone pendant des intervalles de six secondes.

Parmi les autres capacités d'espionnage du RAT 888, citons la prise de captures d'écran, le téléchargement de fichiers et de photos, ainsi que la prise de photos via l'appareil photo de l'appareil.

Il peut également ouvrir des applications et même afficher une fenêtre de connexion Facebook convaincante qui hameçonne les identifiants de connexion auxdits comptes de réseaux sociaux. Le programme maliciel peut forcer l'ouverture d'URL spécifiques dans la navigation par défaut de l'appareil ; cette capacité pourrait être utilisée pour promouvoir des sites web d'hameçonnage ou de diffusion de maliciels.

En résumé, les infections par le RAT 888 peuvent entraîner des pertes de données, de graves problèmes de confidentialité, des pertes financières et même des vols d'identité. Étant donné que ce maliciel a été utilisé dans des attaques de cyber-espionnage à motivation politique/géopolitique - ses infections pourraient avoir des conséquences particulièrement graves.

Si vous pensez que votre appareil Android est infecté par le 888 RAT (ou un autre maliciel) - nous vous recommandons vivement d'utiliser un antivirus pour le supprimer sans délai.

| Nom | Cheval de Troie d'Accès à Distance 888 |

| Type de Menace | Maliciel Android, RAT, Cheval de Troie d'Accès à Distance, Cheval de Troie, Application malicieuse. |

| Noms de Détection | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.Backdoor.739.origin), ESET-NOD32 (Une variante de Android/Spy.Agent.APU), Kaspersky (HEUR:Trojan-Spy.AndroidOS.Agent.abd), Liste complète (VirusTotal) |

| Symptômes | L'appareil fonctionne lentement, les paramètres du système sont modifiés sans l'autorisation de l'utilisateur, des applications douteuses apparaissent, l'utilisation des données et de la batterie augmente considérablement, les navigateurs sont redirigés vers des sites web douteux, des publicités intrusives sont diffusées. |

| Méthodes de Distribution | Pièces jointes de courriels infectés, publicités en ligne malveillantes, ingénierie sociale, applications trompeuses, sites web frauduleux. |

| Dommages | Vol d'informations personnelles (messages privés, identifiants/mots de passe, etc.), baisse des performances de l'appareil, épuisement rapide de la batterie, baisse de la vitesse de l'internet, pertes massives de données, pertes monétaires, vol d'identité (des applications malveillantes peuvent abuser des applications de communication). |

| Suppression du Maliciel (Android) | Pour éliminer les infections par des maliciels, nos chercheurs en sécurité recommandent de scanner votre appareil Android avec un logiciel anti-maliciel légitime. Nous recommandons Avast, Bitdefender, ESET ou Malwarebytes. |

Exemples de Chevaux de Troie d'Accès à Distance

Nous avons analysé d'innombrables programmes malveillants ciblant les systèmes d'exploitation Android ; CapraRAT, AIVARAT, et Sandro RAT ne sont que quelques exemples de programmes dotés de capacités RAT.

Les maliciels peuvent avoir un large éventail de fonctionnalités et d'utilisations. Toutefois, quel que soit le mode de fonctionnement de ces logiciels ou les objectifs des cybercriminels, la présence de maliciels sur un système menace l'intégrité de l'appareil et la sécurité de l'utilisateur. C'est pourquoi toutes les menaces doivent être éliminées dès qu'elles sont détectées.

Comment le RAT 888 a-t-il infiltré mon appareil ?

Comme nous l'avons mentionné dans l'introduction, le RAT 888 a été proposé à la vente et certaines de ses versions "craquées" sont disponibles sur le Web. Il est donc probable qu'il soit distribué à l'aide d'une grande variété de techniques, en fonction des cybercriminels qui l'utilisent à ce moment-là.

Ce cheval de Troie a été relié à deux groupes d'acteurs de la menace appelés Kasablanka et BladeHawk. Les campagnes de 888 RAT créées par BladeHawk sont particulièrement intéressantes. Dans ces campagnes, le cheval de Troie était déguisé en diverses applications légitimes et promu sur Facebook.

Ces campagnes étaient motivées par des considérations politiques/géopolitiques et visaient les Kurdes et les sympathisants de ce groupe ethnique. Les applications malveillantes ont été promues par l'intermédiaire de comptes Facebook, principalement ceux qui prétendaient diffuser des informations en kurde ou concernant le territoire géoculturel du Kurdistan. Les maliciels ont également été publiés dans des groupes Facebook publics axés sur des contenus pro-kurdes.

Bien que ces comptes et messages spécifiques aient été supprimés depuis, il n'est pas improbable que de nouveaux comptes aient vu le jour et/ou que d'autres méthodes de prolifération aient été utilisées pour diffuser le RAT 888.

En général, les maliciels sont diffusés à l'aide de tactiques d'hameçonnage et d'ingénierie sociale. Ils sont souvent présentés comme des programmes/médias normaux ou intégrés à ceux-ci.

Les méthodes de distribution les plus répandues sont les suivantes : pièces jointes ou liens malveillants dans les courriers indésirables (courriels, SMS, MP/DM, etc.), escroqueries en ligne, téléchargements "drive-by" (furtifs et trompeurs), sources de téléchargement douteuses (sites web non officiels et de logiciels gratuits, réseaux de partage P2P, etc.), outils illégaux d'activation de logiciels ("cracking"), fausses mises à jour et publicité malveillante.

Comment éviter l'installation de maliciels ?

Nous recommandons vivement d'effectuer des recherches sur les logiciels avant de les télécharger ou de les installer, par exemple en lisant les conditions et les avis d'experts ou d'utilisateurs, en vérifiant les autorisations nécessaires, en s'assurant de la légitimité du développeur, etc. En outre, tous les téléchargements doivent être effectués à partir de canaux officiels et fiables.

Il est tout aussi important d'activer et de mettre à jour les logiciels en utilisant des outils authentiques, car les outils d'activation illégaux ("cracks") et les dispositifs de mise à jour tiers peuvent contenir des maliciels.

Nous vous conseillons d'être prudent lorsque vous naviguez, car les documents frauduleux et malveillants semblent généralement légitimes et inoffensifs. La même vigilance s'applique au courrier entrant. Les pièces jointes ou les liens trouvés dans des courriels, SMS, PMs/DMs ou autres messages suspects - ne doivent pas être ouverts, car ils peuvent être malveillants et provoquer des infections du système.

Il convient de souligner l'importance de l'installation et de la mise à jour d'un antivirus fiable. Les programmes de sécurité doivent être utilisés pour effectuer des analyses régulières du système et pour supprimer les menaces et les problèmes détectés.

Apparence du RAT 888 imitant l'écran de connexion à Facebook (source de l'image : Site Web de l'ESET's WeLiveSecurity) :

Menu Rapide :

- Introduction

- Comment supprimer l'historique de navigation dans le navigateur web Chrome ?

- Comment désactiver les notifications du navigateur dans le navigateur web Chrome ?

- Comment réinitialiser le navigateur web Chrome ?

- Comment supprimer l'historique de navigation du navigateur web Firefox ?

- Comment désactiver les notifications du navigateur dans le navigateur web Firefox ?

- Comment réinitialiser le navigateur web Firefox ?

- Comment désinstaller les applications potentiellement indésirables et/ou malveillantes ?

- Comment démarrer l'appareil Android en "mode sans échec" ?

- Comment vérifier l'utilisation de la batterie de diverses applications ?

- Comment vérifier l'utilisation des données de diverses applications ?

- Comment installer les dernières mises à jour logicielles ?

- Comment réinitialiser le système à son état par défaut ?

- Comment désactiver les applications qui ont des privilèges d'administrateur ?

Supprimez l'historique de navigation du navigateur web Chrome :

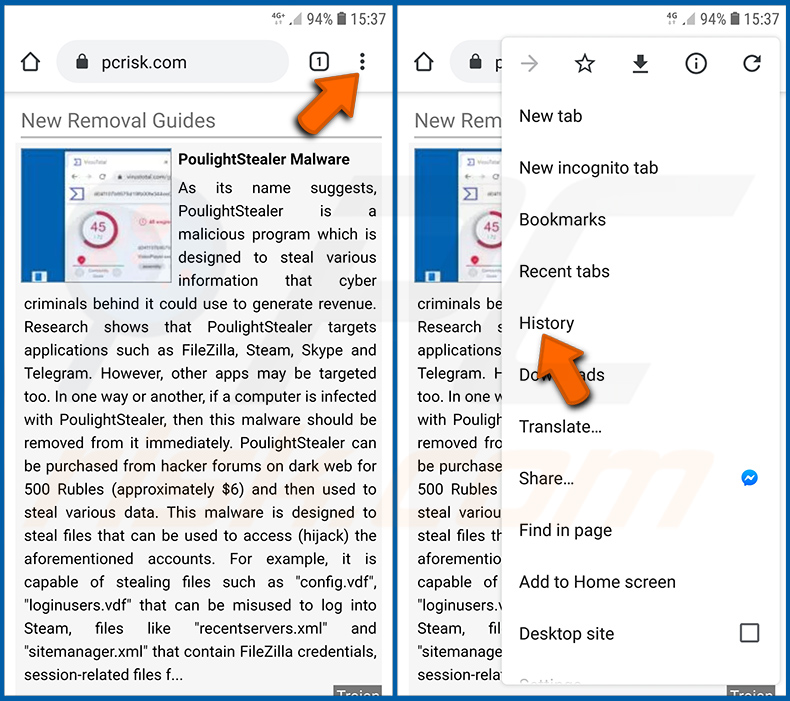

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant qui s'ouvre.

Appuyez sur "Effacer les données de navigation", sélectionnez l'onglet "AVANCÉ", choisissez la période et les types de données que vous souhaitez supprimer et appuyez sur "Effacer les données".

[Retour à la Table des Matières]

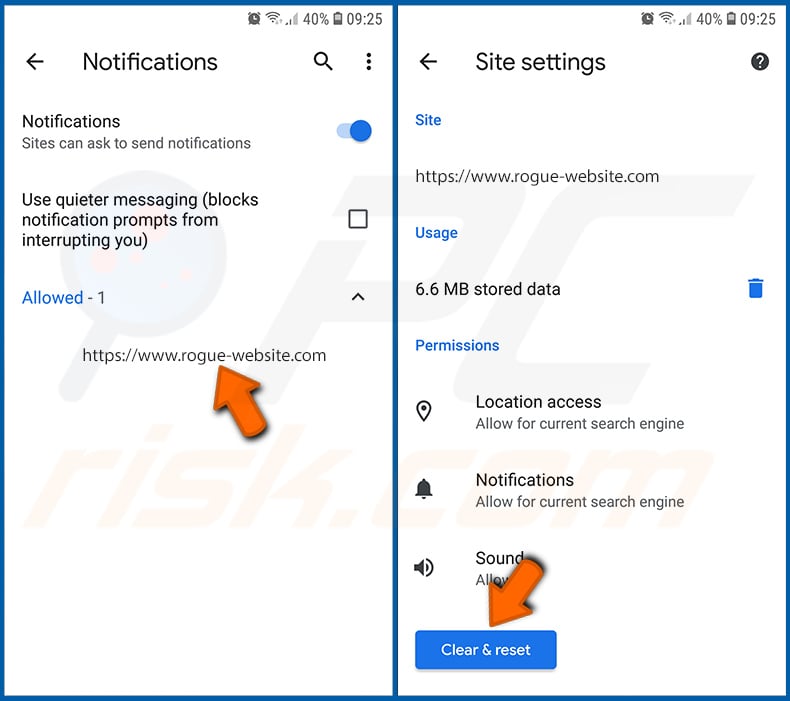

Désactivez les notifications du navigateur dans le navigateur web Chrome :

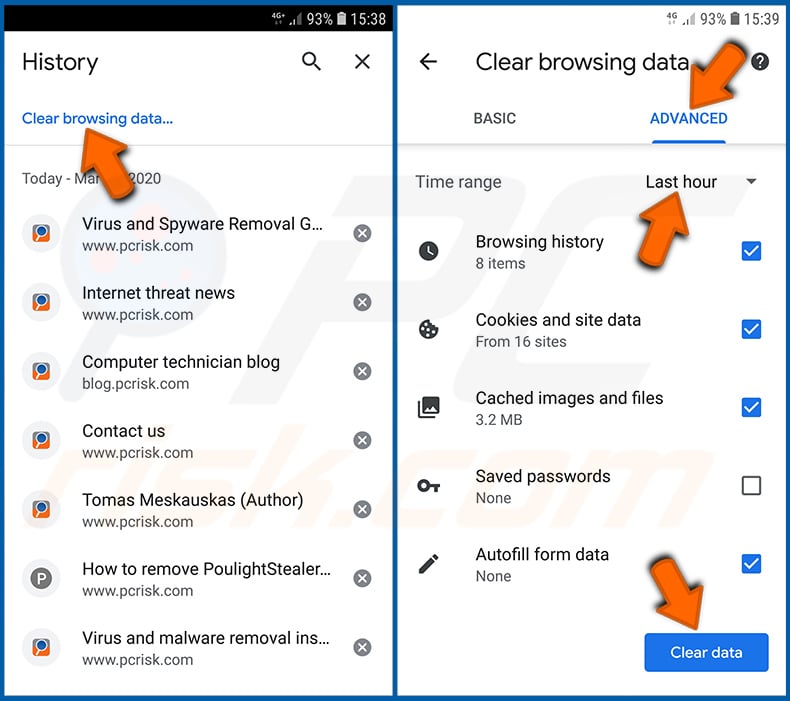

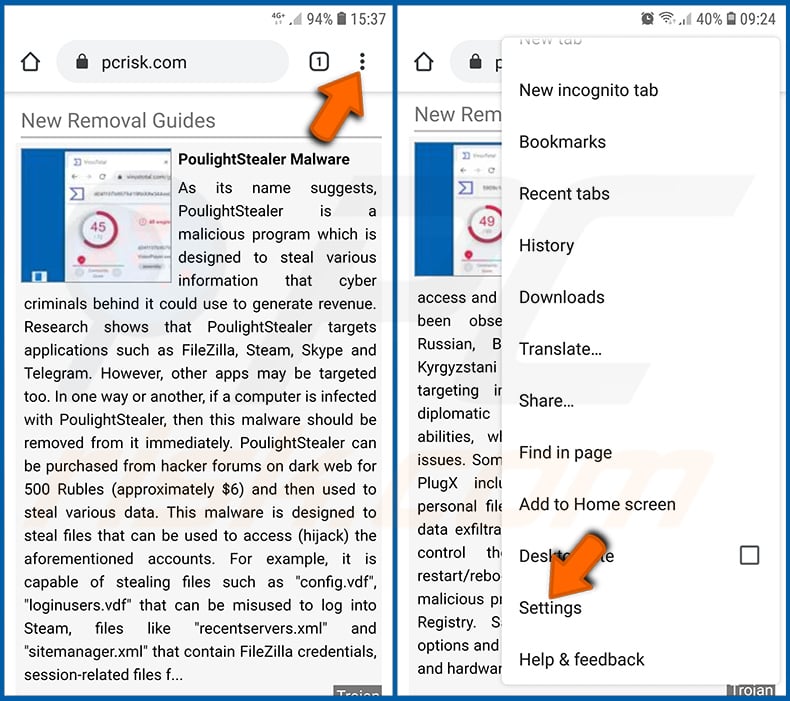

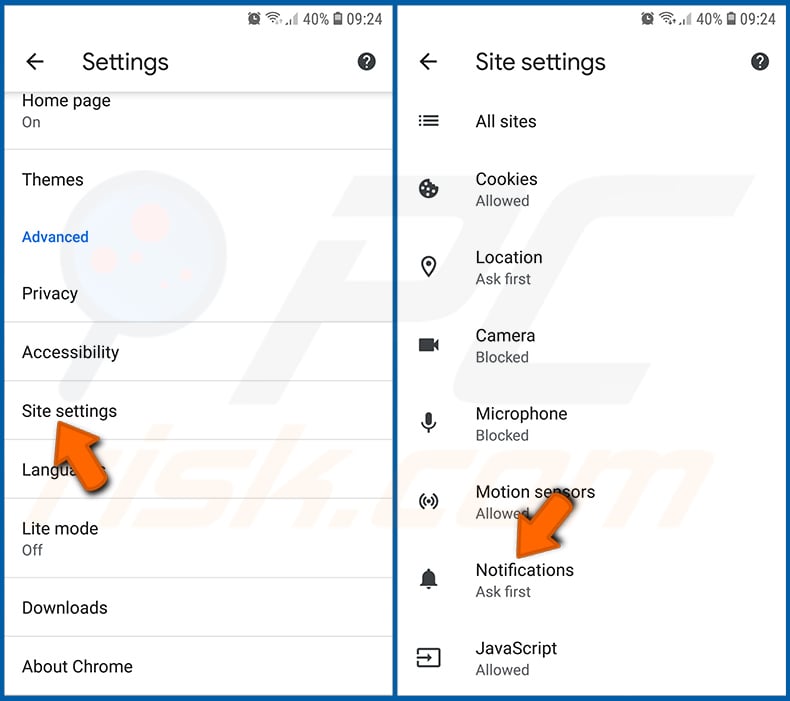

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Paramètres" dans le menu déroulant qui s'ouvre.

Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Paramètres du site" et appuyez dessus. Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Notifications" et appuyez dessus.

Recherchez les sites web qui envoient des notifications au navigateur, appuyez dessus et cliquez sur "Effacer et réinitialiser". Cette opération supprimera les autorisations accordées à ces sites web pour la diffusion de notifications. Toutefois, si vous visitez à nouveau le même site, il est possible qu'une autorisation vous soit à nouveau demandée. Vous pouvez choisir d'accorder ou non ces autorisations (si vous choisissez de refuser, le site web passera dans la section "Bloqué" et ne vous demandera plus d'autorisation).

[Retour à la Table des Matières]

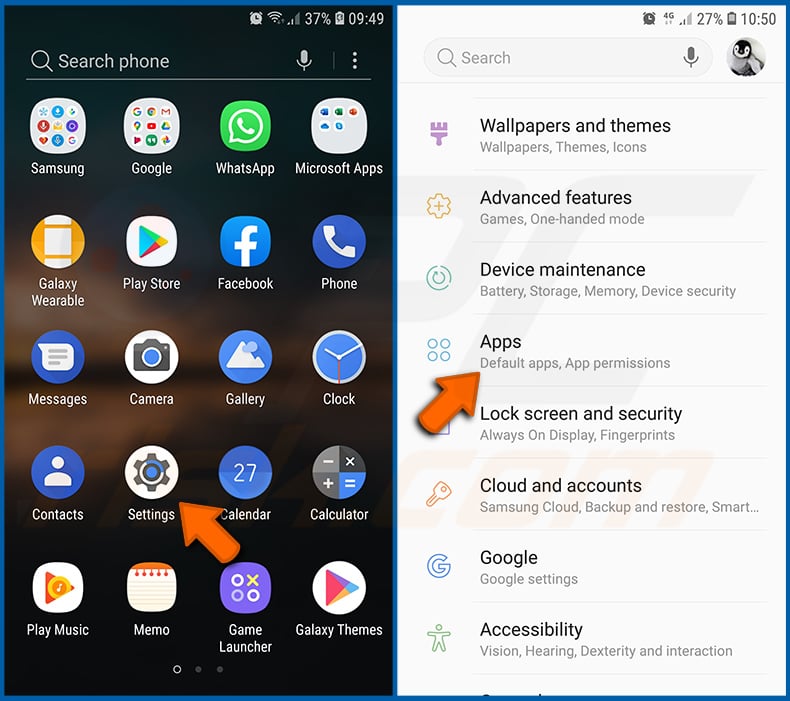

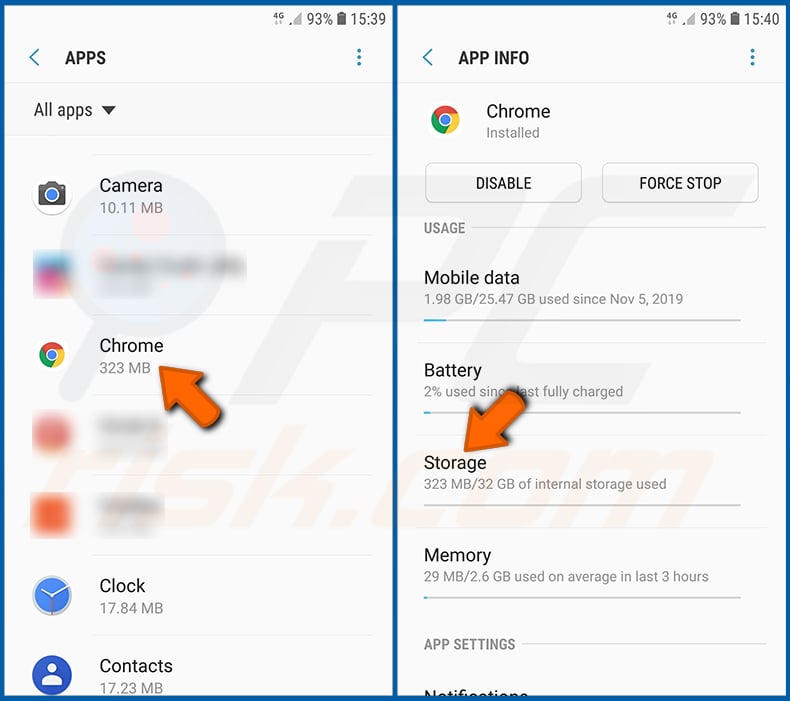

Réinitialisez le navigateur web Chrome :

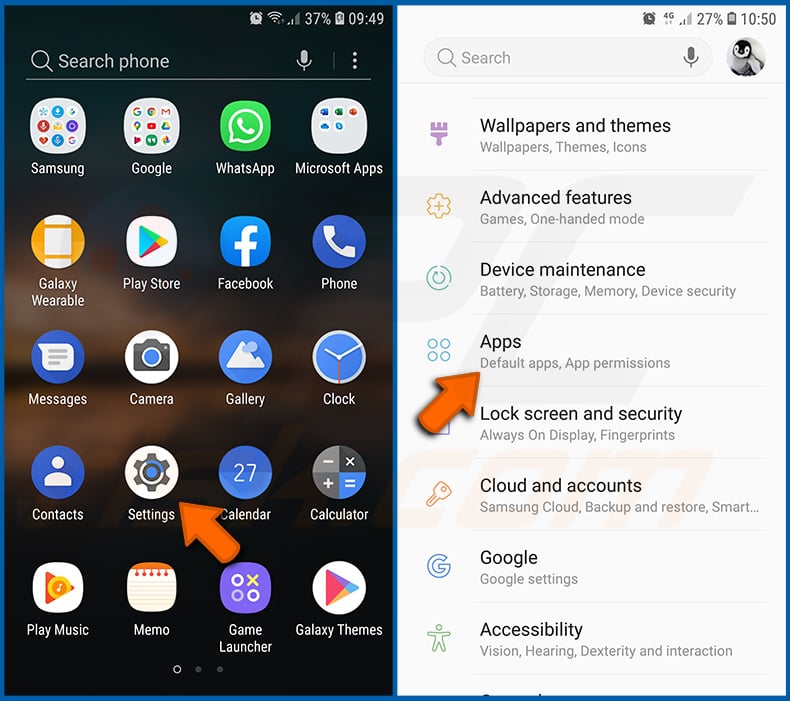

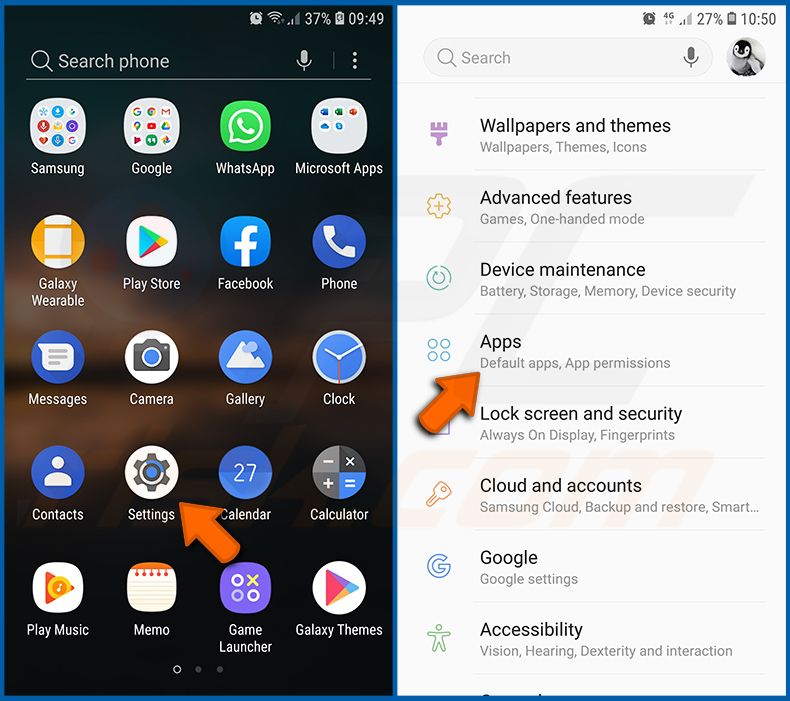

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Chrome", sélectionnez-la et appuyez sur l'option "Stockage".

Appuyez sur "GÉRER LE STOCKAGE", puis sur "EFFACER TOUTES LES DONNÉES" et confirmez l'action en appuyant sur "OK". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres non définis par défaut et les autres données seront supprimés. Vous devrez également vous connecter à nouveau à tous les sites web.

[Retour à la Table des Matières]

Supprimez l'historique de navigation du navigateur web Firefox :

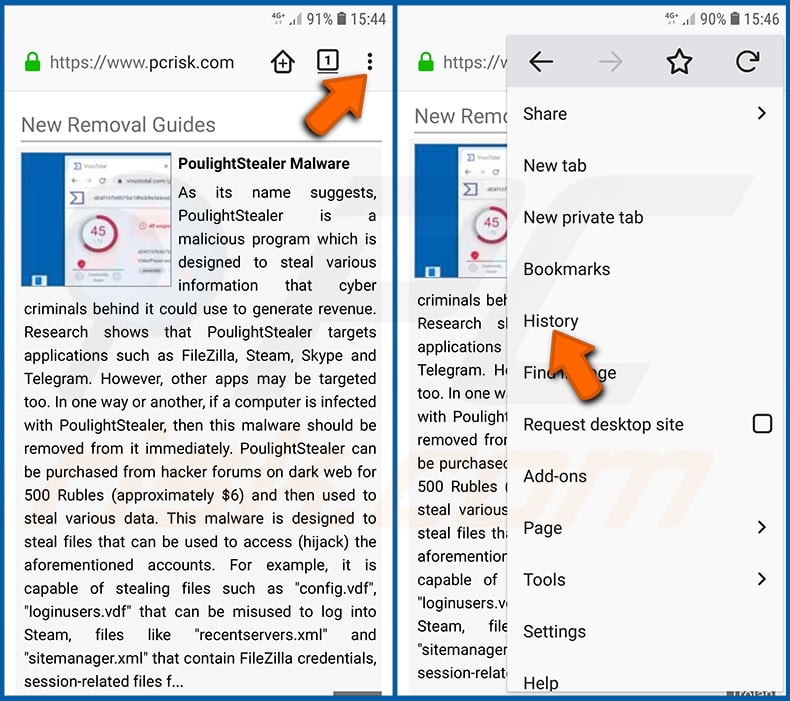

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant qui s'ouvre.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Effacer les données privées" et appuyez dessus. Sélectionnez les types de données que vous souhaitez supprimer et appuyez sur "EFFACER DONNÉES".

[Retour à la Table des Matières]

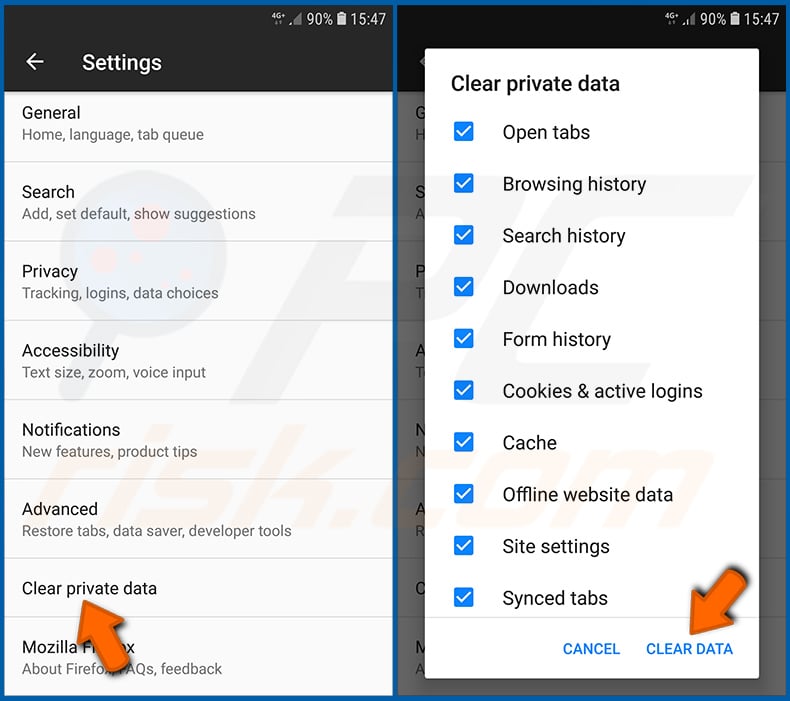

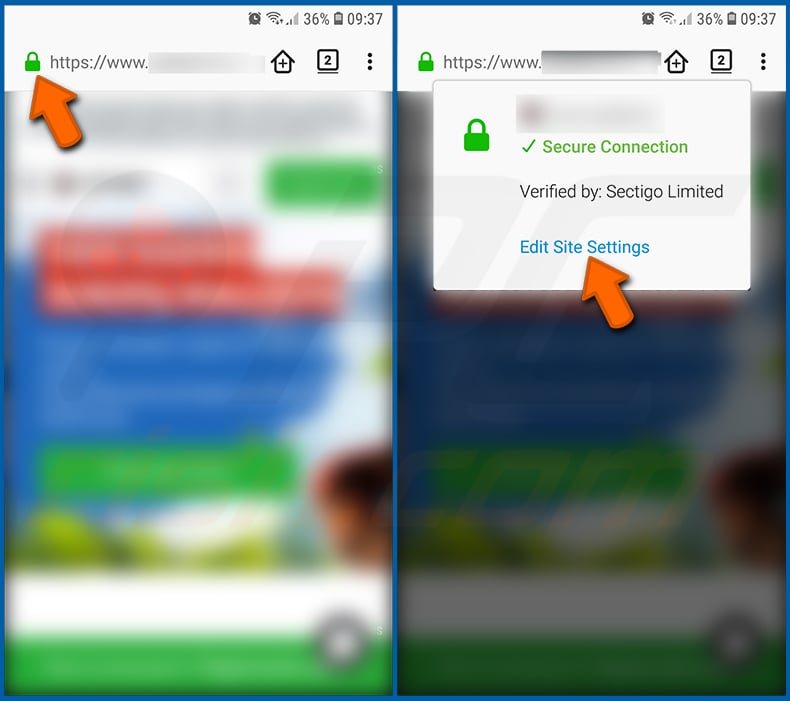

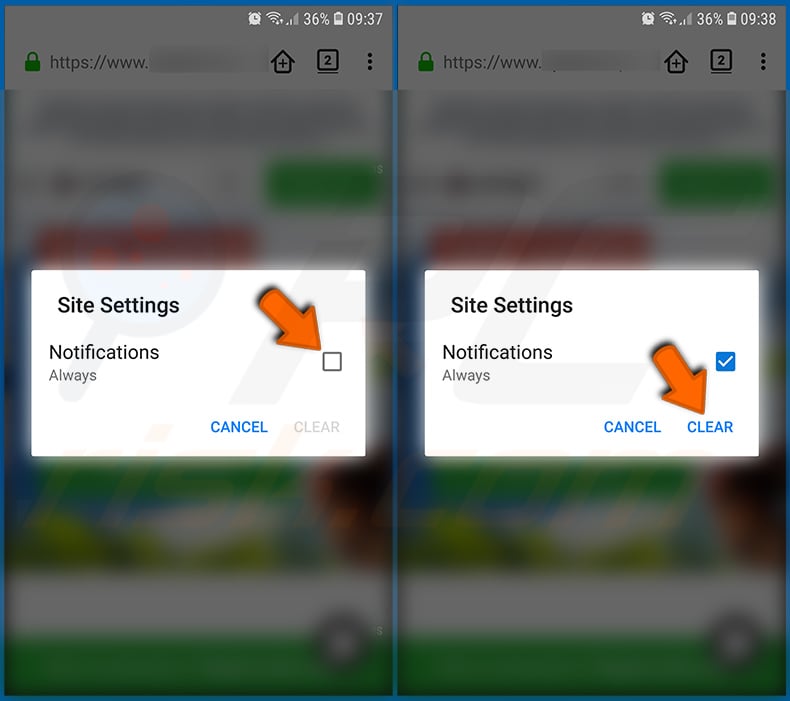

Désactivez les notifications de navigateur du navigateur web Firefox :

Visitez le site web qui émet des notifications de navigateur, appuyez sur l'icône affichée à gauche de la barre d'URL (l'icône n'est pas nécessairement un "verrou") et sélectionnez "Modifier les paramètres du site".

Dans la fenêtre qui s'ouvre, sélectionnez l'option "Notifications" et appuyez sur "EFFACER".

[Retour à la Table des Matières]

Réinitialisez le navigateur web Firefox :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

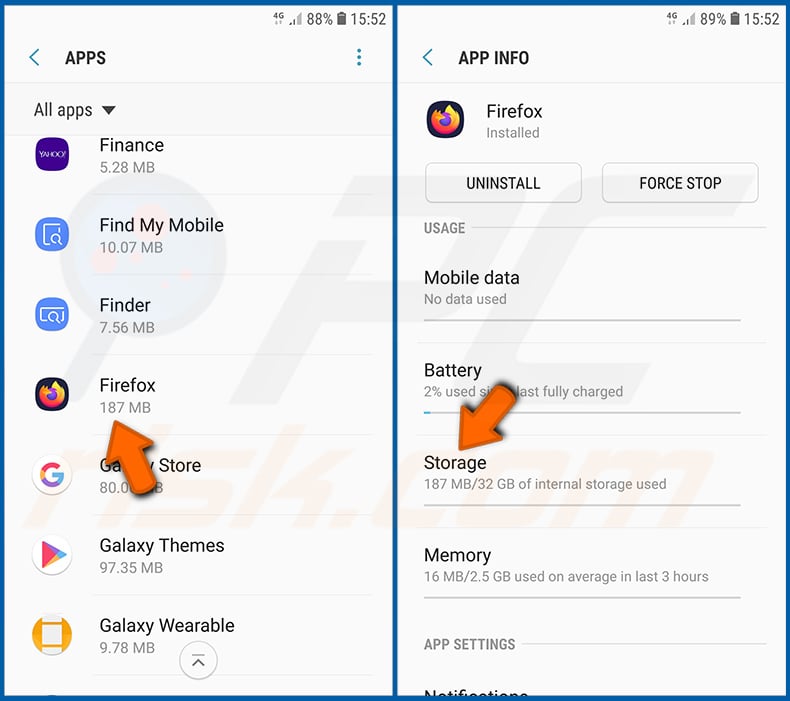

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Firefox", sélectionnez-la et appuyez sur l'option "Stockage".

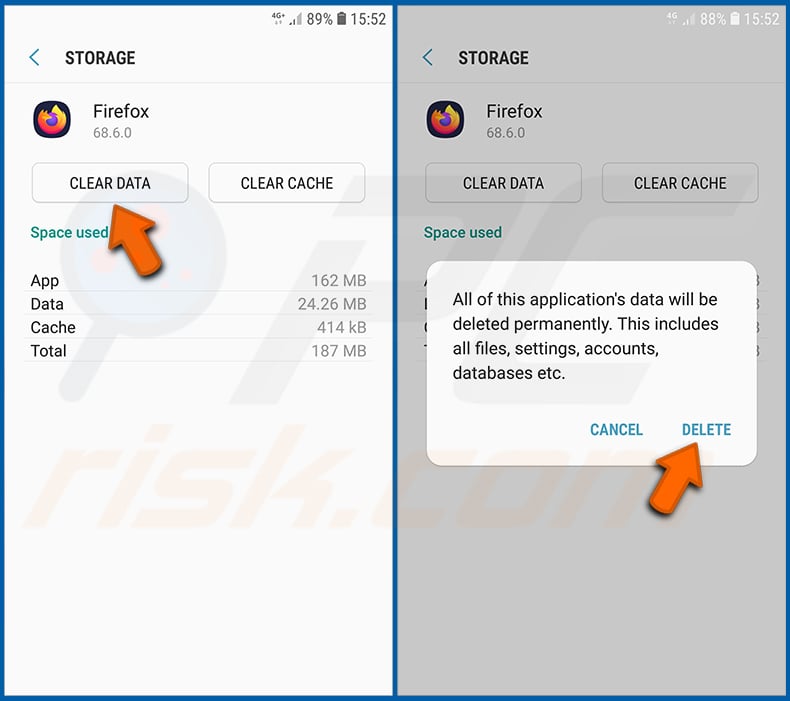

Tapez sur "EFFACER LES DONNÉES" et confirmez l'action en tapant sur "EFFACER". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres non définis par défaut et les autres données seront supprimés. Vous devrez également vous connecter à nouveau à tous les sites web.

[Retour à la Table des Matières]

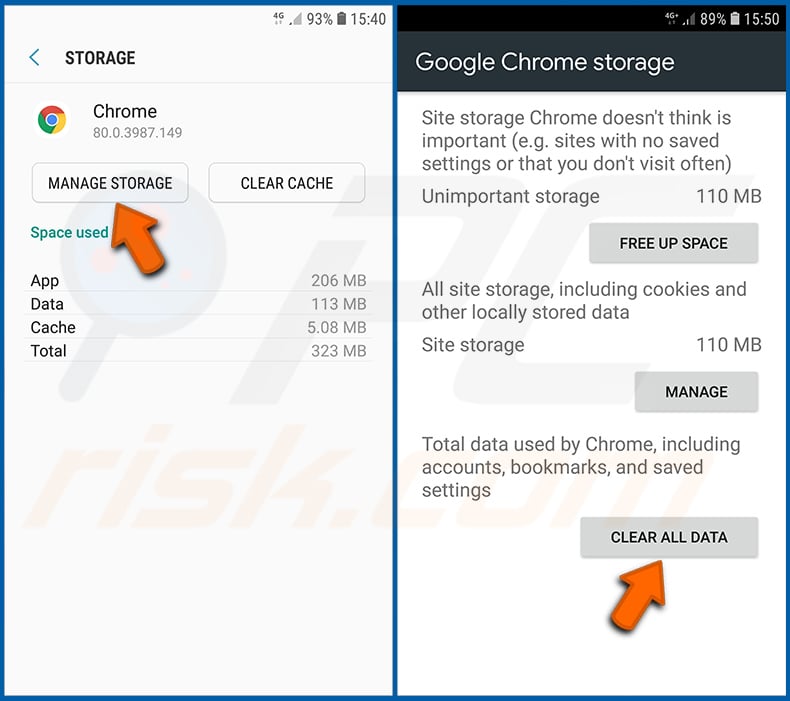

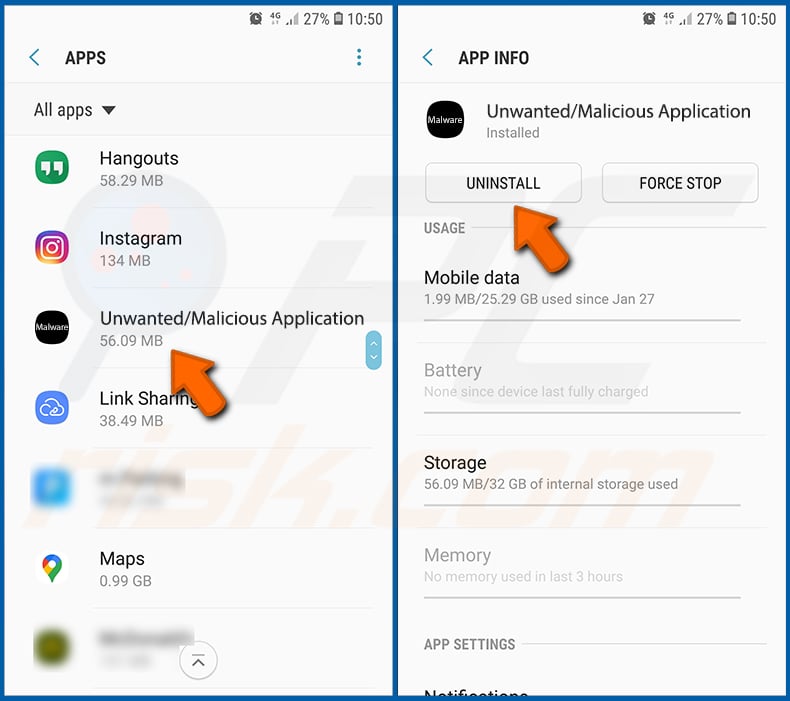

Désinstallez les applications potentiellement indésirables et/ou malveillantes :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez une application potentiellement indésirable et/ou malveillante, sélectionnez-la et appuyez sur "Désinstaller". Si, pour une raison quelconque, vous ne parvenez pas à supprimer l'application sélectionnée (par exemple, si un message d'erreur s'affiche), essayez d'utiliser le "mode sans échec".

[Retour à la Table des Matières]

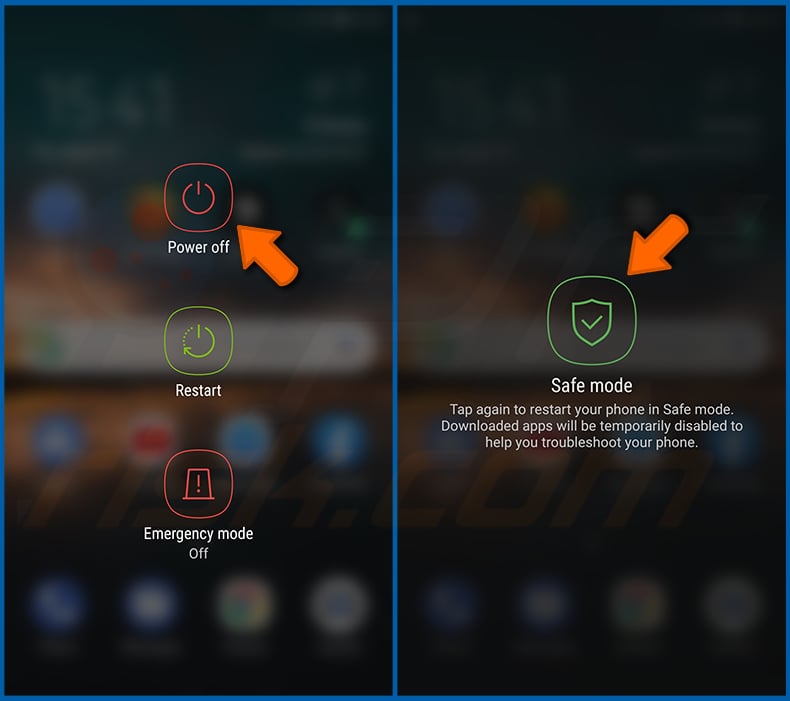

Démarrez l'appareil Android en "mode sans échec" :

Le "mode sans échec" du système d'exploitation Android empêche temporairement l'exécution de toutes les applications tierces. L'utilisation de ce mode est un bon moyen de diagnostiquer et de résoudre divers problèmes (par exemple, supprimer les applications malveillantes qui empêchent les utilisateurs de le faire lorsque l'appareil fonctionne "normalement").

Appuyez sur le bouton "Power" et maintenez-le enfoncé jusqu'à ce que l'écran "Power off" s'affiche. Appuyez sur l'icône "Power off" et maintenez-la enfoncée. Après quelques secondes, l'option "Mode sans échec" apparaîtra et vous pourrez l'exécuter en redémarrant l'appareil.

[Retour à la Table des Matières]

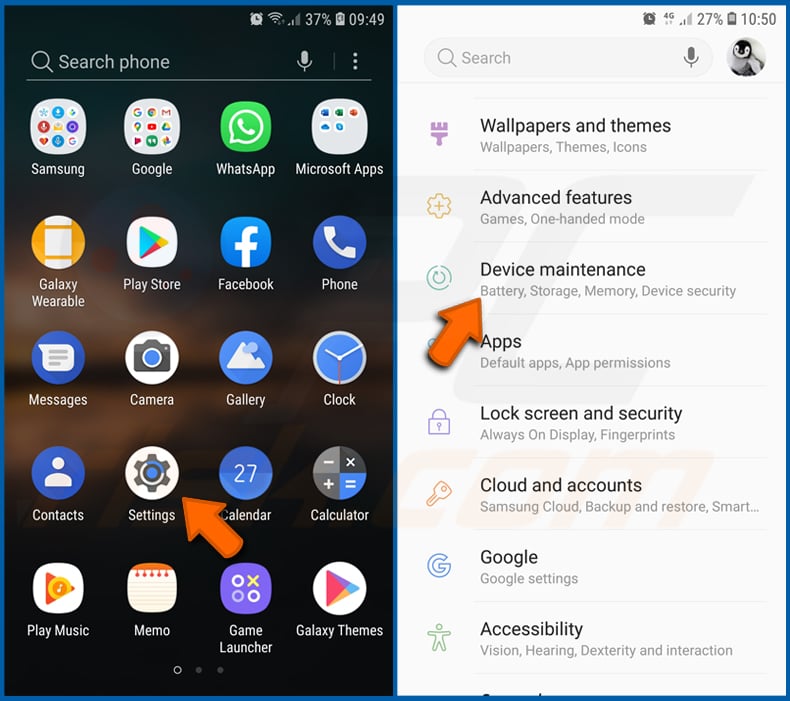

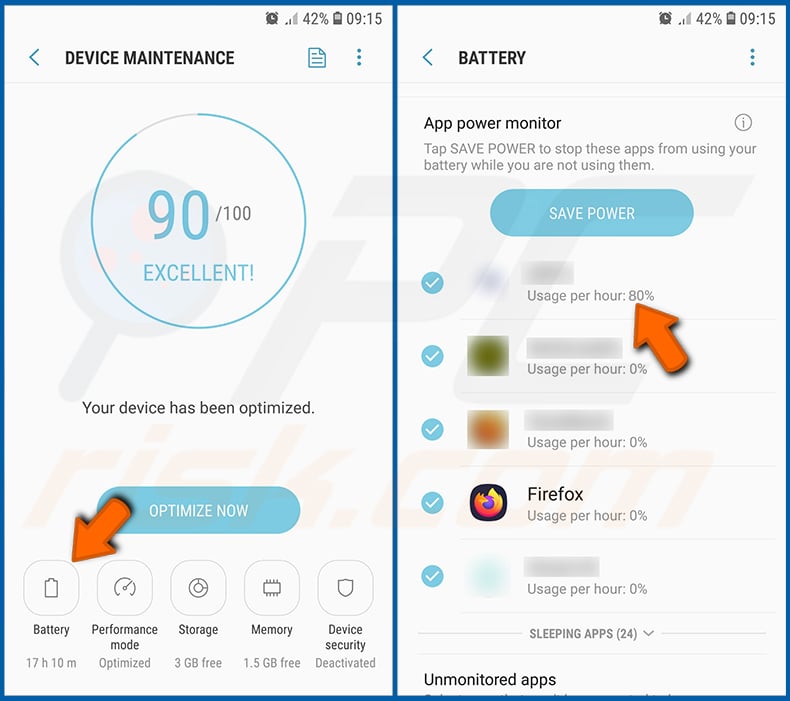

Vérifiez l'usage de la batterie des différentes applications :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Maintenance de l'appareil" et appuyez dessus.

Appuyez sur "Batterie" et vérifiez l'utilisation de chaque application. Les applications légitimes/authentiques sont conçues pour consommer le moins d'énergie possible afin d'offrir la meilleure expérience utilisateur et d'économiser de l'énergie. Par conséquent, une utilisation élevée de la batterie peut indiquer que l'application est malveillante.

[Retour à la Table des Matières]

Vérifiez l'usage des données de différentes applications :

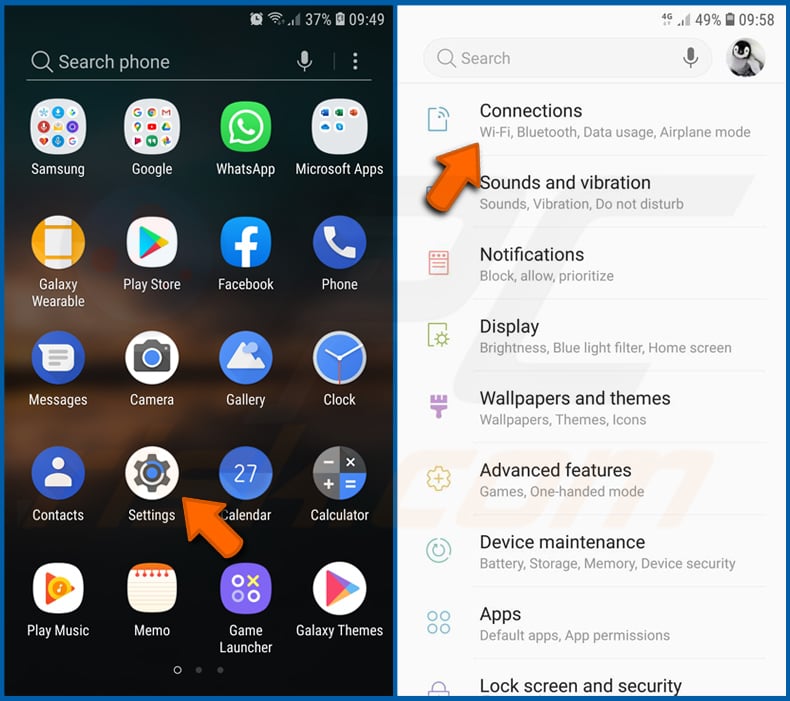

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Connexions" et appuyez dessus.

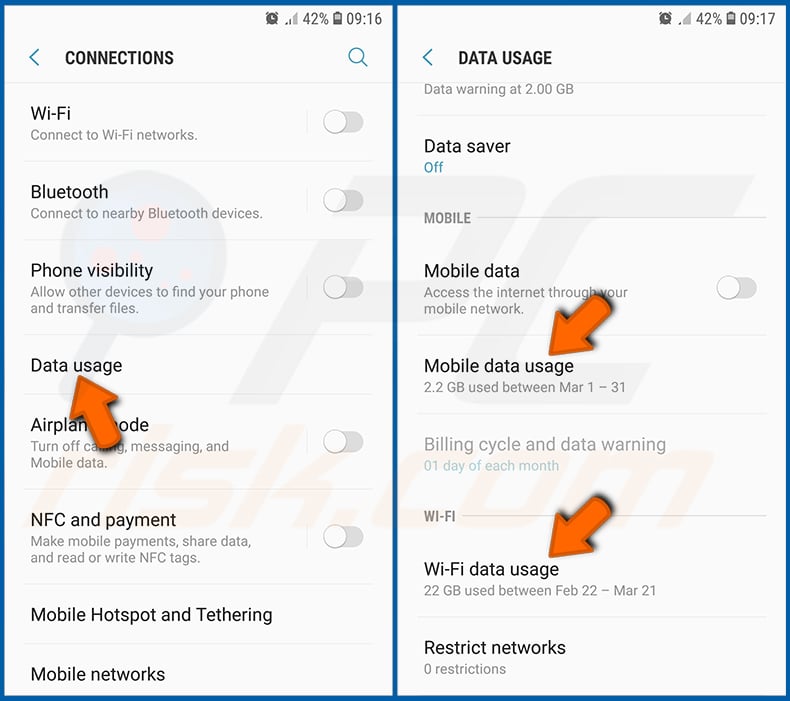

Faites défiler vers le bas jusqu'à ce que vous voyiez "Utilisation des données" et sélectionnez cette option. Comme pour la batterie, les applications légitimes/authentiques sont conçues pour minimiser l'utilisation des données autant que possible. Cela signifie qu'une utilisation importante de données peut indiquer la présence d'une application malveillante. Notez que certaines applications malveillantes peuvent être conçues pour fonctionner uniquement lorsque l'appareil est connecté à un réseau sans fil. C'est pourquoi vous devez vérifier l'utilisation des données mobiles et Wi-Fi.

Si vous trouvez une application qui utilise beaucoup de données alors que vous ne l'utilisez jamais, nous vous conseillons vivement de la désinstaller dès que possible.

[Retour à la Table des Matières]

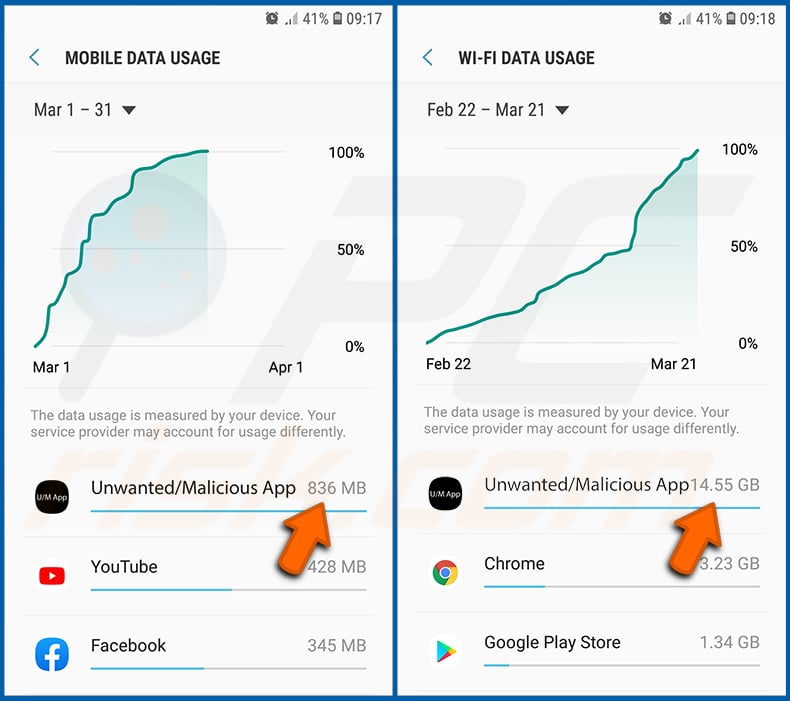

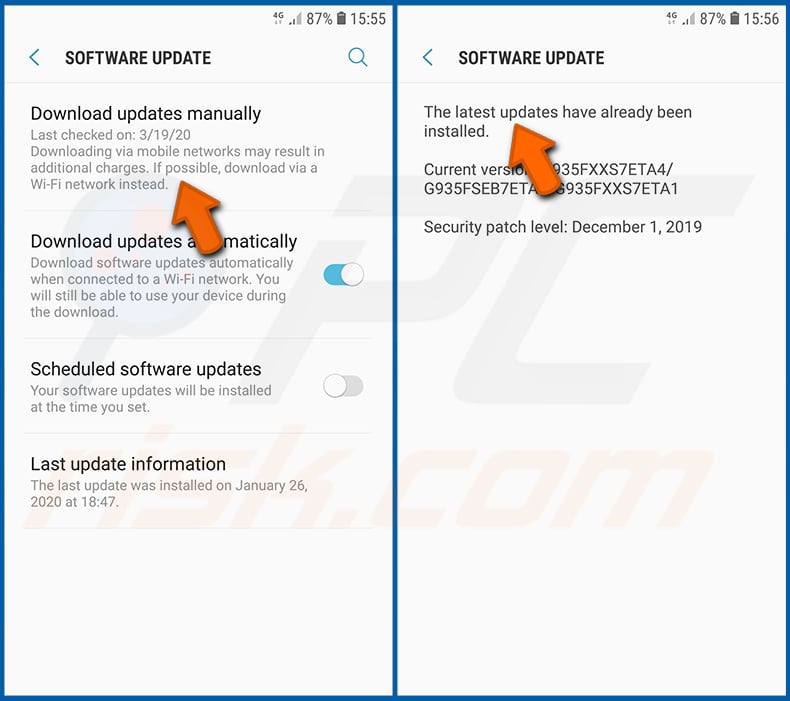

Installez les dernières mises à jour logicielles :

Maintenir le logiciel à jour est une bonne pratique en matière de sécurité de l'appareil. Les fabricants d'appareils publient en permanence divers correctifs de sécurité et mises à jour d'Android afin de corriger les erreurs et les bogues susceptibles d'être exploités par les cybercriminels. Un système obsolète est beaucoup plus vulnérable, c'est pourquoi vous devez toujours vous assurer que le logiciel de votre appareil est à jour.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Mise à jour du logiciel" et appuyez dessus.

Appuyez sur "Télécharger les mises à jour manuellement" et vérifiez si des mises à jour sont disponibles. Si c'est le cas, installez-les immédiatement. Nous vous recommandons également d'activer l'option "Télécharger les mises à jour automatiquement", qui permet au système de vous avertir dès qu'une mise à jour est disponible et/ou de l'installer automatiquement.

[Retour à la Table des Matières]

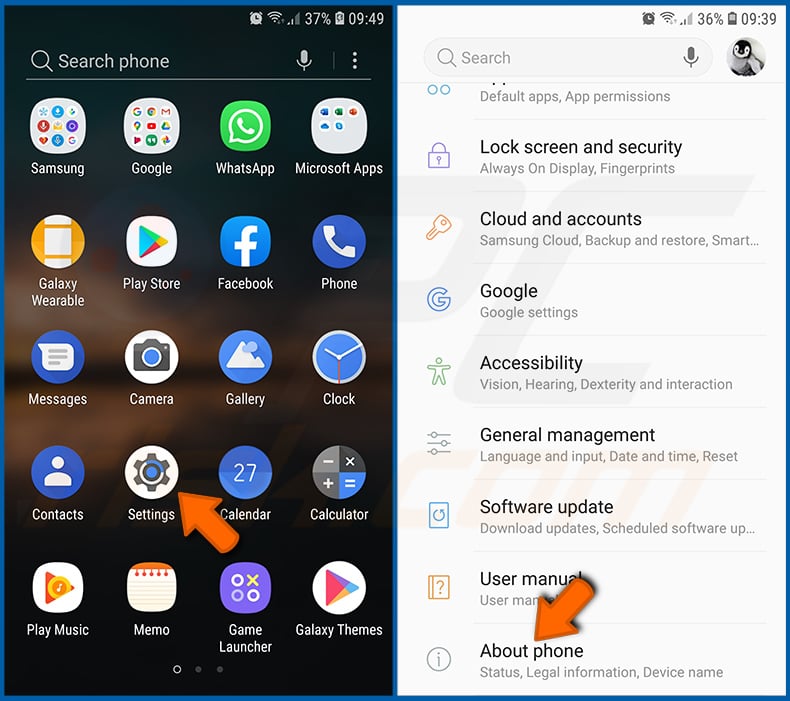

Réinitialisez le système à son état par défaut :

La "réinitialisation d'usine" est un bon moyen de supprimer toutes les applications indésirables, de rétablir les paramètres par défaut du système et de nettoyer l'appareil en général. Toutefois, vous devez garder à l'esprit que toutes les données contenues dans l'appareil seront supprimées, y compris les photos, les fichiers vidéo/audio, les numéros de téléphone (stockés dans l'appareil, et non sur la carte SIM), les messages SMS, etc. En d'autres termes, l'appareil sera restauré à son état initial.

Vous pouvez également restaurer les paramètres de base du système et/ou simplement les paramètres du réseau.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "À propos du téléphone" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Réinitialiser" et appuyez dessus. Choisissez ensuite l'action que vous souhaitez effectuer :

"Réinitialiser les paramètres" - rétablit tous les paramètres du système par défaut ;

"Réinitialiser les paramètres réseau" - rétablit les paramètres par défaut de tous les paramètres liés au réseau ;

"Réinitialisation des données d'usine" - réinitialise l'ensemble du système et supprime toutes les données stockées ;

[Retour à la Table des Matières]

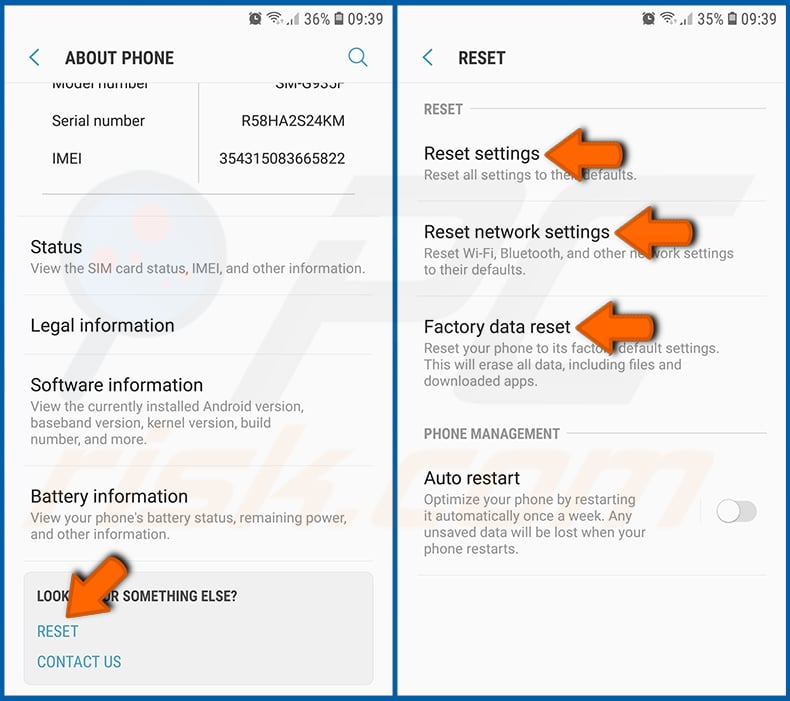

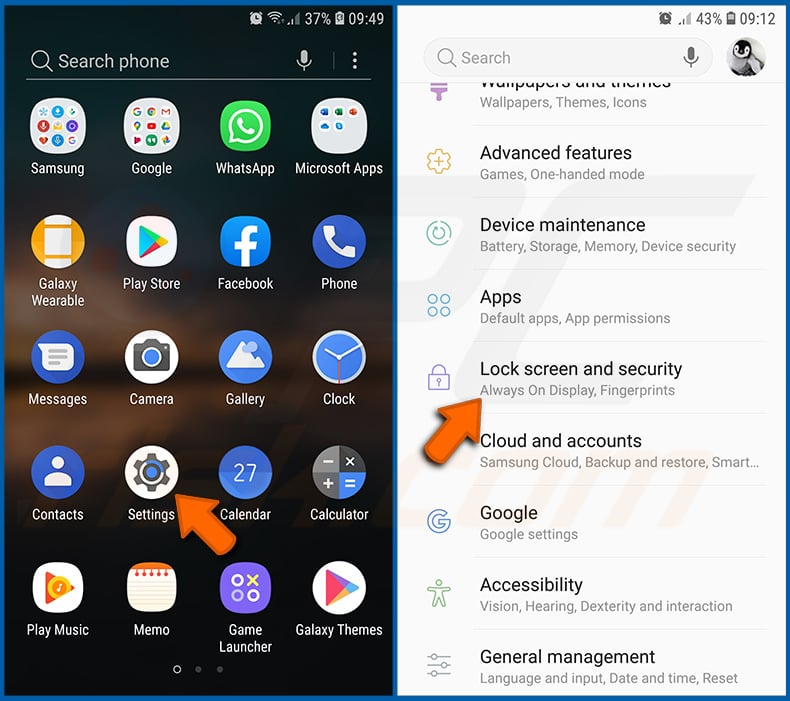

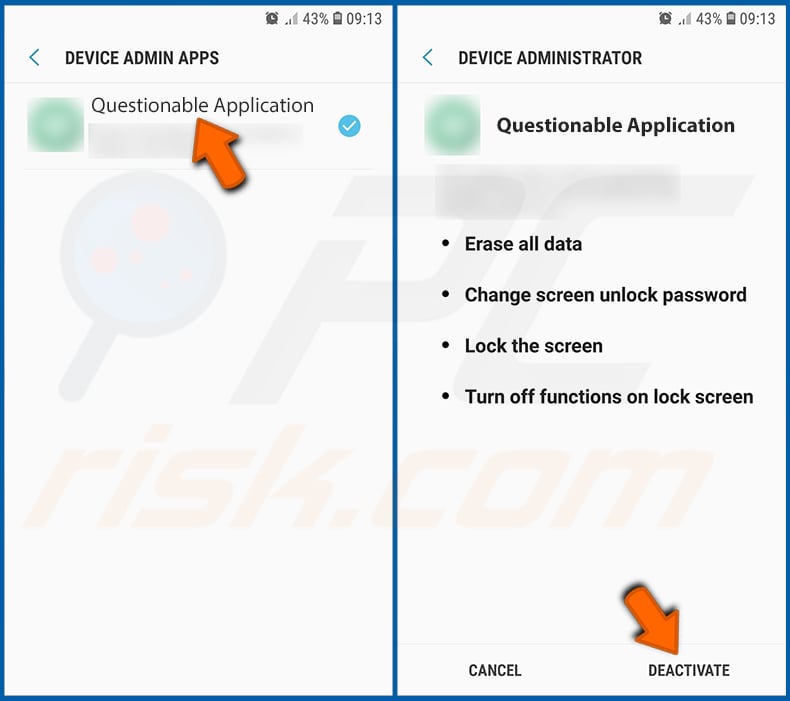

Désactivez les applications avec des droits administrateur :

Si une application malveillante obtient des privilèges de niveau administrateur, elle peut gravement endommager le système. Pour que votre appareil soit aussi sûr que possible, vous devez toujours vérifier quelles applications disposent de ces privilèges et désactiver celles qui ne le devraient pas.

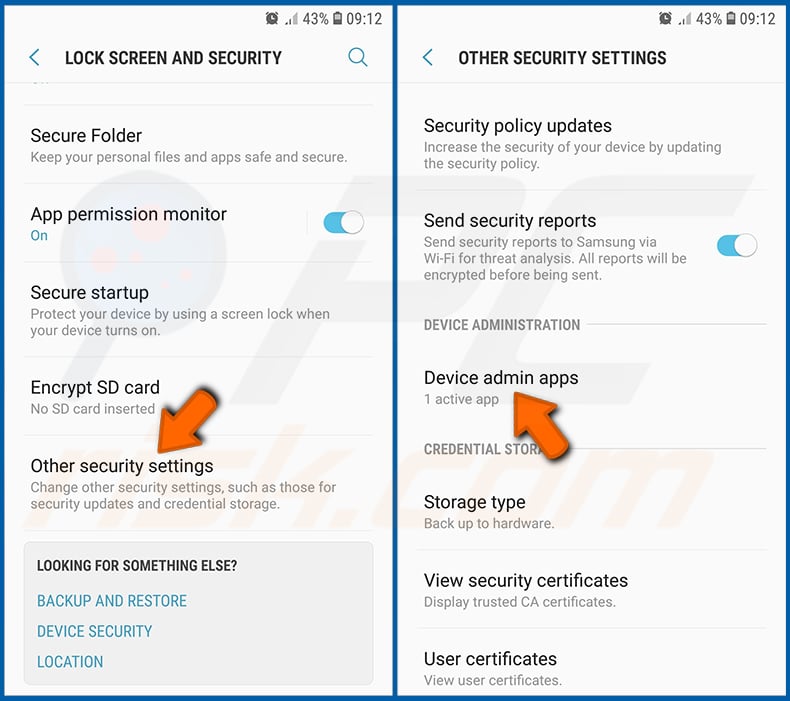

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Verrouillage de l'écran et sécurité" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Autres paramètres de sécurité", appuyez dessus, puis appuyez sur "Applications d'administration de l'appareil".

Identifiez les applications qui ne devraient pas avoir de privilèges d'administrateur, appuyez sur ces applications et appuyez sur "DÉACTIVER".

Foire Aux Questions (FAQ)

Mon appareil Android est infecté par le maliciel 888 RAT, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La suppression de la plupart des programmes malveillants ne nécessite pas de formatage.

Quels sont les plus gros problèmes que le maliciel 888 RAT peut causer ?

Les menaces posées par une infection par un maliciel dépendent des capacités du programme et du mode opératoire des cybercriminels. En tant que cheval de Troie d'accès à distance, le 888 RAT permet d'accéder aux appareils infectés et de les contrôler à distance. Il peut exécuter diverses commandes sur les systèmes et dérober un large éventail d'informations sensibles. En général, les infections par des RAT peuvent entraîner des pertes de données, de graves problèmes de confidentialité, des pertes financières et des vols d'identité.

Quel est l'objectif du maliciel 888 RAT ?

La raison la plus répandue derrière les attaques de maliciels est le profit. Toutefois, les cybercriminels peuvent également utiliser ce logiciel pour s'amuser, se livrer à des vengeances personnelles, perturber des processus (sites web, services, entreprises, etc.) et même lancer des attaques à caractère politique ou géopolitique. Il convient de noter que la RAT 888 a été utilisée pour le cyber-espionnage contre le groupe ethnique kurde.

Comment le maliciel 888 RAT s'est-il infiltré dans mon appareil Android ?

Les campagnes de cyber-espionnage mentionnées dans la réponse précédente ont eu lieu via Facebook. Les applications malveillantes 888 RAT ont été déguisées en logiciels authentiques et endossées sur de faux comptes pro-kurdes et des messages dans des groupes publics hébergeant du contenu connexe.

En règle générale, les maliciels se propagent le plus souvent par le biais de téléchargements "drive-by", d'escroqueries en ligne, de courriers indésirables (courriels, DMs/PMs, SMS, etc.), d'outils d'activation de logiciels illégaux ("cracks"), de sources de téléchargement non fiables (sites de freeware et de tiers, réseaux de partage P2P, etc.), de fausses mises à jour et de la publicité malveillante.

▼ Montrer la discussion