Comment éviter l'exécution de maliciels par des courriels tels que "TNT Email Virus" ?

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Qu'est-ce que "TNT Email Virus" ?

"TNT Email Virus" est l'une des nombreuses campagnes de spam utilisées par les escrocs pour inciter les personnes (destinataires des courriels) à ouvrir des pièces jointes malveillantes. Les cybercriminels utilisent des pièces jointes (ou des liens Web) pour faire proliférer des virus à haut risque - dans ce cas, le virus LokiBot.

Le but principal de ces campagnes de spam est d'amener les gens à ouvrir le lien (et à télécharger la pièce jointe) en le présentant comme un message légitime. Quelques exemples d'autres campagnes par courriel similaires incluent Thanksgiving Email Virus, CitiBank Email Virus et IRS Online Email Virus.

Présentation de "TNT Email Virus"

Les escrocs envoient le courriel "TNT Email Virus" à des milliers de personnes. Ils prétendent être des membres de l'équipe de TNT (une société légitime de services de livraison de messagerie internationale). Cette campagne de spam est utilisée pour faire croire aux gens qu'un colis ne peut pas être livré en personne car une mauvaise adresse a été fournie.

Les destinataires sont encouragés à cliquer sur un lien censé télécharger et imprimer un reçu requis pour recevoir le colis. Il s'agit d'une arnaque utilisée pour infecter les ordinateurs avec un virus. Si on clique dessus, le lien télécharge un virus LokiBot à haut risque conçu pour enregistrer des données telles que les identifiants et les mots de passe (principalement dans les navigateurs Web), suivre l'activité de navigation des utilisateurs, etc.

Avoir un ordinateur infecté par ce virus peut entraîner divers problèmes de confidentialité ou même des pertes financières. Cette infection peut également être utilisée pour faire proliférer des virus en envoyant des exécutables malveillants aux listes de contacts des utilisateurs. S'il est installé, ce virus peut être identifié comme un processus "Delivery Note - AWD (séquence de chiffres)" dans le Gestionnaire des tâches (voir capture d'écran ci-dessous).

Ne cliquez pas sur le lien dans le courriel "TNT Email Virus" - ignorez simplement ce spam. Si, toutefois, vous avez déjà cliqué dessus, analysez immédiatement le système avec une suite antivirus/anti-logiciel espion de bonne réputation et éliminez toutes les menaces.

| Nom | Spam TNT |

| Type de menace | Cheval de Troie, virus de vol de mot de passe, maliciel bancaire, logiciel espion |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, cracks de logiciels. |

| Dommages | Informations bancaires volées, mots de passe, usurpation d'identité, ordinateur de la victime ajouté à un botnet. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Exemples de maliciels transmis par courriel

ll existe de nombreuses campagnes de spam utilisées pour faire proliférer des virus à haut risque comme LokiBot. Des exemples d'autres infections sont FormBook, Adwind, TrickBot et AZORult. Dans la plupart des cas, ces virus sont conçus pour voler des informations sensibles liées aux identifiants, mots de passe, etc., ou pour propager d'autres infections (comme des rançongiciels).

Les données sont utilisées par les développeurs pour générer des revenus. Ces virus causent des problèmes de confidentialité/navigation et d'autres problèmes similaires. Nous vous recommandons vivement de supprimer ces virus dès que possible.

Comment "TNT Email Virus" a-t-il infecté mon ordinateur ?

Ces campagnes de spam sont utilisées pour propager les infections via des pièces jointes malveillantes (ou des liens qui téléchargent des pièces jointes). Dans ce cas, "TNT Email Virus" contient un lien qui mène au téléchargement d'un fichier malveillant. Une fois téléchargée et ouverte, cette pièce jointe installe le virus LokiBot.

Si la pièce jointe est un document Microsoft Office, elle demande d'activer les commandes de macros (les virus ne peuvent pas proliférer si les macros ne sont pas activées). Si la pièce jointe est un fichier archive, il doit être extrait, et s'il s'agit d'un fichier exécutable, il doit être exécuté, et ainsi de suite. C'est-à-dire que les utilisateurs doivent déclencher l'infection manuellement.

Comment éviter l'installation de maliciels ?

Pour protéger votre ordinateur contre les infections qui se propagent via les pièces jointes, analysez attentivement le courriel. Si un courriel est reçu d'une adresse suspecte/inconnue, ou s'il semble non pertinent, ne cliquez pas sur le lien et ne téléchargez pas la pièce jointe. Ayez aussi un logiciel antivirus/anti-logiciel espion de bonne réputation installé et activé.

Ces programmes peuvent détecter les virus avant qu'ils ne puissent faire de mal. Naviguez sur le Web et installez les applications avec soin. Un comportement imprudent et une mauvaise connaissance sont les principales raisons des infections informatiques. La prudence est la clé de la sécurité. Si vous avez déjà ouvert une pièce jointe "TNT Email Virus", nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le message électronique "TNT Email Virus" :

Subject: TNT | Express Shipping

Delivery Notification PARCEL NO: TNT5025T

At the request of the shipper.

Your parcel has arrived at our office. Our courier was unable to deliver the parcel to you due to wrong adress from our customer.

To receive your parcel, please visit any of our nearest office and show this receipt.

Please click the attachment to download and print receipt.

Best Regards,

TNT InternetionalAll rights reserved by TNT Holdings B.V © 2016

Capture d'écran d'un processus du virus LokiBot ("Delivery Note - AWD (sequence of numbers)") dans le Gestionnaire des tâches de Windows :

Une autre variante du spam TNT :

Texte présenté dans ce courriel :

Subject: TNT Express delivery Consignment Notification

Dear Customer,

A shipment has been arranged for you via TNT.

The shipment is scheduled for delivery MARCH 28th, 2020 and has TNT consignment number: 213596003.

SHIPMENT DETAILS OVERVIEW: (View Enclosed)Pieces : 1

Weight : 0.5 KG

Shipment reference : Invoice # 10623-24

Description : document

Download Attachment for invoice and full shipment details.----------

This message and any attachment are confidential and may be privileged or otherwise protected from disclosure.

If you are not the intended recipient, please telephone or email the sender and delete this message and any attachment from your system.

If you are not the intended recipient you must not copy this message or attachment or disclose the contents to any other person.Please consider the environmental impact before printing this document and its attachment(s).

Un autre exemple de spam sur le thème de TNT diffusant des maliciels :

Texte présenté dedans :

Subject: TNT Import Clearance – Consignment : #9066721066 is now under clearance process.

Dear Customer,

A shipment has been arranged for you through TNTThe shipment has been scheduled for delivery and has TNT consignment number: 9066721066.

Attached is the documentation that relates to this Express Import Order

Print and sign all copies of the consignment note.Note: For shipments outside of the EU, it is highly recommended to include the actual invoice of the goods.

- Make sure you have read the TNT Terms & Conditions attached to this email. By signing the consignment notes, you confirm that you agree to the TNT Terms & Conditions.

- Hand the signed copies of the consignment note to the TNT Express driver, keep the Sender copy for your records.

- Leave the shipment open for TNT Express driver to inspect.

As your order has been processed automatically, it is not necessary to contact TNT Express Customer Service by telephone.

If you would like to find out about the many ways TNT helps you to track your shipment, or if you would like to know more about the services provided by TNT, simply connect to www.tnt.com and select your location at any time.---------------------------------

This message and any attachment are confidential and may be privileged or otherwise protected from disclosure.

If you are not the intended recipient, please telephone or email the sender and delete this message and any attachment from your system.

If you are not the intended recipient you must not copy this message or attachment or disclose the contents to any other person.

Please consider the environmental impact before printing this document and its attachment(s).

Print black and white and double-sided where possible.

---------------------------------

Un exemple de spam sur le thème de TNT diffusant le maliciel Agent Tesla :

Texte présenté dedans :

Dear Customer,

We attached the original invoice issued today, and the link from which you can access the eInvoicing web application where you will find detailed information about your bill.

hxxps://express.tnt.com/einvoicimg/LOGIN.ASPX.

If you have any questions related to the concepts of the bill, please contact your usual billing manager or number on the top left of your bill.

For any questions about the Web application, contact eInvoicing.

This service is legally valid electronic invoicing, replacing paper invoices and is the preferred method of billing TNT, also for his involvement with environmental improvement.

A cordial greeting,

TNT Express.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que Spam TNT ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

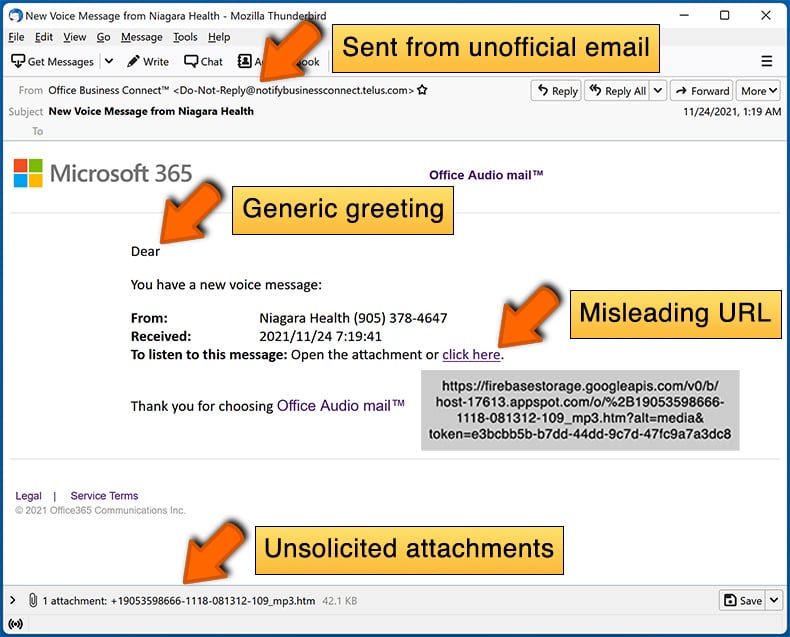

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les courriels contenant des fichiers ou des liens malveillants ne sont généralement pas ciblés. Tous les destinataires reçoivent la même lettre.

J'ai téléchargé et ouvert un fichier joint à ce courriel, mon ordinateur est-il infecté ?

On sait que les cybercriminels cachés derrière les courriels sur le thème de TNT joignent des fichiers d'archive comme .ace et .rar. L'ouverture de fichiers d'archive contenant des maliciels n'infecte pas les ordinateurs. Cependant, l'exécution de leur contenu le peut (selon le type de fichiers compressés). Si vous avez ouvert un fichier exécutable, votre ordinateur est probablement infecté.

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Vous pouvez ouvrir en toute sécurité des courriels contenant des pièces jointes ou des liens malveillants. Les ordinateurs ne peuvent pas être infectés via des courriels sans ouvrir leur contenu.

Combo Cleaner supprimera-t-il les infections de maliciels qui étaient présentes dans les pièces jointes ?

Oui, Combo Cleaner analysera le système d'exploitation à la recherche de menaces et les supprimera. Cette application peut détecter presque tous les maliciels connus. Il est important de savoir que les maliciels haut de gamme peuvent se cacher profondément dans le système. Ainsi, les ordinateurs infectés par de tels maliciels doivent être analysés à l'aide d'une analyse complète.

▼ Montrer la discussion