Ignorer le courriel d'arnaque I am a professional programmer who specializes in hacking

![]() Écrit par Tomas Meskauskas le (mis à jour)

Écrit par Tomas Meskauskas le (mis à jour)

Guide de suppression de l'arnaque par courriel I am a professional programmer who specializes in hacking

Qu'est-ce que le courriel frauduleux I am a professional programmer who specializes in hacking ?

En règle générale, les escrocs derrière les escroqueries par courriel de sextorsion prétendent avoir piraté un ordinateur et enregistré les destinataires alors qu'ils visitaient des sites Web pour adultes. Les escrocs menacent de publier la vidéo/de l'envoyer à d'autres personnes, à moins que les destinataires ne paient un certain montant en Bitcoin à l'adresse de portefeuille fournie. Ces courriels doivent être ignorés - ce sont des escroqueries et les vidéos (ou tout autre matériel compromettant) que les cybercriminels prétendent posséder n'existent pas.

L'escroc derrière cette arnaque par courriel de sextorsion se présente comme un programmeur professionnel qui pirate des ordinateurs pendant son temps libre. Il affirme avoir piraté l'ordinateur du destinataire il y a plusieurs mois - il a installé un virus qui lui a donné un accès complet à l'ordinateur infecté. Il affirme également qu'il a utilisé une webcam connectée pour enregistrer une vidéo du destinataire alors qu'il visitait une page pour adultes (en regardant une vidéo pour adultes). L'escroc menace d'envoyer cette vidéo à toutes les personnes de la liste de contacts et des réseaux sociaux du destinataire si ce dernier ne paie pas 1350 $ en Bitcoins sur le portefeuille BTC fourni dans les 48 heures suivant la réception du courriel. Il existe de nombreuses escroqueries de sextorsion similaires. La plupart d'entre elles sont utilisées pour effrayer les destinataires en leur faisant payer une certaine somme d'argent à des escrocs afin qu'ils ne diffusent pas de vidéo ou de photo qui en fait n'existent pas. Il est important de mentionner que les escrocs utilisent souvent une technique d'usurpation d'identité pour tromper les destinataires en leur faisant croire que leur compte de messagerie ou un ordinateur est piraté. La technique d'usurpation d'identité permet aux fraudeurs de modifier l'adresse courriel d'un expéditeur. En règle générale, les fraudeurs font en sorte que l'adresse courriel de l'expéditeur soit la même que celle du destinataire. D'une manière ou d'une autre, les courriels comme celui-ci peuvent et doivent être ignorés - les escrocs derrière eux n'ont pas de vidéos ou de photos compromettantes.

| Nom | Courriels frauduleux I am a professional programmer who specializes in hacking |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | L'escroc a enregistré une vidéo compromettante |

| Montant de la rançon | 1350 $ en Bitcoins |

| Adresse du Portefeuille Electronique du Cyber Criminel | 1NToziZKcJfyxHpwkcxbafwghGasme4NUf |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malhonnêtes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

Comme mentionné dans le paragraphe précédent, il existe de nombreuses escroqueries de sextorsion similaires. Quelques exemples sont "I have got two not really pleasant news for you", "I have to share bad news with you", "Within 96 hours I'll ruin your prestige". Il est important de mentionner que le courrier électronique peut être utilisé comme canal non seulement pour extraire de l'argent (ou des informations personnelles), mais également pour diffuser des maliciels. Quelques exemples de campagnes anti-spam sont "KIO KOREA Email Virus" et "Socar Email Virus". En règle générale, ils sont utilisés pour distribuer des chevaux de Troie, des rançongiciels et d'autres maliciels.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Lorsque les cybercriminels utilisent le courrier électronique comme canal pour diffuser des maliciels, ils envoient des fichiers malveillants ou des liens conçus pour télécharger ces fichiers. D'une manière ou d'une autre, leur objectif principal est d'amener les destinataires à ouvrir un fichier conçu pour installer des maliciels. Afin d'inciter les utilisateurs à ouvrir des pièces jointes/fichiers malveillants, les cybercriminels déguisent leurs courriels en lettres importantes provenant d'entreprises légitimes ou d'autres entités. Quelques exemples de fichiers que les cybercriminels utilisent généralement dans leurs campagnes malspam sont les documents Microsoft Office, les documents PDF, les fichiers RAR, ZIP ou autres fichiers d'archive, les fichiers JavaScript, les fichiers exécutables (comme .exe). Les documents malveillants ouverts avec MS Office n'installent pas de maliciels à moins que les utilisateurs n'activent les commandes de macros (édition/contenu). Même si, les documents malveillants peuvent installer automatiquement des maliciels s'ils sont ouverts avec une version de Microsoft Office antérieure à MS Office 2010 (les versions plus anciennes n'incluent pas le mode "Vue Protégée").

Comment éviter l'installation de maliciels ?

Les courriels envoyés depuis des adresses inconnues et suspectes ne doivent pas être considérés comme fiables. Si ces courriels ne sont pas pertinents et contiennent un lien ou une pièce jointe, il est probable qu'ils proviennent de cybercriminels qui tentent de tromper les destinataires pour qu'ils installent des maliciels sur leurs ordinateurs. En outre, les logiciels (et les fichiers) doivent être téléchargés à partir de pages officielles et fiables. Il est courant que des réseaux Peer-to-Peer tels que les clients torrent, eMule, diverses pages non officielles, des téléchargeurs tiers et d'autres sources de ce type soient utilisés pour distribuer des logiciels indésirables et potentiellement malveillants. Tous les programmes installés doivent être mis à jour, activés correctement. Cela doit être fait en utilisant des fonctions ou des outils fournis par leurs développeurs officiels. Les outils tiers non officiels ne doivent jamais être utilisés. Il est courant qu'ils soient utilisés pour distribuer des maliciels. Une autre raison de ne pas utiliser de tels outils est qu'il n'est pas légal d'activer un logiciel sous licence avec des outils de "cracking". Le système d'exploitation doit être analysé régulièrement à la recherche de maliciels ou de toute autre menace. Il est conseillé de l'analyser avec un antivirus ou un anti-logiciel espion réputé. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Apparence du courriel (GIF) :

Texte dans ce courriel :

Subject: Hackers have access to your device. Check details ASAP!

Hello there

Let me introduce myself first - I am a professional programmer, who specializes in hacking during my free time.

This time you were unlucky to become my next victim and I have just hacked the Operating System and your device.I have been observing you for several months.

To put things in a simple way, I have infected your device with my virus while you were visiting your favorite adult website.I will try to explain the situation in more details, if you are not really familiar with this kind of situations.

Trojan virus grants me with full access as well as control of your device.

Hence, I can see and access anything on your screen, switch on the camera and microphone and do other stuff, while you don't even know that.In addition, I also accessed your whole contacts list at social networks and your device too.

You may be questioning yourself - why didn't your antivirus detect any malicious software until now?

- Well, my spyware uses a special driver, which has a signature that is updated on a frequent basis, hereby your antivirus simply cannot catch it.

I have created a videoclip exposing the way you are playing with yourself on the left screen section, while the right section shows the porn video that you were watching at that point of time.

Few clicks of my mouse would be sufficient to forward this video to all your contacts list and social media friends.

You will be surprised to discover that I can even upload it to online platforms for public access.The good news is that you can still prevent this from happening:

All you need to do is transfer $1350 (USD) of bitcoin equivalent to my BTC wallet (if you don't know how to get it done,

do some search online - there are plenty of articles describing the step-by-step process).My bitcoin wallet is (BTC Wallet): 1NToziZKcJfyxHpwkcxbafwghGasme4NUf

Once I receive your payment, I will delete your kinky video right away, and can promise that is the last time you hear from.

You have 48 hours (2 days exactly) to complete the payment.

The read notification will be automatically sent to me, once you open this email, so the timer will start automatically from that moment.Don't bother trying to reply my email, because it won't change anything (the sender's email address has been generated automatically and taken from internet).

Don't try to complain or report me either, because all my personal information and my bitcoin address are encrypted as part of blockchain system.

I have done my homework.If I discover that you have tried forwarding this email to anyone, I will right away share your kinky video to public.

Let's be reasonable and don't make any stupid mistakes anymore. I have provided a clear step-by-step guide for you.

All you need to do is simply follow the steps and get rid of this uncomfortable situation once and for all.Best regards and good luck.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que le courriel I am a professional programmer who specializes in hacking ?

- ÉTAPE 1. Suppression manuelle des éventuelles infections de maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

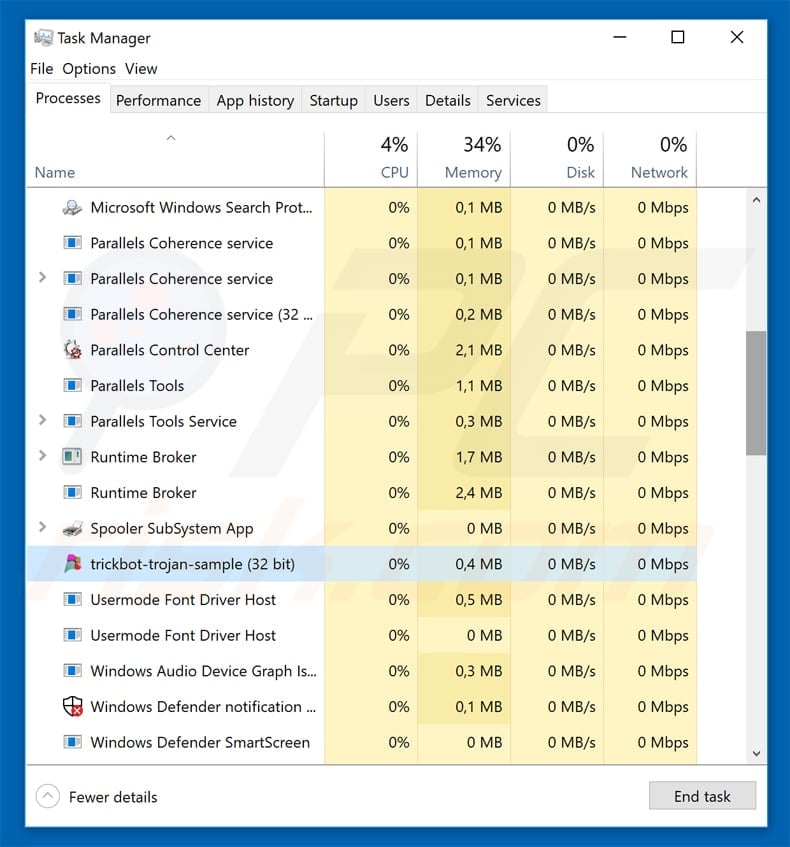

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

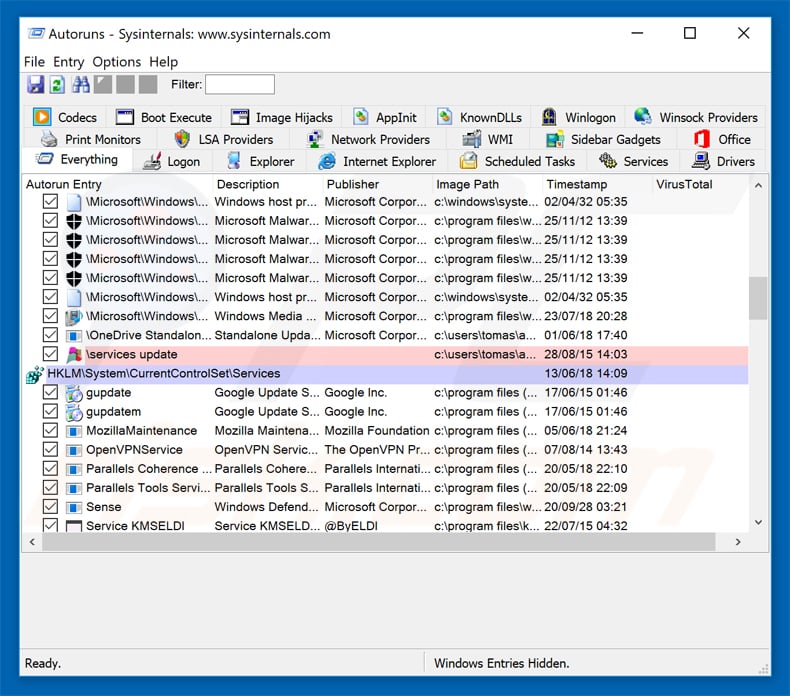

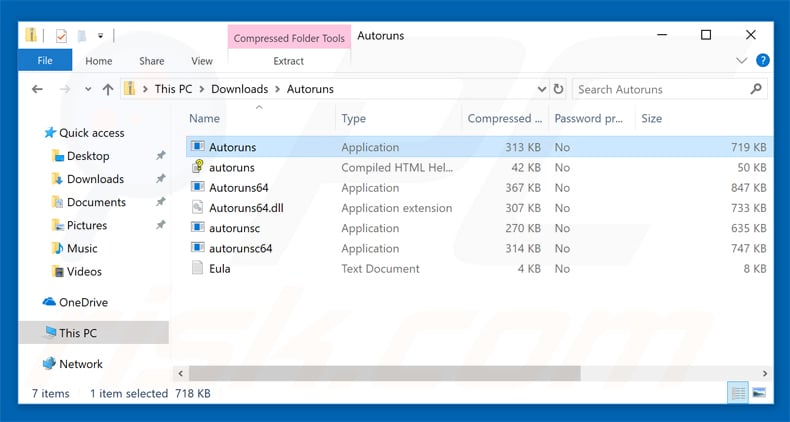

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

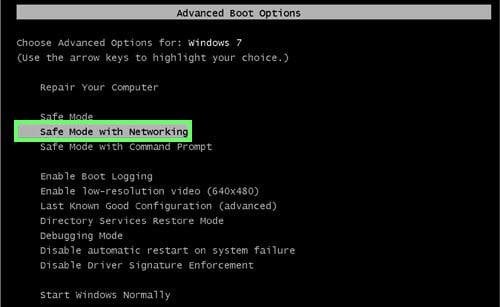

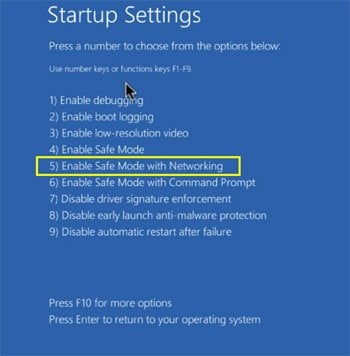

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

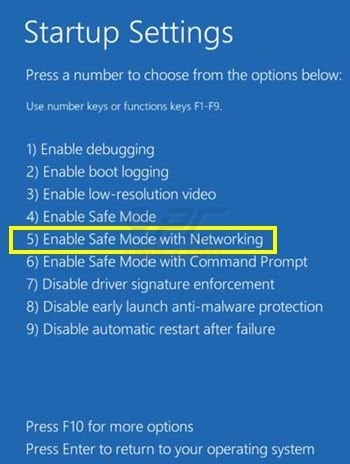

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

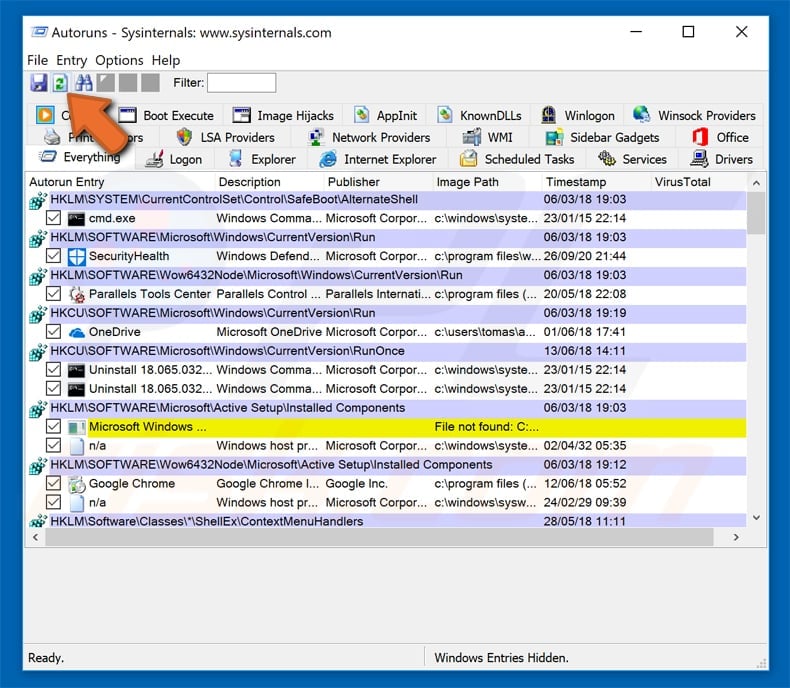

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

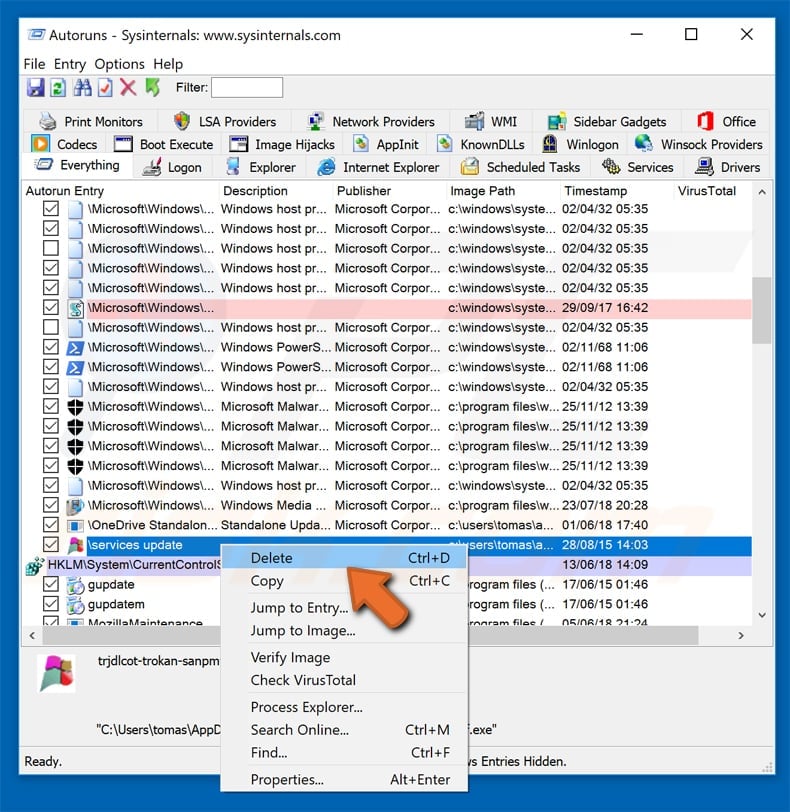

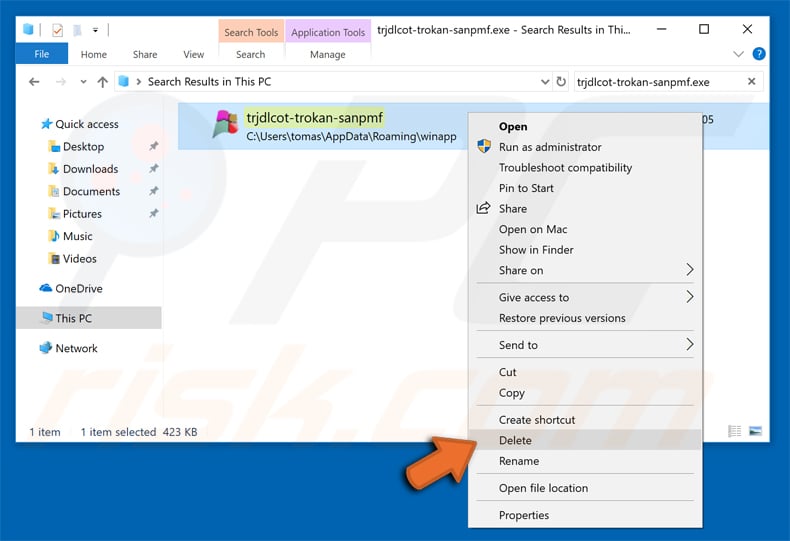

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner.

▼ Montrer la discussion