Ne pas faire confiance à l'arnaque I know that you visit 18+ content

![]() Écrit par Tomas Meskauskas le

Écrit par Tomas Meskauskas le

Guide de suppression de l'arnaque par courriel I know that you visit 18+ content (Je sais que vous visitez des sites pour les plus de 18 ans)

Qu'est-ce que l'arnaque par courriel I know that you visit 18+ content ?

En règle générale, les escrocs derrière ces courriels prétendent avoir piraté un ordinateur (ou un autre appareil) et enregistré une vidéo intime du destinataire alors qu'il visitait des sites Web pour adultes. Le but principal de ces courriels est de tromper les destinataires en leur faisant croire que la vidéo supposée enregistrée sera envoyée à tous leurs contacts (et/ou publiée sur une page) s'ils ne paye pas une certaine somme d'argent (généralement en crypto-monnaie). En termes simples, les escrocs derrière de tels courriels tentent de faire peur aux destinataires en leur soudoyant un paiement.

Il existe au moins deux variantes de courriels avec cette campagne de sextorsion, l'une affirmant qu'un ordinateur a été piraté et une autre affirmant qu'un smartphone a été piraté. Malgré que ces deux courriels se ressemblent plus ou moins : ils affirment que les escrocs ont obtenu un enregistrement intime des destinataires et ont extrait leur liste de contacts de leurs courriels, de leur répertoire et de leurs comptes de réseaux sociaux. Le but principal de cette campagne d'escroquerie est de tromper les destinataires en leur faisant croire que la vidéo enregistrée sera envoyée à tous leurs contacts et de les effrayer en leur faisant payer 500 $ en Bitcoins sur le portefeuille BTC fourni. Ces courriels doivent toujours être ignorés, supprimés et marqués comme spam afin que le filtre courriel les supprime.

| Nom | Courrier arnaque I know that you visit 18+ content |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | Un ordinateur/smartphone a été piraté et une vidéo intime a été obtenue |

| Montant de la rançon | 500 $ en Bitcoins |

| Adresse Cyber Criminel Cryptowallet | 1GfdASr4zrJbEdDBqPNC3W4yM7cUab3jd3 |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

| Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. |

D'autres exemples d'escroqueries par courriel que les escrocs utilisent pour inciter les destinataires à leur verser de l'argent sont "You've Been Hacked! Email Scam", "I Infected Your Computer With My Private Trojan Email Scam" et "I Know A Lot More Things About You Email Scam". Il est important de mentionner que les courriels peuvent être utilisés non seulement pour inciter les gens à effectuer des transactions financières, mais également pour installer des maliciels (par exemple, des rançongiciels, des maliciels de type cheval de Troie, des mineurs de crypto-monnaie).

Comment les campagnes de spam infectent-elles les ordinateurs ?

La plupart des courriels malspam sont déguisés en lettres officielles importantes et contiennent des pièces jointes malveillantes ou un lien de téléchargement pour un fichier malveillant. D'une manière ou d'une autre, l'objectif principal de ces courriels est d'amener les destinataires à télécharger et à ouvrir un fichier malveillant conçu pour installer certains maliciels. Des exemples de types de fichiers pouvant être utilisés dans les courriels malspam sont Microsoft Office, les documents PDF, les fichiers d'archive tels que ZIP, RAR, les fichiers JavaScript, les fichiers exécutables (.exe). Il est intéressant de mentionner que les documents MS Office malveillants n'infectent pas les ordinateurs à moins qu'ils ne soient autorisés à activer l'édition (commandes de macros). Cependant, cela ne s'applique pas aux documents malveillants qui seraient ouverts avec MS Office 2010 ou des versions antérieures car les anciennes versions ne disposent pas du mode "Vue protégée".

Comment éviter l'installation de maliciels ?

Les logiciels doivent être téléchargés à partir de pages officielles légitimes et via des liens directs. Les sites Web non officiels, les téléchargeurs tiers, les installateurs, les réseaux Peer-to-Peer, etc. ne doivent pas être considérés comme de confiance. Les logiciels installés doivent être mis à jour et activés avec des outils et/ou des fonctions mis en œuvre par les développeurs de logiciels officiels. Il n'est pas légal d'activer un logiciel sous licence avec des outils non officiels ou d'utiliser un logiciel piraté. En outre, des outils d'activation et de mise à jour tiers peuvent être et sont souvent utilisés pour diffuser des maliciels. De plus, les pièces jointes (et les liens vers des sites Web) dans les courriels non pertinents reçus d'adresses inconnues et suspectes ne doivent pas être ouvertes. Un ordinateur doit être analysé régulièrement pour détecter les menaces, il est conseillé d'utiliser un logiciel anti-logiciel espion ou antivirus de bonne réputation pour cela. Si vous avez déjà ouvert des pièces jointes malveillantes, nous recommandons d'effectuer un balayage avec Combo Cleaner pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel :

Subject: I have you

Hi!

So, I know that you visit 18+ content!

Your smartphone got infected so I was able to record with your camera and the microphone without your knowledge while you satisfy yourself! Here is the deal... you have to pay me 500$ equivalent value in Bit-C0in the video with you(doing you know what) will be sent to your contacts.

My malicious application that was installed also had another function, to extract all your contacts from phonebook, social media contacts, emails. How about the passwords? Neah, any smart-phone have like a virus detection tool build-in and they scan for what kind of activity an app can have, so... Trying to extract passwords? Very bad, it may get detected! Using the camera and extracting all the contacts without user permission? No problem!

Ok! So.. to get some coins go and search on Google for "Buy Bit-C0in instantly" and send the coins to the next address:

Address: 1 G f d A S r 4 z r J b E d D B q P N C 3 W 4 y M 7 c U a b 3 j d 3

Amount: 0.012

Important! My address which is Case Sensitive has spaces and you must to eliminate all the spaces and the result it has to be a string of 34 characters so it will start with "1" and will end with "3". Use the string without spaces to send my coins! You have a few days!

Anway, to get rid of my backdoor sneaky application reset your device to factory settings. Use Google for "Reset to factory settings [your phone model]". In case you suspect that I compromised your passwords, you can change them! To avoid getting infected next time, your browser and your OS must to be updated regularry!

Also, you may took in consideration to quit looking to this type of videos.. it makes a mess in your brain.

When the payment is made if you still get those messages you can ignore them. My compromised machines are programmed to send this message multiple times.

Capture d'écran d'une autre variante d'escroquerie par courriel :

Texte de cette variante :

Subject: I recorded you

Hello!

I know the fact that you visit regularly PRONOGRAPHIC movies!

The smart phone that you own got hacked and allowed me to control your microphone and your camera and record you in slient mode, without you knowing in the same time you masturbate! The deal is next.. if you don`t send me 500$ worth of Bit-C0in I will send the video with you doing(you know what) to the list of your contacts.

My sneaky app that was installed had also a second function, to steal all your contacts from social media, phonebook list, emails and so. Do I have passwords as well? Nope, any smartphone has a security check and they scan for what kind of activity an app can have, so extracting passwords? Bad, that can be detected! Extracting contacts and using camera in background? Normal activity!

Ok! So.. to get some coins you can Google for "Buy Bit-C0in instantly" and send the coins to the next address:

Address: 1 G f d A S r 4 z r J b E d D B q P N C 3 W 4 y M 7 c U a b 3 j d 3

Amount: 0.012

Important! The Address which is CASE SENSITIVE was split with spaces, and you must to eliminate all the spaces and the result must to be a string of 34 characters long also it will start with "1" and will end with "3". Use the string without spaces to send my coins! You have a few days!

So, to remove my sneaky hidden app apply a reset with factory settings. Go on Google and search for "Reset Factory Settings [your model phone]". Maybe you think that I have your passwords as well, go ahead change them too! You can do a few things to not getting infected in the future, your browser and your OS must to be updated regularry!

Also maybe you will consider to stop with this habbit of watching videos like this... is messing with your brain.

Once the coins are sent maybe you will receive those emails just ignore them. My compromised machines are programmed to send this message multiple times.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

▼ TÉLÉCHARGEZ Combo Cleaner

Le scanneur gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk. Lire la suite. En téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation.

Menu rapide :

- Qu'est-ce que l'arnaque courriel I know that you visit 18+ content ?

- ETAPE 1. Suppression manuelle des éventuelles infections de maliciels.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

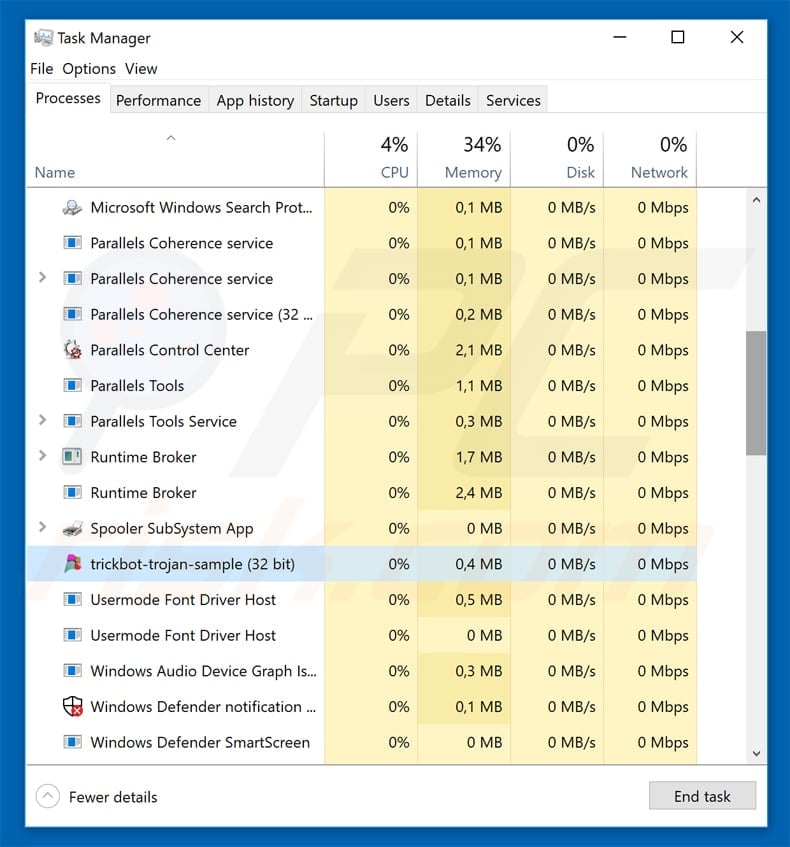

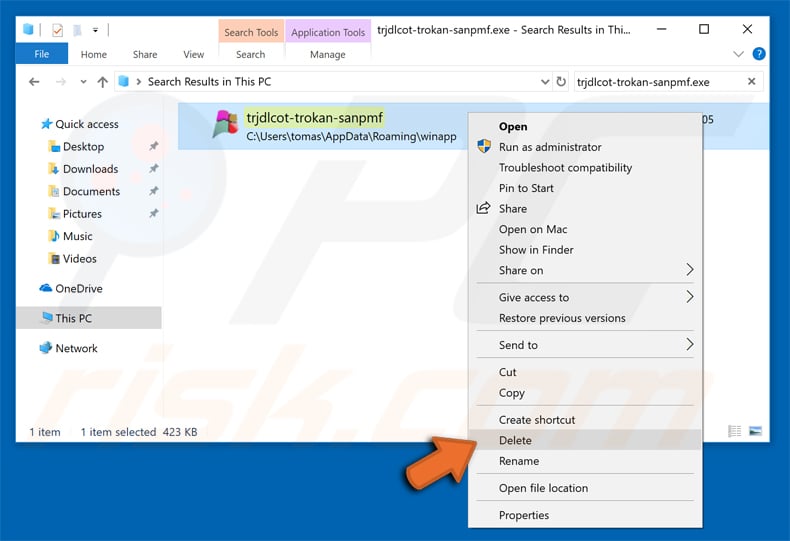

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

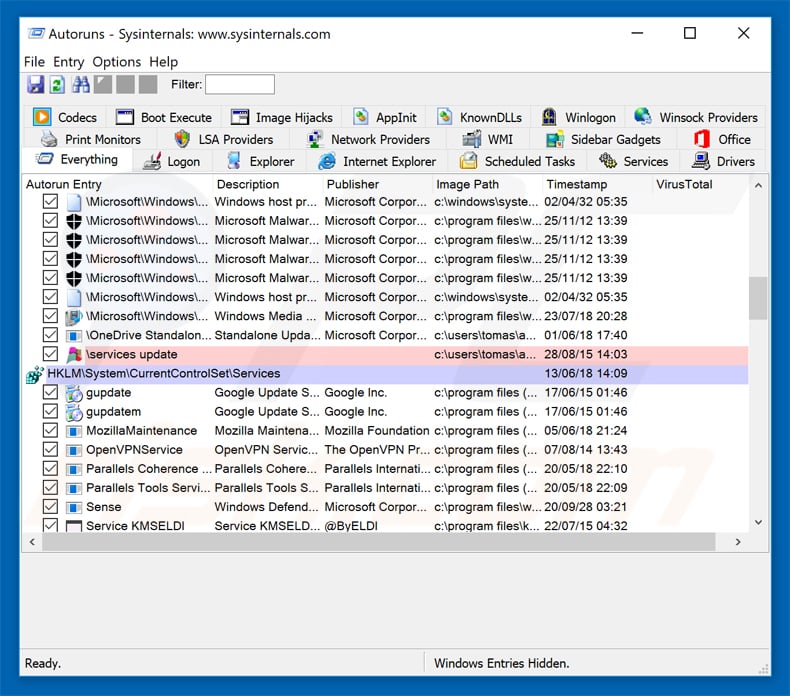

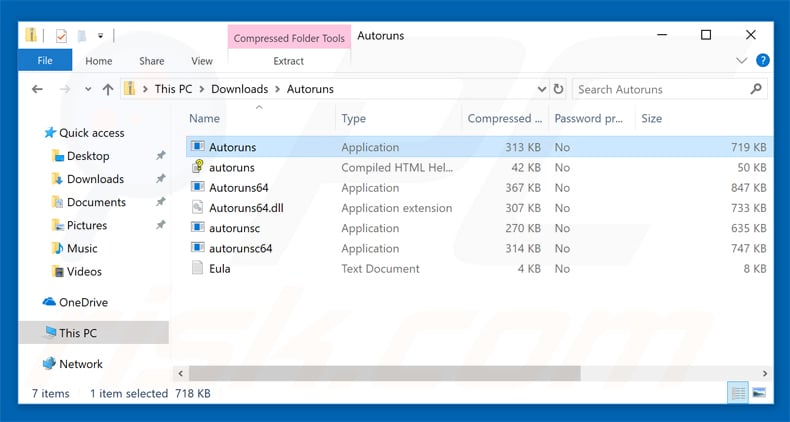

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

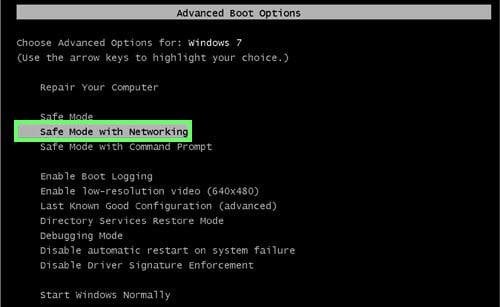

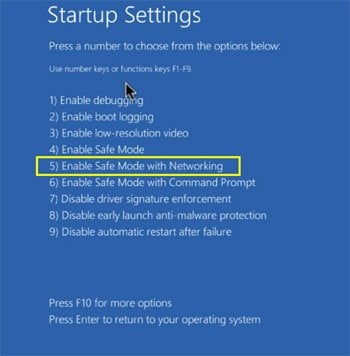

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

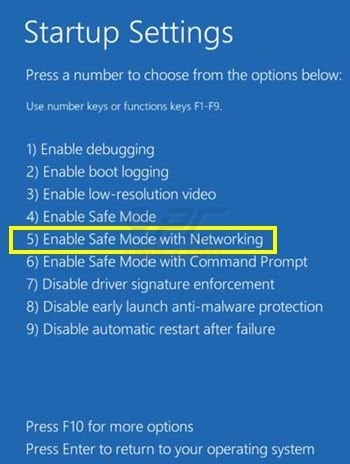

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

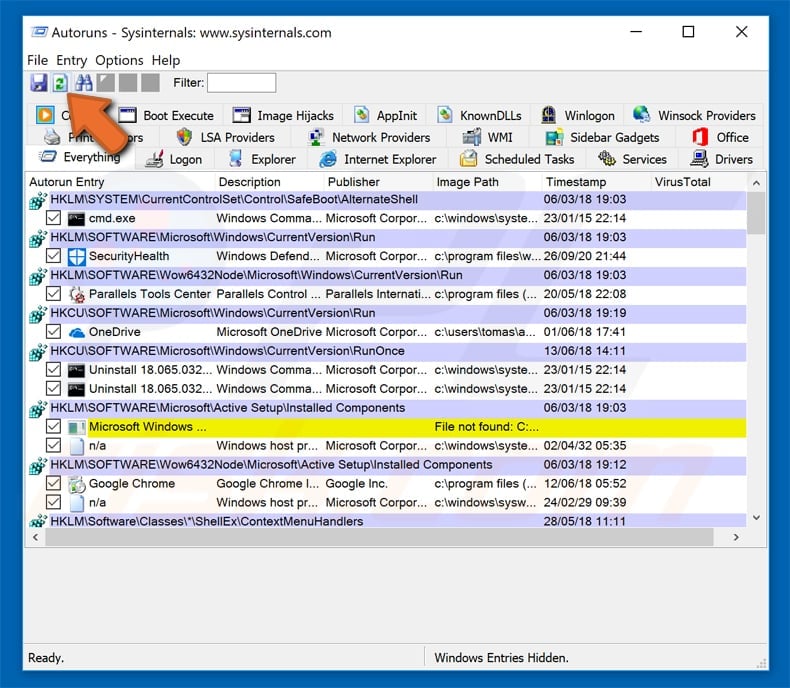

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

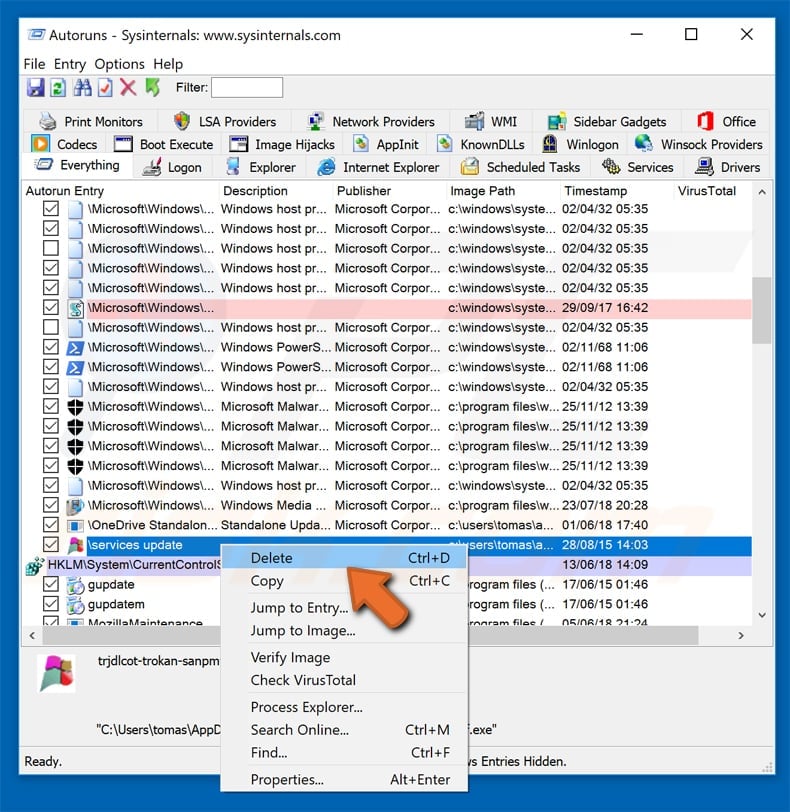

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner.

▼ Montrer la discussion